Clear Sky Science · zh

基于RNN的物联网恶意软件检测:多样特征工程方法

为什么智能设备需要更智能的防护

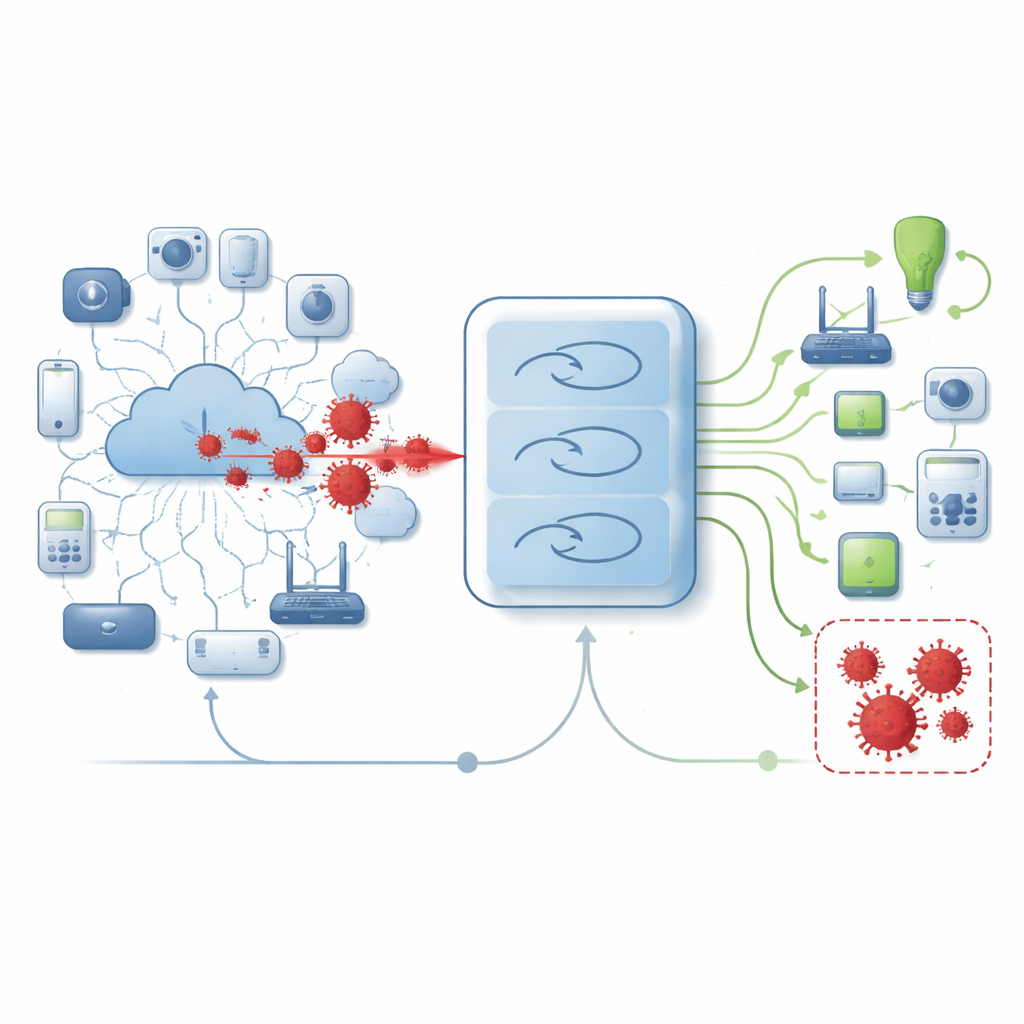

从婴儿监视器到工厂传感器,数十亿日常设备如今在线运行,默默地交换数据。这种便利也带来了隐性代价:许多小型设备容易成为恶意软件的目标,可能被用于监视、窃取信息或破坏。本文背后的研究提出了一个简单但影响重大的问题:我们能否训练一个人工“脑”,在网络流量中及时识别此类攻击,从而在造成损害之前加以阻止?

日益严重的隐形威胁

恶意软件是一个广义术语,指那些旨在劫持计算机和连接设备的程序。在物联网世界里,这类目标包括家用摄像头、智能灯泡、工业传感器等。这些设备通常计算能力有限且内置安全薄弱,但始终保持联网状态。犯罪分子利用这一点,开发出能绕过传统扫描器的新型恶意软件——后者通常依赖已知模式或签名。因此,防御方正转向基于学习的系统,以识别网络数据流动中细微的异常迹象。

教会模型理解网络行为

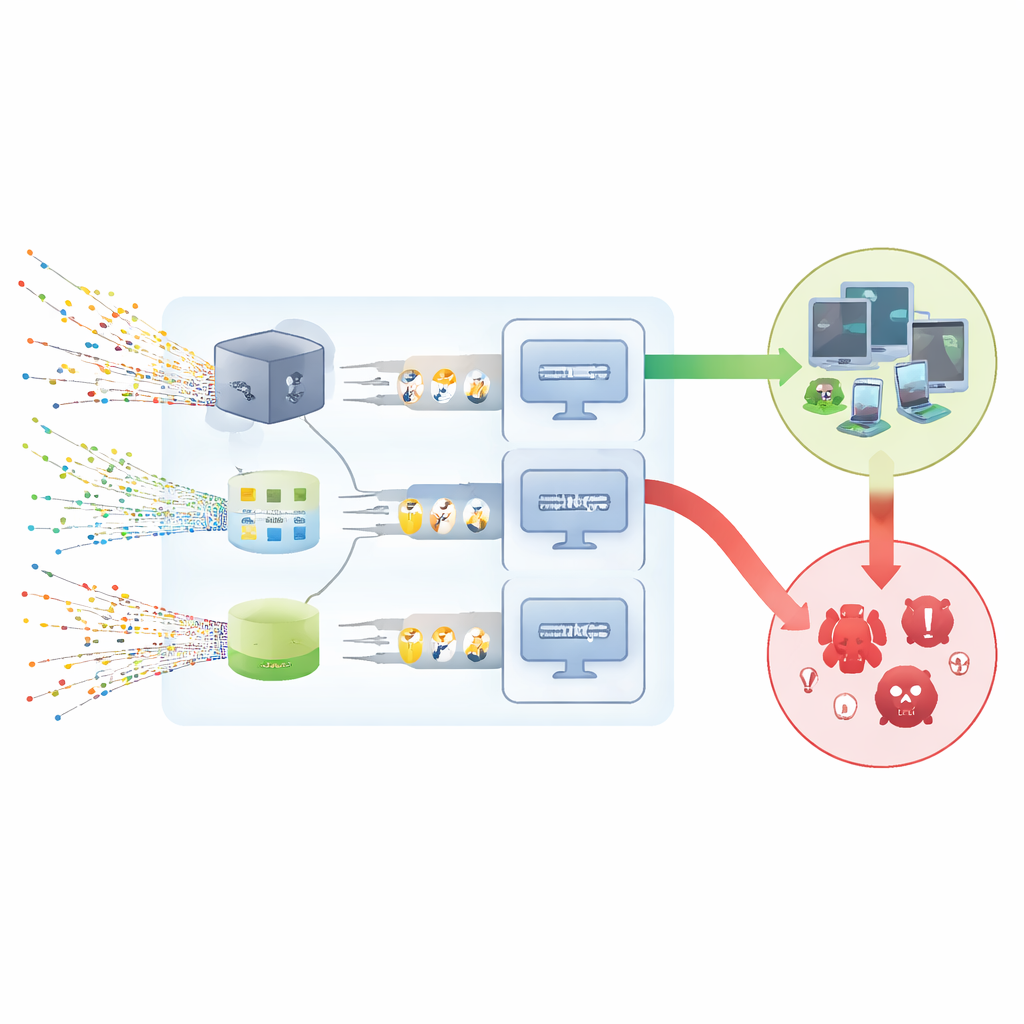

研究人员构建了一个检测系统,监视物联网环境中的网络流量,并判断每个连接是正常还是恶意。他们不依赖单一技巧,而是结合多种描述数据的方法,再将这些特征输入到循环神经网络中——这种模型擅长捕捉序列中的模式。首先对数据进行清洗,删除重复或损坏记录,并将协议名和服务类型等文本字段转换为数值;然后将所有数值缩放到统一范围,以避免某个字段主导学习过程。

将混乱流量转化为有用信号

为了让原始记录更具信息量,团队使用了一套特征工程工具箱。简单的词频统计、衡量某些术语稀有程度的方法,以及词嵌入技术,有助于捕捉诸如攻击类别或连接状态等基于文本字段的语义。同时,主成分分析(PCA)将大量数值细节压缩为仍能反映原始大部分变异性的较小集合。另一种方法——递归特征消除(RFE)——反复删除最无用的输入,直到只剩下最重要的特征。这些步骤共同将大容量流量日志转化为紧凑且富含信息的描述,使模型能够高效学习。

不同模型的表现如何

研究测试了系统的三个版本,每个版本将略有不同的数据描述与一组简单的循环层配对。所有模型都使用包含正常活动和九类攻击的公开网络流量数据集进行训练和验证。作者通过仅在训练集上确定所有设置并将其不变地应用于验证和测试集,仔细避免了数据泄漏。通过五轮交叉验证以及单独的最终测试集,模型在关键评估指标上均取得极高分数:它们很少漏报攻击,很少误判正常流量,并在安全与不安全行为之间画出近乎完美的界线。

这对日常安全意味着什么

对于非专业读者,主要信息是:将同一网络数据的多种视角与定制的学习模型结合,可以大大提升识别物联网设备受恶意软件影响的能力。在这项研究中,系统的最佳版本在所选数据集上几乎实现无瑕的检测,这表明此类设计有望大幅强化企业和服务提供商使用的入侵检测工具。作者强调,一套数据集上的结果并非最终结论,但他们的工作展示了通过精心准备数据并配以紧凑的神经网络,能够将看似平常的流量流转化为关于隐蔽威胁的早期预警。

引用: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

关键词: 物联网恶意软件, 网络入侵检测, 深度学习安全, 循环神经网络, 特征工程