Clear Sky Science · pt

Detecção de malware em IoT baseada em RNN usando métodos diversos de engenharia de features

Por que gadgets inteligentes precisam de proteção mais inteligente

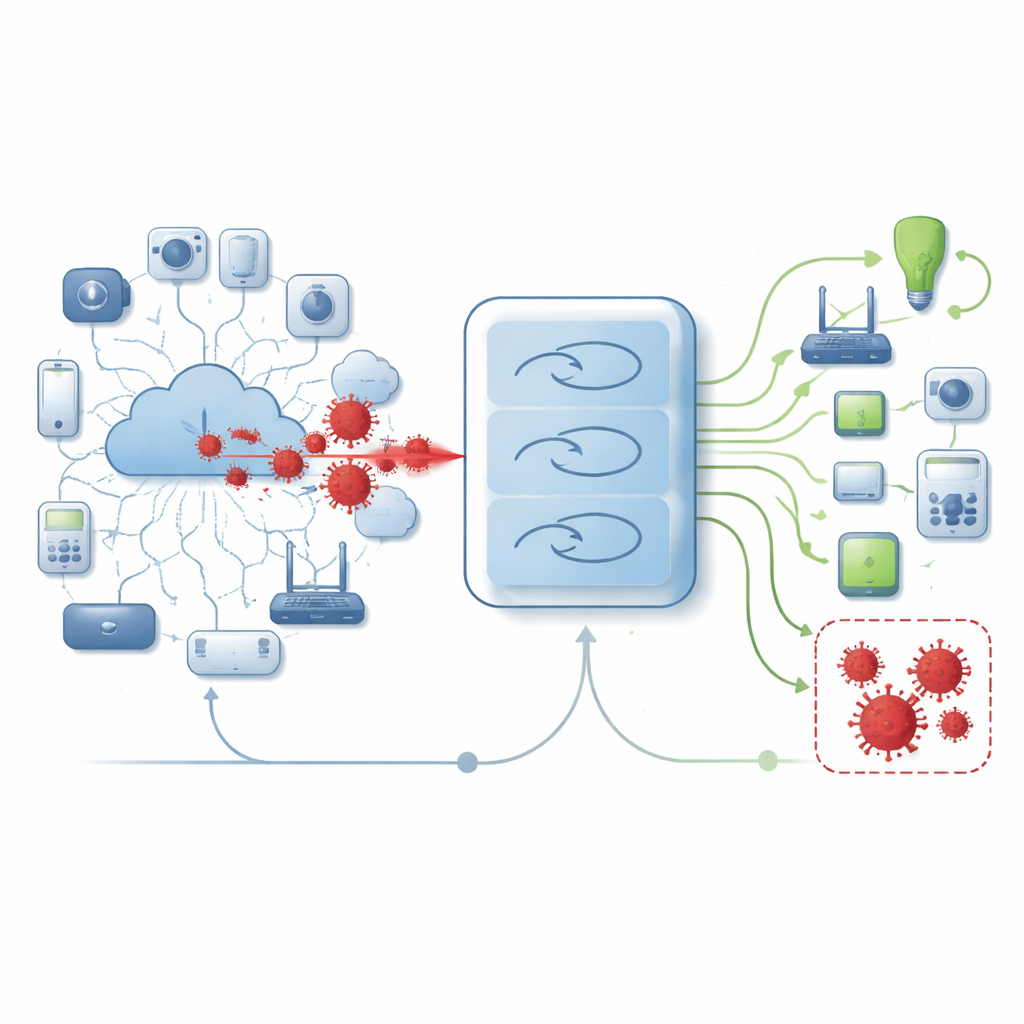

De monitores de bebê a sensores de fábrica, bilhões de aparelhos cotidianos agora estão online, trocando dados discretamente. Essa conveniência tem um custo oculto: muitos desses pequenos dispositivos são alvos fáceis para softwares maliciosos que podem espionar, roubar ou causar interrupções. O estudo por trás deste artigo faz uma pergunta simples com grandes consequências: podemos treinar um “cérebro” artificial para detectar esses ataques no fluxo de tráfego de rede antes que causem dano?

O problema crescente das ameaças invisíveis

Malware é um termo guarda-chuva para programas projetados para sequestrar computadores e dispositivos conectados. No mundo da Internet das Coisas, isso inclui câmeras domésticas, lâmpadas inteligentes, sensores industriais e mais. Esses dispositivos frequentemente têm pouco poder de processamento e segurança embutida fraca, mas estão sempre conectados. Criminosos exploram isso criando novas variantes de malware que escapam aos scanners tradicionais, que normalmente procuram padrões ou assinaturas conhecidas. Como resultado, os defensores estão recorrendo a sistemas baseados em aprendizado que podem captar sinais sutis de problema em como os dados se movimentam pela rede.

Ensinando um modelo a ler o comportamento da rede

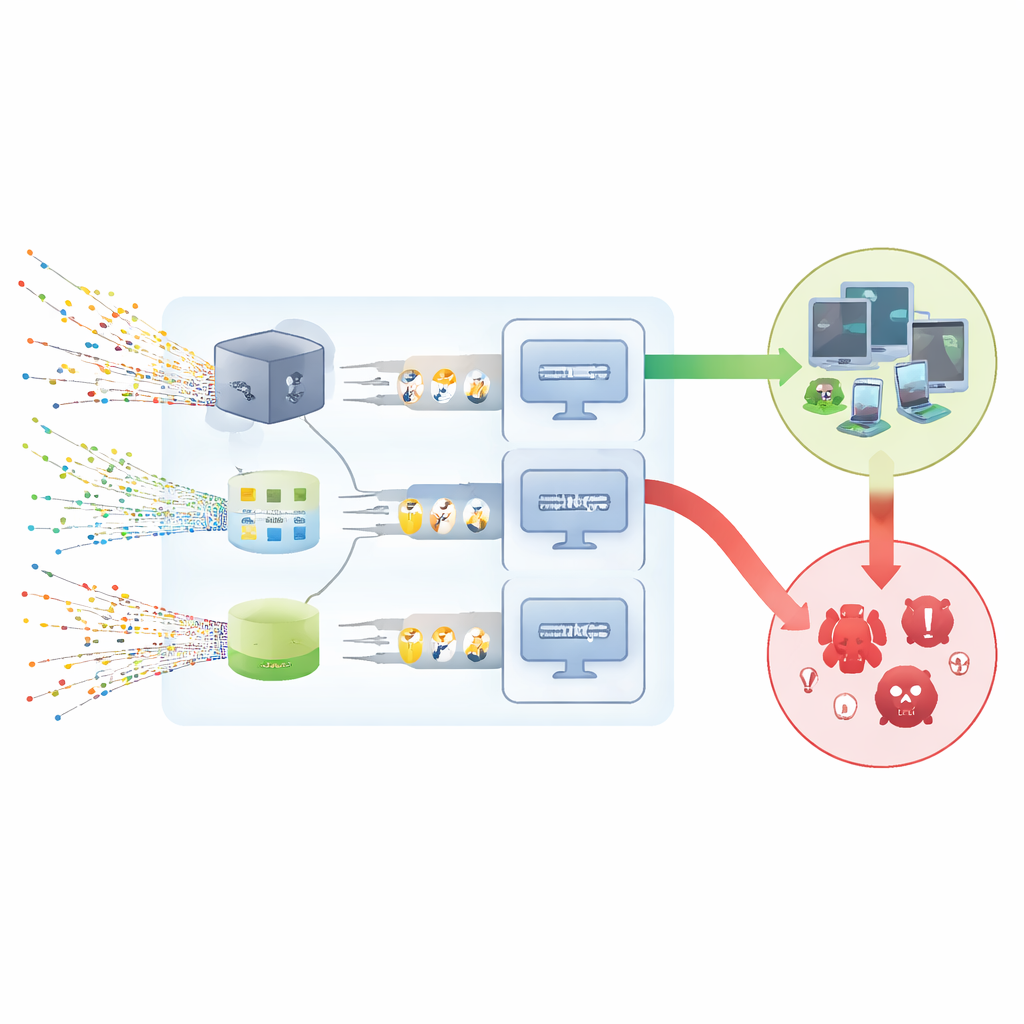

Os pesquisadores construíram um sistema de detecção que observa o tráfego de rede em ambientes IoT e decide se cada conexão parece normal ou maliciosa. Em vez de depender de um único artifício, eles combinam várias maneiras de descrever os dados antes de alimentá-los em uma rede neural recorrente, um tipo de modelo bom em identificar padrões ao longo de sequências. Primeiro limpam os dados, removem duplicatas e registros corrompidos, e convertem campos de texto como nomes de protocolo e tipos de serviço em números. Depois escalonam todos os valores para uma faixa comum, de modo que nenhum campo isolado domine o processo de aprendizado.

Transformando tráfego desorganizado em sinais úteis

Para tornar os registros brutos mais informativos, a equipe usa uma caixa de ferramentas de métodos de engenharia de features. Contagens simples de palavras, medidas de quão raros certos termos são e técnicas de embedding ajudam a capturar o significado de campos baseados em texto, como categoria de ataque ou estado da conexão. Ao mesmo tempo, um método chamado análise de componentes principais comprime muitos detalhes numéricos em um conjunto menor que ainda reflete quase toda a variação original. Outro método, eliminação recursiva de features, remove repetidamente as entradas menos úteis até que só permaneçam as mais importantes. Juntos, esses passos transformam logs de tráfego de alto volume em descrições compactas e ricas das quais um modelo pode aprender de forma eficiente.

Como os diferentes modelos performaram

O estudo testa três versões do sistema, cada uma emparelhando uma descrição de dados ligeiramente diferente com uma pilha de camadas recorrentes simples. Todas são treinadas e avaliadas usando um conjunto de dados público amplamente utilizado de fluxos de rede que inclui tanto atividade normal quanto nove tipos de ataques. Os autores evitam cuidadosamente vazamento de dados aprendendo todas as configurações apenas na porção de treino e então aplicando-as inalteradas às porções de validação e teste. Ao longo de cinco rodadas de validação cruzada e um conjunto de teste final separado, os modelos alcançam pontuações extremamente altas em medidas-chave: raramente deixam de identificar um ataque, raramente sinalizam tráfego normal por engano e traçam uma linha quase perfeita entre comportamento seguro e inseguro.

O que isso significa para a segurança do dia a dia

Para um público não especializado, a mensagem principal é que combinar várias visões do mesmo dado de rede com um modelo de aprendizado sob medida pode facilitar muito identificar quando um dispositivo IoT está agindo sob influência de malware. Neste estudo, a melhor versão do sistema alcança detecção quase impecável no conjunto de dados escolhido, sugerindo que tais arquiteturas poderiam fortalecer bastante as ferramentas de detecção de intrusão usadas por empresas e provedores de serviço. Os autores enfatizam que resultados em um único conjunto de dados não são a palavra final, mas o trabalho mostra que preparação inteligente dos dados, aliada a redes neurais compactas, pode transformar fluxos de tráfego aparentemente comuns em alertas precoces sobre ameaças ocultas.

Citação: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Palavras-chave: malware em IoT, detecção de intrusão em rede, segurança por aprendizado profundo, redes neurais recorrentes, engenharia de features