Clear Sky Science · he

זיהוי תוכנות זדוניות ב-IoT באמצעות RNN ושיטות מהנדסות תכונות מגוונות

מדוע לגאדג'טים חכמים צריך הגנה חכמה יותר

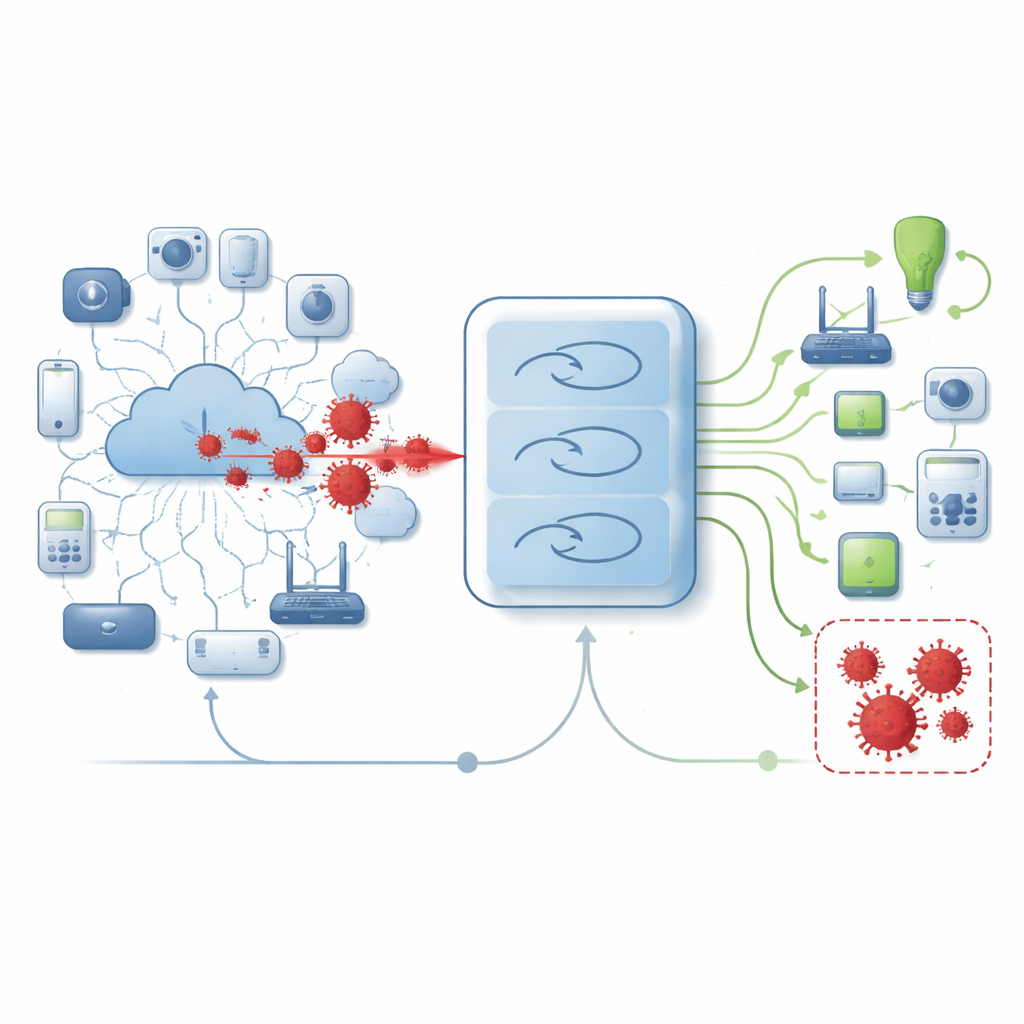

ממצלמות לתינוקות ועד חיישנים במפעלים — מיליארדי גאדג'טים יומיומיים מחוברים כעת לאינטרנט ומחליפים נתונים בשקט. הנוחות הזו נושאת עלות נסתרת: רבים מההתקנים הקטנים הללו הם מטרה קלה לתוכנות זדוניות שיכולות לרגל, לגנוב או לשבש. המחקר שמאחורי המאמר שואל שאלה פשוטה עם השלכות גדולות: האם ניתן לאמן "מוח" מלאכותי לזהות התקפות כאלה בזרם תעבורת הרשת לפני שהן גורמות נזק?

הבעיה ההולכת ומתרחבת של איומים בלתי נראים

מונח הכללי "תוכנה זדונית" מתאר תוכניות שמטרתן להשתלט על מחשבים והתקנים מחוברים. בעולם האינטרנט של הדברים זה כולל מצלמות ביתיות, נורות חכמות, חיישנים תעשייתיים ועוד. מכשירים אלה לעיתים קרובות בעלי כוח חישוב מועט ובעלי אבטחה חלשה מובנית, אך תמיד מחוברים. עבריינים מנצלים זאת ויוצרים זנים חדשים של תוכנות זדוניות החודרות לסורקים מסורתיים, שבדרך כלל מחפשים דפוסים או חתימות מוכרות. כתוצאה מכך, מגינים פונים למערכות מבוססות למידה שיכולות לזהות סימנים עדינים לבעיות באופן התנהלות נתוני הרשת.

להשכליל מודל לקריאת התנהגות הרשת

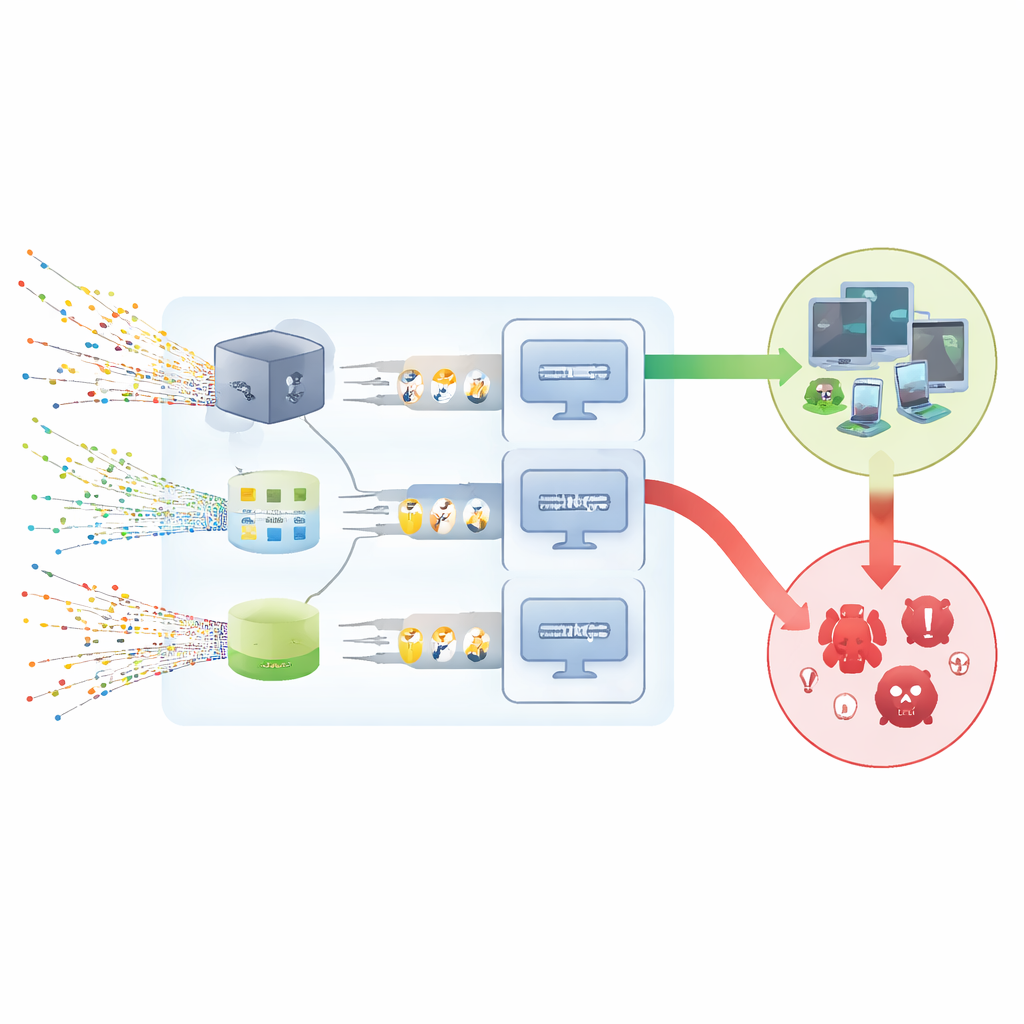

החוקרים בנו מערכת גילוי הצופה בתעבורת רשת מסביבות IoT ומחליטה האם כל חיבור נראה רגיל או זדוני. במקום להסתמך על תחבולה אחת, הם משלבים כמה דרכים לתיאור הנתונים לפני הזנתם לרשת עצבית חוזרת, סוג של מודל המתמחה בזיהוי דפוסים לאורך רצפים. הם מתחילים בניקוי הנתונים, הסרת כפילויות ורשומות פגומות, והמרת שדות טקסטואליים כגון שמות פרוטוקול וסוגי שירותים למספרים. לאחר מכן הם מקננים את כל הערכים לטווח משותף כדי ששדה יחיד לא ישלוט בתהליך הלמידה.

הפיכת תעבורה מבולגנת לאותות שימושיים

כדי להפוך את הרשומות הגולמיות למידע מועיל יותר, הצוות משתמש בתיבת כלים של שיטות הנדסת תכונות. ספירות פשוטות של מילים, מדדים של נדירות מונחים וטכניקות הטמעת מילים מסייעות ללכוד את משמעות השדות הטקסטואליים כמו קטגוריית התקיפה או מצב החיבור. במקביל, שיטה בשם ניתוח מרכיבים עיקריים מקמצת פרטים מספריים רבים למערך קטן יותר שעדיין משקף כמעט את כל השונות המקורית. שיטה נוספת, סילוק רקורסיבי של תכונות (recursive feature elimination), מסירה שוב ושוב את הקלטים הפחות מועילים עד שנשארים רק החשובים ביותר. יחד, השלבים האלה ממירים יומני תעבורה עצומי נפח לתיאורים קומפקטיים ועשירים שהמודל יכול ללמוד מהם ביעילות.

כיצד התפקדו המודלים השונים

המחקר בודק שלוש גרסאות של המערכת, כל אחת מחברת תיאור נתונים מעט שונה עם ערימות של שכבות חוזרות פשוטות. כולן מאומנות ונבדקות באמצעות סט נתונים ציבורי נפוץ של זרימות רשת שכולל גם פעילות רגילה וגם תשעה סוגי התקפות. המחברים נמנעים בקפידה מדליפת נתונים על ידי לימוד כל ההגדרות רק על חלק האימון ואז יישום שלהן כפי שהן על חלקי האימות והבדיקה. לאורך חמישה סבבי חצייה ובדיקה נפרדת סופית, המודלים מגיעים לציונים גבוהים מאוד במדדים מרכזיים: הם נדירים בפספוס התקפה, נדירים בסימון תעבורה רגילה בטעות, ומשווים קו כמעט מושלם בין התנהגות בטוחה למסוכנת.

מה משמע הדבר לאבטחה היומיומית

עבור מי שאינו מומחה, המסר המרכזי הוא ששילוב מספר זוויות תיאור על אותם נתוני רשת יחד עם מודל למידה מותאם יכול להקל משמעותית על זיהוי מתי התקן IoT פועל בהשפעת תוכנה זדונית. במחקר זה, הגרסה הטובה ביותר של המערכת מגיעה לזיהוי כמעט חסר פגמים על סט הנתונים הנבחר, מה שמרמז שעיצובים כאלה יכולים לחזק במידה רבה את כלי זיהוי הפריצות שבהם משתמשות חברות וספקי שירות. המחברים מדגישים שהתוצאות על סט נתונים אחד אינן המילה האחרונה, אך עבודתם מראה שהכנה חכמה של הנתונים בצמוד לרשתות עצביות קומפקטיות יכולה להפוך זרמי תעבורה לכאורה בנאליים לאזהרות מוקדמות על איומים חבויים.

ציטוט: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

מילות מפתח: תוכנות זדוניות ב‑IoT, זיהוי פריצות ברשת, אבטחה ולמידה עמוקה, רשתות עצביות חוזרות, מהנדסות תכונות