Clear Sky Science · nl

RNN-gebaseerde detectie van IoT-malware met diverse feature-engineeringmethoden

Waarom slimme apparaten slimlere bescherming nodig hebben

Van babyfoons tot fabrieksensoren: miljarden alledaagse apparaten staan nu online en wisselen stilletjes gegevens uit. Dit gemak heeft een verborgen prijs: veel van deze kleine apparaten zijn makkelijke doelwitten voor kwaadaardige software die kan bespioneren, stelen of ontregelen. De studie achter dit artikel stelt een eenvoudige vraag met grote consequenties: kunnen we een kunstmatig brein trainen om zulke aanvallen te herkennen in de stroom van netwerkverkeer voordat ze schade aanrichten?

Het groeiende probleem van onzichtbare bedreigingen

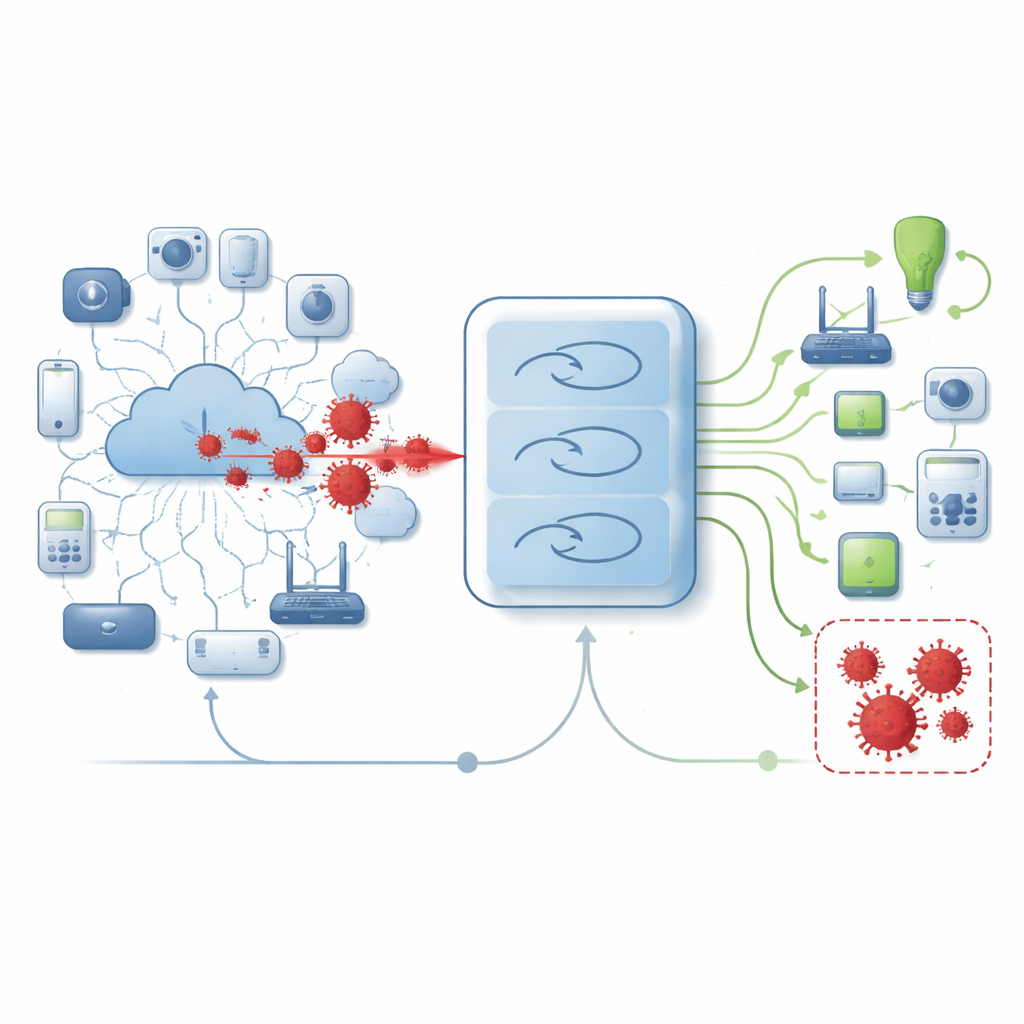

Malware is een verzamelterm voor programma’s die ontworpen zijn om computers en verbonden apparaten over te nemen. In de wereld van het Internet of Things betreft dit huiscamera’s, slimme verlichting, industriële sensoren en meer. Deze apparaten hebben vaak weinig rekenkracht en zwakke ingebouwde beveiliging, maar zijn continu verbonden. Criminelen misbruiken dit door nieuwe malwarevarianten te maken die traditionele scanners passeren, die doorgaans op bekende patronen of handtekeningen letten. Daarom wenden verdedigers zich tot leersystemen die subtiele tekenen van problemen kunnen oppikken in hoe gegevens zich over een netwerk verplaatsen.

Een model leren netwerkgedrag te lezen

De onderzoekers bouwden een detectiesysteem dat netwerkverkeer uit IoT-omgevingen volgt en bepaalt of elke verbinding normaal of kwaadaardig lijkt. In plaats van te vertrouwen op één enkele truc combineren ze meerdere manieren om de gegevens te beschrijven voordat ze deze in een recurrent neuraal netwerk voeren, een type model dat goed is in het herkennen van patronen over reeksen heen. Eerst schonen ze de gegevens, verwijderen duplicaten en beschadigde records, en zetten tekstvelden zoals protocolnamen en servicetypen om in getallen. Daarna schalen ze alle waarden naar een gemeenschappelijk bereik zodat geen enkel veld het leerproces domineert.

Rommelige verkeersgegevens omzetten in bruikbare signalen

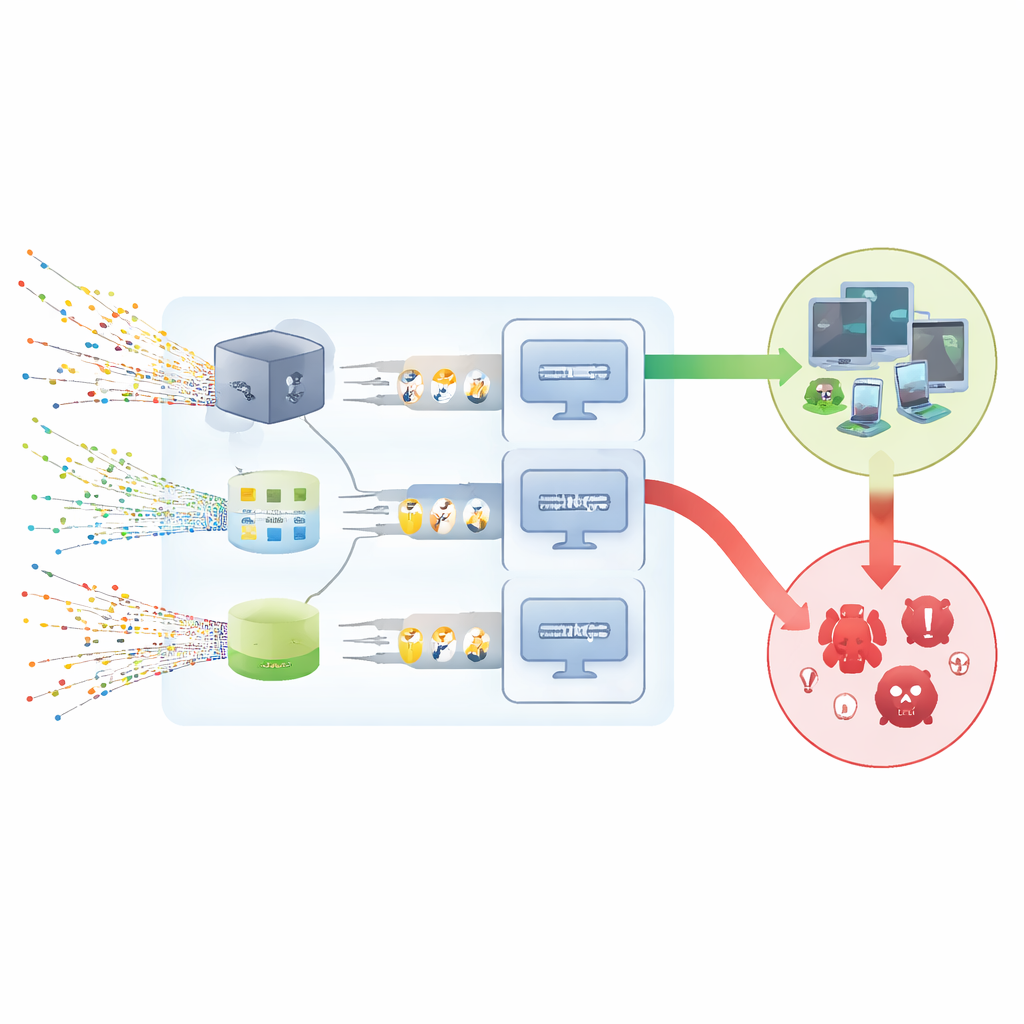

Om de ruwe records informatiever te maken, gebruikt het team een gereedschapskist aan feature-engineeringmethoden. Eenvoudige woordtellingen, maten voor hoe zeldzaam bepaalde termen zijn, en word-embeddingtechnieken helpen de betekenis van tekstgebaseerde velden als aanvalscategorie of verbindingsstatus vast te leggen. Tegelijkertijd comprimeert een methode genaamd hoofdcomponentenanalyse veel numerieke details naar een kleinere set die nog steeds vrijwel alle oorspronkelijke variatie weerspiegelt. Een andere techniek, recursive feature elimination, verwijdert herhaaldelijk de minst nuttige invoeren totdat alleen de belangrijkste resterende zijn. Samen zetten deze stappen omvangrijke verkeerslogs om in compacte, rijke beschrijvingen waar een model efficiënt van kan leren.

Hoe de verschillende modellen presteerden

De studie test drie versies van het systeem, elk met een licht verschillend databescrijving gekoppeld aan een stapel eenvoudige recurrente lagen. Alle versies worden getraind en gecontroleerd met een veelgebruikt openbaar dataset van netwerkflows dat zowel normaal verkeer als negen aanvallende types bevat. De auteurs vermijden zorgvuldig datalekken door alle instellingen alleen op het trainingsdeel te leren en deze vervolgens ongewijzigd toe te passen op validatie- en testdelen. Over vijf rondes van kruiscontrole en een afzonderlijke eindtest bereiken de modellen extreem hoge scores op kernmetingen: ze missen zelden een aanval, geven zelden false positives op normaal verkeer en trekken bijna een perfecte scheidslijn tussen veilig en onveilig gedrag.

Wat dit betekent voor alledaagse beveiliging

Voor niet‑specialisten is de belangrijkste boodschap dat het combineren van meerdere gezichtspunten op dezelfde netwerkgegevens met een aangepast leermodel het aanzienlijk eenvoudiger kan maken te zien wanneer een IoT‑apparaat onder invloed van malware handelt. In deze studie bereikt de beste versie van het systeem bijna foutloze detectie op de gekozen dataset, wat suggereert dat dergelijke ontwerpen detectietools voor inbraak aanzienlijk kunnen versterken die door bedrijven en dienstverleners worden gebruikt. De auteurs benadrukken dat resultaten op één dataset geen definitief oordeel zijn, maar hun werk toont aan dat slimme voorbereiding van gegevens, gecombineerd met compacte neurale netwerken, stromen van ogenschijnlijk gewoon verkeer kan omzetten in vroege waarschuwingssignalen voor verborgen bedreigingen.

Bronvermelding: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Trefwoorden: IoT-malware, netwerkinbraakdetectie, deep learning-beveiliging, recurrente neurale netwerken, feature engineering