Clear Sky Science · it

Rilevamento di malware IoT basato su RNN usando diversi metodi di feature engineering

Perché i dispositivi intelligenti hanno bisogno di una protezione più intelligente

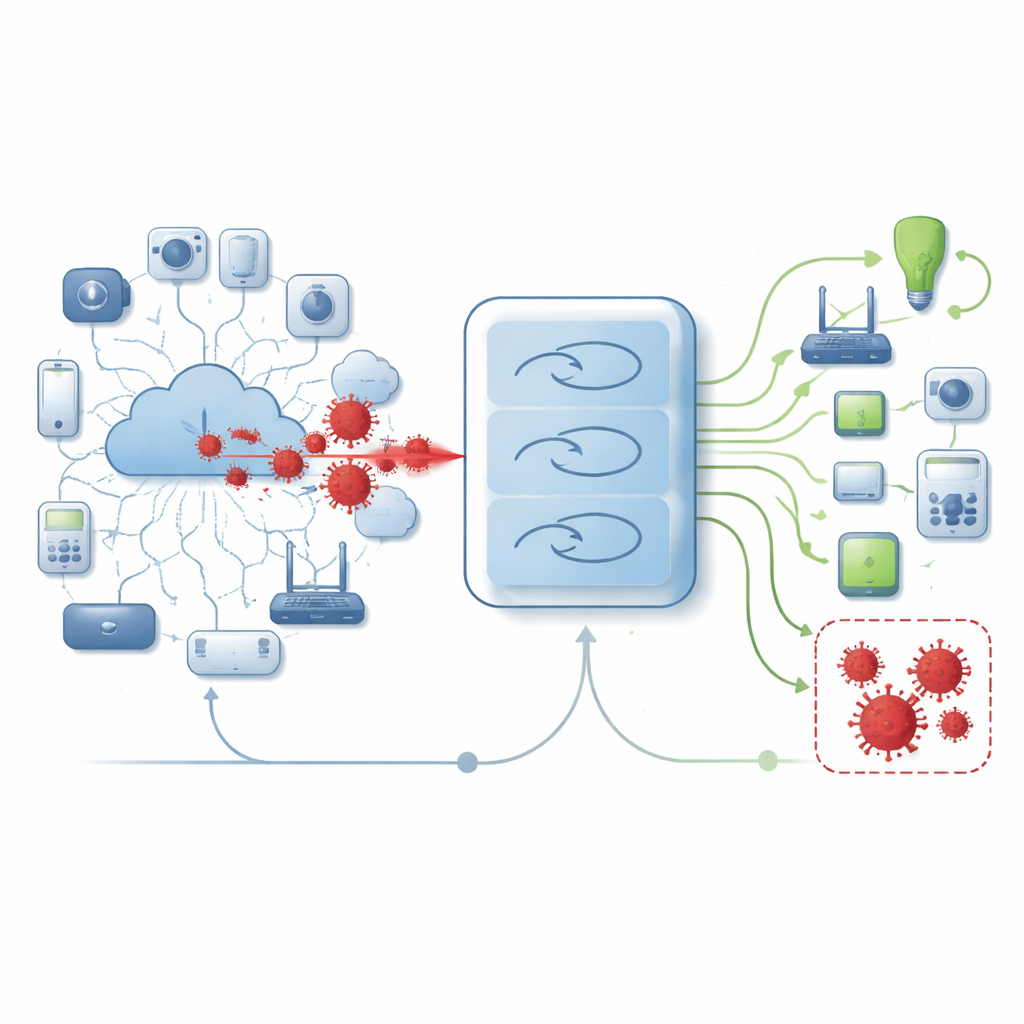

Dai baby monitor ai sensori di fabbrica, miliardi di dispositivi di uso quotidiano sono oggi online e scambiano dati in silenzio. Questa comodità ha un costo nascosto: molti di questi piccoli dispositivi sono bersagli facili per software dannosi che possono spiare, rubare o interrompere i servizi. Lo studio dietro questo articolo pone una domanda semplice ma di grande impatto: possiamo addestrare un cervello artificiale a individuare questi attacchi nel flusso di traffico di rete prima che causino danni?

Il problema crescente delle minacce invisibili

Malware è un termine ombrello per programmi progettati per dirottare computer e dispositivi connessi. Nel mondo dell'Internet delle Cose ciò include telecamere domestiche, lampadine intelligenti, sensori industriali e altro. Questi dispositivi spesso hanno poca potenza di calcolo e una sicurezza interna debole, eppure sono sempre connessi. I criminali sfruttano questa condizione creando nuove varianti di malware che sfuggono agli scanner tradizionali, che di solito cercando pattern o firme note. Di conseguenza, i difensori si rivolgono a sistemi basati sull'apprendimento che possono cogliere segnali sottili di problemi nel modo in cui i dati si muovono attraverso una rete.

Insegnare a un modello a leggere il comportamento di rete

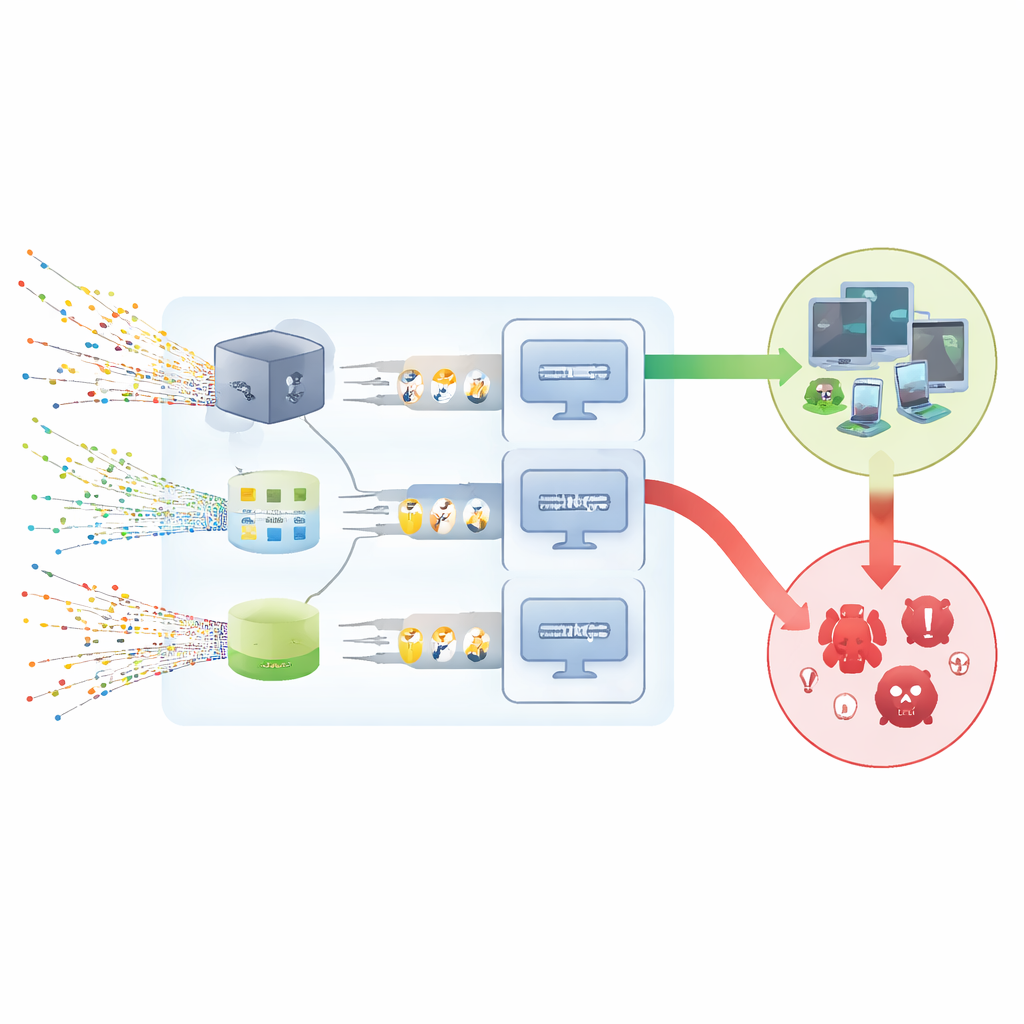

I ricercatori hanno costruito un sistema di rilevamento che osserva il traffico di rete in ambienti IoT e decide se ogni connessione appare normale o malevola. Invece di appoggiarsi a un unico trucco, combinano diversi modi di descrivere i dati prima di immetterli in una rete neurale ricorrente, un tipo di modello abile nell'individuare pattern nelle sequenze. Innanzitutto puliscono i dati, rimuovendo duplicati e record danneggiati, e convertono i campi di testo come i nomi dei protocolli e i tipi di servizio in numeri. Poi scalano tutti i valori in un intervallo comune in modo che nessun campo domini il processo di apprendimento.

Trasformare il traffico disordinato in segnali utili

Per rendere i record grezzi più informativi, il gruppo utilizza una cassetta degli attrezzi di metodi di feature engineering. Conteggi semplici di parole, misure di quanto siano rare certe espressioni e tecniche di word embedding aiutano a cogliere il significato dei campi testuali come la categoria di attacco o lo stato della connessione. Allo stesso tempo, un metodo chiamato analisi delle componenti principali comprime molti dettagli numerici in un insieme più piccolo che conserva però quasi tutta la variazione originale. Un altro metodo, la eliminazione ricorsiva delle feature (recursive feature elimination), rimuove ripetutamente gli input meno utili fino a lasciare solo i più importanti. Insieme, questi passaggi trasformano i registri di traffico ad alto volume in descrizioni compatte e ricche che un modello può apprendere in modo efficiente.

Come si sono comportati i diversi modelli

Lo studio testa tre versioni del sistema, ciascuna abbinando una descrizione dei dati leggermente diversa a una pila di semplici layer ricorrenti. Tutte sono addestrate e verificate usando un dataset pubblico ampiamente utilizzato di flussi di rete che include sia attività normali sia nove tipi di attacco. Gli autori evitano con cura la perdita di informazioni tra set imparando tutte le impostazioni solo sulla porzione di addestramento e poi applicandole senza modifiche alle porzioni di validazione e test. In cinque round di validazione incrociata e su un set di test finale separato, i modelli raggiungono punteggi estremamente alti su misure chiave: mancano raramente un attacco, segnalano per errore il traffico normale molto poco e tracciano una linea quasi perfetta tra comportamento sicuro e non sicuro.

Cosa significa questo per la sicurezza di tutti i giorni

Per un non specialista, il messaggio principale è che combinare più punti di vista sugli stessi dati di rete con un modello di apprendimento su misura può rendere molto più facile individuare quando un dispositivo IoT si comporta sotto l'influenza di un malware. In questo studio, la versione migliore del sistema raggiunge una rilevazione quasi impeccabile sul dataset scelto, suggerendo che tali soluzioni potrebbero rafforzare notevolmente gli strumenti di rilevamento delle intrusioni usati da aziende e fornitori di servizi. Gli autori sottolineano che i risultati su un singolo dataset non sono la parola finale, ma il loro lavoro dimostra che una preparazione accurata dei dati, unita a reti neurali compatte, può trasformare flussi di traffico apparentemente ordinari in avvisi precoci su minacce nascoste.

Citazione: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Parole chiave: malware IoT, rilevamento intrusioni di rete, sicurezza deep learning, reti neurali ricorrenti, feature engineering