Clear Sky Science · sv

RNN-baserad detektion av IoT-mjukvara med olika metoder för feature engineering

Varför smarta prylar behöver smartare skydd

Från babymonitorer till fabriksensorer sitter nu miljarder vardagsprylar uppkopplade och utbyter data i det tysta. Denna bekvämlighet har en dold kostnad: många av dessa små enheter är lätta mål för skadlig programvara som kan spionera, stjäla eller störa. Studien bakom den här artikeln ställer en enkel fråga med stora konsekvenser: kan vi träna en artificiell hjärna att upptäcka sådana attacker i nätverkstrafiken innan de orsakar skada?

Det växande problemet med osynliga hot

Malware är ett samlingsbegrepp för program som är utformade för att kapra datorer och uppkopplade enheter. I sakernas Internet-värld omfattar detta hemkameror, smarta lampor, industriella sensorer med mera. Dessa enheter har ofta begränsad beräkningskapacitet och svag inbyggd säkerhet, men är ständigt uppkopplade. Kriminella utnyttjar detta genom att skapa nya varianter av skadlig kod som smyger förbi traditionella skannrar, som vanligtvis letar efter kända mönster eller signaturer. Som en följd vänder sig försvarare till inlärningsbaserade system som kan plocka upp subtila tecken på problem i hur data rör sig över ett nätverk.

Lära en modell att läsa nätverksbeteende

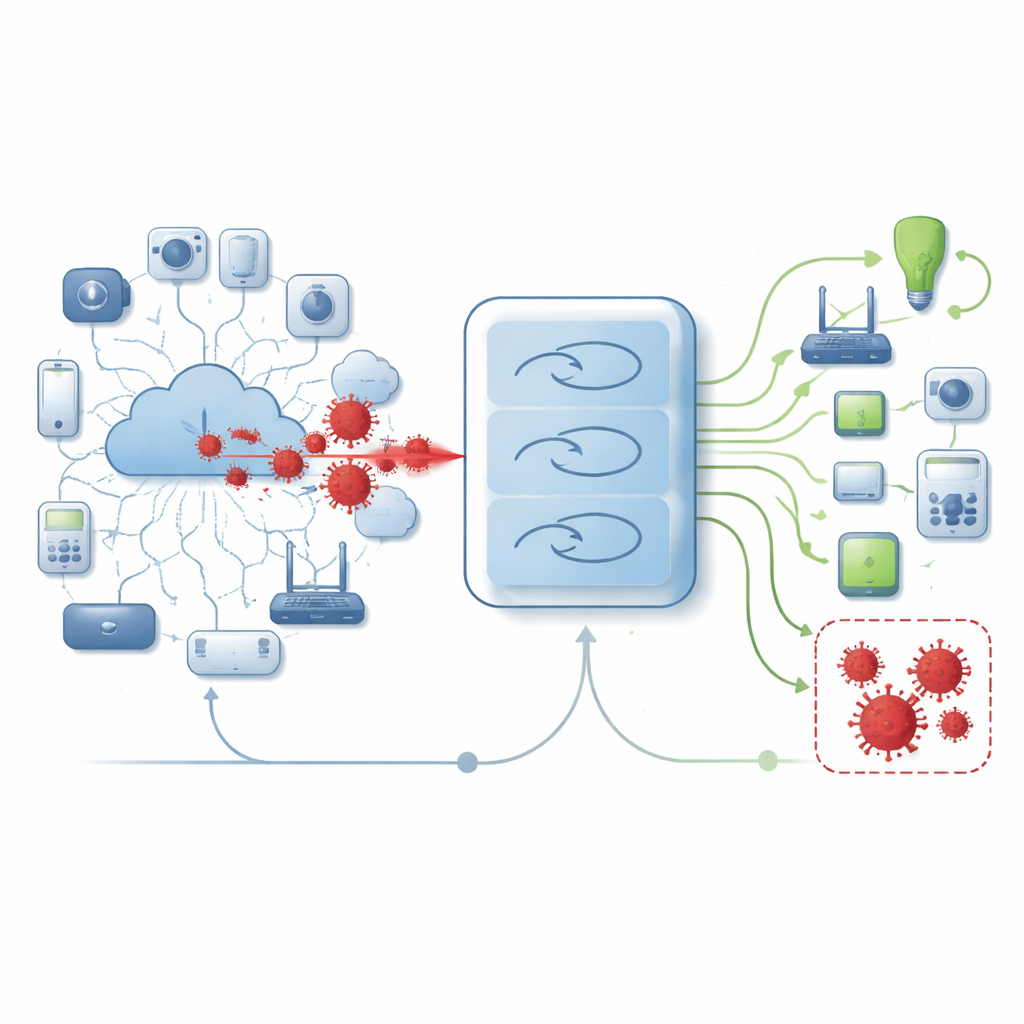

Forskarna byggde ett detekteringssystem som övervakar nätverkstrafik från IoT-miljöer och avgör om varje anslutning ser normal eller skadlig ut. Istället för att förlita sig på ett enda trick kombinerar de flera sätt att beskriva data innan den matas in i ett återkommande neuralt nätverk, en typ av modell som är bra på att upptäcka mönster i sekvenser. Först rengör de datan, tar bort dubbletter och skadade poster och konverterar textfält som protokollnamn och servicetyper till siffror. Sedan skalar de alla värden till ett gemensamt intervall så att inget enskilt fält dominerar inlärningsprocessen.

Göra rörig trafik till användbara signaler

För att göra råa poster mer informativa använder teamet en verktygslåda av feature engineering-metoder. Enkla räkningar av ord, mått på hur sällsynta vissa termer är, och word embedding-tekniker hjälper till att fånga betydelsen i textbaserade fält som attackkategori eller anslutningstillstånd. Samtidigt komprimerar en metod kallad principal component analysis många numeriska detaljer till en mindre uppsättning som ändå speglar nästan all ursprunglig variation. En annan metod, recursive feature elimination, tar upprepade gånger bort de minst hjälpsamma ingångarna tills endast de viktigaste återstår. Tillsammans förvandlar dessa steg voluminösa trafikloggar till kompakta, rika beskrivningar som en modell kan lära sig från effektivt.

Hur de olika modellerna presterade

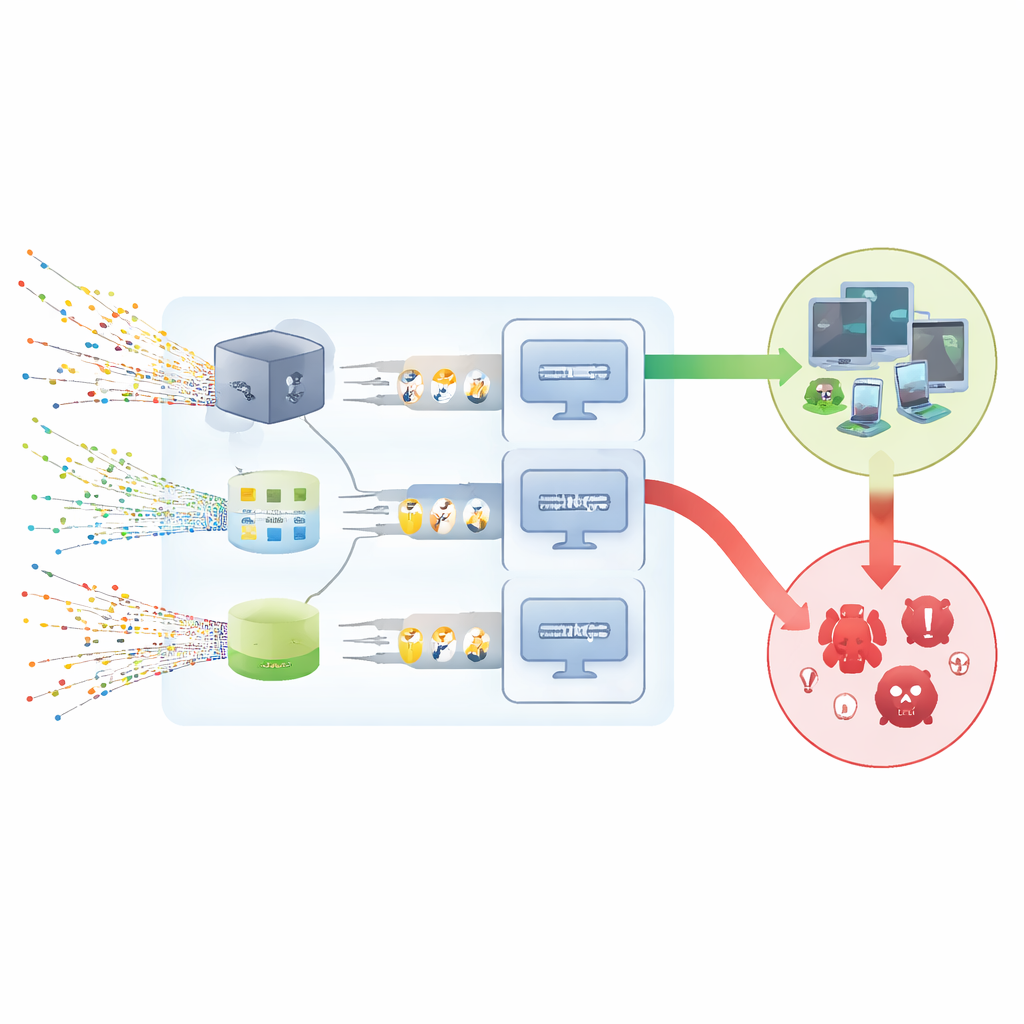

Studien testar tre versioner av systemet, där varje variant parar en något annorlunda databeskrivning med en stapel enkla återkommande lager. Alla tränas och utvärderas med en väl använd offentlig dataset av nätverksflöden som innehåller både normal aktivitet och nio typer av attacker. Författarna undviker noggrant dataläckage genom att bara lära sig alla inställningar på träningsdelen och sedan tillämpa dem oförändrade på validerings- och testdelarna. Över fem omgångar av korsvalidering och en separat slutlig testuppsättning når modellerna extremt höga poäng på centrala mått: de missar sällan en attack, flaggar sällan normal trafik av misstag och drar en nästan perfekt gräns mellan säkert och osäkert beteende.

Vad detta betyder för vardaglig säkerhet

För en icke-specialist är huvudbudskapet att kombinera flera perspektiv på samma nätverksdata med en skräddarsydd inlärningsmodell kan göra det mycket lättare att upptäcka när en IoT-enhet beter sig under påverkan av skadlig programvara. I denna studie når den bästa versionen av systemet nästan fläckfri detektion på den valda datasetet, vilket tyder på att sådana designer kan stärka intrångsdetekteringsverktyg som används av företag och tjänsteleverantörer avsevärt. Författarna betonar att resultat på en dataset inte är det slutgiltiga svaret, men deras arbete visar att smart förberedelse av data, i kombination med kompakta neurala nätverk, kan förvandla strömmar av till synes vanlig trafik till tidiga varningar om dolda hot.

Citering: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Nyckelord: IoT-mjukvara, nätverksintrångsdetektion, djupinlärningssäkerhet, återkommande neurala nätverk, feature engineering