Clear Sky Science · ja

多様な特徴量エンジニアリング手法を用いたRNNベースのIoTマルウェア検出

スマート機器にはより賢い防御が必要な理由

ベビーモニターから工場のセンサーまで、何十億もの日常的な機器がオンライン上で静かにデータをやり取りしています。この利便性には見えない代償が伴います:多くの小型デバイスは悪意あるソフトウェアの標的になりやすく、盗み見、情報窃取、あるいは妨害を許すことがあります。本稿の背後にある研究はシンプルだが重要な問いを投げかけます。ネットワークトラフィックの流れの中で、人工的な“頭脳”にこれらの攻撃を被害が出る前に見つけさせることはできるか?

見えにくい脅威の増大

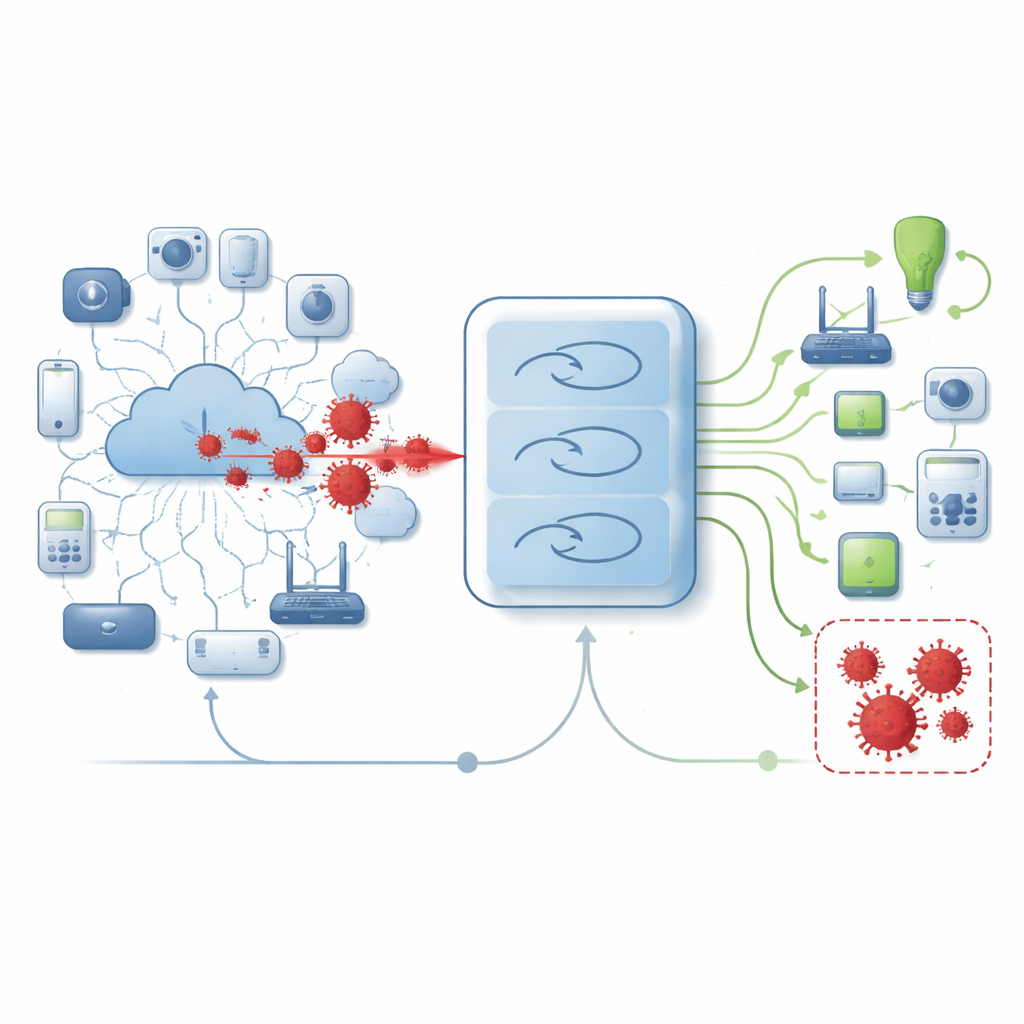

マルウェアはコンピュータや接続機器を乗っ取ることを目的としたプログラムの総称です。モノのインターネット(IoT)の世界では、家庭用カメラやスマートライト、産業用センサーなどが含まれます。これらの機器はしばしば処理能力が限られ、内蔵セキュリティも脆弱ですが常時接続されています。犯罪者は既知のパターンやシグネチャを探す従来の検査をすり抜ける新種のマルウェアを作り出し、これを悪用します。そのため、守る側はネットワーク上のデータの流れに現れる微妙な異変を検出できる機械学習ベースのシステムに頼るようになっています。

ネットワーク挙動を読み取るモデルの教育

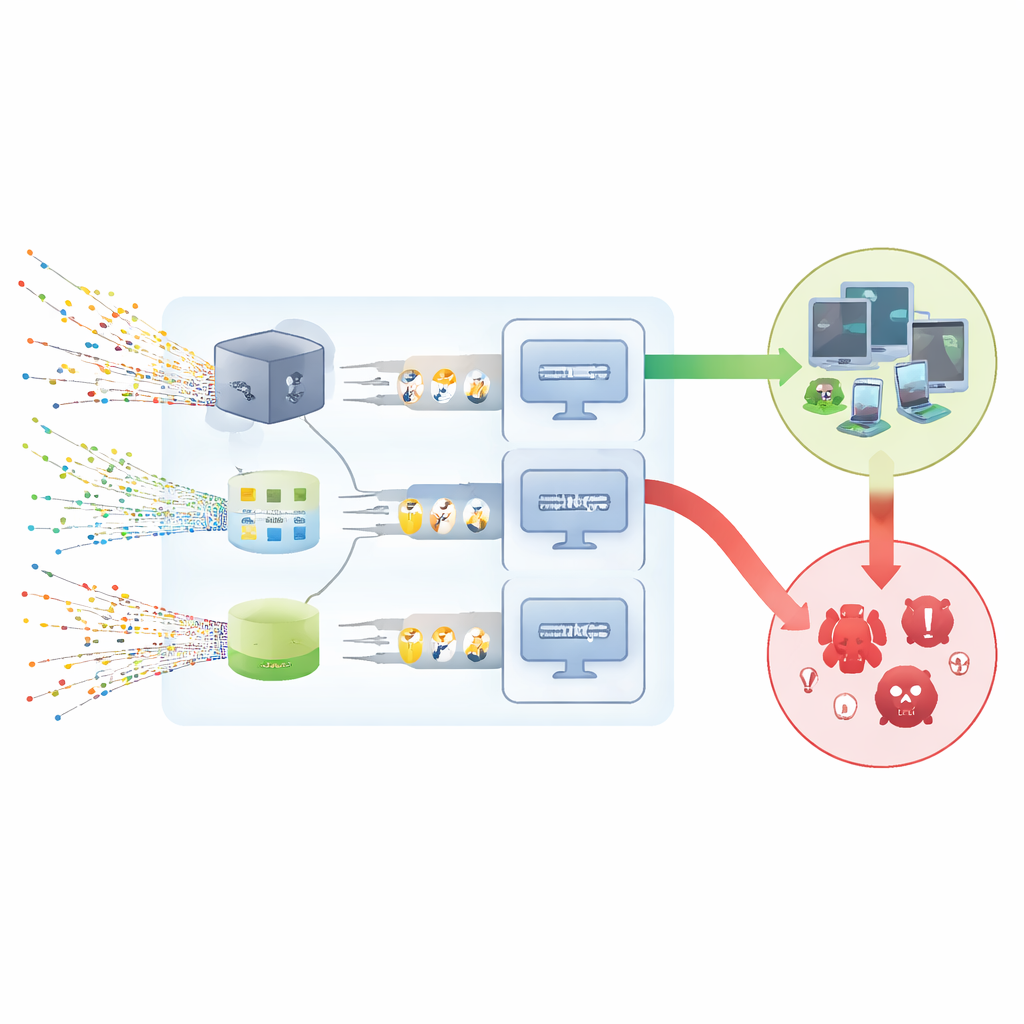

研究者らはIoT環境からのネットワークトラフィックを監視し、各接続が正常か悪意あるものかを判定する検出システムを構築しました。単一の手法に依存する代わりに、複数のデータ記述法を組み合わせてからシーケンス上のパターン検出に優れる再帰型ニューラルネットワークに入力します。まずデータをクレンジングし、重複や破損レコードを除外し、プロトコル名やサービス種別といったテキストフィールドを数値に変換します。その後、学習過程で特定のフィールドが過度に影響しないよう全ての値を共通の範囲にスケーリングします。

雑多なトラフィックを有用な信号に変える

生データを有益にするため、チームは特徴量エンジニアリングのツールボックスを活用します。単純な語の出現数、特定語の希少性を示す尺度、語をベクトルで表す埋め込み技術は、攻撃カテゴリや接続状態などのテキストベースのフィールドの意味を捉えるのに役立ちます。同時に、主成分分析(PCA)は多くの数値的詳細を元の変動の大半を保ちながらより少ない次元に圧縮します。さらに再帰的特徴除去(RFE)は重要度の低い入力を順次除き、最も有用な特徴だけを残します。これらの手順により大量のトラフィックログは、モデルが効率的に学習できる小さく濃縮された記述に変わります。

各モデルの性能比較

本研究では、わずかに異なるデータ記述法をそれぞれ単純な再帰層のスタックと組み合わせた3つのシステムを評価しています。すべては通常の活動と9種類の攻撃を含む広く用いられる公開ネットワークフロー・データセットを用いて訓練・検証されます。著者らはデータリークを慎重に避け、設定はすべて訓練用の部分だけで学習し、その後検証・テストには変更せずに適用しています。5回のクロス検証と独立した最終テストセットを通じて、モデルは主要な評価指標で非常に高いスコアを示しました:攻撃を見逃すことはほとんどなく、正常なトラフィックを誤判定することも稀で、安全と危険の境界をほぼ完璧に引き分けています。

日常的なセキュリティへの示唆

専門家でない読者に向けた主なメッセージは、同じネットワークデータを複数の視点で記述し、それに適した学習モデルを組み合わせることで、IoTデバイスがマルウェアに影響されているかを見つけやすくできる、ということです。本研究では、システムの最良バージョンが選択したデータセット上でほぼ完璧な検出を達成しており、こうした設計が企業やサービス提供者が使う侵入検知ツールを大幅に強化する可能性を示唆しています。著者らは単一のデータセットの結果が最終結論ではないことを強調していますが、データの入念な準備とコンパクトなニューラルネットワークの組み合わせが、一見普通に見えるトラフィックから隠れた脅威の早期警告を生み出せることを示しています。

引用: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

キーワード: IoTマルウェア, ネットワーク侵入検知, ディープラーニングによるセキュリティ, 再帰型ニューラルネットワーク, 特徴量エンジニアリング