Clear Sky Science · ar

الكشف عن برمجيات إنترنت الأشياء الخبيثة باستخدام شبكات عصبية متكررة وطرق هندسة ميزات متعددة

لماذا تحتاج الأجهزة الذكية لحماية أذكى

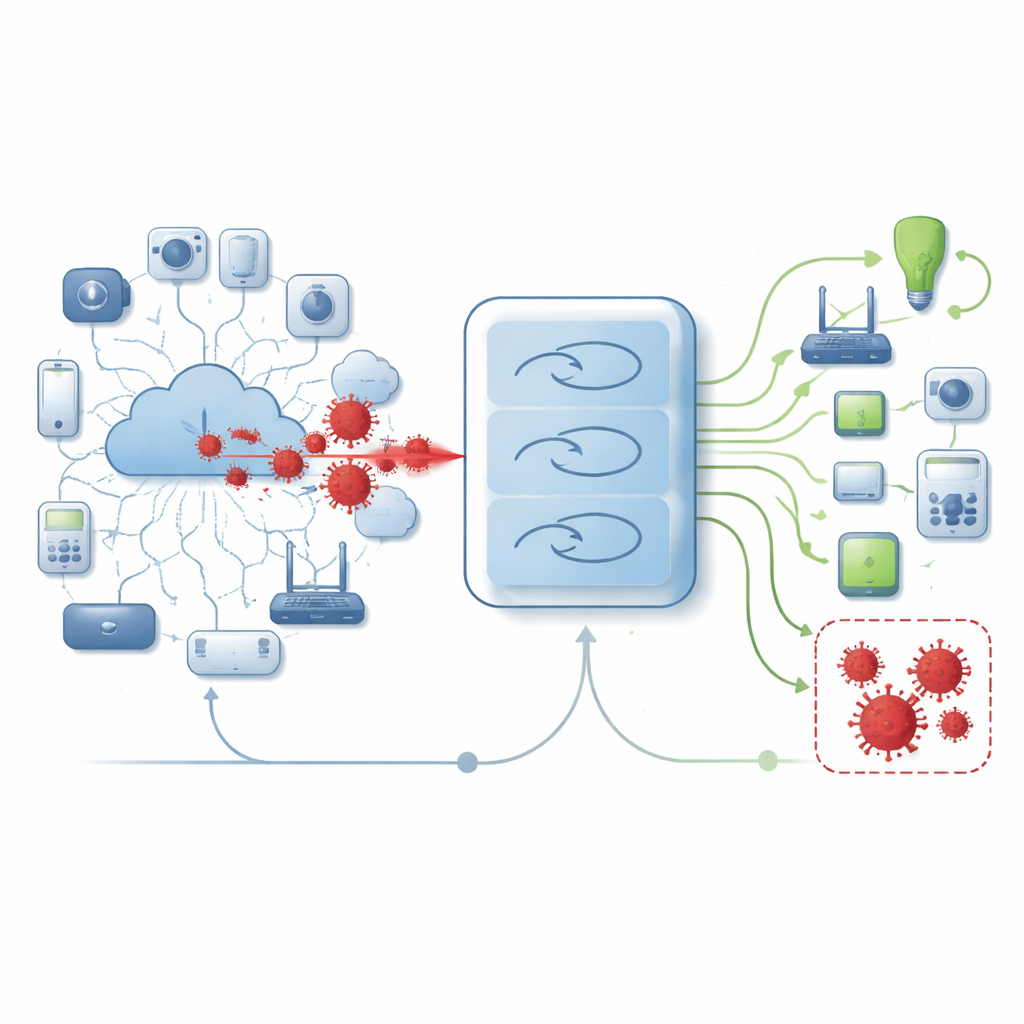

من أجهزة مراقبة الأطفال إلى مستشعرات المصانع، توجد الآن مليارات الأجهزة اليومية متصلة بالإنترنت وتتبادل البيانات بهدوء. هذه الراحة تأتي مع تكلفة خفية: الكثير من هذه الأجهزة الصغيرة سهلة الاستهداف بواسطة برمجيات خبيثة يمكنها التجسس أو السرقة أو الإحداث خلل. تطرح الدراسة وراء هذا المقال سؤالًا بسيطًا ذو عواقب كبيرة: هل يمكن تدريب عقل صناعي ليتعرف على مثل هذه الهجمات في تدفق حركة الشبكة قبل أن تُلحق الضرر؟

المشكلة المتزايدة للتهديدات الخفية

البرمجيات الخبيثة مصطلح شامل للبرامج المصممة لخطف الحواسيب والأجهزة المتصلة. في عالم إنترنت الأشياء، يشمل ذلك كاميرات المنازل، والمصابيح الذكية، ومستشعرات صناعية، وأكثر. غالبًا ما تملك هذه الأجهزة قدرة حوسبة قليلة وأمنًا مدمجًا ضعيفًا، ومع ذلك فهي متصلة دائمًا. يستغل المجرمون ذلك بصياغة سلالات جديدة من البرمجيات الخبيثة التي تتسلل عبر الماسحات التقليدية، التي عادةً ما تبحث عن أنماط أو توقيعات معروفة. ونتيجة لذلك، يتحول المدافعون إلى أنظمة قائمة على التعلم يمكنها التقاط علامات دقيقة للمشكلات في كيفية انتقال البيانات عبر الشبكة.

تعليم نموذج لقراءة سلوك الشبكة

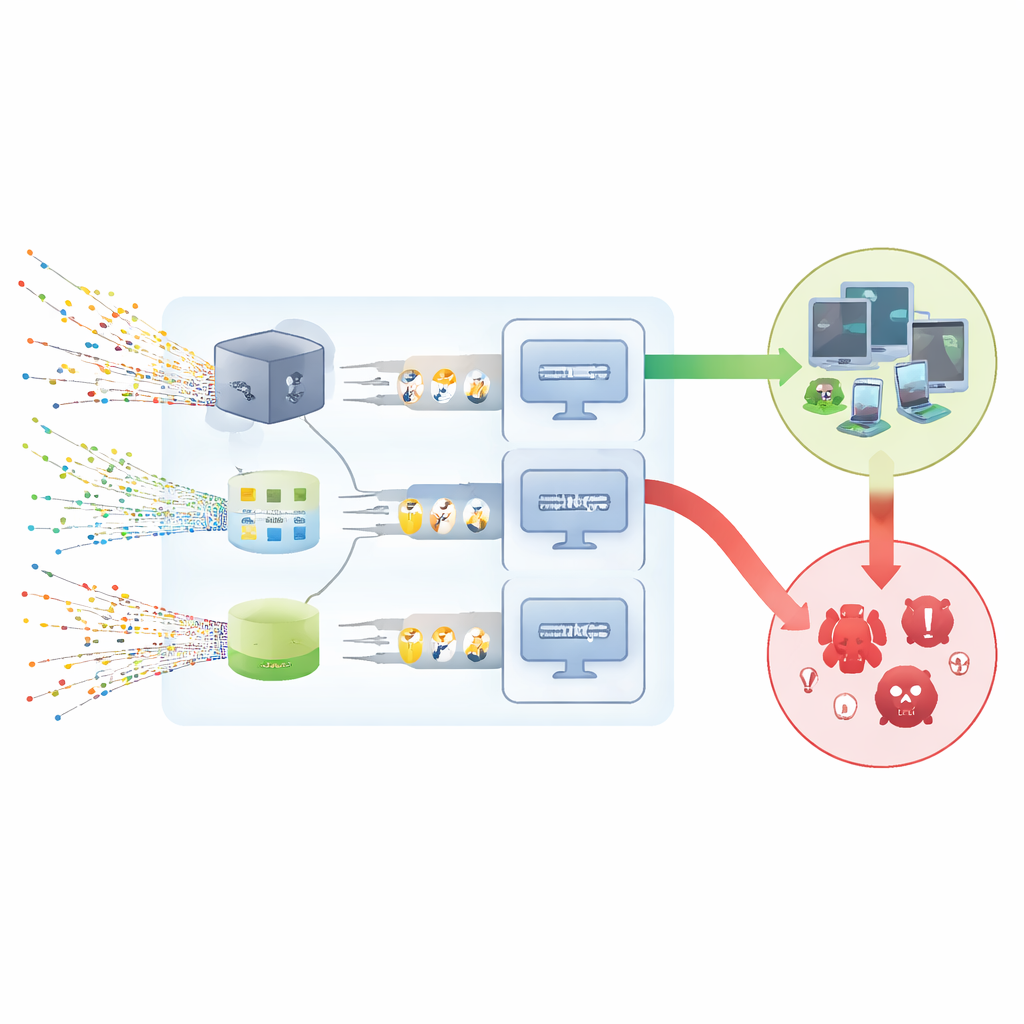

بنَى الباحثون نظام كشف يراقب حركة الشبكة في بيئات إنترنت الأشياء ويقرر ما إذا كانت كل اتصال تبدو طبيعية أم خبيثة. بدلًا من الاعتماد على حيلة واحدة، يجمعون عدة طرق لوصف البيانات قبل إدخالها في شبكة عصبية متكررة، نوع من النماذج الجيدة في اكتشاف الأنماط عبر التسلسلات. أولًا ينظفون البيانات، يزيلون التكرارات والسجلات التالفة، ويحَوِّلون الحقول النصية مثل أسماء البروتوكولات وأنواع الخدمات إلى أرقام. ثم يقومون بمقاسمة جميع القيم ضمن نطاق مشترك بحيث لا يهيمن حقل واحد على عملية التعلم.

تحويل حركة المرور الفوضوية إلى إشارات مفيدة

لجعل السجلات الخام أكثر إفادة، يستخدم الفريق صندوق أدوات لهندسة الميزات. تساعد العدادات البسيطة للكلمات، وقياسات مدى ندرة مصطلحات معينة، وتقنيات تضمين الكلمات في التقاط معنى الحقول النصية مثل فئة الهجوم أو حالة الاتصال. في الوقت نفسه، تضغط طريقة تسمى تحليل المركبات الرئيسية العديد من التفاصيل العددية إلى مجموعة أصغر لا تزال تعكس تقريبًا كل التباين الأصلي. طريقة أخرى، الإقصاء التكراري للميزات، تزيل مرارًا المدخلات الأقل فائدة حتى تبقى أهمها فقط. معًا، تحوّل هذه الخطوات سجلات حركة المرور عالية الحجم إلى أوصاف مُكثفة وغنية يمكن للنموذج أن يتعلم منها بكفاءة.

كيف أداء النماذج المختلفة

تختبر الدراسة ثلاث نسخ من النظام، كل واحدة تجمع وصفًا مختلفًا قليلًا للبيانات مع تتابع من طبقات متكررة بسيطة. تُدرَّب وتُفحَص كلها باستخدام مجموعة بيانات عامة مستخدمة على نطاق واسع لتدفقات الشبكة تتضمن كلًا من النشاط الطبيعي وتسعة أنواع من الهجمات. يتجنب المؤلفون تسريب البيانات بعناية عبر تعلم جميع الإعدادات فقط على جزء التدريب ثم تطبيقها دون تغيير على أجزاء التحقق والاختبار. عبر خمس جولات من التحقق المتقاطع ومجموعة اختبار نهائية منفصلة، تصل النماذج إلى درجات عالية جدًا في مقاييس رئيسية: نادرًا ما تفوّت هجومًا، ونادرًا ما تُشير بطريق الخطأ إلى حركة طبيعية، وتُرسم فاصلًا يكاد يكون مثاليًا بين السلوك الآمن وغير الآمن.

ماذا يعني هذا للأمن اليومي

بالنسبة لغير المتخصص، الرسالة الأساسية هي أن الجمع بين عدة رؤى لنفس بيانات الشبكة مع نموذج تعلم مُصمم يمكن أن يسهل كثيرًا اكتشاف متى يتصرف جهاز إنترنت الأشياء تحت تأثير برمجيات خبيثة. في هذه الدراسة، تصل أفضل نسخة من النظام إلى كشف شبه كامل على مجموعة البيانات المختارة، مما يوحي أن مثل هذه التصاميم قد تقوّي كثيرًا أدوات كشف التسلل المستخدمة من قبل الشركات ومزودي الخدمات. يؤكد المؤلفون أن النتائج على مجموعة بيانات واحدة ليست الكلمة الأخيرة، لكن عملهم يُظهر أن التحضير الذكي للبيانات، مقترنًا بشبكات عصبية مدمجة، يمكن أن يحوّل تدفقات من الحركة الظاهرية العادية إلى تحذيرات مبكرة بشأن تهديدات خفية.

الاستشهاد: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

الكلمات المفتاحية: برمجيات إنترنت الأشياء الخبيثة, كشف التسلل الشبكي, أمن التعلم العميق, الشبكات العصبية المتكررة, هندسة الميزات