Clear Sky Science · pl

Wykrywanie złośliwego oprogramowania IoT oparte na RNN z użyciem różnych metod inżynierii cech

Dlaczego inteligentne urządzenia potrzebują mądrzejszej ochrony

Od niani elektronicznych po czujniki w fabrykach – miliardy codziennych urządzeń są dziś podłączone do sieci i wymieniają dane. Ta wygoda ma swoją ukrytą cenę: wiele z tych małych urządzeń to łatwe cele dla złośliwego oprogramowania, które może szpiegować, kraść lub zakłócać działanie. Badanie opisane w tym artykule stawia proste pytanie o dalekosiężnych konsekwencjach: czy można wyszkolić sztuczny „mózg”, który w strumieniu ruchu sieciowego wykryje takie ataki, zanim wyrządzą szkody?

Rosnący problem niewidocznych zagrożeń

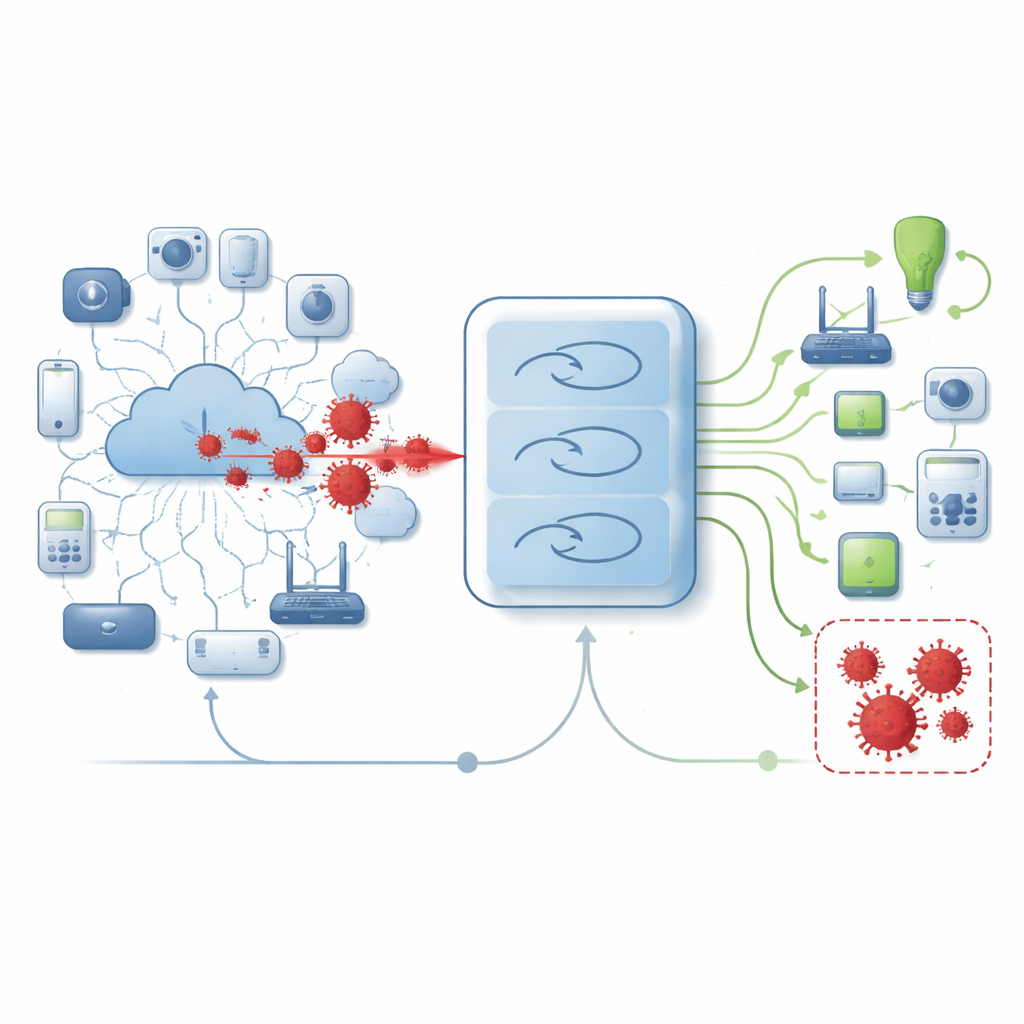

Złośliwe oprogramowanie to ogólne określenie programów zaprojektowanych do przejmowania komputerów i urządzeń sieciowych. W świecie Internetu Rzeczy obejmuje ono kamery domowe, inteligentne oświetlenie, czujniki przemysłowe i inne. Urządzenia te często mają niewielką moc obliczeniową i słabe wbudowane zabezpieczenia, a mimo to są stale połączone. Przestępcy wykorzystują to, tworząc nowe warianty malware’u, które wymykają się tradycyjnym skanerom opartym zwykle na znanych wzorcach lub sygnaturach. W efekcie obrońcy sięgają po systemy uczące się, które potrafią wychwycić subtelne oznaki problemów w tym, jak dane przemieszczają się w sieci.

Nauka modelu czytania zachowań sieci

Naukowcy zbudowali system wykrywania, który obserwuje ruch sieciowy w środowiskach IoT i decyduje, czy każde połączenie wygląda normalnie, czy złośliwie. Zamiast polegać na jednym zabiegu, łączą kilka sposobów opisu danych przed wprowadzeniem ich do rekurencyjnej sieci neuronowej — modelu dobrze nadającego się do wykrywania wzorców w sekwencjach. Najpierw oczyszczają dane, usuwają duplikaty i uszkodzone rekordy oraz konwertują pola tekstowe, takie jak nazwy protokołów i typy usług, na liczby. Następnie skalują wszystkie wartości do wspólnego zakresu, aby żadne pojedyncze pole nie dominowało procesu uczenia.

Przekształcanie chaotycznego ruchu w użyteczne sygnały

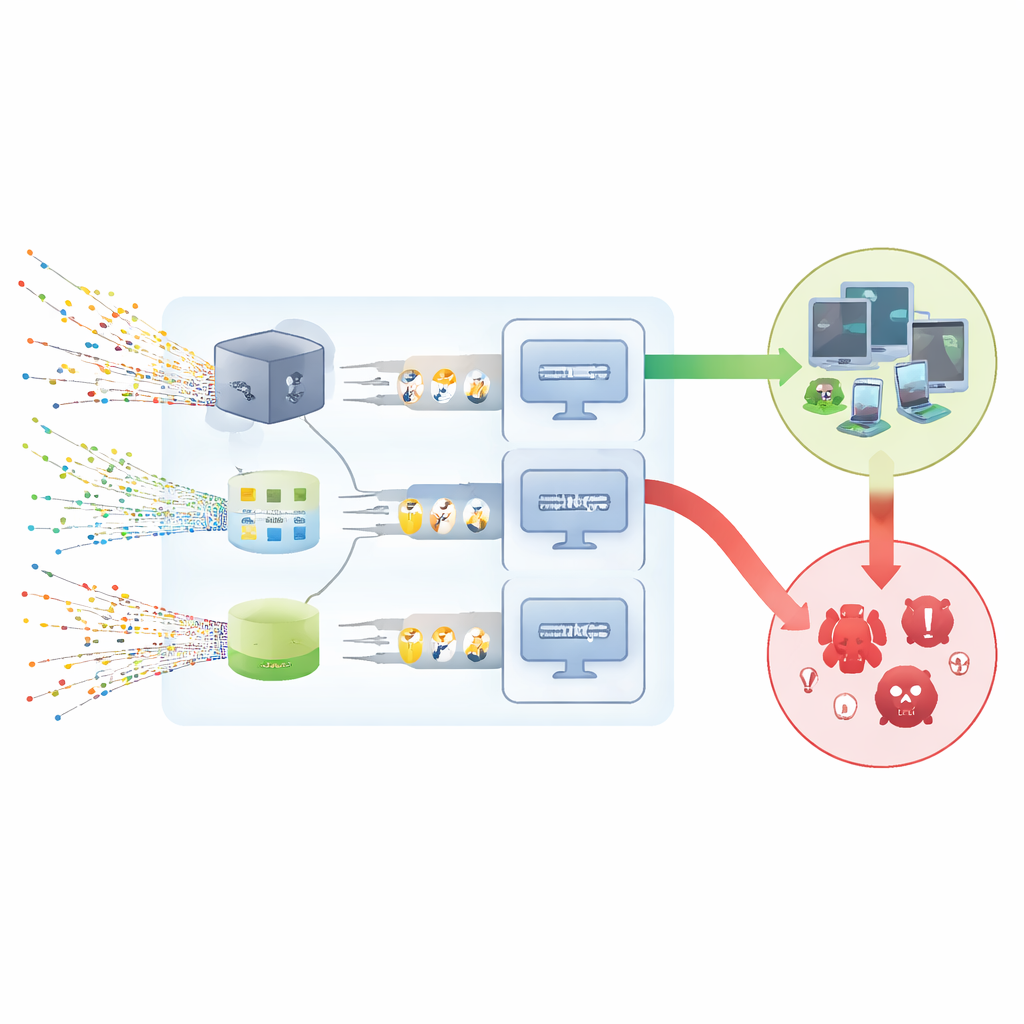

Aby surowe rekordy były bardziej informatywne, zespół używa zestawu metod inżynierii cech. Proste zliczenia słów, miary rzadkości pewnych terminów oraz techniki osadzania słów pomagają uchwycić znaczenie pól tekstowych, takich jak kategoria ataku czy stan połączenia. Równocześnie metoda zwana analizą składowych głównych (PCA) kompresuje wiele cech liczbowych do mniejszego zbioru, który nadal odzwierciedla niemal całą pierwotną zmienność. Inna technika, rekurencyjne eliminowanie cech, wielokrotnie usuwa najmniej pomocne wejścia, aż pozostaną tylko najważniejsze. Łącznie te kroki przekształcają obszerną historię ruchu w zwarte, bogate opisy, które model może efektywnie przyswoić.

Jak sprawdziły się różne modele

W badaniu przetestowano trzy wersje systemu, z których każda łączyła nieco inny sposób opisu danych z warstwami prostych rekurencyjnych sieci. Wszystkie były trenowane i walidowane przy użyciu powszechnie używanego publicznego zestawu danych przepływów sieciowych, zawierającego zarówno normalną aktywność, jak i dziewięć typów ataków. Autorzy dbali o unikanie wycieku danych, dobierając wszystkie ustawienia wyłącznie na części treningowej, a następnie stosując je niezmienione do części walidacyjnej i testowej. W pięciu rundach walidacji krzyżowej oraz na oddzielnym zbiorze testowym modele osiągnęły bardzo wysokie wyniki w kluczowych miarach: rzadko pomijają atak, rzadko błędnie oznaczają normalny ruch i wyznaczają niemal doskonałą granicę między zachowaniem bezpiecznym a niebezpiecznym.

Co to oznacza dla codziennego bezpieczeństwa

Dla osoby niebędącej specjalistą główny przekaz jest taki, że łączenie kilku perspektyw na te same dane sieciowe z dopasowanym modelem uczącym może znacznie ułatwić wykrywanie, gdy urządzenie IoT działa pod wpływem złośliwego oprogramowania. W tym badaniu najlepsza wersja systemu osiągnęła niemal bezbłędne wykrywanie na wybranym zbiorze danych, co sugeruje, że takie rozwiązania mogą znacznie wzmocnić narzędzia wykrywania włamań wykorzystywane przez firmy i dostawców usług. Autorzy podkreślają, że wyniki uzyskane na jednym zbiorze danych nie są ostatecznym rozstrzygnięciem, ale ich praca pokazuje, że inteligentne przygotowanie danych w połączeniu ze zwartymi sieciami neuronowymi może zamienić pozornie zwykły ruch wczesne ostrzeżenia o ukrytych zagrożeniach.

Cytowanie: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Słowa kluczowe: złośliwe oprogramowanie IoT, wykrywanie włamań w sieci, bezpieczeństwo oparte na głębokim uczeniu, rekurencyjne sieci neuronowe, inżynieria cech