Clear Sky Science · tr

Çeşitli özellik mühendisliği yöntemleri kullanarak RNN tabanlı IoT kötü amaçlı yazılım tespiti

Neden akıllı cihazlar daha akıllı korumaya ihtiyaç duyuyor

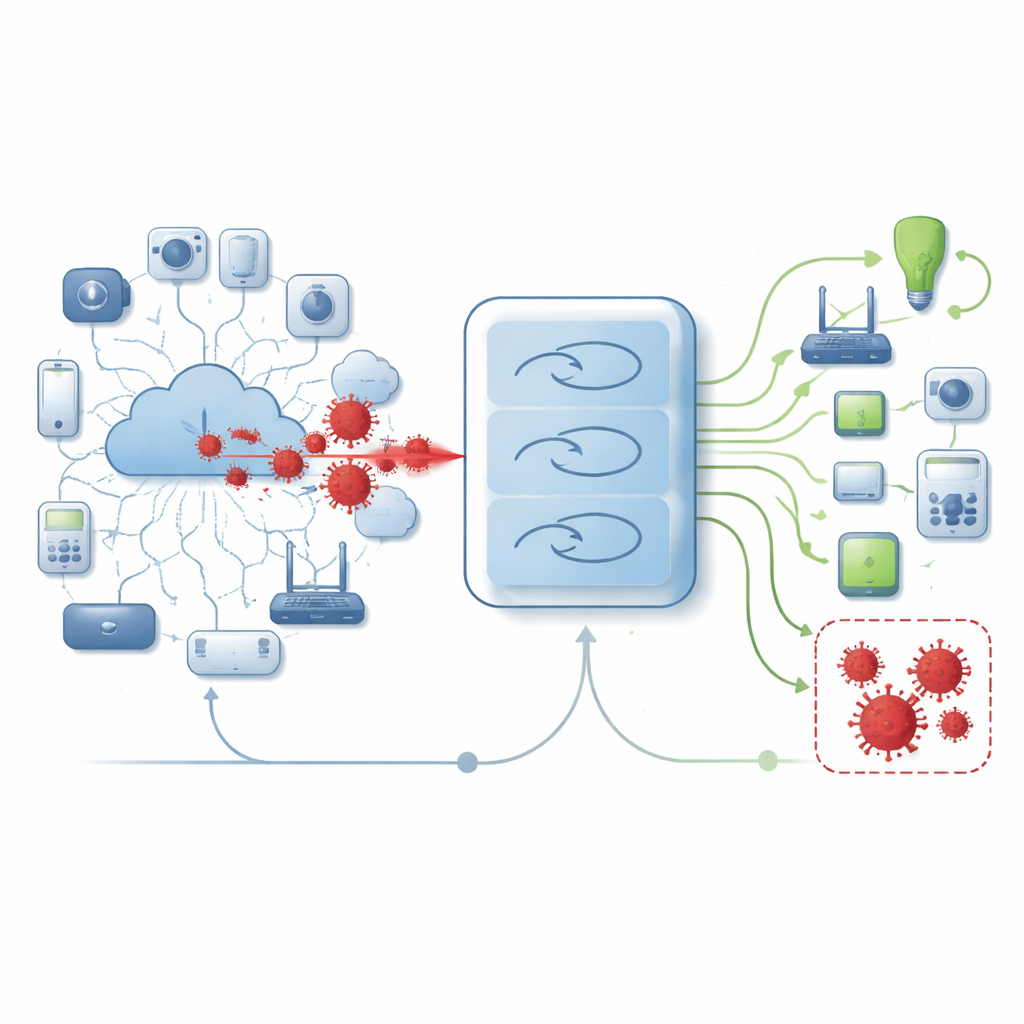

Bebek kameralarından fabrika sensörlerine kadar, milyarlarca günlük cihaz artık çevrimiçi durumda ve sessizce veri alışverişi yapıyor. Bu kolaylığın gizli bir bedeli var: bu küçük cihazların birçoğu kötü amaçlı yazılımlar için kolay hedeflerdir; casusluk yapabilir, veri çalabilir veya hizmeti bozabilirler. Bu makalenin dayandığı çalışma, sonuçları büyük olan basit bir soruyu soruyor: zararlı etkinlikler zarar vermeden önce ağ trafiği akışında böyle saldırıları tespit edecek yapay bir zeka eğitilebilir mi?

Görünmez tehditlerin artan sorunu

Kötü amaçlı yazılım, bilgisayarları ve bağlı cihazları ele geçirmek için tasarlanmış programlar için kapsayıcı bir terimdir. Nesnelerin İnterneti dünyasında bu, ev kameraları, akıllı ampuller, endüstriyel sensörler ve daha fazlasını içerir. Bu cihazların çoğu sınırlı işlem gücüne ve zayıf yerleşik güvenliğe sahiptir, ancak her zaman bağlıdırlar. Suçlular, genellikle bilinen desenleri veya imzaları arayan geleneksel tarayıcıları atlatan yeni kötü amaçlı yazılım türleri oluşturarak bundan yararlanır. Sonuç olarak, savunucular ağırlıklı olarak verinin ağ üzerindeki hareketindeki ince işaretleri yakalayabilen öğrenme tabanlı sistemlere yöneliyor.

Ağa davranışı okumayı modele öğretmek

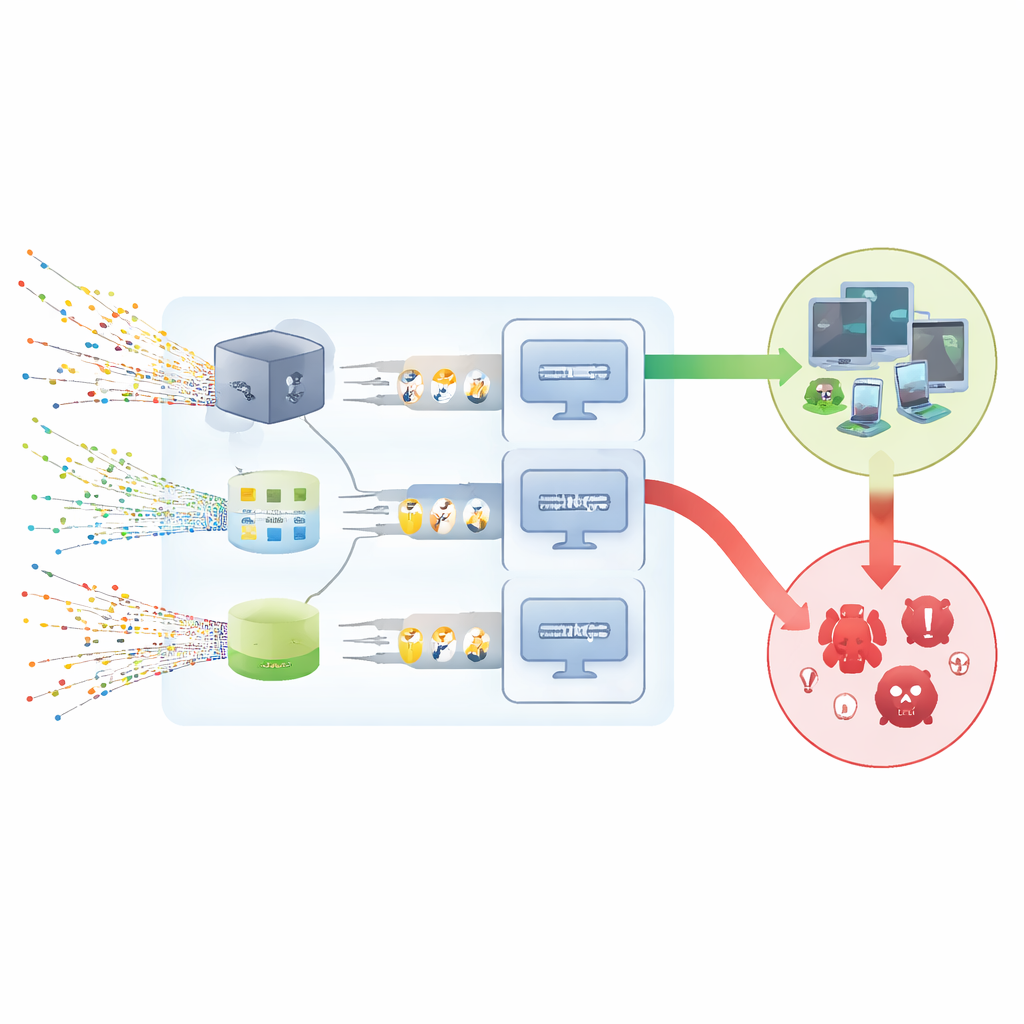

Araştırmacılar, IoT ortamlarından gelen ağ trafiğini izleyen ve her bağlantının normal mi yoksa kötü amaçlı mı olduğunu belirleyen bir tespit sistemi kurdu. Tek bir hileye dayanmak yerine, veriyi tekrarlayan bir sinir ağına beslemeden önce birkaç farklı şekilde tanımlamayı birleştiriyorlar; bu tür modeller ardışık desenleri yakalamada etkilidir. Önce veriyi temizliyorlar, yinelenenleri ve hasarlı kayıtları kaldırıyorlar ve protokol isimleri ile servis türleri gibi metin alanlarını sayılara çeviriyorlar. Ardından, hiçbir alanın öğrenme sürecine hakim olmaması için tüm değerleri ortak bir aralığa ölçeklendiriyorlar.

Dağınık trafiği faydalı sinyallere dönüştürmek

Ham kayıtları daha bilgilendirici hale getirmek için ekip bir özellik mühendisliği araç seti kullanıyor. Kelime sayıları, belirli terimlerin ne kadar nadir olduğuna dair ölçüler ve kelime gömme (word embedding) teknikleri, saldırı kategorisi veya bağlantı durumu gibi metin tabanlı alanların anlamını yakalamaya yardımcı oluyor. Aynı zamanda, temel bileşen analizi (PCA) gibi bir yöntem birçok sayısal detayı, orijinal varyasyonun neredeyse tamamını yansıtacak daha küçük bir kümeye sıkıştırıyor. Bir diğer yöntem olan yinelemeli özellik eliminasyonu, en az yararlı girdileri tekrar tekrar çıkararak yalnızca en önemli olanların kalmasını sağlıyor. Bu adımlar birlikte yüksek hacimli trafik günlüklerini, bir modelin verimli şekilde öğrenebileceği kompakt ve zengin tanımlamalara dönüştürüyor.

Farklı modeller nasıl performans gösterdi

Çalışma, her biri verinin biraz farklı bir tanımıyla basit tekrarlayan katmanlar yığınını eşleştiren üç sistem versiyonunu test ediyor. Tüm modeller, normal etkinlik ve dokuz saldırı türünü içeren yaygın kullanılan bir ağ akışı kamu veri kümesi kullanılarak eğitilip doğrulanıyor. Yazarlar, tüm ayarları yalnızca eğitim bölümünde öğrenip bunları doğrulama ve test bölümlerine değişmeden uygulayarak veri sızıntısından dikkatle kaçınıyorlar. Beş tur çapraz doğrulama ve ayrı bir son test seti boyunca, modeller ana ölçütlerde son derece yüksek puanlara ulaşıyor: saldırıları nadiren kaçırıyorlar, normal trafiği nadiren yanlış işaretliyorlar ve güvenli ile güvensiz davranış arasında neredeyse kusursuz bir çizgi çekiyorlar.

Günlük güvenlik için bunun anlamı

Bir uzman olmayan için ana mesaj şudur: Aynı ağ verisinin birden çok bakış açısını uygun bir öğrenme modeliyle birleştirmek, bir IoT cihazının kötü amaçlı yazılım etkisi altında olup olmadığını tespit etmeyi çok daha kolay hale getirebilir. Bu çalışmada sistemin en iyi versiyonu seçilen veri kümesinde neredeyse kusursuz tespit sağlıyor; bu da bu tür tasarımların şirketler ve hizmet sağlayıcılar tarafından kullanılan saldırı tespit araçlarını büyük ölçüde güçlendirebileceğini gösteriyor. Yazarlar tek bir veri kümesindeki sonuçların kesin hüküm olmadığını vurguluyor, ancak verinin akıllıca hazırlanmasının ve kompakt sinir ağlarının, sıradan görünen trafik akışlarını gizli tehditler hakkında erken uyarılara dönüştürebileceğini gösteriyorlar.

Atıf: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Anahtar kelimeler: IoT kötü amaçlı yazılım, ağ saldırı tespiti, derin öğrenme güvenliği, tekrarlayan sinir ağları, özellik mühendisliği