Clear Sky Science · es

Detección de malware en IoT basada en RNN usando métodos diversos de ingeniería de características

Por qué los dispositivos inteligentes necesitan protección más avanzada

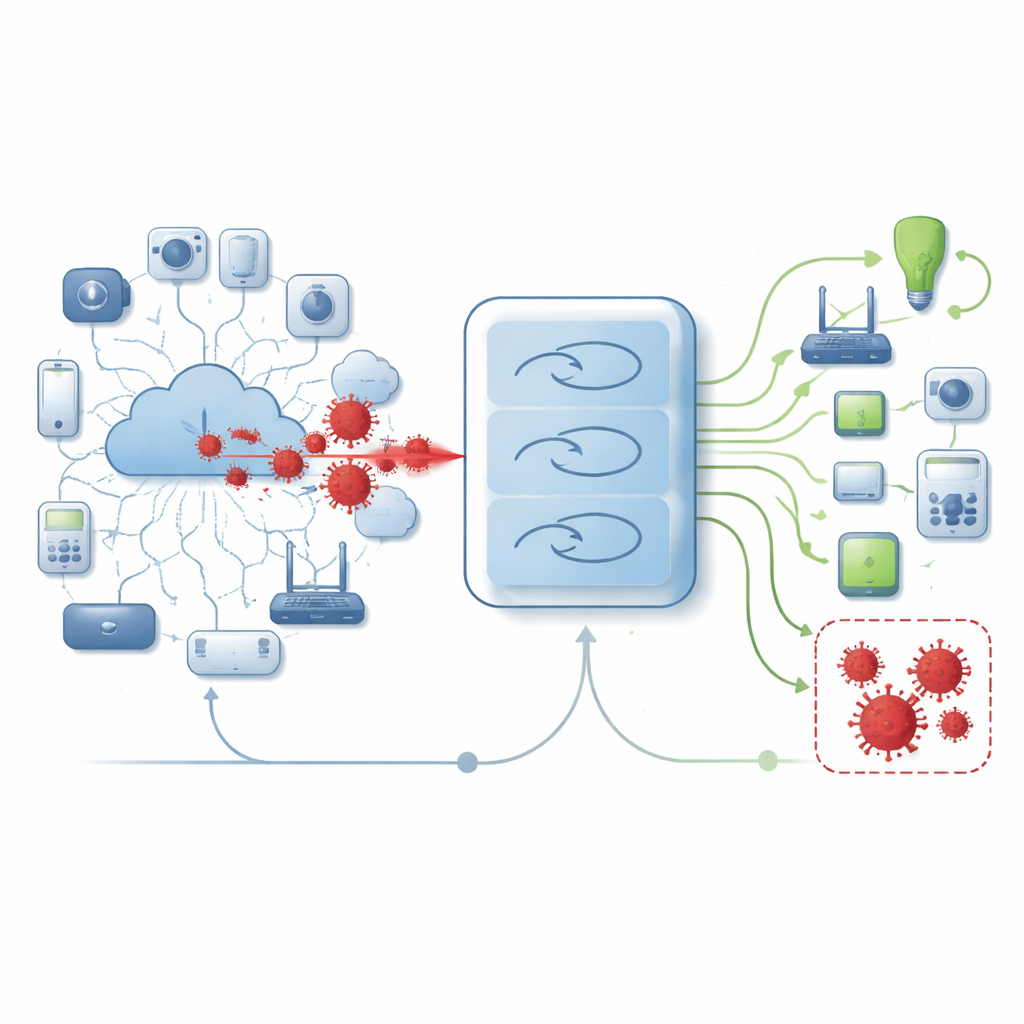

Desde monitores infantiles hasta sensores de fábrica, miles de millones de aparatos cotidianos están ahora conectados a la red, intercambiando datos en silencio. Esta comodidad tiene un coste oculto: muchos de estos pequeños dispositivos son objetivos fáciles para software malicioso que puede espiar, robar o interrumpir su funcionamiento. El estudio detrás de este artículo plantea una pregunta simple con grandes consecuencias: ¿podemos entrenar un «cerebro» artificial para detectar estos ataques en el flujo de tráfico de red antes de que causen daño?

El problema creciente de las amenazas invisibles

Malware es un término general para programas diseñados para secuestrar ordenadores y dispositivos conectados. En el mundo del Internet de las Cosas, esto incluye cámaras domésticas, bombillas inteligentes, sensores industriales y más. Estos dispositivos suelen tener poca capacidad de cálculo y seguridad integrada débil, pero permanecen siempre conectados. Los delincuentes explotan esto desarrollando nuevas familias de malware que se deslizan más allá de los escáneres tradicionales, que suelen buscar patrones o firmas conocidas. Como resultado, los defensores recurren a sistemas basados en aprendizaje que pueden captar señales sutiles de problema en la forma en que los datos se mueven a través de una red.

Enseñar a un modelo a leer el comportamiento de la red

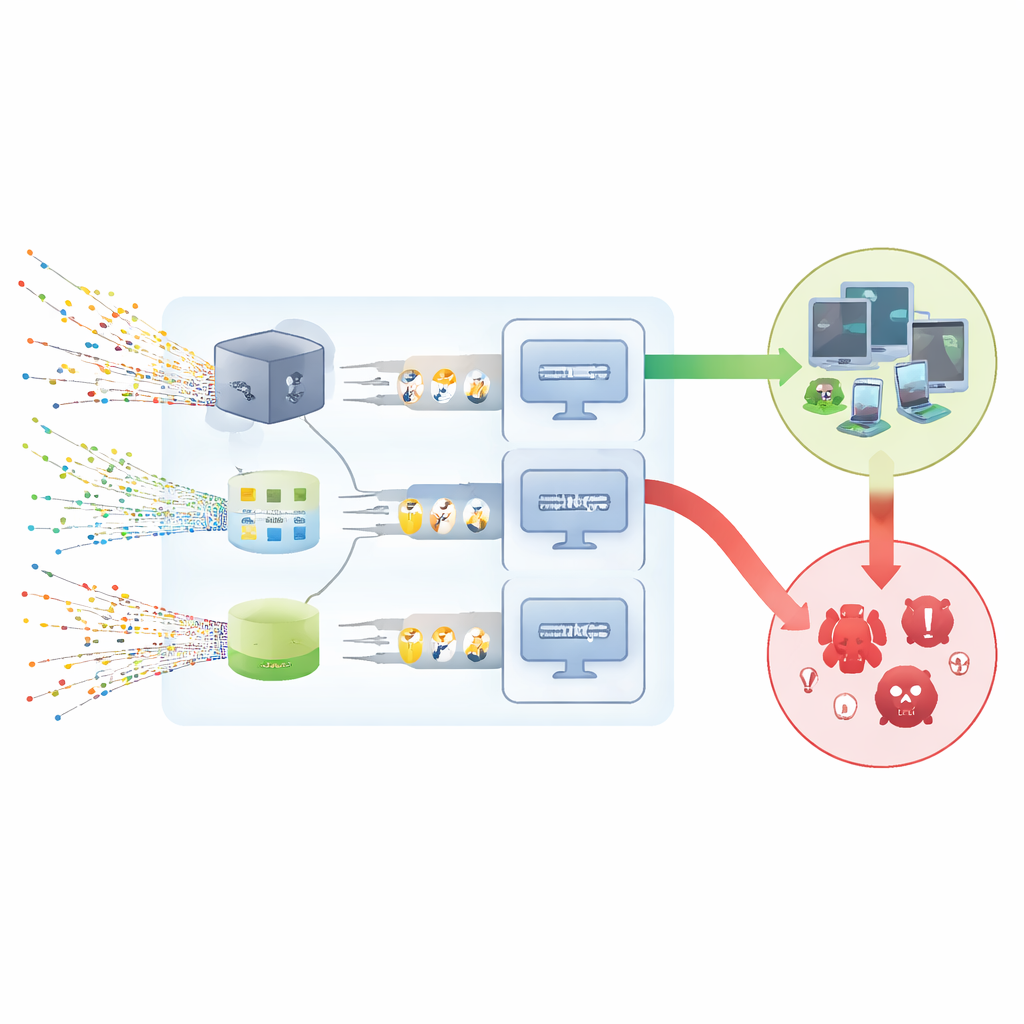

Los investigadores construyeron un sistema de detección que vigila el tráfico de red en entornos IoT y decide si cada conexión parece normal o maliciosa. En lugar de confiar en un único truco, combinan varias formas de describir los datos antes de introducirlos en una red neuronal recurrente, un tipo de modelo adecuado para detectar patrones en secuencias. Primero limpian los datos, eliminan duplicados y registros dañados, y convierten campos de texto como nombres de protocolo y tipos de servicio en números. Luego escalan todos los valores a un rango común para que ningún campo individual domine el proceso de aprendizaje.

Convertir el tráfico desordenado en señales útiles

Para hacer que los registros crudos sean más informativos, el equipo utiliza una caja de herramientas de métodos de ingeniería de características. Recuentos simples de palabras, medidas de la rareza de ciertos términos y técnicas de incrustación de palabras ayudan a captar el significado de campos basados en texto como la categoría de ataque o el estado de la conexión. Al mismo tiempo, un método llamado análisis de componentes principales comprime muchos detalles numéricos en un conjunto menor que aún refleja casi toda la variación original. Otro método, eliminación recursiva de características, elimina repetidamente las entradas menos útiles hasta que solo quedan las más importantes. En conjunto, estos pasos convierten registros de tráfico de alto volumen en descripciones compactas y ricas que un modelo puede aprender de forma eficiente.

Cómo se comportaron los distintos modelos

El estudio prueba tres versiones del sistema, cada una combinando una descripción de datos ligeramente distinta con una pila de capas recurrentes simples. Todas se entrenan y evalúan usando un conjunto de datos públicos ampliamente utilizado de flujos de red que incluye tanto actividad normal como nueve tipos de ataques. Los autores evitan cuidadosamente la fuga de datos aprendiendo todos los parámetros solo en la porción de entrenamiento y aplicándolos sin cambios a las porciones de validación y prueba. A lo largo de cinco rondas de validación cruzada y un conjunto de prueba final separado, los modelos alcanzan puntuaciones extremadamente altas en medidas clave: rara vez pasan por alto un ataque, rara vez marcan tráfico normal por error y trazan una línea casi perfecta entre comportamiento seguro e inseguro.

Qué significa esto para la seguridad cotidiana

Para un público no especialista, el mensaje principal es que combinar varias visiones de los mismos datos de red con un modelo de aprendizaje a medida puede facilitar mucho detectar cuándo un dispositivo IoT está bajo la influencia de malware. En este estudio, la mejor versión del sistema alcanza una detección casi impecable en el conjunto de datos elegido, lo que sugiere que diseños de este tipo podrían reforzar considerablemente las herramientas de detección de intrusiones usadas por empresas y proveedores de servicio. Los autores subrayan que los resultados en un único conjunto de datos no son la palabra final, pero su trabajo muestra que una preparación inteligente de los datos, combinada con redes neuronales compactas, puede convertir flujos de tráfico aparentemente ordinarios en avisos tempranos sobre amenazas ocultas.

Cita: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Palabras clave: malware IoT, detección de intrusiones en red, seguridad con deep learning, redes neuronales recurrentes, ingeniería de características