Clear Sky Science · ru

Обнаружение вредоносного ПО в IoT на основе RNN с использованием различных методов инженерии признаков

Почему умным гаджетам нужна более умная защита

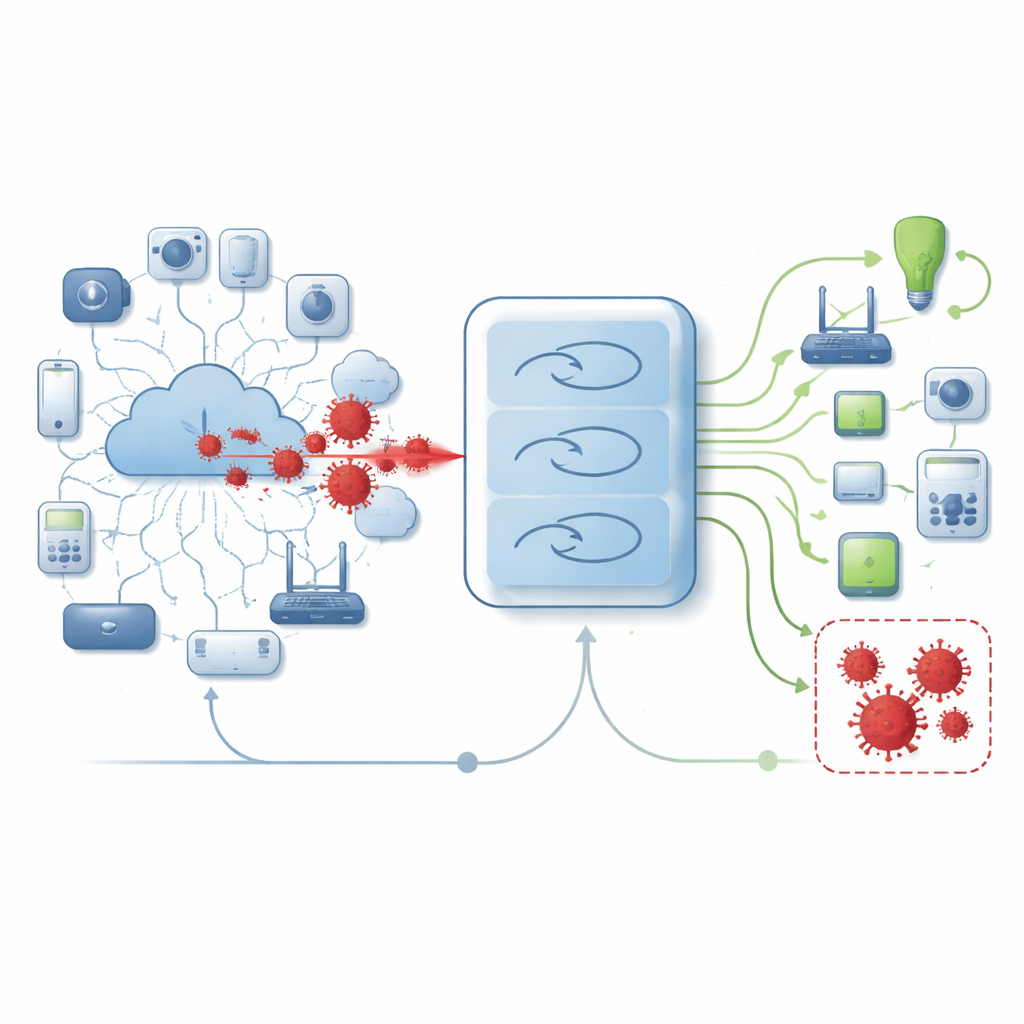

От детских видеонянь до заводских датчиков — миллиарды повседневных устройств сейчас находятся в сети и бесшумно обмениваются данными. Это удобство имеет скрытую цену: многие такие маленькие устройства легко становятся мишенью для вредоносного ПО, которое может шпионить, похищать данные или нарушать работу. Исследование, лежащее в основе этой статьи, задаёт простой вопрос с большими последствиями: можно ли натренировать искусственный «мозг», чтобы он обнаруживал такие атаки в потоке сетевого трафика до того, как они нанесут вред?

Растущая проблема невидимых угроз

Вредоносное ПО — это собирательный термин для программ, предназначенных для захвата контроля над компьютерами и подключёнными устройствами. В мире Интернета вещей это включает домашние камеры, умные лампы, промышленные сенсоры и многое другое. Эти устройства часто имеют слабую вычислительную мощность и слабую встроенную защиту, но остаются постоянно подключёнными. Преступники пользуются этим, создавая новые варианты вредоносного ПО, которые ускользают от традиционных сканеров, ориентирующихся в основном на известные шаблоны или сигнатуры. В результате защитники обращаются к системам, основанным на обучении, которые способны уловить тонкие признаки неполадок в том, как данные перемещаются по сети.

Обучение модели «читать» сетевое поведение

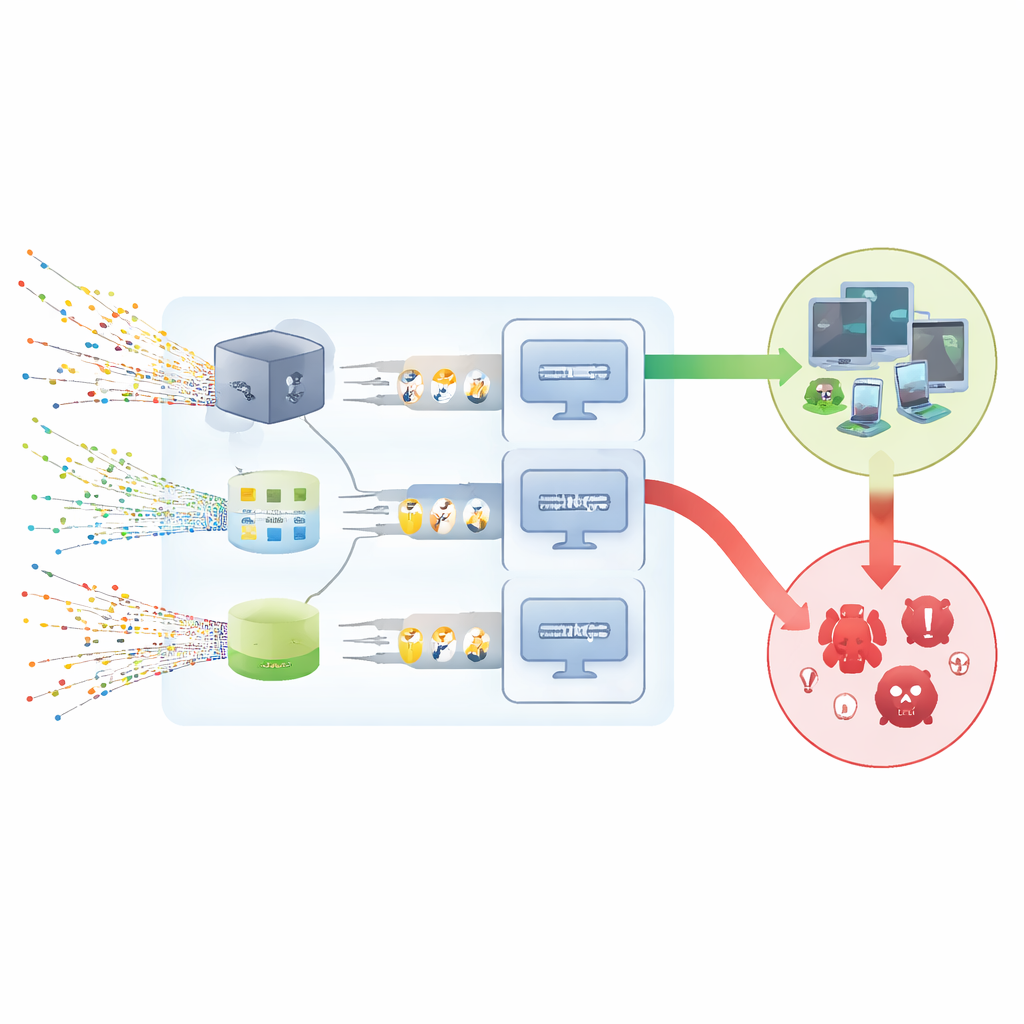

Исследователи построили систему обнаружения, которая наблюдает сетевой трафик в средах IoT и решает, выглядит ли каждое соединение нормальным или вредоносным. Вместо опоры на один приём они комбинируют несколько способов описания данных перед подачей в рекуррентную нейронную сеть — тип модели, хорошо выявляющий закономерности в последовательностях. Сначала они очищают данные, удаляют дубликаты и повреждённые записи, а текстовые поля, такие как названия протоколов и типы сервисов, преобразуют в числа. Затем все значения масштабируют в общий диапазон, чтобы ни одно поле не доминировало в процессе обучения.

Преобразование неупорядоченного трафика в полезные сигналы

Чтобы сделать сырые записи более информативными, команда использует набор методов инженерии признаков. Простые подсчёты слов, меры редкости терминов и техники встраивания слов помогают уловить смысл текстовых полей, таких как категория атаки или состояние соединения. Параллельно метод главных компонент сжимает множество числовых деталей в меньший набор, который при этом отражает почти всю исходную вариативность. Другой подход — рекурсивное устранение признаков — многократно удаляет наименее полезные входы, пока не останутся только самые важные. Вместе эти шаги превращают большие журналы трафика в компактные, насыщенные описания, которые модель может эффективно изучать.

Как показали себя разные модели

В исследовании протестированы три версии системы, каждая из которых сочетает слегка различающиеся описания данных со стеком простых рекуррентных слоёв. Все модели обучались и проверялись на общеизвестном публичном наборе данных сетевых потоков, включающем как нормальную активность, так и девять типов атак. Авторы тщательно избегают утечек данных, подбирая все параметры только на тренировочной части, а затем применяя их без изменений к валидационной и тестовой частям. В ходе пяти раундов кросс‑проверки и на отдельном финальном тесте модели достигают чрезвычайно высоких показателей по ключевым метрикам: они редко пропускают атаку, редко ошибочно помечают нормальный трафик и чётко отделяют безопасное поведение от опасного.

Что это значит для повседневной безопасности

Для неспециалиста главный вывод заключается в том, что комбинирование нескольких представлений одних и тех же сетевых данных с подходящей моделью обучения может значительно упростить обнаружение случаев, когда IoT‑устройство действует под влиянием вредоносного ПО. В этом исследовании лучшая версия системы демонстрирует почти безупречное обнаружение на выбранном наборе данных, что говорит о том, что такие решения способны существенно усилить инструменты обнаружения вторжений, используемые компаниями и провайдерами услуг. Авторы подчёркивают, что результаты по одному набору данных не являются окончательным словом, но их работа показывает: грамотная подготовка данных в сочетании с компактными нейросетями может превратить потоки, на первый взгляд обычного трафика, в ранние предупреждения о скрытых угрозах.

Цитирование: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Ключевые слова: вредоносное ПО для IoT, обнаружение сетевых вторжений, безопасность глубокого обучения, рекуррентные нейронные сети, инженерия признаков