Clear Sky Science · de

RNN-basierte Erkennung von IoT-Malware mittels vielfältiger Feature-Engineering-Methoden

Warum smarte Geräte schlauere Schutzmaßnahmen brauchen

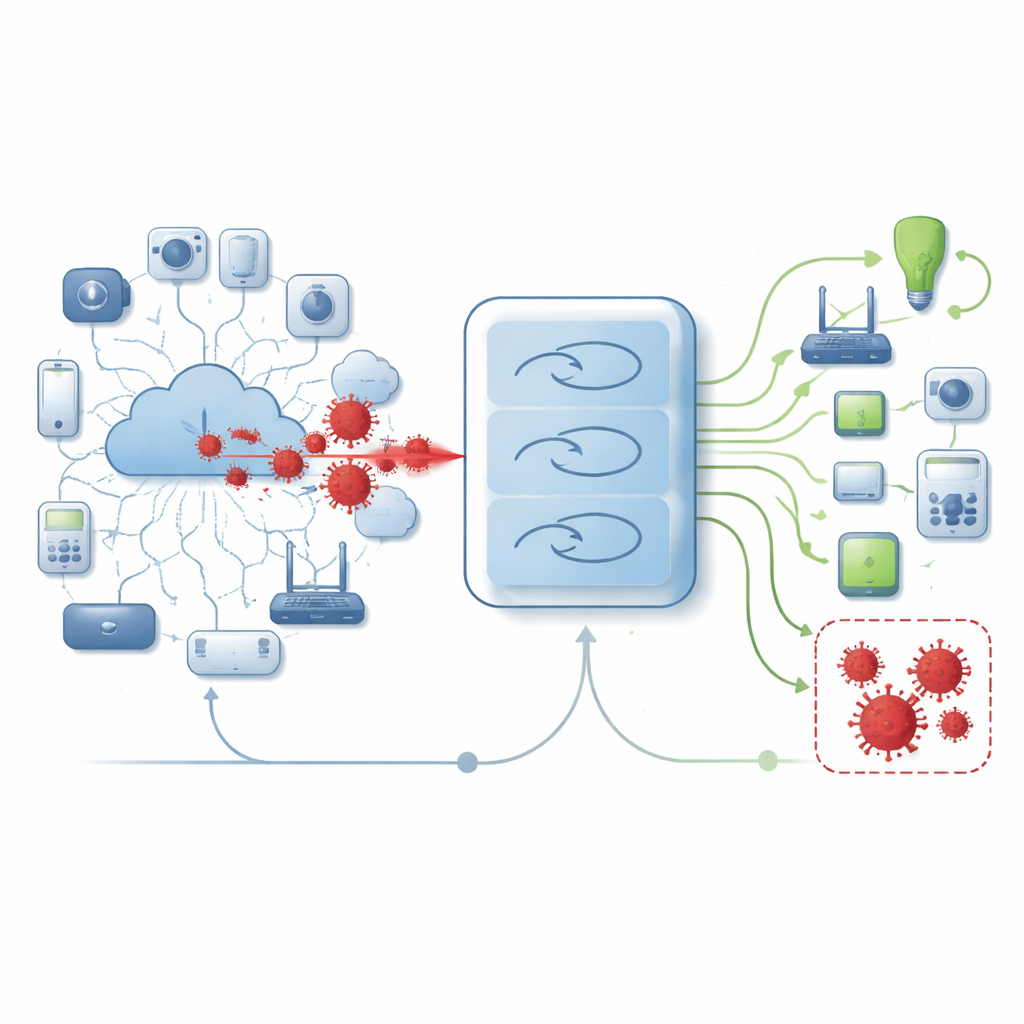

Von Babyphone bis Fabriksensor: Milliarden alltäglicher Geräte sind heute online und tauschen still Daten aus. Diese Bequemlichkeit hat einen versteckten Preis: Viele dieser kleinen Geräte sind leichte Ziele für bösartige Software, die ausspionieren, stehlen oder stören kann. Die Studie hinter diesem Artikel stellt eine einfache Frage mit großen Folgen: Können wir ein künstliches System darin trainieren, solche Angriffe im Strom des Netzwerkverkehrs zu erkennen, bevor sie Schaden anrichten?

Das wachsende Problem unsichtbarer Bedrohungen

Malware ist ein Sammelbegriff für Programme, die Computer und vernetzte Geräte kapern sollen. Im Internet-der-Dinge-Umfeld betrifft das Heimkameras, smarte Lampen, Industriesensoren und mehr. Diese Geräte haben oft wenig Rechenleistung und schwache eingebaute Sicherheitsmechanismen, sind aber ständig verbunden. Kriminelle nutzen das, indem sie neue Malware-Varianten erstellen, die traditionelle Scanner umgehen, die normalerweise nach bekannten Mustern oder Signaturen suchen. Daher wenden sich Verteidiger lernbasierten Systemen zu, die subtile Anzeichen von Problemen in der Art und Weise erkennen können, wie sich Daten über ein Netzwerk bewegen.

Einem Modell beibringen, Netzwerkverhalten zu lesen

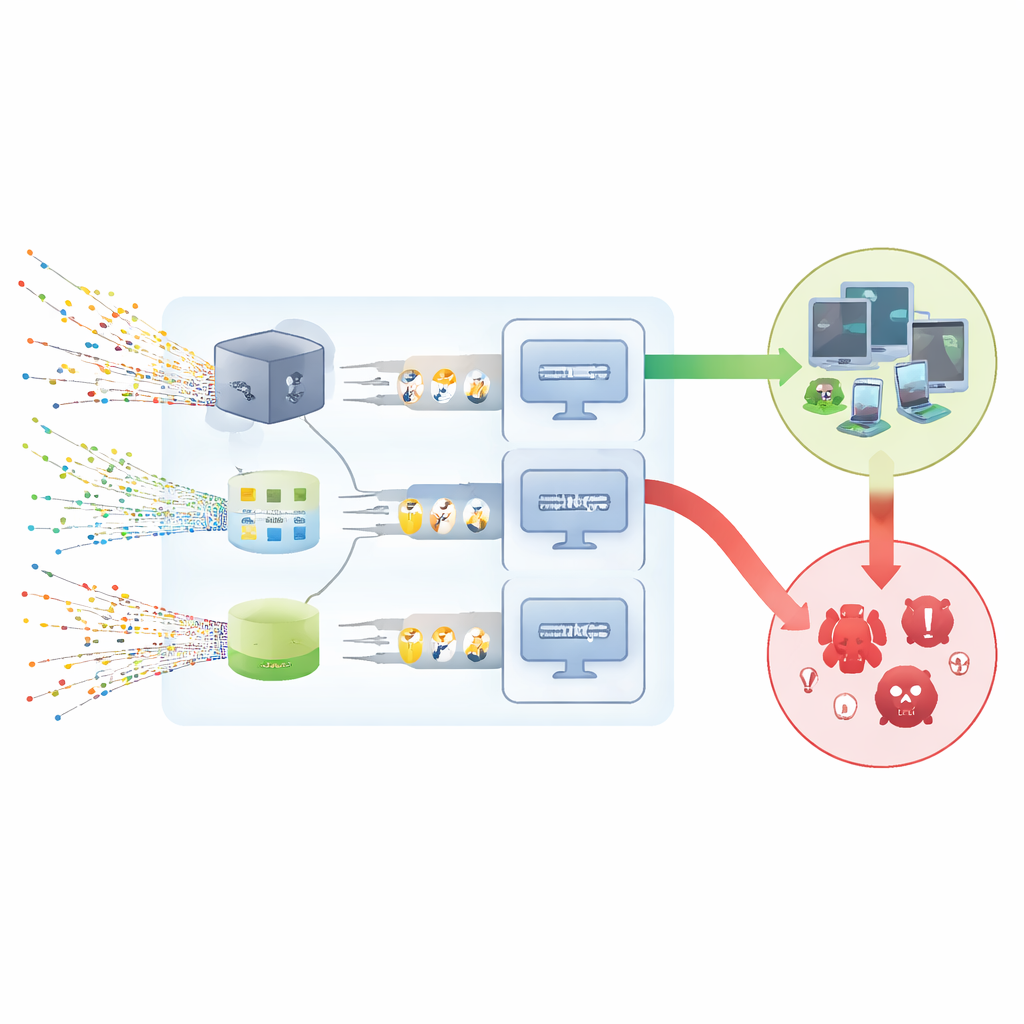

Die Forschenden entwickelten ein Erkennungssystem, das den Netzwerkverkehr in IoT-Umgebungen überwacht und entscheidet, ob jede Verbindung normal oder bösartig wirkt. Anstatt sich auf einen einzelnen Trick zu verlassen, kombinieren sie mehrere Arten, die Daten zu beschreiben, bevor sie sie in ein rekurrentes neuronales Netz einspeisen – eine Modellklasse, die gut darin ist, Muster in Sequenzen zu erkennen. Zuerst bereinigen sie die Daten, entfernen Duplikate und beschädigte Einträge und wandeln Textfelder wie Protokollnamen und Diensttypen in Zahlen um. Dann skalieren sie alle Werte in einen gemeinsamen Bereich, sodass kein einzelnes Feld den Lernprozess dominiert.

Unordentlichen Verkehr in nützliche Signale verwandeln

Um die Rohdaten aussagekräftiger zu machen, nutzt das Team ein Werkzeugkasten an Feature-Engineering-Methoden. Einfache Wortzählungen, Maße für die Seltenheit bestimmter Begriffe und Word-Embedding-Techniken helfen, die Bedeutung textbasierter Felder wie Angriffs-Kategorie oder Verbindungszustand einzufangen. Gleichzeitig komprimiert die Hauptkomponentenanalyse viele numerische Details zu einer kleineren Menge, die trotzdem fast die gesamte ursprüngliche Variation widerspiegelt. Eine weitere Methode, rekursive Merkmalselimination, entfernt wiederholt die am wenigsten hilfreichen Eingaben, bis nur die wichtigsten übrig bleiben. Zusammen verwandeln diese Schritte umfangreiche Verkehrsdaten in kompakte, reichhaltige Beschreibungen, aus denen ein Modell effizient lernen kann.

So schnitten die verschiedenen Modelle ab

Die Studie testet drei Versionen des Systems, die jeweils eine leicht unterschiedliche Datenbeschreibung mit einem Stapel einfacher rekurrenter Schichten kombinieren. Alle werden mit einem weit verbreiteten öffentlichen Datensatz von Netzwerkflüssen trainiert und geprüft, der sowohl normalen Verkehr als auch neun Angriffsarten enthält. Die Autoren vermeiden sorgfältig Datenleckagen, indem sie alle Einstellungen nur auf dem Trainingsanteil erlernen und diese unverändert auf Validierungs- und Testanteile anwenden. Über fünf Runden Cross-Validation und einen separaten abschließenden Test erzielen die Modelle extrem hohe Werte bei wichtigen Kennzahlen: Sie übersehen selten einen Angriff, melden selten normalen Verkehr fälschlich und ziehen praktisch eine perfekte Grenze zwischen sicherem und unsicherem Verhalten.

Was das für die Alltags-Sicherheit bedeutet

Für Nicht-Fachleute lautet die Hauptbotschaft: Die Kombination mehrerer Blickwinkel auf dieselben Netzwerkdaten mit einem maßgeschneiderten Lernmodell kann es deutlich einfacher machen, zu erkennen, wenn ein IoT-Gerät unter dem Einfluss von Malware steht. In dieser Studie erreicht die beste Systemversion auf dem gewählten Datensatz nahezu fehlerlose Erkennung, was darauf hindeutet, dass solche Entwürfe die Intrusion-Detection-Werkzeuge von Unternehmen und Dienstleistern erheblich stärken könnten. Die Autoren betonen, dass Ergebnisse auf einem Datensatz nicht das letzte Wort sind, aber ihre Arbeit zeigt, dass sorgfältige Datenaufbereitung gepaart mit kompakten neuronalen Netzen Ströme scheinbar gewöhnlichen Verkehrs in frühe Warnungen vor verborgenen Bedrohungen verwandeln kann.

Zitation: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Schlüsselwörter: IoT-Malware, Netzwerk-Intrusionserkennung, Deep-Learning-Sicherheit, rekurrente neuronale Netze, Feature-Engineering