Clear Sky Science · fr

Détection de logiciels malveillants IoT basée sur RNN utilisant des méthodes variées d'ingénierie des caractéristiques

Pourquoi les objets connectés ont besoin d'une protection plus intelligente

Des babyphones aux capteurs d'usine, des milliards d'appareils du quotidien sont désormais en ligne et échangent des données en silence. Cette commodité a un coût caché : beaucoup de ces petits appareils sont des cibles faciles pour des logiciels malveillants qui peuvent espionner, voler ou perturber. L'étude présentée ici pose une question simple aux conséquences importantes : peut‑on entraîner un « cerveau » artificiel à repérer ces attaques dans le flux du trafic réseau avant qu'elles ne causent des dégâts ?

Le problème croissant des menaces invisibles

Le terme malware regroupe les programmes conçus pour détourner des ordinateurs et des appareils connectés. Dans l'univers de l'Internet des objets, cela englobe caméras domestiques, ampoules intelligentes, capteurs industriels, et plus encore. Ces appareils disposent souvent de peu de puissance de calcul et de mesures de sécurité faibles, tout en restant constamment connectés. Les criminels en tirent parti en créant de nouvelles souches de malwares qui contournent les scanners traditionnels, lesquels recherchent généralement des motifs ou signatures connus. En conséquence, les défenseurs se tournent vers des systèmes basés sur l'apprentissage capables de détecter des signes subtils de problème dans la manière dont les données circulent sur un réseau.

Apprendre à un modèle à lire le comportement réseau

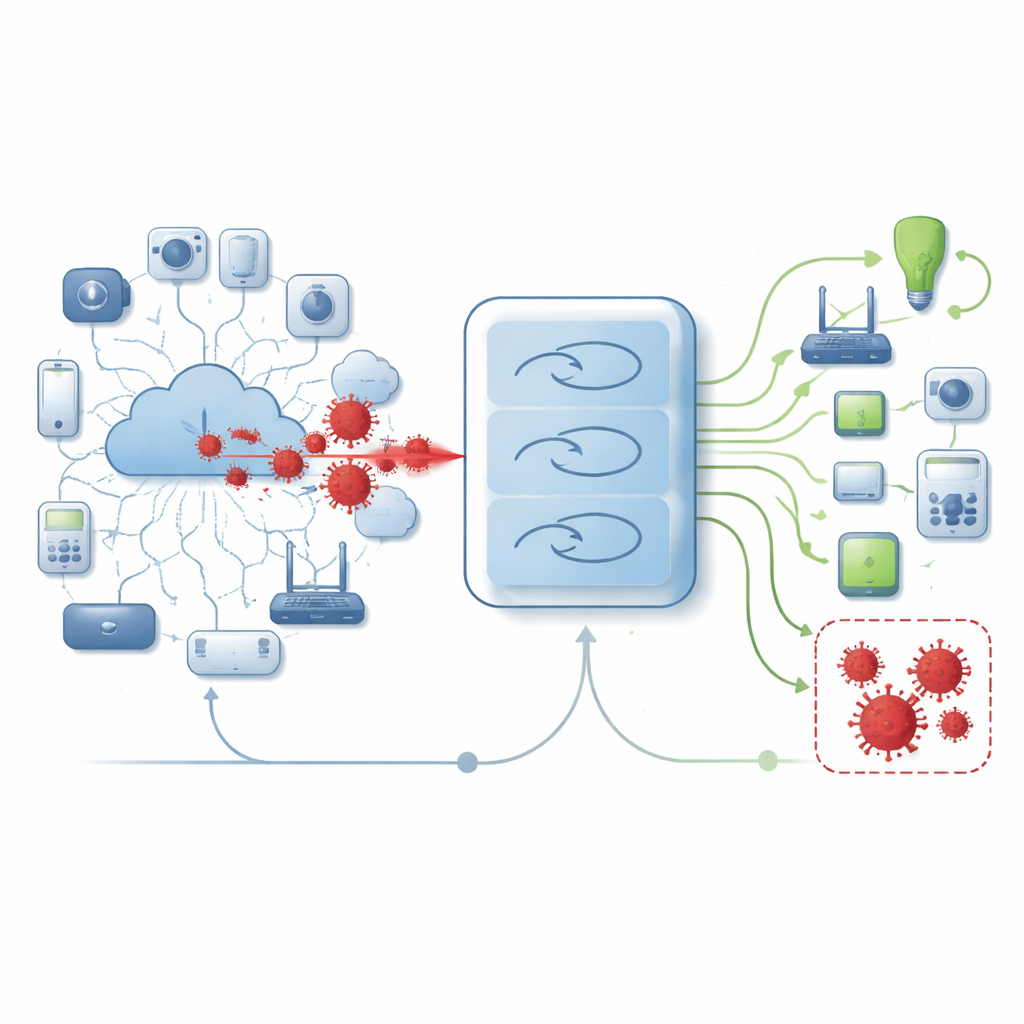

Les chercheurs ont construit un système de détection qui surveille le trafic réseau des environnements IoT et décide si chaque connexion semble normale ou malveillante. Plutôt que de s'appuyer sur un seul artifice, ils combinent plusieurs manières de décrire les données avant de les injecter dans un réseau neuronal récurrent, un type de modèle adapté à l'identification de motifs dans des séquences. Ils commencent par nettoyer les données, supprimer les doublons et les enregistrements endommagés, et convertir des champs textuels tels que les noms de protocoles et les types de service en valeurs numériques. Ensuite, ils ramènent toutes les valeurs à une même échelle afin qu'aucun champ unique ne domine le processus d'apprentissage.

Transformer un trafic désordonné en signaux utiles

Pour rendre les enregistrements bruts plus informatifs, l'équipe utilise une boîte à outils d'approches d'ingénierie des caractéristiques. Des comptages simples de mots, des mesures de rareté de certains termes et des techniques d'embedding lexical aident à capturer le sens des champs textuels comme la catégorie d'attaque ou l'état de la connexion. Parallèlement, une méthode appelée analyse en composantes principales compresse de nombreux détails numériques en un ensemble plus restreint qui reflète néanmoins presque toute la variation d'origine. Une autre méthode, l'élimination récursive de caractéristiques, supprime de manière répétée les entrées les moins utiles jusqu'à ce qu'il ne reste que les plus importantes. Ensemble, ces étapes transforment des journaux de trafic volumineux en descriptions compactes et riches qu'un modèle peut apprendre efficacement.

Performance des différents modèles

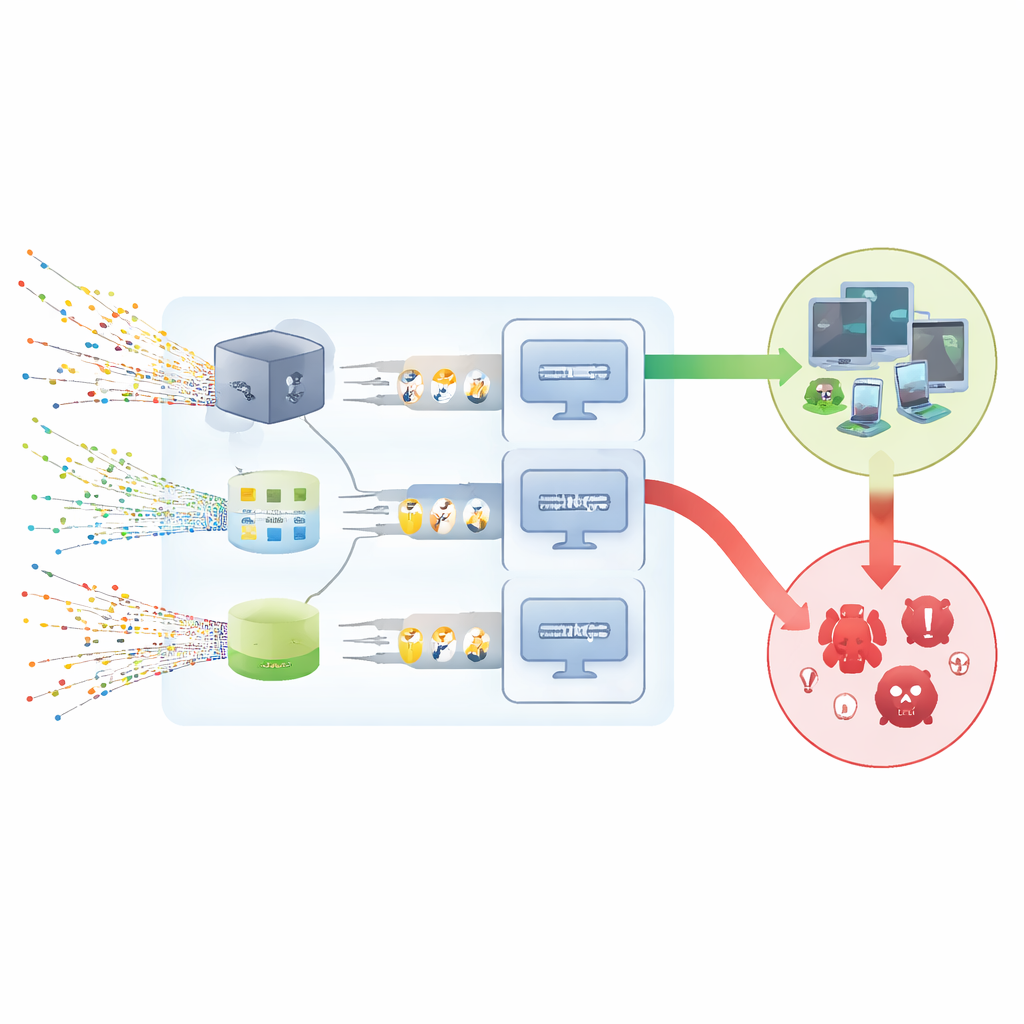

L'étude teste trois versions du système, chacune associant une description des données légèrement différente à une pile de couches récurrentes simples. Toutes sont entraînées et évaluées à l'aide d'un jeu de données public largement utilisé de flux réseau qui inclut à la fois une activité normale et neuf types d'attaques. Les auteurs évitent soigneusement les fuites de données en n'apprenant tous les réglages que sur la portion d'entraînement, puis en les appliquant tels quels aux jeux de validation et de test. Sur cinq cycles de validation croisée et un jeu de test final séparé, les modèles atteignent des scores extrêmement élevés sur les mesures clés : ils manquent rarement une attaque, signalent rarement à tort un trafic normal et établissent une distinction presque parfaite entre comportements sûrs et dangereux.

Ce que cela signifie pour la sécurité quotidienne

Pour un non spécialiste, le message principal est que la combinaison de plusieurs points de vue sur les mêmes données réseau avec un modèle d'apprentissage adapté peut grandement faciliter la détection d'un appareil IoT sous l'emprise d'un malware. Dans cette étude, la meilleure version du système obtient une détection presque irréprochable sur le jeu de données choisi, ce qui suggère que de tels dispositifs pourraient renforcer considérablement les outils de détection d'intrusion utilisés par les entreprises et les fournisseurs de services. Les auteurs soulignent que les résultats obtenus sur un jeu de données unique ne sont pas une conclusion définitive, mais leur travail montre qu'une préparation intelligente des données, couplée à des réseaux neuronaux compacts, peut transformer des flux de trafic apparemment ordinaires en alertes précoces sur des menaces cachées.

Citation: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. RNN-based detection of IoT malware using diverse feature engineering methods. Sci Rep 16, 14727 (2026). https://doi.org/10.1038/s41598-026-51074-0

Mots-clés: malware IoT, détection d'intrusion réseau, sécurité apprentissage profond, réseaux neuronaux récurrents, ingénierie des caractéristiques