Clear Sky Science · zh

基于集成的物联网网络分布式拒绝服务攻击检测:多数决策机制

为什么智能设备需要强有力的防御

从智能门铃与婴儿监视器到工厂传感器和医院设备,越来越多的日常物品接入了互联网。这种便利伴随着一项隐患:攻击者可以控制大量这些小型设备并将它们协同利用,淹没在线服务,这就是所谓的分布式拒绝服务(DDoS)攻击。本文探讨了一种新的方法,旨在即便在这些设备计算能力极其有限的情况下,也能快速且可靠地识别此类攻击。

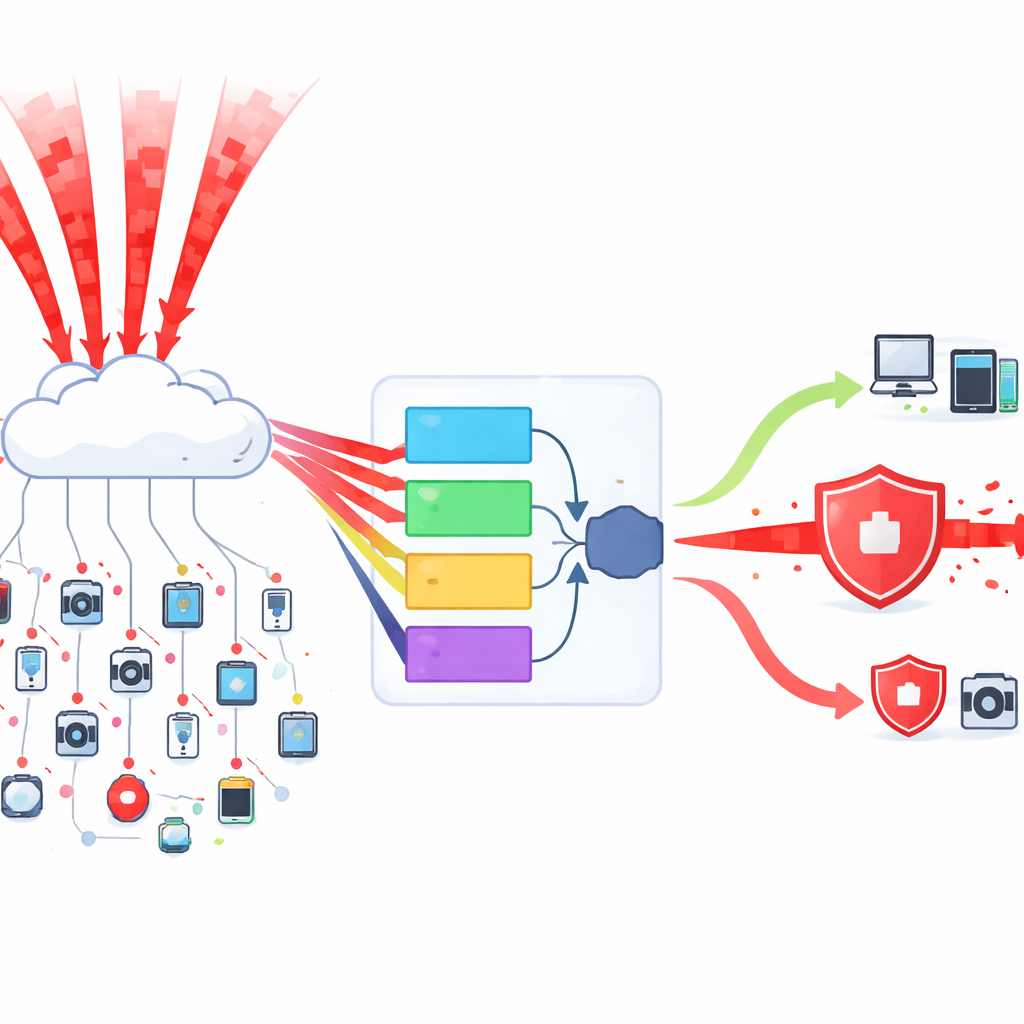

攻击者如何把设备变成洪流

在一次 DDoS 攻击中,成千上万甚至数百万台被攻陷的设备同时向一个目标发送无用的数据,堵塞网络,使真实用户无法访问。物联网(IoT)设备尤其容易成为目标,因为它们便宜、分布广泛且常常保护不力。它们还使用多种不同的网络“方言”,这使得传统安全工具难以学习什么是正常流量。现有检测系统在这种混乱环境中常常举步维艰,要么漏报攻击,要么产生过多的误报,耗费人力和资源。

让多方共同做出决定

作者提出了一种像小型委员会而非单一裁判的入侵检测系统。他们不依赖单一的机器学习模型,而是从多个高性能模型中选择五个,让每个模型对一段流量是正常还是攻击进行投票。如果多数模型判断为“攻击”,系统则将其视为攻击。这种多数投票策略意味着即便某个模型被误导,整体也不太可能出错。五个模型从更大的候选池中依据准确性、速度和稳定性挑选,因此最终委员会在保持计算成本低的同时,集成了不同的优势。

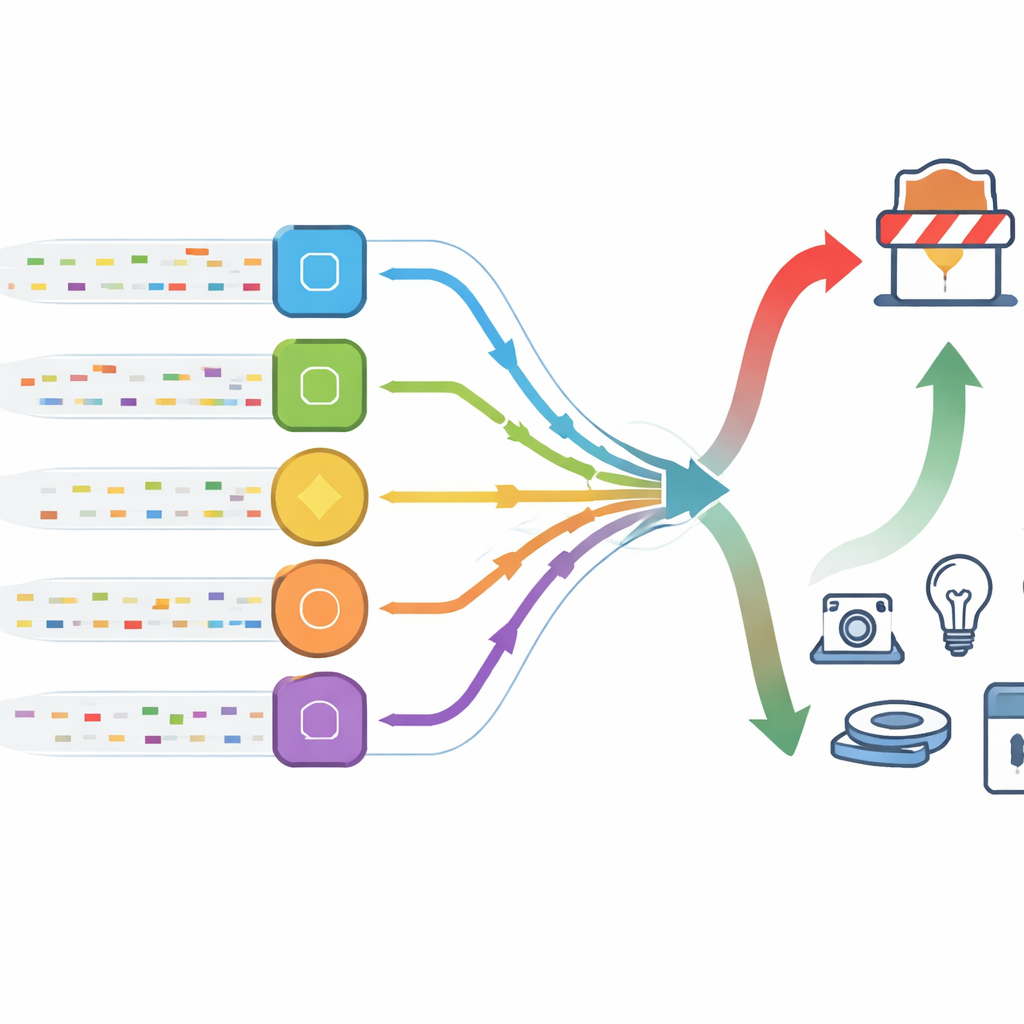

先对数据进行清洗与平衡

为了训练这个委员会,研究人员首先准备了非常大规模的真实数据集,记录了正常网络行为和多种 DDoS 流量。他们删除损坏条目,对数值进行重缩放以使特征处于可比范围,然后解决一个关键问题:在这些记录中,攻击流量远比安全流量常见。为避免系统偏向于总是报“攻击”,他们削减了过度常见的类别,并使用一种称为合成采样的技术生成稀有类别的真实感样本。他们还从数十个可能的网络特征中只挑选最具信息量的测量项,从而在不损失洞见的前提下降低噪声并加快学习速度。

以更少误报实现近乎完美的检测

训练完成后,该投票系统在两组知名的未见网络流量数据集上进行测试。在几种滥用不同网络服务的主要 DDoS 攻击类型上,该方法的检测率达到了 99.87% 到 100% 之间。同样重要的是,被误判为攻击的安全连接数量极低——在关键测试中低于万分之三。作者将他们的委员会方法与流行替代方案进行比较,包括处理时序数据的深度学习模型。虽然有些竞争方法在准确性上接近,但它们通常运行更慢、占用更多内存,使其不太适合资源受限的物联网设备和繁忙的边缘网关。

这对我们日常互联生活的意义

对非专业读者而言,主要信息是:我们可以使用巧妙组合的相对轻量级工具来保护成群的简单智能设备,而不必依赖一个庞大复杂的模型。通过让若干不同的检测器相互“对话”并投票,这一方法在识别攻击上既能达到高置信度,又保持极低的误报率,同时足够高效以便实际应用。随着智能家庭、医院、工厂和城市越来越多地布满连接设备,基于集成的防御为在攻击者试图利用我们的设备反击时,保持关键服务可用提供了切实可行的途径。

引用: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

关键词: 物联网安全, DDoS 检测, 入侵检测, 机器学习集成, 网络流量分析