Clear Sky Science · ru

Обнаружение распределённых DDoS‑атак в сетях IoT на основе ансамблей с механизмом большинства

Почему умным устройствам нужны надёжные защиты

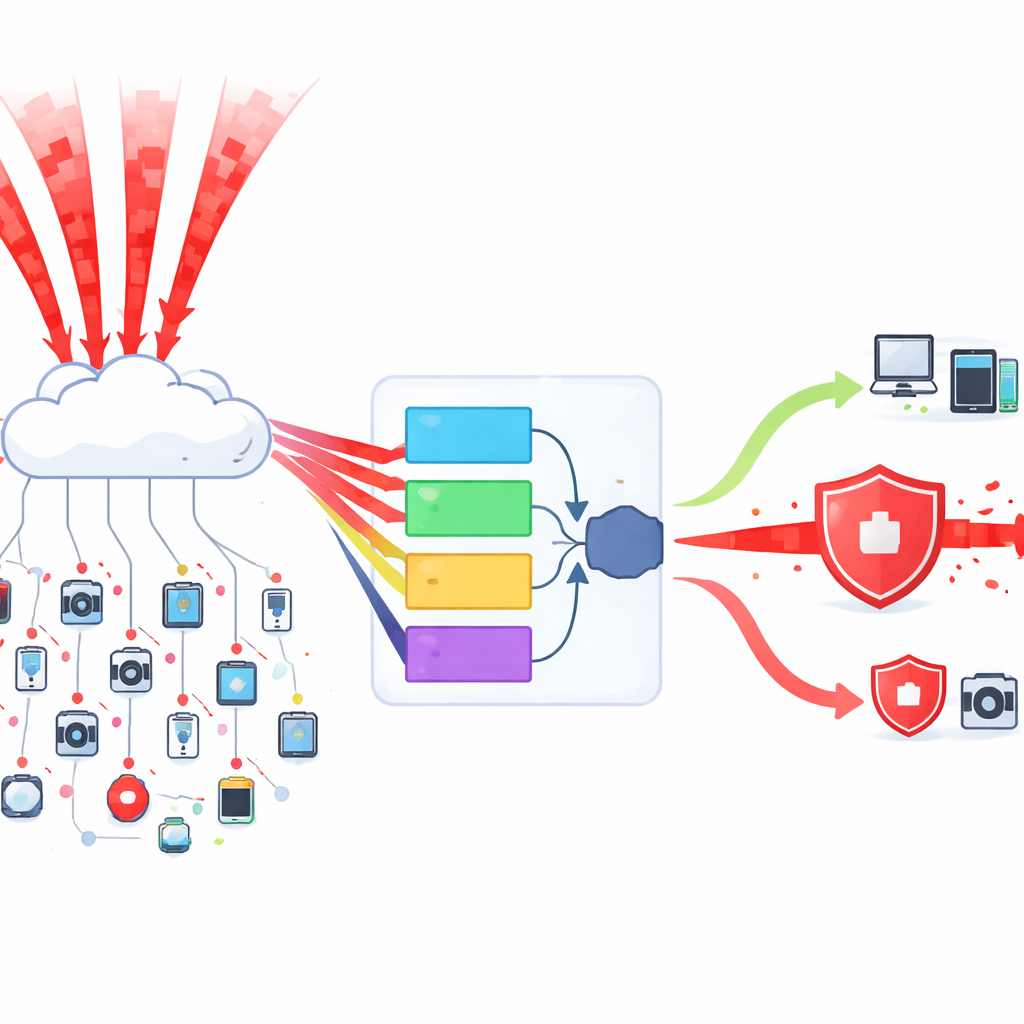

От умных видеозвонков и радионянь до сенсоров на заводах и медицинского оборудования — всё больше повседневных предметов подключаются к интернету. Эта удобство таит в себе скрытую опасность: злоумышленники могут захватить большое количество таких мелких устройств и использовать их совместно, чтобы перегрузить онлайн‑сервисы — это известно как распределённая атака типа «отказ в обслуживании» (DDoS). В этой статье рассматривается новый метод быстрого и надёжного обнаружения таких атак, несмотря на очень ограниченные вычислительные ресурсы самих устройств.

Как злоумышленники превращают гаджеты в лавину запросов

При DDoS‑атаке тысячи или даже миллионы скомпрометированных устройств одновременно посылают бесполезные данные на цель, засоряя сеть и мешая реальным пользователям получить доступ. Устройства Интернета вещей особенно привлекательны для таких атак: они дёшевы, повсеместны и часто плохо защищены. Они также «разговаривают» на множестве разных сетевых «диалектов», что затрудняет классическим средствам безопасности изучение нормального поведения трафика. Существующие системы обнаружения в такой среде часто либо пропускают атаки, либо генерируют слишком много ложных срабатываний, тратя время и ресурсы.

Когда несколько умов решают вместе

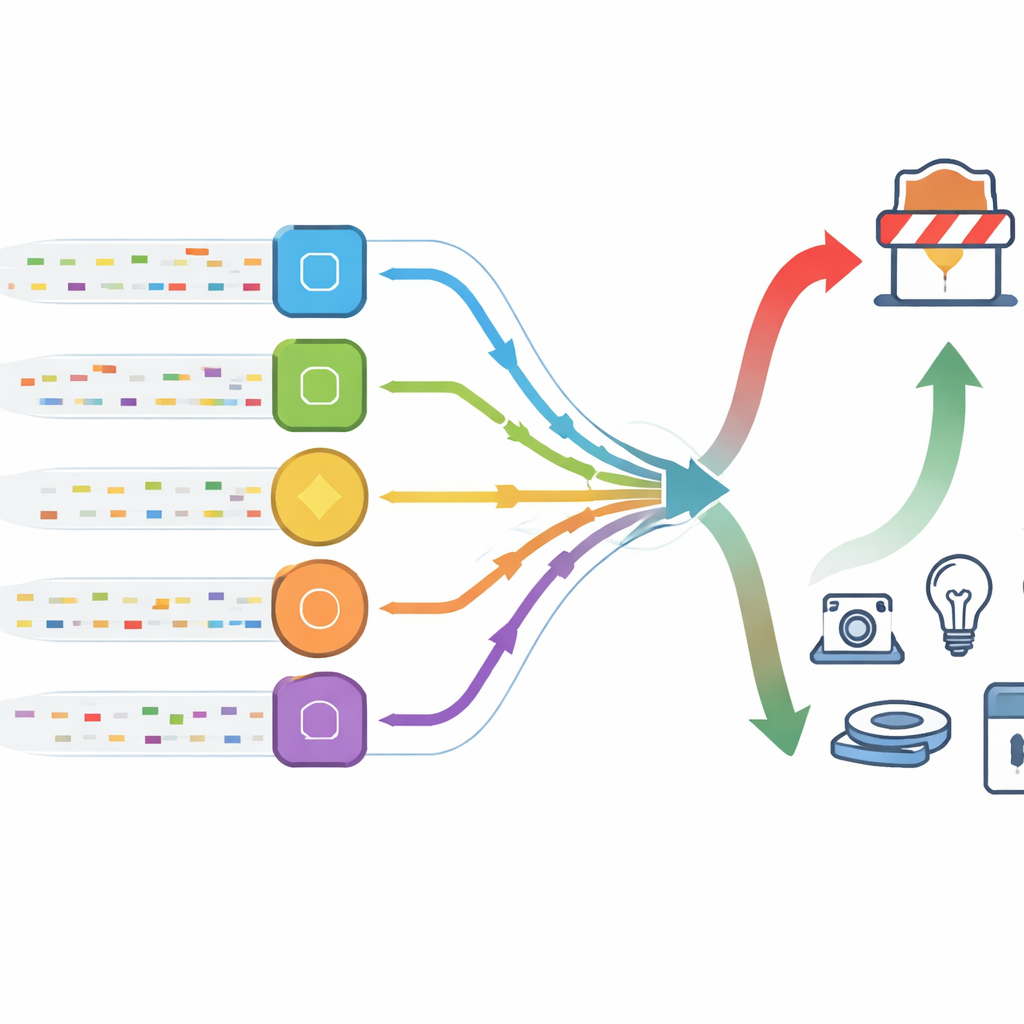

Авторы предлагают систему обнаружения вторжений, которая работает скорее как небольшой комитет, чем как одиночный судья. Вместо одного модели машинного обучения они отбирают пять различных высокоэффективных моделей и дают каждой проголосовать, является ли фрагмент трафика нормальным или частью атаки. Если большинство голосов — «атака», система так и классифицирует событие. Стратегия голосования большинством означает, что даже если одна модель обманута, группа в целом с меньшей вероятностью ошибётся. Пять моделей выбираются из более крупного пула по показателям точности, скорости и устойчивости, так что итоговый комитет сочетает разные сильные стороны при низких вычислительных затратах.

Сначала очистка и балансировка данных

Чтобы обучить этот комитет, исследователи сначала подготавливают очень большие реальные наборы данных, содержащие как нормальное сетевое поведение, так и различные виды DDoS‑трафика. Они удаляют повреждённые записи, масштабируют численные значения так, чтобы признаки были сопоставимы по диапазонам, а затем решают ключевую проблему: в этих наборах атакующий трафик встречается значительно чаще, чем безопасный. Чтобы избежать смещённой системы, которая просто постоянно кричит «атака», они сокращают чрезмерно преобладающий класс и используют метод синтетической выборки для генерации реалистичных дополнительных примеров редкого класса. Также отбираются лишь наиболее информативные показатели из десятков возможных сетевых признаков, что уменьшает шум и ускоряет обучение без потери существенной информации.

Практически идеальное обнаружение при малом числе ложных тревог

После обучения система голосования тестируется на невидимых данных из двух хорошо известных коллекций сетевого трафика. По нескольким основным видам DDoS‑атак, использующих разные сетевые сервисы, метод достигает показателей обнаружения от 99,87% до 100%. Не менее важно, что доля безопасных подключений, ошибочно помеченных как атаки, крайне низка — ниже трёх сотых процента в ключевых тестах. Авторы сравнивают свой ансамблевый подход с популярными альтернативами, включая модели глубокого обучения, анализирующие данные во времени. Хотя некоторые конкуренты близки по точности, они как правило работают значительно медленнее и требуют больше памяти, что делает их менее пригодными для крошечных устройств IoT и загруженных пограничных шлюзов.

Что это значит для повседневной подключённой жизни

Для неспециалистов главный вывод в том, что мы можем защищать рои простых умных устройств с помощью продуманных сочетаний относительно лёгких инструментов, вместо опоры на одну огромную и сложную модель. Позволив нескольким детекторам «общаться» друг с другом и голосовать, этот подход обеспечивает и высокую уверенность в обнаружении атак, и очень низкий уровень ложных тревог, оставаясь при этом достаточно эффективным для практического применения. По мере того как умные дома, больницы, заводы и города наполняются подключёнными гаджетами, такие ансамблевые защиты предлагают реальный способ сохранять доступность жизненно важных сервисов, даже когда злоумышленники пытаются обратить наши собственные устройства против нас.

Цитирование: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Ключевые слова: Безопасность IoT, Обнаружение DDoS, Обнаружение вторжений, Ансамблевое машинное обучение, Анализ сетевого трафика