Clear Sky Science · de

Ensemble-basierte Erkennung verteilter Denial-of-Service-Angriffe in IoT-Netzwerken mittels Mehrheitsentscheidungsmechanismen

Warum smarte Geräte starke Abwehr benötigen

Von smarten Türklingeln und Babyphones bis hin zu Sensorsystemen in Fabriken und medizinischen Geräten – immer mehr Alltagsgegenstände sind heute mit dem Internet verbunden. Dieser Komfort birgt eine verborgene Gefahr: Angreifer können große Mengen dieser kleinen Geräte übernehmen und sie gemeinsam einsetzen, um Online-Dienste zu überlasten – ein sogenannter Distributed Denial-of-Service (DDoS)-Angriff. Diese Arbeit untersucht einen neuen Ansatz, solche Angriffe schnell und zuverlässig zu erkennen, obwohl diese Geräte nur sehr begrenzte Rechenressourcen besitzen.

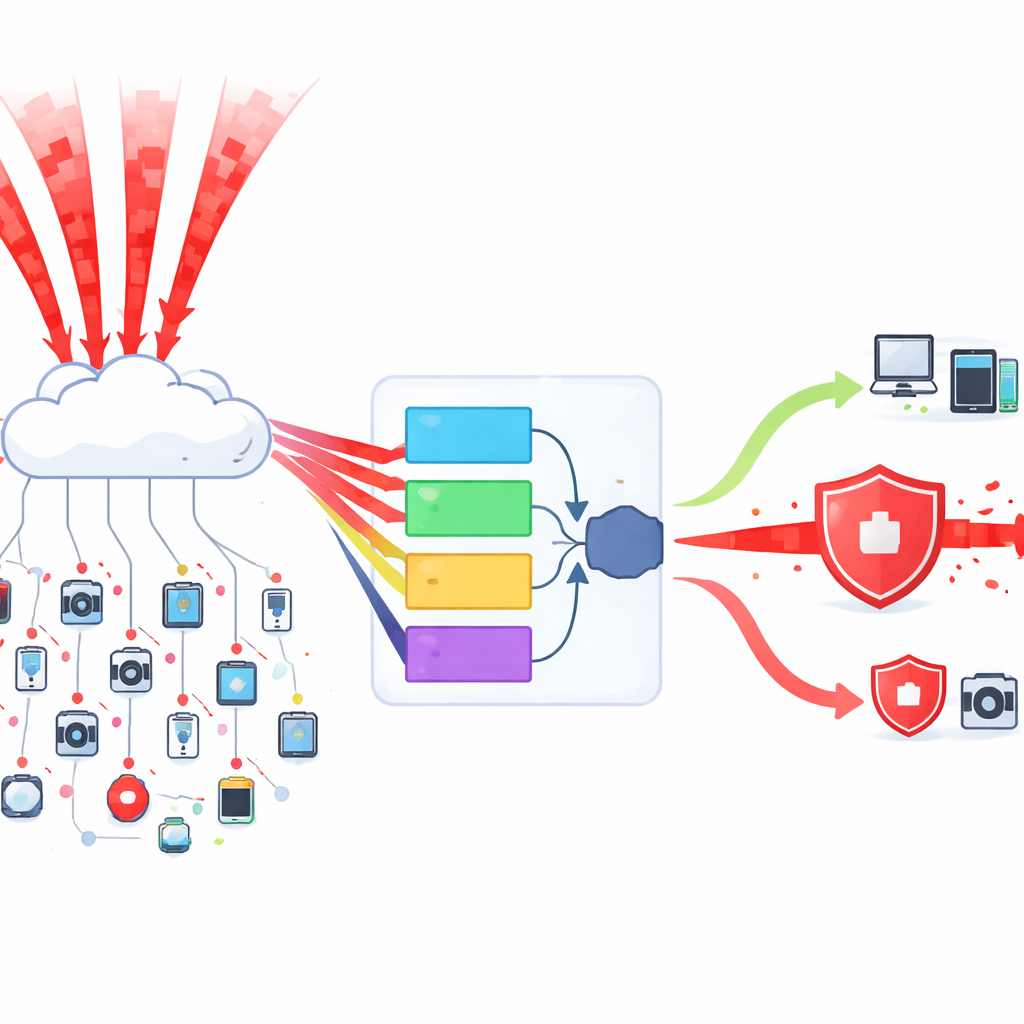

Wie Angreifer Geräte in eine Flut verwandeln

Bei einem DDoS-Angriff senden tausende oder sogar Millionen kompromittierter Geräte gleichzeitig nutzlose Daten an ein Ziel, wodurch das Netzwerk verstopft und echte Nutzer ausgesperrt werden. IoT-Geräte sind besonders attraktive Ziele, weil sie billig, weit verbreitet und häufig schlecht geschützt sind. Zudem sprechen sie viele verschiedene Netzwerk‑„Dialekte“, was es herkömmlichen Sicherheitswerkzeugen erschwert, normales Verhalten zu erlernen. Bestehende Erkennungssysteme tun sich in diesem unübersichtlichen Umfeld oft schwer und verpassen entweder Angriffe oder erzeugen zu viele Fehlalarme, die Zeit und Ressourcen verschwenden.

Mehrere Köpfe treffen gemeinsam eine Entscheidung

Die Autoren schlagen ein Intrusion-Detection-System vor, das eher wie ein kleiner Ausschuss als wie ein einzelner Richter arbeitet. Anstatt sich auf ein einziges Machine‑Learning‑Modell zu verlassen, wählen sie fünf unterschiedliche, leistungsfähige Modelle aus und lassen jedes darüber abstimmen, ob ein Datenpaket normal ist oder zu einem Angriff gehört. Wenn die Mehrheit „Angriff“ meldet, behandelt das System es entsprechend. Diese Mehrheitsabstimmung sorgt dafür, dass selbst wenn ein Modell getäuscht wird, die Gruppe als Ganzes seltener Fehler macht. Die fünf Modelle werden aus einem größeren Pool nach Genauigkeit, Geschwindigkeit und Stabilität ausgewählt, sodass das finale Gremium verschiedene Stärken kombiniert und gleichzeitig die Rechenkosten niedrig hält.

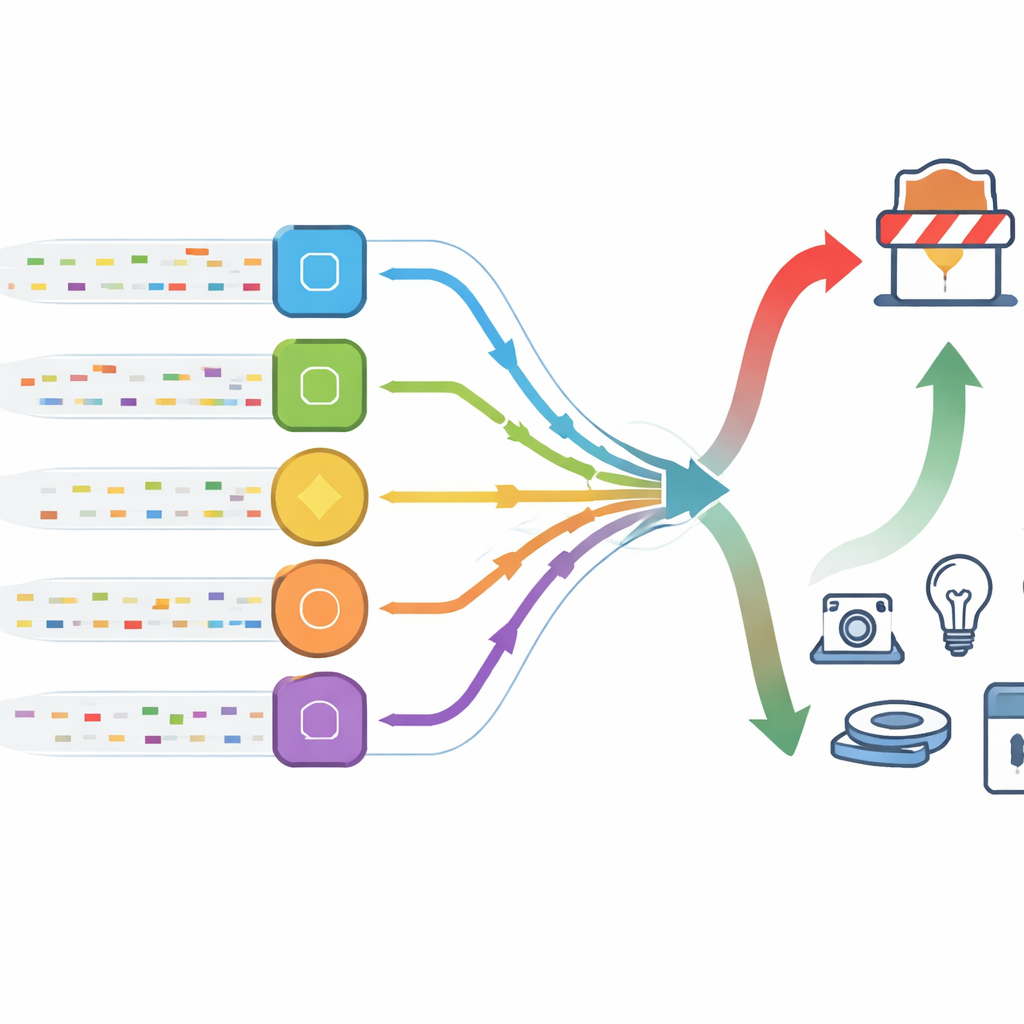

Daten zuerst säubern und ausbalancieren

Um dieses Gremium zu trainieren, bereiten die Forschenden zunächst sehr große Datensätze aus der Praxis vor, die sowohl normales Netzwerkverhalten als auch viele Arten von DDoS-Verkehr enthalten. Sie entfernen fehlerhafte Einträge, skalieren die Zahlen so, dass Merkmale vergleichbare Bereiche haben, und gehen dann ein zentrales Problem an: Angriffsverkehr ist in diesen Aufzeichnungen viel häufiger als sicherer Verkehr. Um ein verzerrtes System zu vermeiden, das ständig „Angriff“ ruft, kürzen sie die überrepräsentierte Klasse und verwenden eine Technik namens synthetisches Sampling, um realistische zusätzliche Beispiele der selteneren Klasse zu erzeugen. Außerdem wählen sie nur die aussagekräftigsten Messgrößen aus Dutzenden möglicher Netzwerkmerkmale aus, was Rauschen reduziert und das Lernen beschleunigt, ohne Erkenntnisse zu opfern.

Nahezu perfekte Erkennung bei wenigen Fehlalarmen

Einmal trainiert, wird das Abstimmungssystem an bislang ungesehenen Daten aus zwei bekannten Sammlungen von Netzwerkverkehr getestet. Bei mehreren wichtigen Arten von DDoS-Angriffen, die unterschiedliche Netzwerkdienste missbrauchen, erreicht die Methode Erkennungsraten zwischen 99,87 % und 100 %. Ebenso wichtig ist, dass die Zahl sicherer Verbindungen, die fälschlicherweise als Angriffe markiert werden, extrem niedrig ist – in entscheidenden Tests unter drei Hundertstel Prozent. Die Autoren vergleichen ihren Ausschussansatz mit populären Alternativen, einschließlich Deep‑Learning‑Modellen, die Daten über die Zeit verarbeiten. Während einige Konkurrenten in der Genauigkeit nahe herankommen, laufen sie in der Regel deutlich langsamer und benötigen mehr Speicher, wodurch sie weniger gut für winzige IoT‑Geräte und stark ausgelastete Edge‑Gateways geeignet sind.

Was das für den vernetzten Alltag bedeutet

Für Nicht‑Spezialisten ist die Kernbotschaft: Wir können Schwärme einfacher smarten Geräte mit cleveren Kombinationen relativ leichter Werkzeuge schützen, statt auf ein einziges großes und komplexes Modell zu vertrauen. Indem mehrere verschiedene Detektoren miteinander „sprechen“ und abstimmen, erreicht dieser Ansatz sowohl hohe Sicherheit bei der Erkennung von Angriffen als auch eine sehr niedrige Fehlalarmrate – und bleibt dabei effizient genug für den praktischen Einsatz. Während Smart Homes, Krankenhäuser, Fabriken und Städte weiterhin mit vernetzten Geräten gefüllt werden, bieten solche ensemble‑basierten Abwehrmaßnahmen einen pragmatischen Weg, kritische Dienste verfügbar zu halten, selbst wenn Angreifer versuchen, unsere eigenen Geräte gegen uns zu wenden.

Zitation: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Schlüsselwörter: IoT-Sicherheit, DDoS-Erkennung, Intrusion-Detection, Machine-Learning-Ensemble, Netzwerkverkehrsanalyse