Clear Sky Science · es

Detección basada en conjuntos de ataques distribuidos de denegación de servicio en redes IoT usando mecanismos de decisión por mayoría

Por qué los dispositivos inteligentes necesitan defensas sólidas

Desde timbres inteligentes y monitores para bebés hasta sensores de fábricas y equipos hospitalarios, cada vez más objetos cotidianos están conectados a Internet. Esta comodidad conlleva un peligro oculto: los atacantes pueden hacerse con el control de numerosos de estos pequeños dispositivos y usarlos en conjunto para saturar servicios en línea, en lo que se conoce como un ataque distribuido de denegación de servicio (DDoS). Este artículo explora una forma nueva de detectar tales ataques de manera rápida y fiable, aun cuando estos dispositivos tienen una capacidad de cálculo muy limitada.

Cómo los atacantes convierten dispositivos en una avalancha

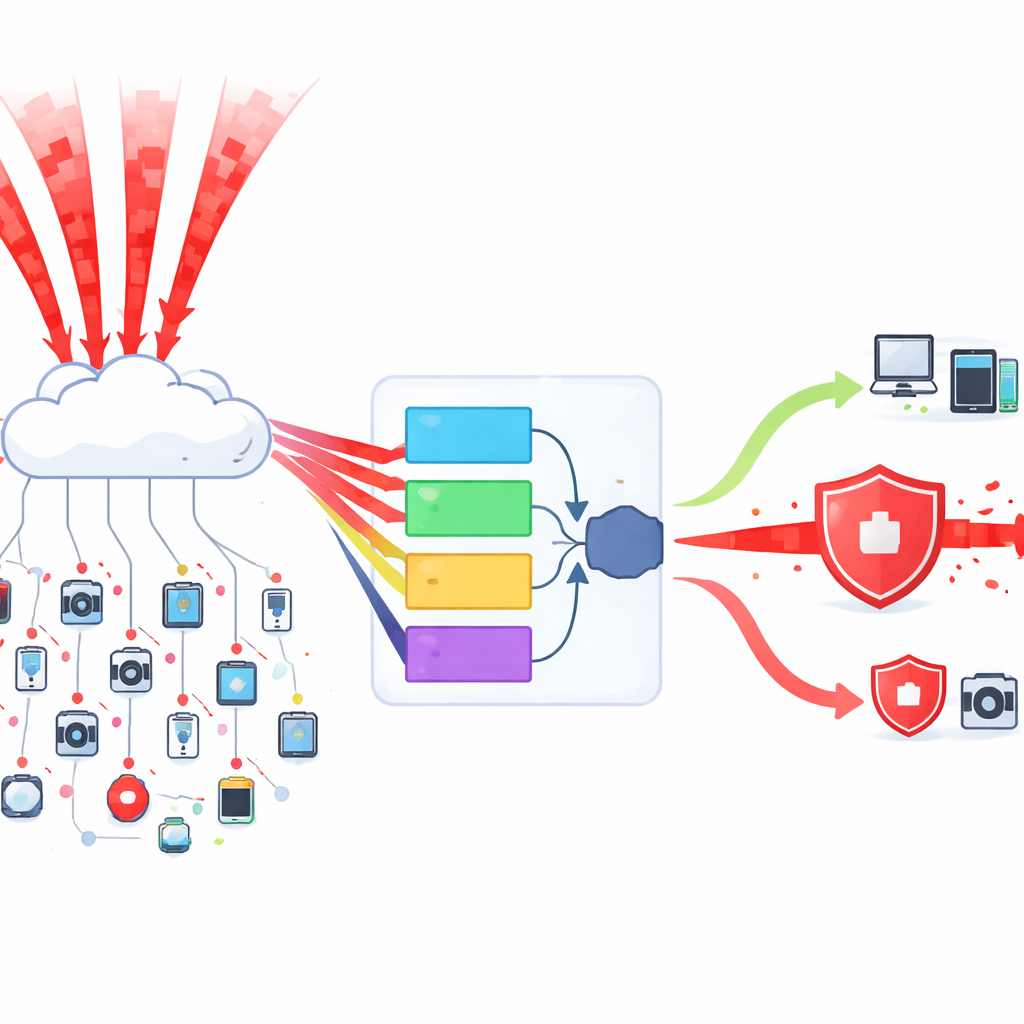

En un ataque DDoS, miles o incluso millones de dispositivos comprometidos envían datos inútiles hacia un objetivo al mismo tiempo, saturando la red y evitando que los usuarios legítimos accedan. Los dispositivos del Internet de las Cosas (IoT) son objetivos especialmente atractivos porque son baratos, muy extendidos y con frecuencia están mal protegidos. Además, usan muchos “dialectos” de red diferentes, lo que dificulta que las herramientas de seguridad tradicionales aprendan cómo es el tráfico normal. Los sistemas de detección existentes suelen tener problemas en este entorno heterogéneo, ya sea pasando por alto ataques o generando demasiadas falsas alarmas que consumen tiempo y recursos.

Dejar que varias mentes decidan juntas

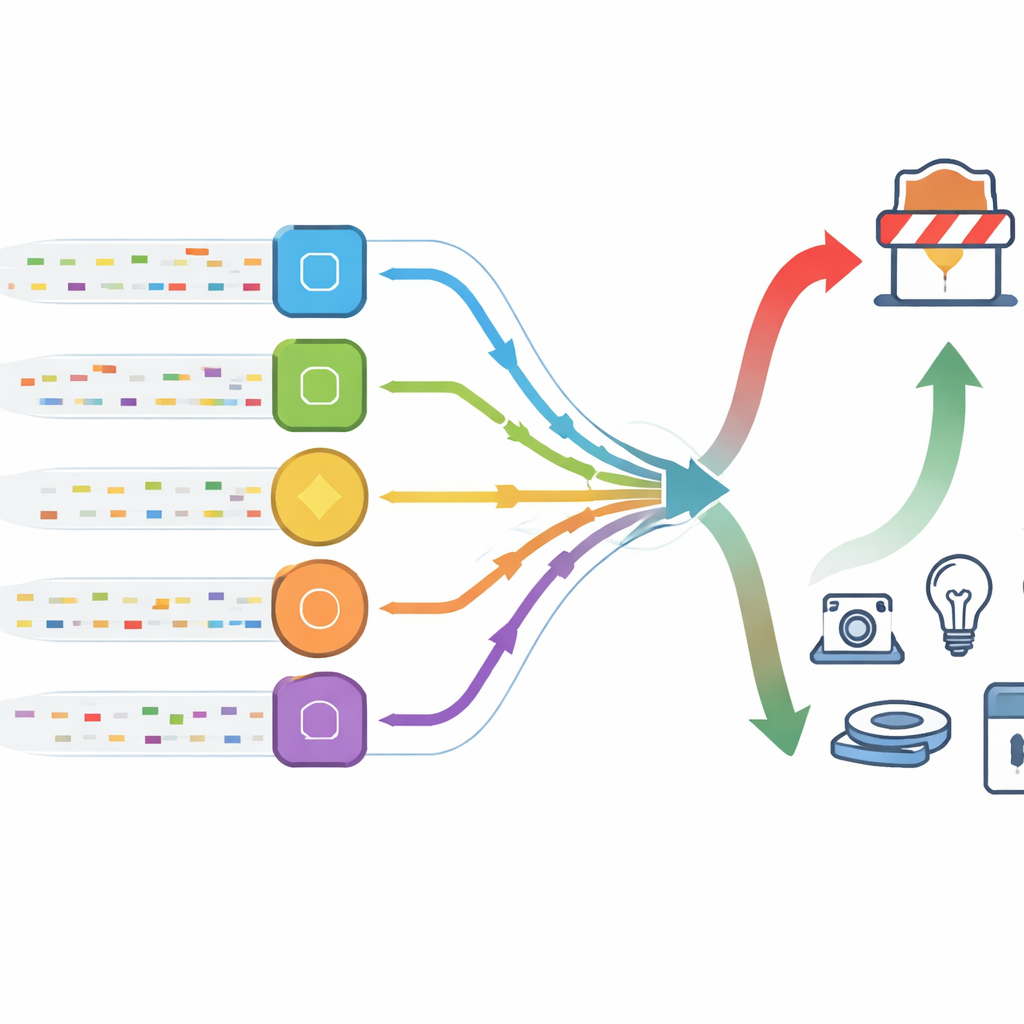

Los autores proponen un sistema de detección de intrusiones que funciona como un pequeño comité en lugar de un único juez. En vez de confiar en un único modelo de aprendizaje automático, seleccionan cinco modelos distintos de alto rendimiento y permiten que cada uno vote sobre si un tramo de tráfico es normal o forma parte de un ataque. Si la mayoría dice “ataque”, el sistema lo trata como tal. Esta estrategia de votación por mayoría hace que, aunque un modelo sea engañado, el conjunto sea menos propenso a equivocarse. Los cinco modelos se eligen de una lista más amplia según su precisión, velocidad y estabilidad, de modo que el comité final combina distintas fortalezas sin elevar mucho el coste computacional.

Limpiar y equilibrar los datos primero

Para entrenar este comité, los investigadores preparan primero conjuntos de datos reales muy grandes que registran tanto el comportamiento normal de la red como muchos tipos de tráfico DDoS. Eliminan entradas defectuosas, reescalan los números para que las características estén en rangos comparables y luego abordan un problema clave: el tráfico de ataque es mucho más frecuente que el tráfico seguro en estos registros. Para evitar un sistema sesgado que simplemente grite “ataque” todo el tiempo, reducen la clase excesivamente común y utilizan una técnica llamada muestreo sintético para generar ejemplos adicionales realistas de la clase más rara. También seleccionan solo las medidas más informativas de entre docenas de posibles características de la red, lo que reduce el ruido y acelera el aprendizaje sin sacrificar la capacidad de detección.

Detección casi perfecta con menos falsas alarmas

Una vez entrenado, el sistema de votación se prueba con datos no vistos de dos colecciones de tráfico de red bien conocidas. En varios tipos principales de ataques DDoS que abusan de distintos servicios de red, el método alcanza tasas de detección entre 99,87% y 100%. Igualmente importante, la cantidad de conexiones seguras que son marcadas por error como ataques es extremadamente baja —por debajo de tres centésimas de punto porcentual en pruebas clave. Los autores comparan su enfoque de comité con alternativas populares, incluidos modelos de aprendizaje profundo que procesan datos en el tiempo. Aunque algunos rivales se acercan en precisión, tienden a ejecutarse mucho más despacio y a requerir más memoria, lo que los hace menos adecuados para dispositivos IoT de escasos recursos y gateways de borde ocupados.

Qué significa esto para la vida conectada cotidiana

Para el público general, el mensaje principal es que podemos proteger enjambres de dispositivos inteligentes sencillos usando combinaciones ingeniosas de herramientas relativamente ligeras, en lugar de depender de un modelo único, enorme y complejo. Al permitir que varios detectores distintos “se comuniquen” y voten, este enfoque logra tanto una alta confianza en la detección de ataques como una tasa muy baja de falsas alarmas, todo manteniendo la eficiencia necesaria para el uso en el mundo real. A medida que hogares inteligentes, hospitales, fábricas y ciudades se llenan de gadgets conectados, estas defensas basadas en conjuntos ofrecen una vía práctica para mantener los servicios vitales disponibles incluso cuando los atacantes intentan volver nuestros propios dispositivos en nuestra contra.

Cita: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Palabras clave: seguridad IoT, detección de DDoS, detección de intrusiones, conjunto de aprendizaje automático, análisis de tráfico de red