Clear Sky Science · ja

多数決メカニズムを用いたIoTネットワークにおける分散型サービス拒否攻撃のアンサンブル検出

スマート機器が強い防御を必要とする理由

スマートドアベルやベビーモニターから工場のセンサーや病院の機器まで、ますます多くの日常品がインターネットに接続されています。この利便性には隠れた危険があります。攻撃者はこれらの小さな機器を大量に乗っ取り、連携させてオンラインサービスを圧倒する—これが分散型サービス拒否(DDoS)攻撃です。本稿は、これらの機器が計算資源に乏しい場合でも、迅速かつ信頼性高くこうした攻撃を検知する新しい方法を探ります。

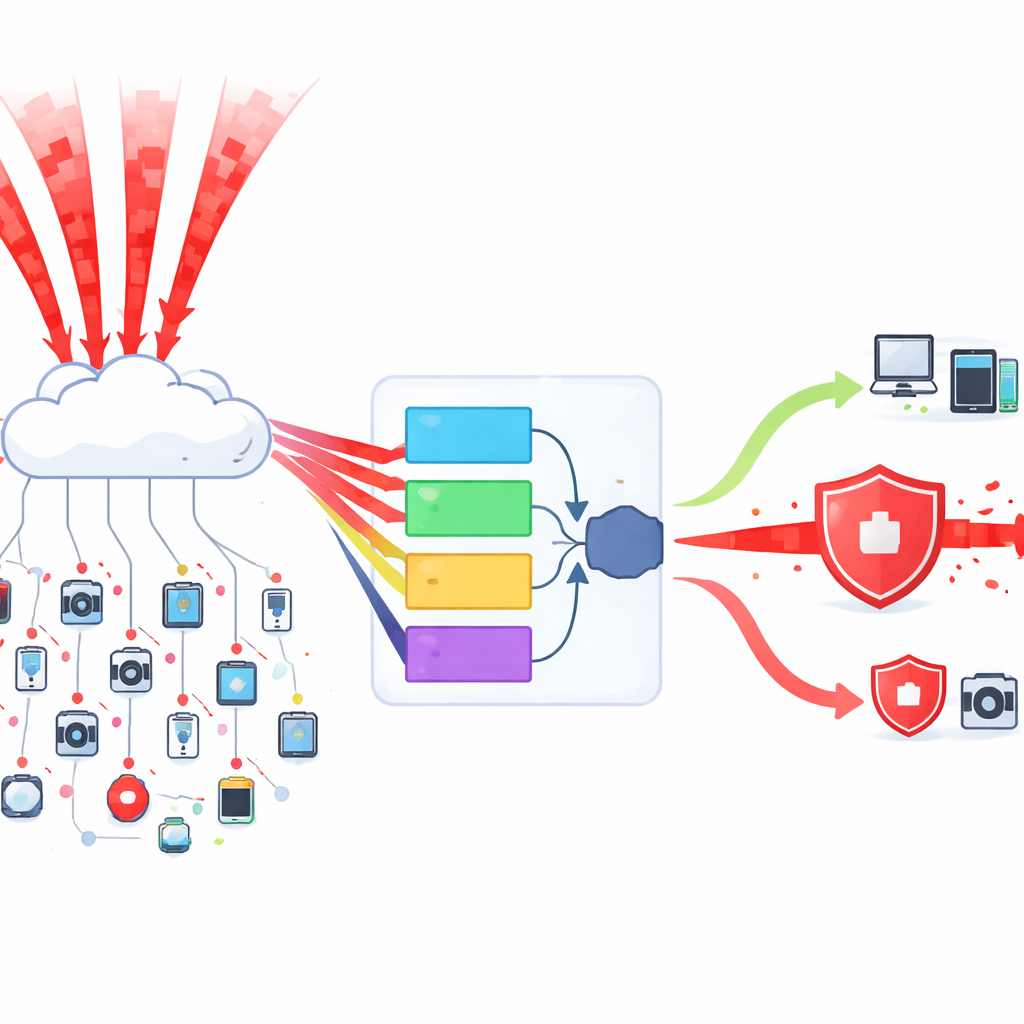

攻撃者はどうやって機器を“洪水”に変えるのか

DDoS攻撃では、乗っ取られた何千、何百万もの機器が同時に無意味なデータを標的に送りつけ、ネットワークを詰まらせて正当な利用者がアクセスできなくなります。IoT機器は安価で広く普及しており、しばしば保護が不十分なので、特に格好の標的です。さらに多種多様なネットワークの「方言」を使うため、従来のセキュリティツールが正常なトラフィックを学習するのが難しい場合があります。既存の検知システムはこのような混沌とした環境で、攻撃を見逃したり、時間と資源を浪費させる誤検知を多発したりしがちです。

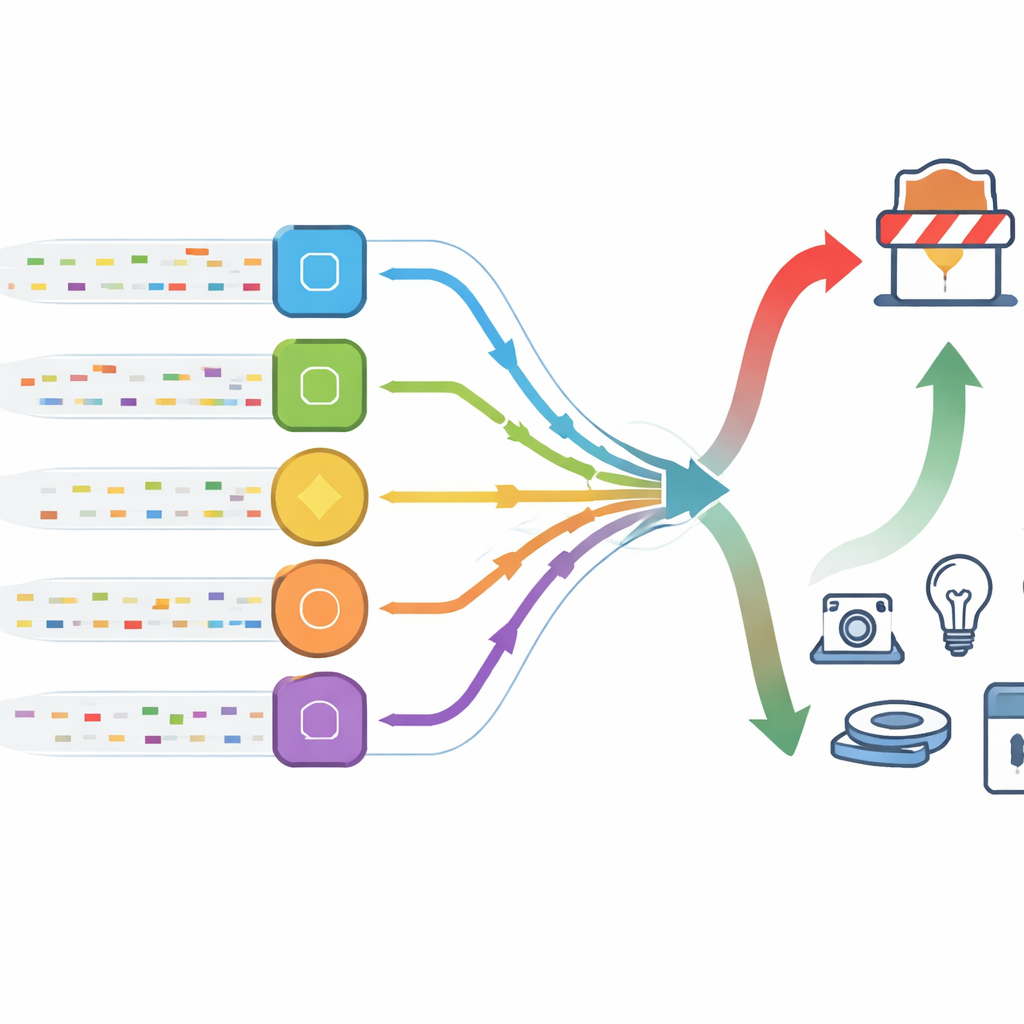

複数の“頭脳”に判断させる

著者らが提案する侵入検知システムは、1人の裁判官ではなく小さな委員会のように機能します。単一の機械学習モデルに頼るのではなく、精度の高い5つの異なるモデルを選び、それぞれがそのトラフィックが正常か攻撃の一部かを投票で判断します。多数が「攻撃」と判断すればシステムもそう扱います。この多数決戦略により、1つのモデルが誤作動しても、グループ全体が間違う可能性は低くなります。5つのモデルはより大きな候補群から、精度・速度・安定性を基準に選ばれるため、最終的な委員会は計算コストを抑えつつ異なる強みを組み合わせます。

まずデータを洗い、バランスを取る

この委員会を訓練するために、研究者らはまず正常なネットワーク挙動と多種のDDoSトラフィックを記録した非常に大きな実データセットを用意します。壊れたエントリを削除し、特徴量が比較可能な範囲になるよう数値を再スケーリングし、そして重要な問題に取り組みます:記録上では攻撃トラフィックが安全なトラフィックよりはるかに多く含まれていることです。常に「攻撃」と判定する偏ったシステムを避けるために、過剰に多いクラスを削減し、希少なクラスの実例を現実的に増やす合成サンプリングという手法を用います。また、数十ある可能なネットワーク特徴の中から最も情報量の多い測定のみを選び出すことで、ノイズを減らし学習を高速化しつつ洞察を損ないません。

少ない誤報でほぼ完璧な検出

訓練後、この投票システムは2つの既知のネットワークトラフィック・コレクションからの未見データで検証されます。さまざまなネットワークサービスを悪用する主要な種類のDDoS攻撃において、本手法は検出率99.87%から100%の範囲に到達します。同様に重要なのは、安全な接続を誤って攻撃と判定する割合が極めて低いことで、主要なテストでは0.03%未満に抑えられています。著者らはこの委員会方式を、時系列データを処理する深層学習モデルなどの一般的な代替手法と比較しています。精度で迫る競合もありますが、動作はずっと遅くメモリ要求も高いため、小型のIoT機器や負荷の高いエッジゲートウェイには不向きです。

日常のネット接続生活への意味

専門家でない読者への主なメッセージは、巨大で複雑な単一モデルに頼るのではなく、比較的軽量なツールを賢く組み合わせることで多くの単純なスマート機器を保護できるということです。複数の異なる検出器を「対話」させて投票させることで、高い攻撃検出の確信度と非常に低い誤報率を両立し、同時に実運用に耐える効率性を維持します。スマートホームや病院、工場、都市が今後ますます多くの接続機器で満ちていく中、こうしたアンサンブルベースの防御は、攻撃者が我々の機器を悪用しても重要なサービスを維持する現実的な手段を提供します。

引用: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

キーワード: IoTセキュリティ, DDoS検出, 侵入検知, 機械学習アンサンブル, ネットワークトラフィック解析