Clear Sky Science · nl

Ensemble-gebaseerde detectie van distributed denial-of-service-aanvallen in IoT-netwerken met meerderheidsstemmingsmechanismen

Waarom slimme apparaten sterke verdediging nodig hebben

Van slimme deurbel en babyfoons tot sensors in fabrieken en ziekenhuisapparatuur: steeds meer alledaagse voorwerpen zijn verbonden met internet. Dat gemak brengt een verborgen risico met zich mee: aanvallers kunnen grote aantallen van deze kleine apparaten overnemen en ze samen gebruiken om online diensten te overweldigen, wat bekendstaat als een distributed denial-of-service (DDoS)-aanval. Deze paper onderzoekt een nieuwe manier om zulke aanvallen snel en betrouwbaar te herkennen, ook al hebben die apparaten zeer beperkte rekenkracht.

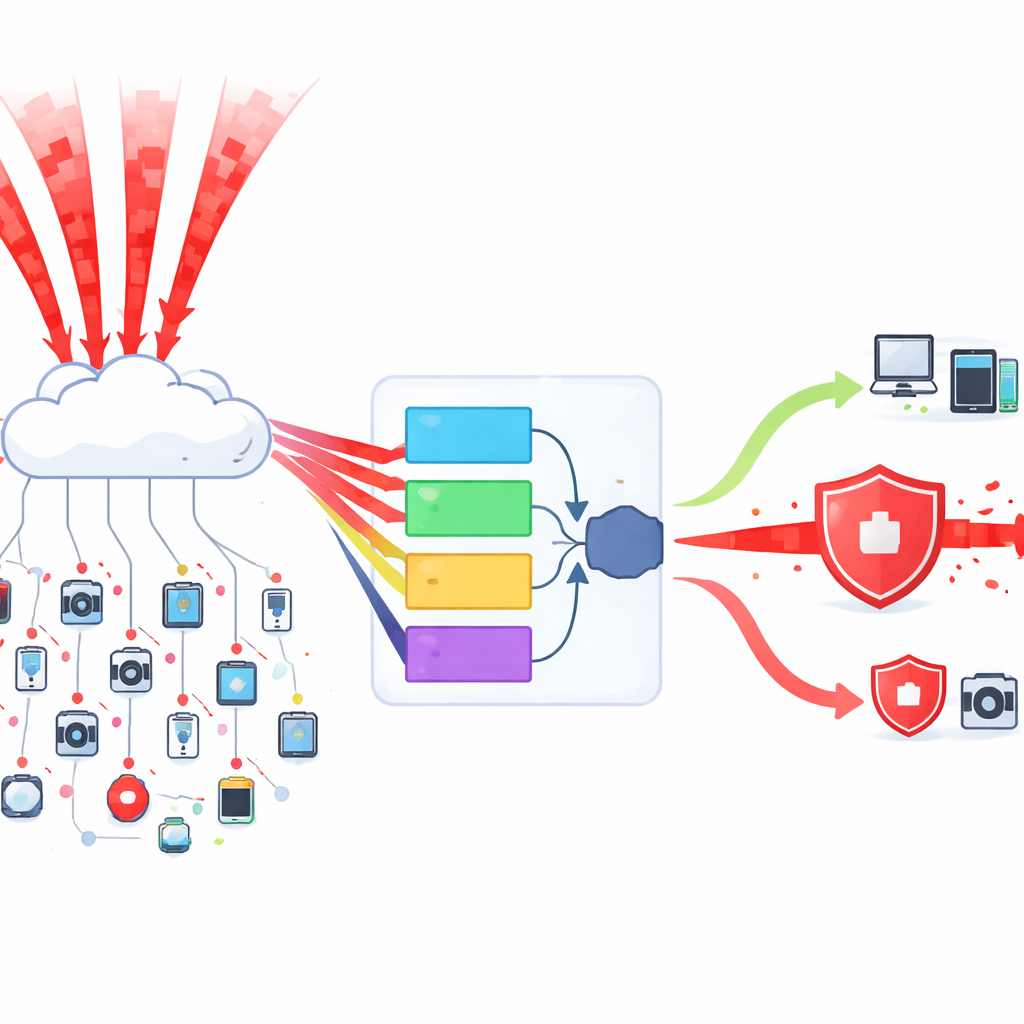

Hoe aanvallers apparaten veranderen in een vloed

Bij een DDoS-aanval sturen duizenden of zelfs miljoenen gekompromitteerde apparaten tegelijkertijd nutteloze data naar een doelwit, waardoor het netwerk verstopt raakt en echte gebruikers er niet meer doorheen komen. Internet of Things (IoT)-apparaten zijn bijzonder aantrekkelijke doelen omdat ze goedkoop, wijdverspreid en vaak slecht beschermd zijn. Ze gebruiken ook veel verschillende netwerk ‘dialecten’, wat het moeilijk maakt voor traditionele beveiligingsmiddelen om te leren wat normaal verkeer is. Bestaande detectiesystemen hebben het vaak moeilijk in deze rommelige omgeving: ze missen aanvallen of veroorzaken te veel valse alarmen die tijd en middelen verspillen.

Meerdere stemmen laten samen beslissen

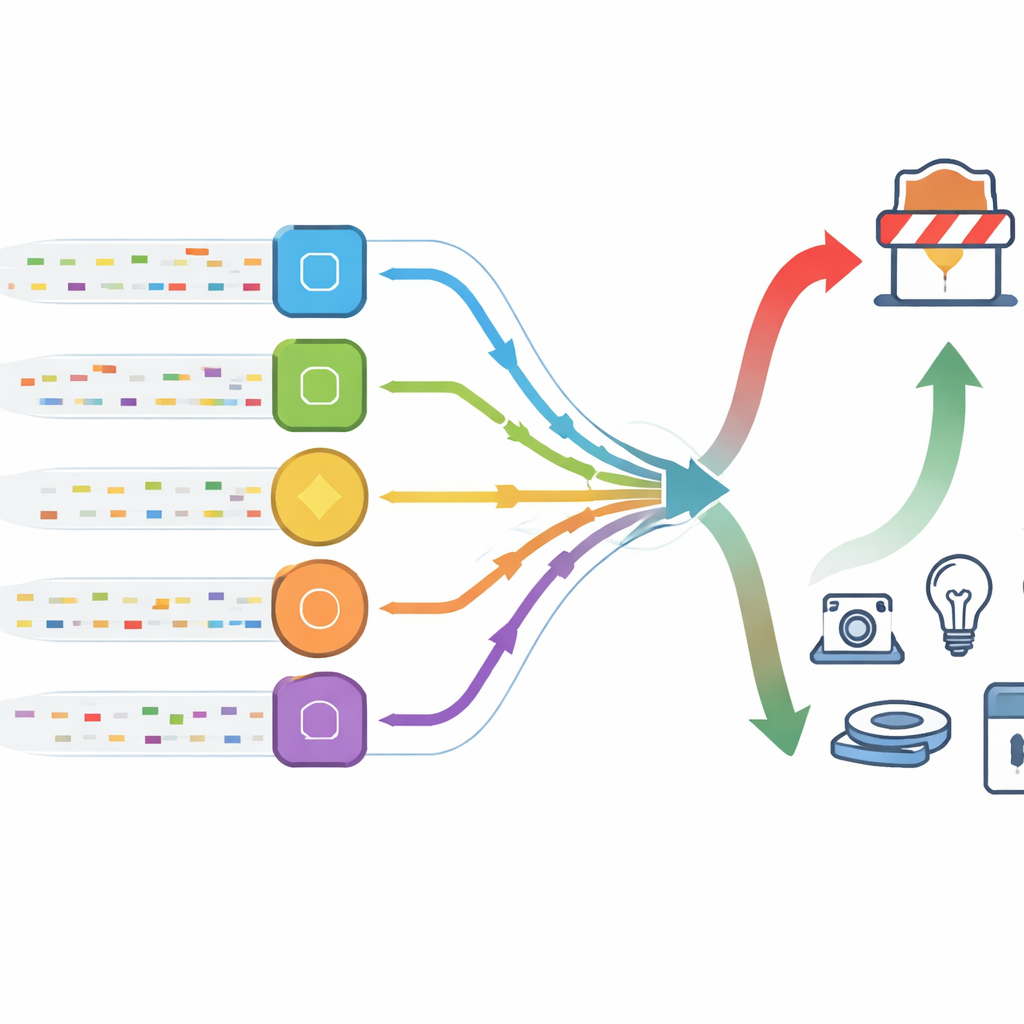

De auteurs stellen een inbraakdetectiesysteem voor dat werkt als een klein comité in plaats van als één enkele rechter. In plaats van te vertrouwen op één machine-learningmodel, selecteren ze vijf verschillende goed presterende modellen en laten elk van hen stemmen of een stukje verkeer normaal is of deel uitmaakt van een aanval. Als de meerderheid “aanval” zegt, behandelt het systeem het ook zo. Deze meerderheidsstemmingsstrategie zorgt ervoor dat zelfs als één model in de war wordt gebracht, de groep als geheel minder snel een fout maakt. De vijf modellen worden gekozen uit een grotere pool op basis van nauwkeurigheid, snelheid en stabiliteit, zodat het uiteindelijke comité verschillende sterke punten combineert terwijl de rekenkosten laag blijven.

Eerst de gegevens opschonen en balanceren

Om dit comité te trainen bereiden de onderzoekers eerst zeer grote real-world datasets voor die zowel normaal netwerkgedrag als vele soorten DDoS-verkeer vastleggen. Ze verwijderen foutieve vermeldingen, schalen de cijfers zodat kenmerken vergelijkbare schalen hebben, en pakken vervolgens een belangrijk probleem aan: aanvalverkeer komt veel vaker voor dan veilig verkeer in deze datasets. Om een bevooroordeeld systeem te voorkomen dat simpelweg steeds “aanval” roept, verminderen ze de oververtegenwoordigde klasse en gebruiken ze een techniek genaamd synthetische sampling om realistische extra voorbeelden van de zeldzamere klasse te genereren. Ze kiezen ook alleen de meest informatieve metingen uit tientallen mogelijke netwerkfeatures, wat ruis vermindert en het leren versnelt zonder inzicht op te offeren.

Bijna perfecte detectie met minder valse alarmen

Eens getraind wordt het stemsysteem getest op ongeziene data uit twee bekende verzamelingen van netwerkverkeer. Bij verschillende belangrijke typen DDoS-aanvallen die misbruik maken van verschillende netwerkdiensten, bereikt de methode detectiepercentages tussen 99,87% en 100%. Net zo belangrijk is dat het aantal veilige verbindingen dat ten onrechte als aanval wordt gemarkeerd extreem laag is — onder drie honderdsten van een procent in cruciale tests. De auteurs vergelijken hun comité-aanpak met populaire alternatieven, inclusief deep learning-modellen die data in de tijd verwerken. Hoewel sommige concurrenten qua nauwkeurigheid in de buurt komen, draaien ze meestal veel langzamer en vragen ze meer geheugen, waardoor ze minder geschikt zijn voor kleine IoT-apparaten en drukbezette edge-gateways.

Wat dit betekent voor het dagelijks verbonden leven

Voor niet-specialisten is de hoofdboodschap dat we zwermen van simpele slimme apparaten kunnen beschermen met slimme combinaties van relatief lichte middelen, in plaats van te vertrouwen op één groot en complex model. Door meerdere verschillende detectors elkaar te laten ‘spreken’ en stemmen, bereikt deze aanpak zowel hoge zekerheid bij het opsporen van aanvallen als een zeer laag aantal valse alarmen, terwijl het efficiënt genoeg blijft voor praktisch gebruik. Nu slimme huizen, ziekenhuizen, fabrieken en steden steeds voller raken met verbonden apparaten, bieden dergelijke ensemble-gebaseerde verdedigingsmaatregelen een praktische manier om vitale diensten beschikbaar te houden, zelfs wanneer aanvallers proberen onze eigen apparaten tegen ons te keren.

Bronvermelding: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Trefwoorden: IoT-beveiliging, DDoS-detectie, inbraakdetectie, machine learning ensemble, netwerkverkeersanalyse