Clear Sky Science · fr

Détection par ensemble des attaques par déni de service distribué dans les réseaux IoT en utilisant des mécanismes de décision majoritaire

Pourquoi les objets connectés ont besoin de défenses robustes

Des sonnettes intelligentes et moniteurs pour bébés aux capteurs d'usine et équipements hospitaliers, un nombre croissant d'objets du quotidien sont maintenant connectés à Internet. Cette commodité s'accompagne d'un danger caché : des attaquants peuvent prendre le contrôle d'un grand nombre de ces petits appareils et les utiliser ensemble pour submerger des services en ligne, dans ce qu'on appelle une attaque par déni de service distribué (DDoS). Cet article explore une nouvelle façon de repérer rapidement et de manière fiable de telles attaques, même si ces appareils disposent de capacités de calcul très limitées.

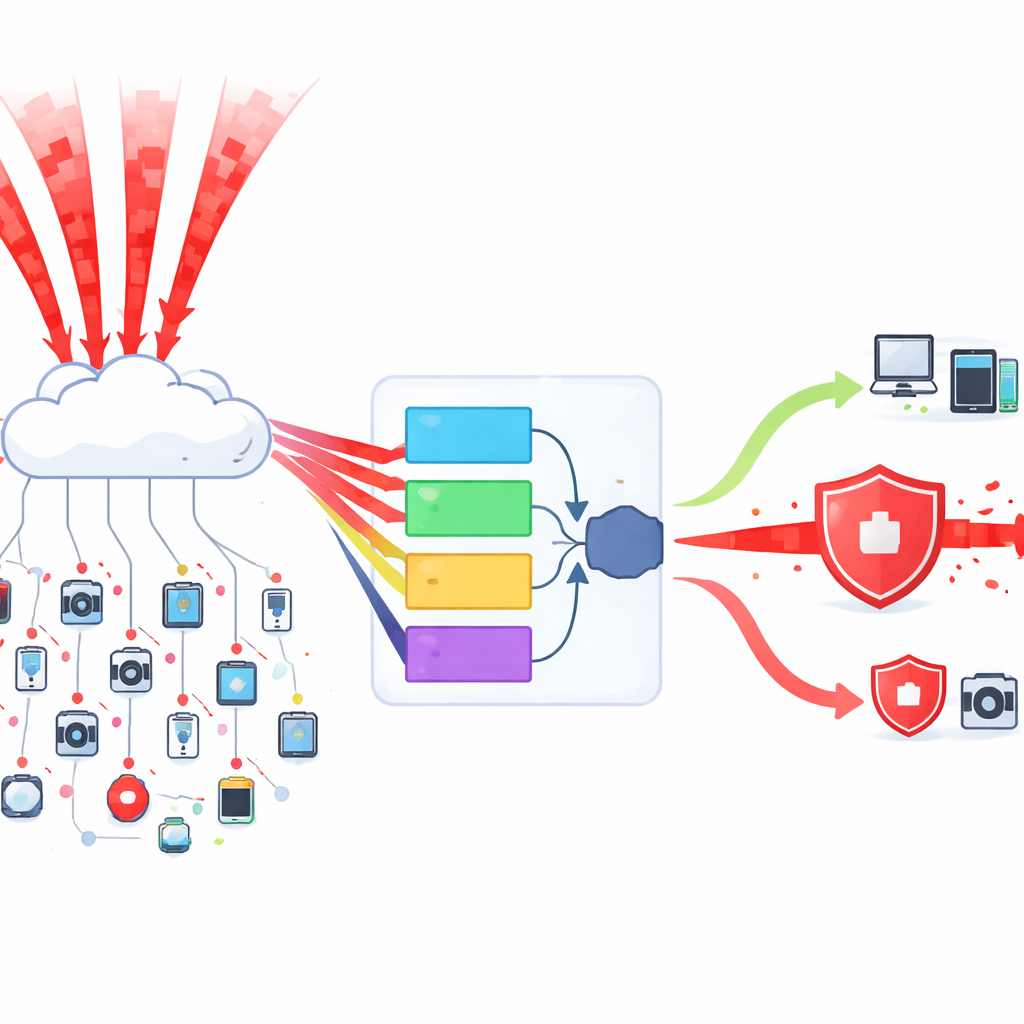

Comment les attaquants transforment des gadgets en une inondation

Lors d'une attaque DDoS, des milliers voire des millions d'appareils compromis envoient simultanément des données inutiles vers une cible, congestionnant le réseau de sorte que les utilisateurs légitimes ne peuvent plus accéder au service. Les objets de l'Internet des objets (IoT) sont des cibles particulièrement attrayantes parce qu'ils sont bon marché, répandus et souvent mal protégés. Ils utilisent aussi de nombreux « dialectes » réseau différents, ce qui complique l'apprentissage du trafic normal par les outils de sécurité traditionnels. Les systèmes de détection existants peinent souvent dans cet environnement chaotique, soit en manquant des attaques, soit en générant trop de fausses alertes qui gaspillent du temps et des ressources.

Laisser plusieurs esprits décider ensemble

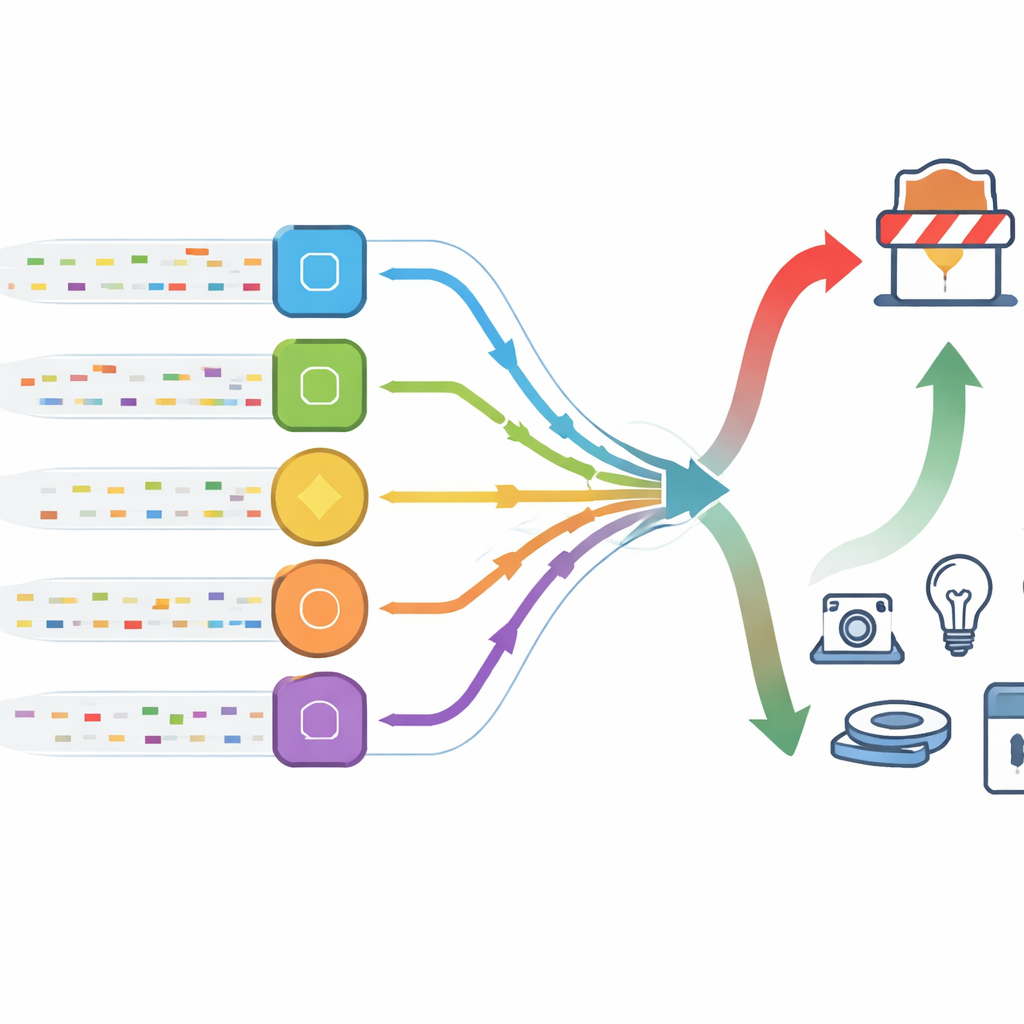

Les auteurs proposent un système de détection d'intrusion qui fonctionne comme un petit comité plutôt qu'un juge unique. Plutôt que de s'appuyer sur un seul modèle d'apprentissage automatique, ils sélectionnent cinq modèles performants et laissent chacun voter pour déterminer si un flux est normal ou fait partie d'une attaque. Si la majorité estime qu'il s'agit d'une « attaque », le système le traite comme tel. Cette stratégie de vote majoritaire signifie que même si un modèle est trompé, le groupe dans son ensemble est moins susceptible de se tromper. Les cinq modèles sont choisis à partir d'un pool plus large en fonction de leur précision, rapidité et stabilité, de sorte que le comité final combine différentes forces tout en maintenant des coûts de calcul faibles.

Nettoyer et équilibrer les données d'abord

Pour entraîner ce comité, les chercheurs préparent d'abord de très grands ensembles de données du monde réel qui enregistrent à la fois le comportement réseau normal et de nombreux types de trafic DDoS. Ils suppriment les entrées corrompues, re-échelonnent les valeurs pour que les caractéristiques aient des plages comparables, puis s'attaquent à un problème clé : le trafic d'attaque est beaucoup plus fréquent que le trafic légitime dans ces enregistrements. Pour éviter un système biaisé qui hurlerait « attaque » en permanence, ils réduisent la classe surreprésentée et utilisent une technique de suréchantillonnage synthétique pour générer des exemples réalistes supplémentaires de la classe plus rare. Ils ne conservent également que les mesures les plus informatives parmi des dizaines de fonctionnalités réseau possibles, ce qui réduit le bruit et accélère l'apprentissage sans sacrifier l'information.

Détection quasi-parfaite avec moins de fausses alertes

Une fois entraîné, le système de vote est testé sur des données inédites provenant de deux collections bien connues de trafic réseau. Sur plusieurs types majeurs d'attaques DDoS qui exploitent différents services réseau, la méthode atteint des taux de détection compris entre 99,87 % et 100 %. Tout aussi important, le nombre de connexions légitimes signalées à tort comme des attaques est extrêmement faible — inférieur à trois centièmes de pour cent dans les tests clés. Les auteurs comparent leur approche en comité à des alternatives populaires, y compris des modèles d'apprentissage profond qui traitent les données dans le temps. Si certains rivaux se rapprochent en précision, ils tendent à être beaucoup plus lents et à exiger davantage de mémoire, les rendant moins adaptés aux petits appareils IoT et aux passerelles edge surchargées.

Ce que cela signifie pour la vie connectée de tous les jours

Pour un public non spécialiste, le message principal est que nous pouvons protéger des essaims de dispositifs intelligents simples en combinant intelligemment des outils relativement légers, plutôt qu'en comptant sur un modèle énorme et complexe. En laissant plusieurs détecteurs différents « communiquer » entre eux et voter, cette approche obtient à la fois une grande confiance dans la détection des attaques et un taux de fausses alertes très faible, tout en restant suffisamment efficace pour une utilisation réelle. Alors que maisons intelligentes, hôpitaux, usines et villes continuent de se remplir d'appareils connectés, de telles défenses basées sur des ensembles offrent un moyen pratique de maintenir les services vitaux disponibles, même lorsque des attaquants tentent de retourner nos propres appareils contre nous.

Citation: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Mots-clés: Sécurité IoT, Détection DDoS, détection d'intrusion, ensemble d'apprentissage automatique, analyse du trafic réseau