Clear Sky Science · pl

Wykrywanie rozproszonych ataków odmowy usługi w sieciach IoT oparte na ensemble z mechanizmami większościowego głosowania

Dlaczego inteligentne urządzenia potrzebują mocnej ochrony

Od dzwonków do drzwi i monitorów dla dzieci po czujniki w fabrykach i sprzęt szpitalny — coraz więcej codziennych przedmiotów jest podłączanych do internetu. Ta wygoda kryje w sobie ukryte niebezpieczeństwo: atakujący mogą przejąć dużą liczbę tych małych urządzeń i użyć ich razem, aby zalewać usługi online, co znane jest jako rozproszony atak odmowy usługi (DDoS). Artykuł bada nowe podejście do szybkiego i wiarygodnego wykrywania takich ataków, nawet gdy urządzenia mają bardzo ograniczoną moc obliczeniową.

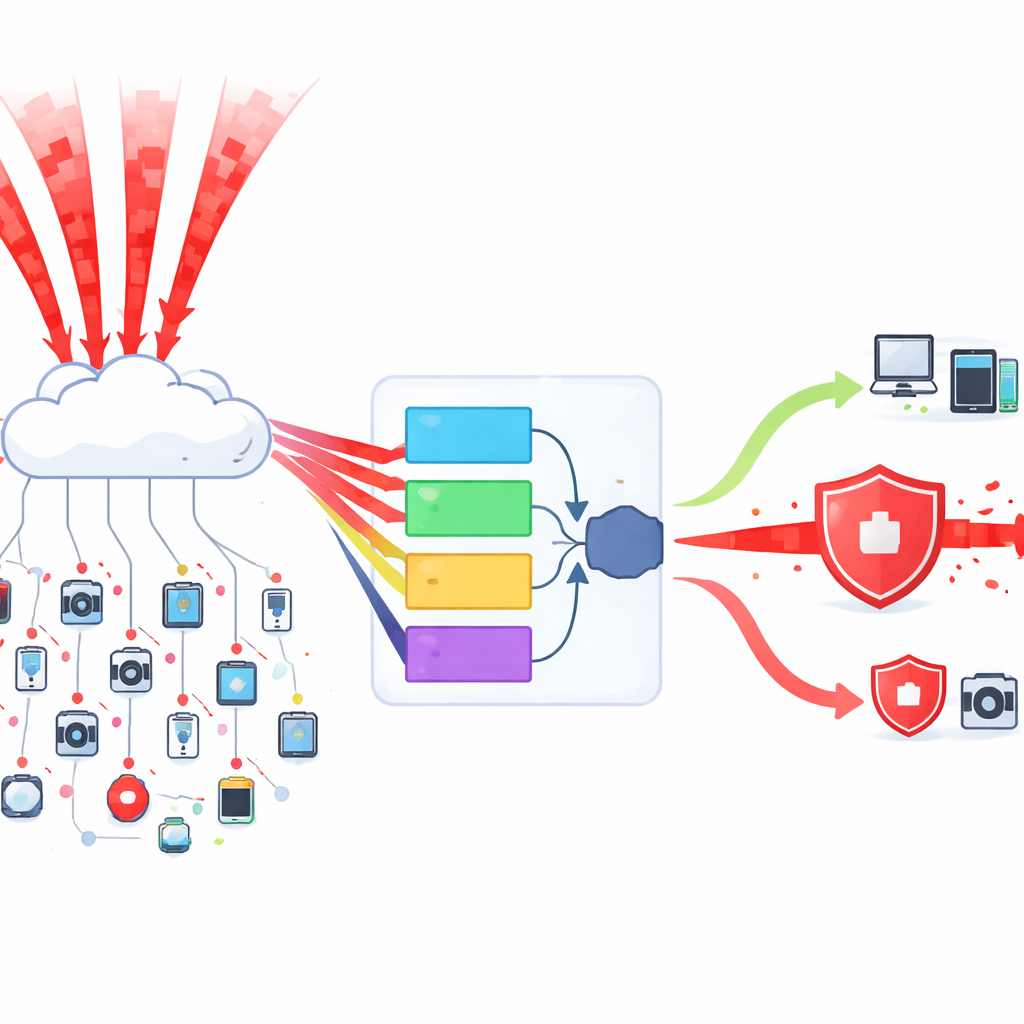

Jak atakujący zamieniają urządzenia w powódź

W ataku DDoS tysiące, a nawet miliony zainfekowanych urządzeń jednocześnie wysyłają bezużyteczne dane do celu, zatykając sieć tak, że prawdziwi użytkownicy nie mogą się połączyć. Urządzenia Internetu Rzeczy (IoT) są szczególnie atrakcyjnymi celami, ponieważ są tanie, powszechne i często słabo zabezpieczone. Mówią też różnymi „dialektami” sieciowymi, co utrudnia tradycyjnym narzędziom bezpieczeństwa nauczenie się, jak wygląda normalny ruch. Istniejące systemy wykrywania często słabną w takim złożonym środowisku — albo nie wykrywają ataków, albo generują zbyt wiele fałszywych alarmów, co marnuje czas i zasoby.

Pozwól kilku umysłom decydować razem

Autorzy proponują system wykrywania włamań działający jak mały komitet zamiast pojedynczego sędziego. Zamiast polegać na jednym modelu uczenia maszynowego wybierają pięć różnych dobrze działających modeli i pozwalają każdemu głosować, czy fragment ruchu jest normalny, czy jest częścią ataku. Jeśli większość głosuje „atak”, system traktuje to jako atak. Strategia większościowego głosowania oznacza, że nawet jeśli jeden model zostanie wprowadzony w błąd, grupa jako całość jest mniej skłonna do pomyłki. Pięć modeli wybieranych jest z większej puli na podstawie dokładności, szybkości i stabilności, więc ostateczny komitet łączy różne mocne strony przy utrzymaniu niskich kosztów obliczeniowych.

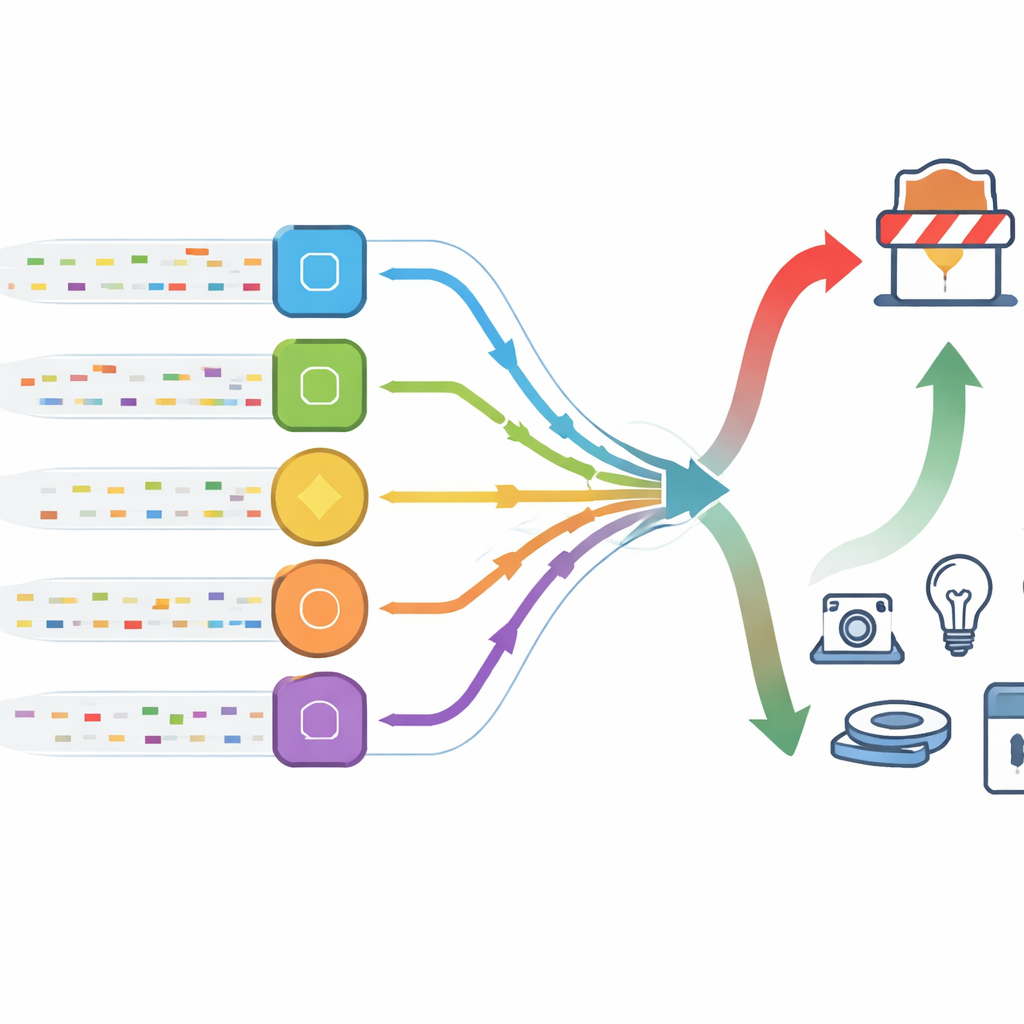

Najpierw oczyszczanie i zbalansowanie danych

Aby wytrenować ten komitet, badacze najpierw przygotowują bardzo duże, rzeczywiste zbiory danych rejestrujące zarówno normalne zachowanie sieci, jak i wiele rodzajów ruchu DDoS. Usuwają uszkodzone wpisy, przeskalowują wartości tak, by cechy miały porównywalne zakresy, a następnie rozwiązują kluczowy problem: ruch atakujący jest znacznie częstszy niż ruch bezpieczny w tych rejestrach. Aby uniknąć systemu skłonnego do ciągłego ogłaszania „atak”, ograniczają nadreprezentowaną klasę i stosują technikę zwaną syntetycznym próbkowaniem, aby wygenerować realistyczne dodatkowe przykłady rzadszej klasy. Wybierają też tylko najbardziej informatywne pomiary spośród dziesiątek możliwych cech sieciowych, co redukuje szum i przyspiesza uczenie bez utraty istotnych informacji.

Prawie perfekcyjne wykrywanie przy mniejszej liczbie fałszywych alarmów

Po wytrenowaniu system głosujący testowany jest na niewidzianych wcześniej danych z dwóch dobrze znanych zbiorów ruchu sieciowego. Dla kilku głównych rodzajów ataków DDoS nadużywających różnych usług sieciowych metoda osiąga wskaźniki wykrywania między 99,87% a 100%. Równie ważne jest to, że liczba bezpiecznych połączeń błędnie oznaczonych jako ataki jest niezwykle niska — poniżej trzech setnych procenta w kluczowych testach. Autorzy porównują podejście komitetowe z popularnymi alternatywami, w tym modelami głębokiego uczenia przetwarzającymi dane w czasie. Choć niektórzy rywale zbliżają się dokładnością, zwykle działają znacznie wolniej i wymagają więcej pamięci, co czyni je mniej odpowiednimi dla malutkich urządzeń IoT i ruchliwych bramek brzegowych.

Co to oznacza dla codziennego życia połączonego z siecią

Dla osób niezajmujących się na co dzień tematem główny przekaz jest taki, że można chronić roje prostych inteligentnych urządzeń, używając sprytnych kombinacji stosunkowo lekkich narzędzi, zamiast polegać na jednym ogromnym i złożonym modelu. Pozwalając kilku różnym detektorom „porozmawiać” ze sobą i głosować, to podejście osiąga zarówno wysoką pewność wykrywania ataków, jak i bardzo niski wskaźnik fałszywych alarmów, przy zachowaniu efektywności wystarczającej do zastosowań w praktyce. W miarę jak inteligentne domy, szpitale, fabryki i miasta napełniają się połączonymi urządzeniami, obrona oparta na ensemble daje praktyczny sposób na utrzymanie dostępności kluczowych usług, nawet gdy atakujący próbują obrócić nasze własne urządzenia przeciwko nam.

Cytowanie: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Słowa kluczowe: bezpieczeństwo IoT, wykrywanie DDoS, wykrywanie włamań, ensemble uczenia maszynowego, analiza ruchu sieciowego