Clear Sky Science · ar

الكشف القائم على التجميع لهجمات الحرمان من الخدمة الموزعة في شبكات إنترنت الأشياء باستخدام آليات قرار الأغلبية

لماذا تحتاج الأجهزة الذكية إلى دفاعات قوية

من أجراس الأبواب الذكية ومراقبات الأطفال إلى حساسات المصانع ومعدات المستشفيات، أصبح المزيد من الأشياء اليومية متصلًا بالإنترنت. هذه السهولة تأتي مع خطر خفي: يمكن للمهاجمين السيطرة على أعداد كبيرة من هذه الأجهزة الصغيرة واستخدامها معًا لإغراق الخدمات عبر الإنترنت، فيما يعرف بهجوم الحرمان من الخدمة الموزع (DDoS). تستكشف هذه الورقة طريقة جديدة لاكتشاف مثل هذه الهجمات بسرعة وموثوقية، رغم أن هذه الأجهزة تملك قدرة حسابية محدودة جدًا.

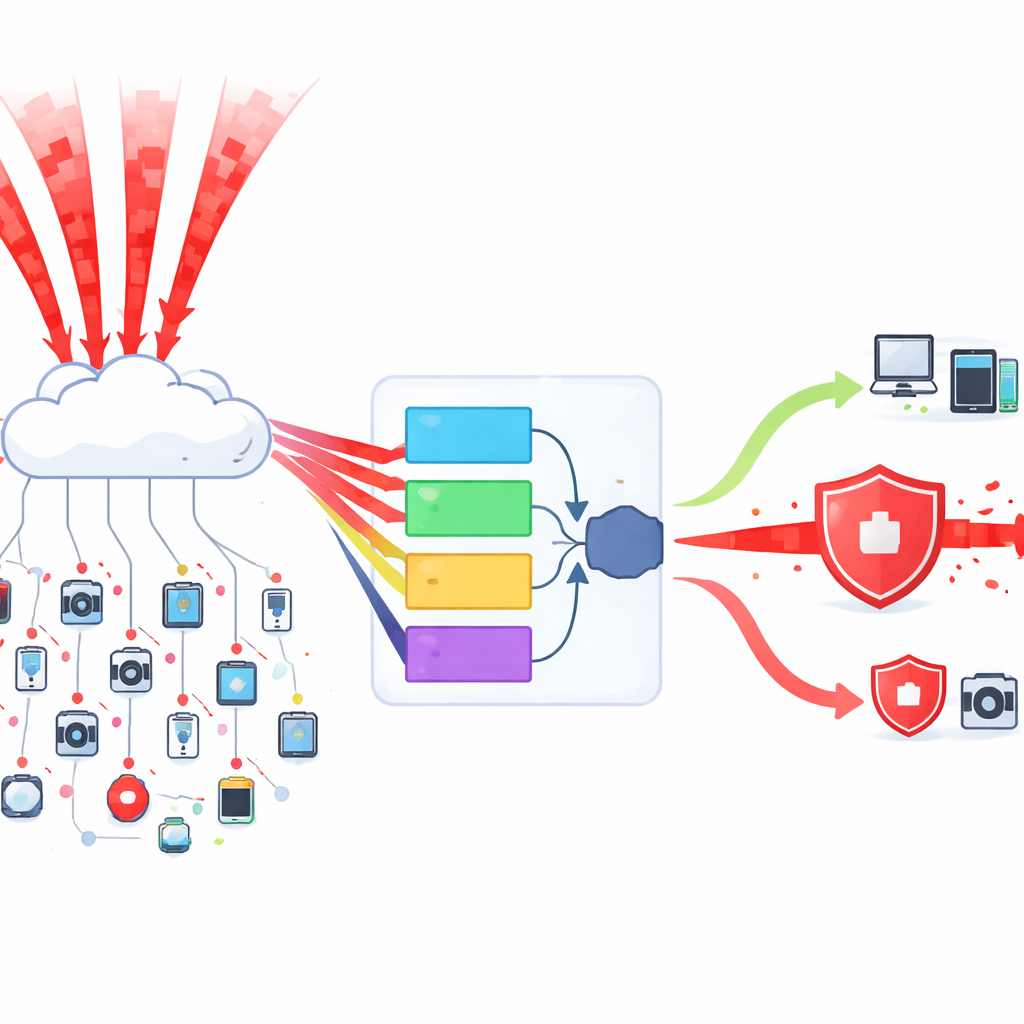

كيف يحول المهاجمون الأجهزة إلى فيضان

في هجوم DDoS، ترسل آلاف أو حتى ملايين الأجهزة المخترقة بيانات عديمة الفائدة نحو هدف واحد في نفس الوقت، مما يزدحم الشبكة بحيث لا يستطيع المستخدمون الحقيقيون الوصول. تعتبر أجهزة إنترنت الأشياء أهدافًا جذابة بشكل خاص لأنها رخيصة ومنتشرة وغالبًا ما تكون محمية بشكل ضعيف. كما أنها تتحدث «لهجات» شبكية متعددة، مما يصعّب على أدوات الأمن التقليدية أن تتعلم كيف تبدو حركة المرور الطبيعية. غالبًا ما تكافح أنظمة الكشف الحالية في هذا البيئات الفوضوية، إما بفشلها في رصد الهجمات أو بإطلاقها الكثير من الإنذارات الكاذبة التي تضيّع الوقت والموارد.

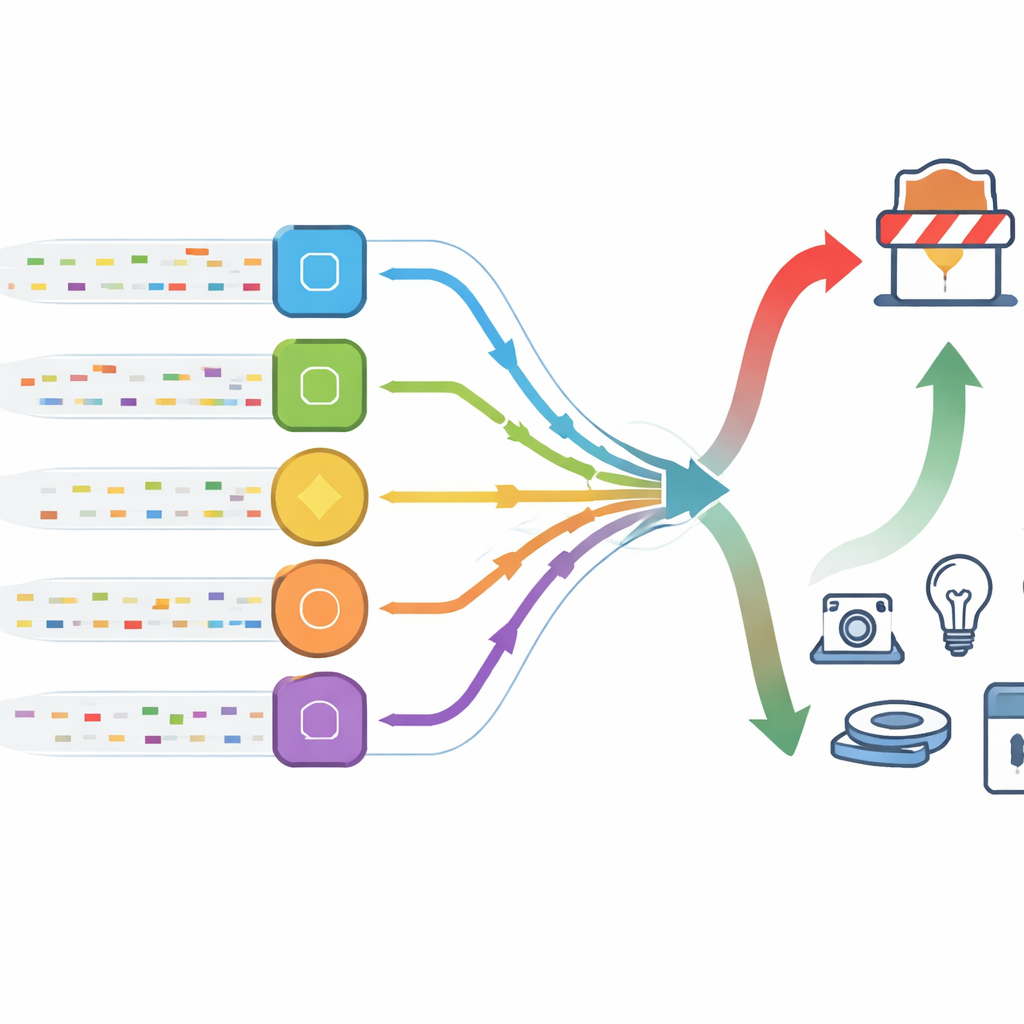

ترك عدة عقول لتقرر معًا

يقترح المؤلفون نظام كشف تسلل يعمل مثل لجنة صغيرة بدلاً من قاضٍ واحد. بدل الاعتماد على نموذج تعلم آلي واحد، يختارون خمسة نماذج مختلفة عالية الأداء ويجعل كل واحد منها يصوت على ما إذا كانت قطعة من حركة المرور طبيعية أم جزءًا من هجوم. إذا قالت الغالبية «هجوم»، يتعامل النظام مع ذلك على هذا النحو. تعني استراتيجية التصويت بالأغلبية أنه حتى لو خُدع نموذج واحد، فمن غير المحتمل أن تخطئ المجموعة ككل. يتم اختيار النماذج الخمسة من مجموعة أكبر بناءً على دقتها وسرعتها واستقرارها، بحيث تجمع اللجنة النهائية بين قوى مختلفة مع الحفاظ على تكاليف حسابية منخفضة.

تنظيف وموازنة البيانات أولًا

لتدريب هذه اللجنة، يحضر الباحثون أولاً مجموعات بيانات واقعية كبيرة جدًا تسجل كلًا من السلوك الشبكي الطبيعي وأنواعًا عديدة من حركة DDoS. يزيلون السجلات التالفة، يعيدون تحجيم القيم بحيث تكون الميزات في نطاقات قابلة للمقارنة، ثم يتعاملون مع مشكلة رئيسية: حركة الهجوم أكثر شيوعًا بكثير من الحركة الآمنة في هذه السجلات. لتجنب نظام متحيّز يصرخ دائمًا «هجوم»، يقصون الفئة المفرطة الوجود ويستخدمون تقنية تسمى العينة التركيبية لتوليد أمثلة إضافية واقعية للفئة الأندر. كما يختارون فقط القياسات الأكثر معلوماتية من بين عشرات الميزات الشبكية الممكنة، مما يقلل الضوضاء ويسرع التعلم دون التضحية بالرؤى.

كشف شبه مثالي مع تقليل الإنذارات الكاذبة

بمجرد التدريب، يُختبر نظام التصويت على بيانات لم تُرَ من قبل من مجموعتين معروفين لحركة الشبكة. في عدة أنواع رئيسية من هجمات DDoS التي تستغل خدمات شبكية مختلفة، يصل أسلوبهم إلى معدلات كشف بين 99.87% و100%. وعلى نحو لا يقل أهمية، فإن عدد الاتصالات الآمنة التي يتم تمييزها خطأً كهجمات منخفض جدًا — أقل من ثلاثة أعشار المئة في الاختبارات الأساسية. يقارن المؤلفون نهج اللجنة مع بدائل شائعة، بما في ذلك نماذج التعلم العميق التي تعالج البيانات عبر الزمن. بينما يقترب بعض المنافسين من الدقة، إلا أنهم يميلون إلى العمل ببطء أكبر ويتطلبون ذاكرة أكثر، مما يجعلهم أقل ملاءمة لأجهزة إنترنت الأشياء الصغيرة وبوابات الحافة المزدحمة.

ماذا يعني هذا للحياة المتصلة اليومية

لغير المتخصصين، الرسالة الرئيسية هي أننا نستطيع حماية أسراب الأجهزة الذكية البسيطة باستخدام تراكيب ذكية لأدوات خفيفة نسبيًا، بدل الاعتماد على نموذج واحد ضخم ومعقد. من خلال السماح لعدة كاشفات مختلفة «بالحديث» مع بعضها البعض والتصويت، يحقق هذا النهج ثقة عالية في اكتشاف الهجمات ومعدل إنذارات كاذبة منخفض جدًا، وكل ذلك مع الحفاظ على كفاءة كافية للاستخدام الواقعي. مع استمرار المنازل الذكية والمستشفيات والمصانع والمدن في الامتلاء بالأجهزة المتصلة، تقدم هذه الدفاعات القائمة على التجميع طريقة عملية للحفاظ على توفر الخدمات الحيوية حتى عندما يحاول المهاجمون تحويل أجهزتنا ضدنا.

الاستشهاد: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

الكلمات المفتاحية: أمن إنترنت الأشياء, كشف هجمات DDoS, كشف التسلل, تجميع التعلم الآلي, تحليل حركة الشبكة