Clear Sky Science · pt

Detecção baseada em ensemble de ataques distribuídos de negação de serviço em redes IoT usando mecanismos de decisão por maioria

Por que aparelhos inteligentes precisam de defesas robustas

De campainhas inteligentes e monitores de bebê a sensores industriais e equipamentos hospitalares, cada vez mais objetos do dia a dia estão conectados à internet. Essa conveniência traz um perigo oculto: atacantes podem assumir o controle de grandes quantidades desses pequenos dispositivos e usá-los em conjunto para sobrecarregar serviços online, no que se conhece como ataque distribuído de negação de serviço (DDoS). Este artigo explora uma nova forma de detectar esses ataques de maneira rápida e confiável, mesmo quando esses aparelhos têm poder de processamento muito limitado.

Como atacantes transformam aparelhos em uma enchente

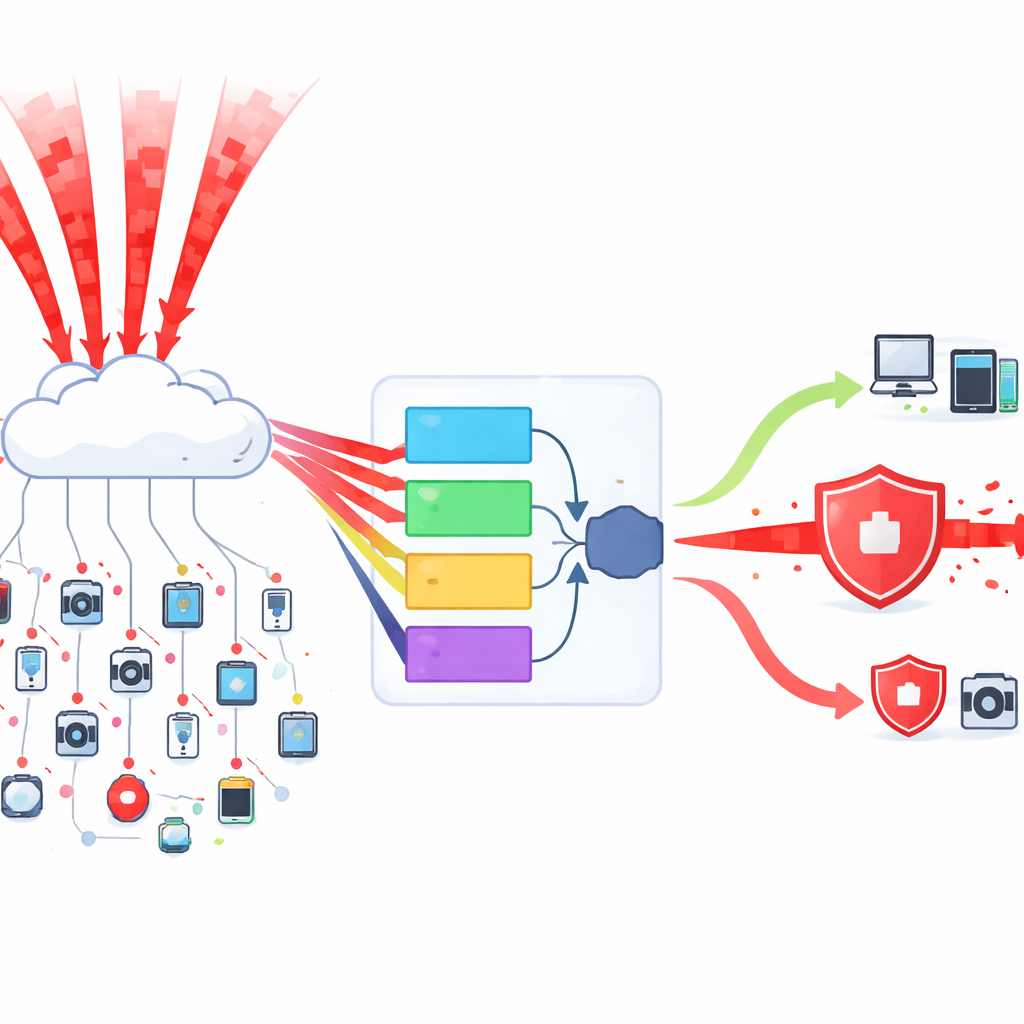

Em um ataque DDoS, milhares ou até milhões de dispositivos comprometidos enviam dados inúteis ao mesmo tempo em direção a um alvo, entupindo a rede para que usuários reais não consigam acessar os serviços. Dispositivos da Internet das Coisas (IoT) são alvos especialmente atrativos porque são baratos, amplamente distribuídos e frequentemente mal protegidos. Eles também “falam” muitos “dialetos” de rede diferentes, o que dificulta para ferramentas de segurança tradicionais aprenderem como é um tráfego normal. Sistemas de detecção existentes frequentemente têm dificuldades nesse ambiente confuso, ou deixam passar ataques ou geram muitos falsos positivos que desperdiçam tempo e recursos.

Deixar várias mentes decidirem juntas

Os autores propõem um sistema de detecção de intrusões que funciona como um pequeno comitê em vez de um único juiz. Em vez de depender de um único modelo de aprendizado de máquina, eles selecionam cinco modelos de alto desempenho distintos e deixam cada um votar se um trecho de tráfego é normal ou faz parte de um ataque. Se a maioria disser “ataque”, o sistema o trata como tal. Essa estratégia de votação por maioria significa que, mesmo se um modelo for enganado, o grupo como um todo tem menos probabilidade de cometer um erro. Os cinco modelos são escolhidos a partir de um conjunto maior com base em quão precisos, rápidos e estáveis são, de modo que o comitê final combina diferentes pontos fortes mantendo os custos computacionais baixos.

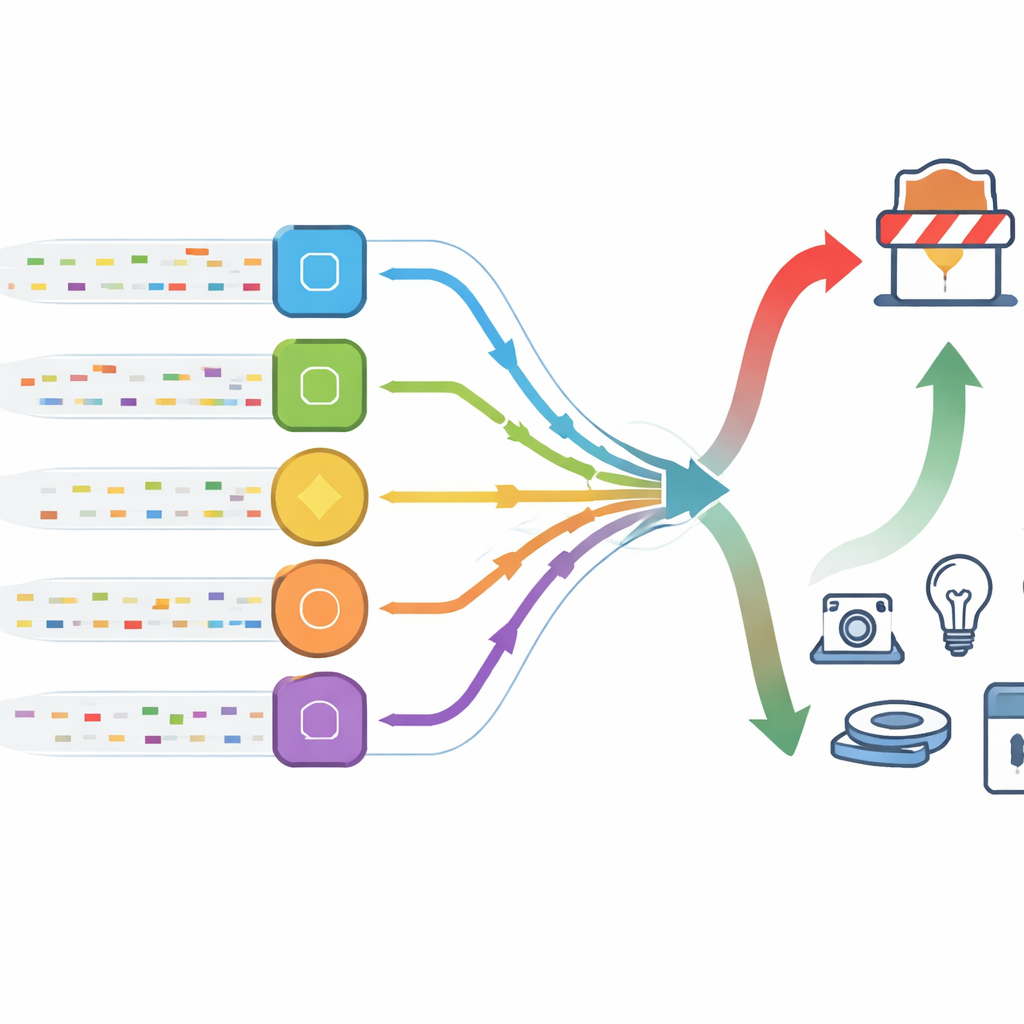

Limpar e balancear os dados primeiro

Para treinar esse comitê, os pesquisadores primeiro preparam conjuntos de dados do mundo real muito grandes que registram tanto o comportamento normal da rede quanto muitos tipos de tráfego DDoS. Eles removem entradas corrompidas, reescalonam os valores para que as características fiquem em faixas comparáveis e então enfrentam um problema crucial: o tráfego de ataque é muito mais comum do que o tráfego seguro nesses registros. Para evitar um sistema tendencioso que simplesmente grite “ataque” o tempo todo, eles reduzem a classe excessivamente comum e usam uma técnica chamada amostragem sintética para gerar exemplos realistas extras da classe mais rara. Também selecionam apenas as medições mais informativas entre dezenas de possíveis características de rede, o que reduz o ruído e acelera o aprendizado sem sacrificar a capacidade de insight.

Detecção quase perfeita com menos falsos positivos

Uma vez treinado, o sistema de votação é testado em dados não vistos de duas coleções bem conhecidas de tráfego de rede. Em vários tipos principais de ataques DDoS que abusam de diferentes serviços de rede, o método alcança taxas de detecção entre 99,87% e 100%. Igualmente importante, o número de conexões seguras erroneamente sinalizadas como ataques é extremamente baixo — abaixo de três centésimos de porcento em testes chave. Os autores comparam sua abordagem de comitê com alternativas populares, incluindo modelos de deep learning que processam dados ao longo do tempo. Enquanto alguns concorrentes chegam perto em acurácia, tendem a rodar muito mais devagar e exigem mais memória, tornando-os menos adequados para dispositivos IoT pequenos e gateways de borda sobrecarregados.

O que isso significa para a vida conectada do dia a dia

Para não especialistas, a mensagem principal é que podemos proteger enxames de dispositivos inteligentes simples usando combinações inteligentes de ferramentas relativamente leves, em vez de depender de um único modelo enorme e complexo. Permitindo que vários detectores diferentes “conversem” entre si e votem, essa abordagem atinge tanto alta confiança na detecção de ataques quanto uma taxa muito baixa de falsos positivos, tudo enquanto permanece eficiente o suficiente para uso no mundo real. À medida que casas inteligentes, hospitais, fábricas e cidades continuam a se encher de dispositivos conectados, tais defesas baseadas em ensemble oferecem uma forma prática de manter serviços vitais disponíveis mesmo quando atacantes tentam transformar nossos próprios dispositivos contra nós.

Citação: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Palavras-chave: segurança IoT, detecção de DDoS, detecção de intrusões, ensemble de aprendizado de máquina, análise de tráfego de rede