Clear Sky Science · he

זיהוי מבוסס אנשׂולם של התקפות מניעת שירות מבוזרות ברשתות IoT באמצעות מנגנוני החלטת רוב

למה לגאדג'טים חכמים צריך הגנה חזקה

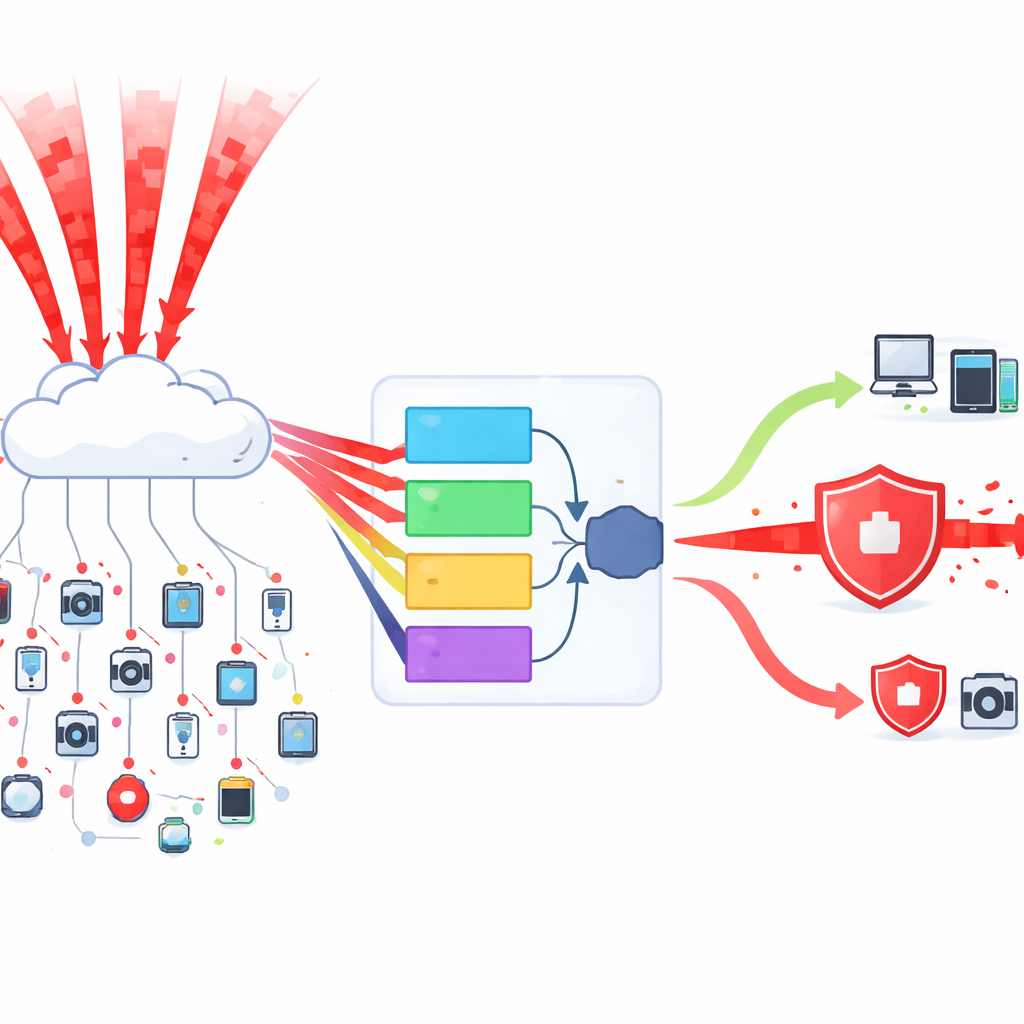

מצלמות דלת חכמות ומנטרי תינוק ועד חיישנים במפעלי ייצור וציוד בבתי חולים — יותר ויותר חפצים יומיומיים מחוברים כיום לאינטרנט. הנוחות הזו נושאת סכנה נסתרת: תוקפים יכולים להשתלט על כמות גדולה של מכשירים זעירים אלו ולהשתמש בהן יחד כדי להציף שירותים מקוונים, במה שמכונה התקפת מניעת שירות מבוזרת (DDoS). מאמר זה בודק שיטה חדשה לזיהוי התקפות כאלה במהירות ובאמינות, גם כאשר המכשירים הללו מוגבלים מאוד מבחינת כוח חישוב.

איך התוקפים הופכים גאדג'טים להצפה

בהתקפת DDoS, אלפי או אפילו מיליוני מכשירים שנפרצו שולחים בו‑זמנית תעבורה חסרת טעם לעבר מטרה, בסתימה של הרשת כך שמשתמשים אמיתיים לא יכולים להתקשר. גאדג'טים של Internet of Things מאתגרים במיוחד כמטרות כי הם זולים, נפוצים ולעתים קרובות מוגנים בצורה לקויה. הם גם 'מדברים' במגוון רב של "ניבים" רשתיים, מה שמקשה על כלי אבטחה מסורתיים ללמוד איך נראית תעבורה תקינה. מערכות זיהוי קיימות נוטות להיתקל בקשיים בסביבה המבולגנת הזו — או להחמיץ התקפות או להפיק יותר מידי אזעקות שווא שמבזבזות זמן ומשאבים.

לתת לכמה מוחי מערכת להחליט ביחד

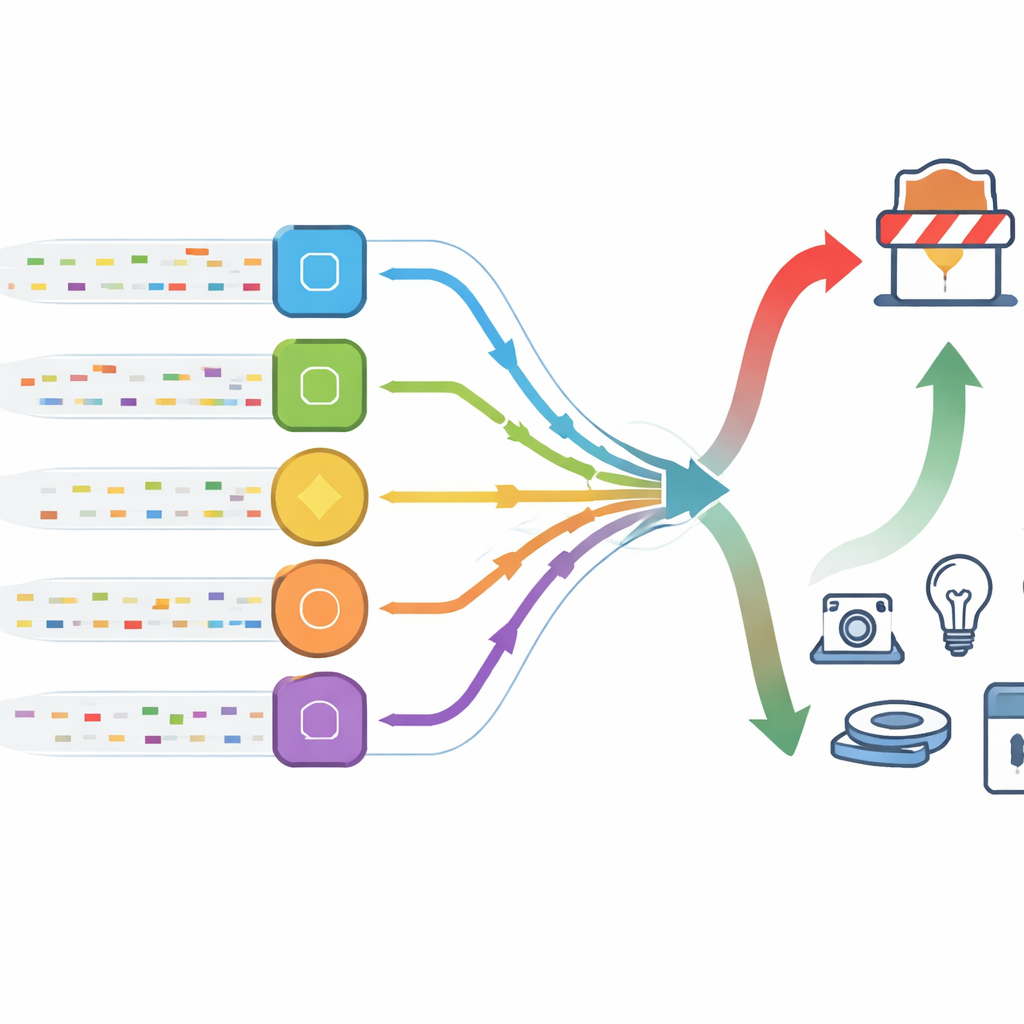

המחברים מציעים מערכת זיהוי חדירות הפועלת יותר כמו ועד קטן מאשר שופט יחיד. במקום להסתמך על מודל למידת מכונה אחד, הם בוחרים חמישה מודלים שונים בעלי ביצועים גבוהים ומאפשרים לכל אחד להצביע האם פריט תעבורה הוא תקין או חלק מהתקפה. אם רובם קובעים "התקפה", המערכת מטפלת בכך בהתאם. אסטרטגיית הצבעה ברוב הזו אומרת שאפילו אם מודל אחד מטעה, הקבוצה כולה פחות נוטה לטעות. חמשת המודלים נבחרים מתוך אוסף גדול יותר על בסיס דיוק, מהירות ויציבות, כך שהוועד הסופי משלב חוזקות שונות תוך שמירה על עלויות חישוב נמוכות.

ניקוי ואיזון הנתונים קודם כל

כדי לאמן את הוועד, החוקרים מכינים קודם כל מאגרי נתונים גדולים מהעולם האמיתי שרושמים הן התנהגות רשת תקינה והן סוגים רבים של תעבורת DDoS. הם מסירים רשומות פגומות, מבצעים שינוי קנה מידה של הערכים כך שהתכונות יהיו בטווחים ניתנים להשוואה, ואז מתמודדים עם בעיה מרכזית: בתיעוד הזה תעבורת התקיפה נפוצה בהרבה מתעבורת המגן. כדי להימנע ממערכת מוטה שלוחשת תמיד "התקפה", הם צמצמו את המחלקה השכיחה מדי והשתמשו בטכניקה שנקראת דגימה סינתטית כדי ליצור דוגמאות ריאליסטיות נוספות של המחלקה הנדירה יותר. כמו כן הם בחרו רק את המדידות המידעיות ביותר מתוך עשרות תכונות רשת אפשריות, מה שמפחית רעש ומאיץ את הלמידה ללא ויתור על תובנה.

זיהוי כמעט מושלם עם פחות אזעקות שווא

לאחר האימון, מערכת ההצבעה נבחנת על נתונים שלא נראו בעבר משני מאגרי תעבורה ידועים. בכמה סוגים מרכזיים של התקפות DDoS שמנצלים שירותי רשת שונים, השיטה מגיעה שיעורי זיהוי בין 99.87% ל‑100%. לא פחות חשוב — מספר החיבורים החוקיים שנסמנו בטעות כהתקפה נמוך מאוד — מתחת לשלושת מאיות האחוז במבחנים מרכזיים. המחברים משווים את גישת הוועד שלהם עם אלטרנטיבות פופולריות, כולל מודלים של למידה עמוקה שעובדים על רצפי נתונים. בעוד שחלק מהמתחרים קרובים מבחינת דיוק, הם נוטים לרוץ הרבה יותר לאט ולדרוש יותר זיכרון, מה שהופך אותם לפחות מתאימים למכשירי IoT זעירים ולשערי קצה עמוסים.

מה זה אומר לחיים המחוברים היומיומיים

עבור קהל שאינו מומחה, המסר המרכזי הוא שניתן להגן על נחילי מכשירים חכמים פשוטים באמצעות שילובים חכמים של כלים יחסית קלי־משקל, במקום להסתמך על מודל עצום ומורכב אחד. בכך שמאפשרים למספר גלאים שונים "לדבר" זה עם זה ולהצביע, הגישה הזאת משיגה גם בטחון גבוה בזיהוי התקפות וגם שיעור מדויק מאוד של אזעקות שווא — כל זאת תוך שמירה על יעילות מספקת לשימוש מעשי. ככל שבתי חכם, בתי חולים, מפעלים וערים יימלאו עוד יותר בגאדג'טים מחוברים, הגנות מבוססות אנשׂולם כאלה מציעות דרך מעשית לשמור על זמינות שירותים חיוניים גם כאשר תוקפים מנסים להפנות את המכשירים שלנו נגדנו.

ציטוט: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

מילות מפתח: אבטחת IoT, זיהוי DDoS, זיהוי חדירות, אנשׂולם של למידת מכונה, ניתוח תעבורת רשת