Clear Sky Science · it

Rilevamento basato su ensemble di attacchi di denial-of-service distribuiti nelle reti IoT usando meccanismi di maggioranza

Perché i dispositivi intelligenti hanno bisogno di difese robuste

Dai campanelli smart e i baby monitor ai sensori industriali e alle attrezzature ospedaliere, sempre più oggetti di uso quotidiano sono connessi a Internet. Questa comodità porta con sé un pericolo nascosto: gli aggressori possono compromettere grandi quantità di questi piccoli dispositivi e usarli insieme per sovraccaricare servizi online, in quello che è noto come attacco di tipo distributed denial-of-service (DDoS). Questo articolo esplora un nuovo modo per individuare tali attacchi in modo rapido e affidabile, nonostante questi dispositivi abbiano capacità di calcolo molto limitate.

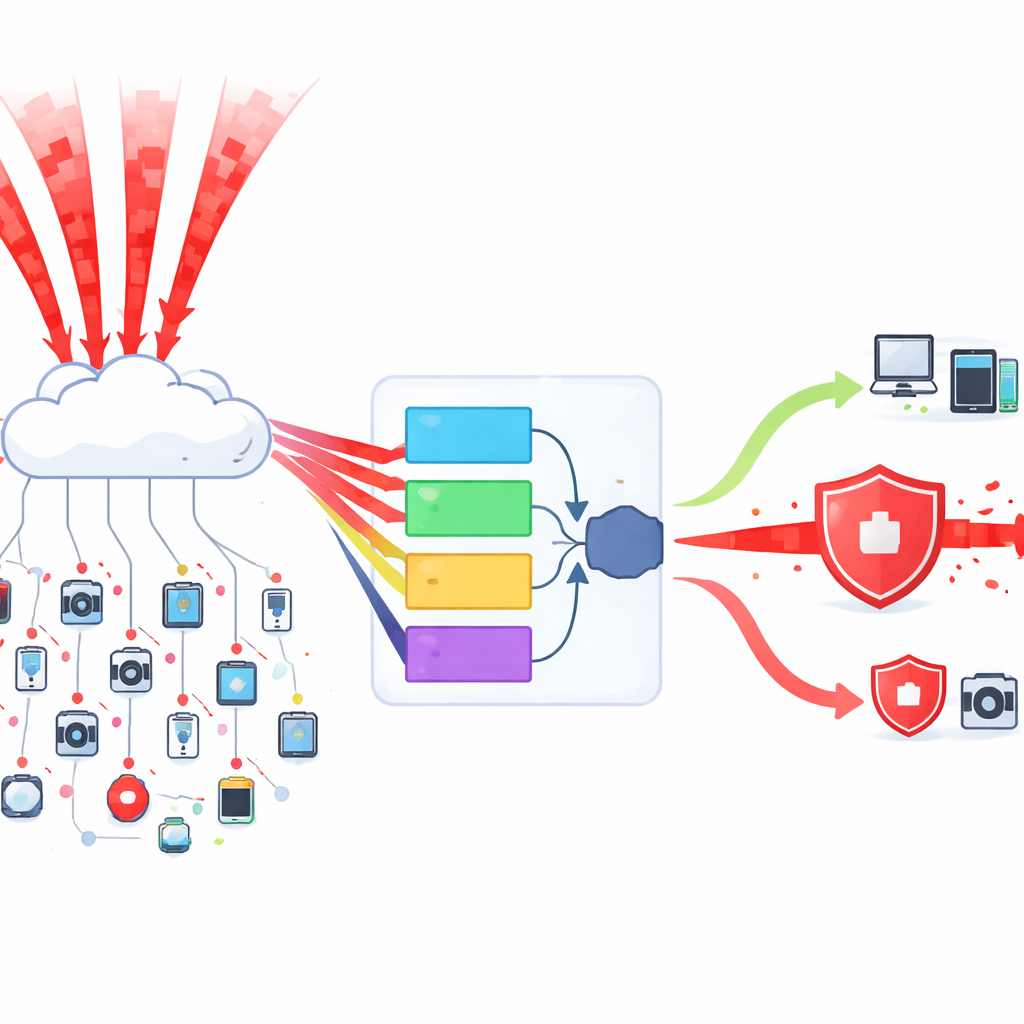

Come gli aggressori trasformano i dispositivi in un’ondata

In un attacco DDoS, migliaia o addirittura milioni di dispositivi compromessi inviano dati inutili verso un bersaglio contemporaneamente, intasando la rete in modo che gli utenti reali non riescano ad accedere. I dispositivi dell’Internet of Things (IoT) sono target particolarmente attraenti perché sono economici, diffusi e spesso poco protetti. Parlano inoltre molte «varianti» di protocolli di rete, il che rende difficile per gli strumenti di sicurezza tradizionali comprendere come sia il traffico normale. I sistemi di rilevamento esistenti spesso fanno fatica in questo contesto disordinato, o mancando attacchi oppure generando troppe falsi allarmi che consumano tempo e risorse.

Lasciare che più menti decidano insieme

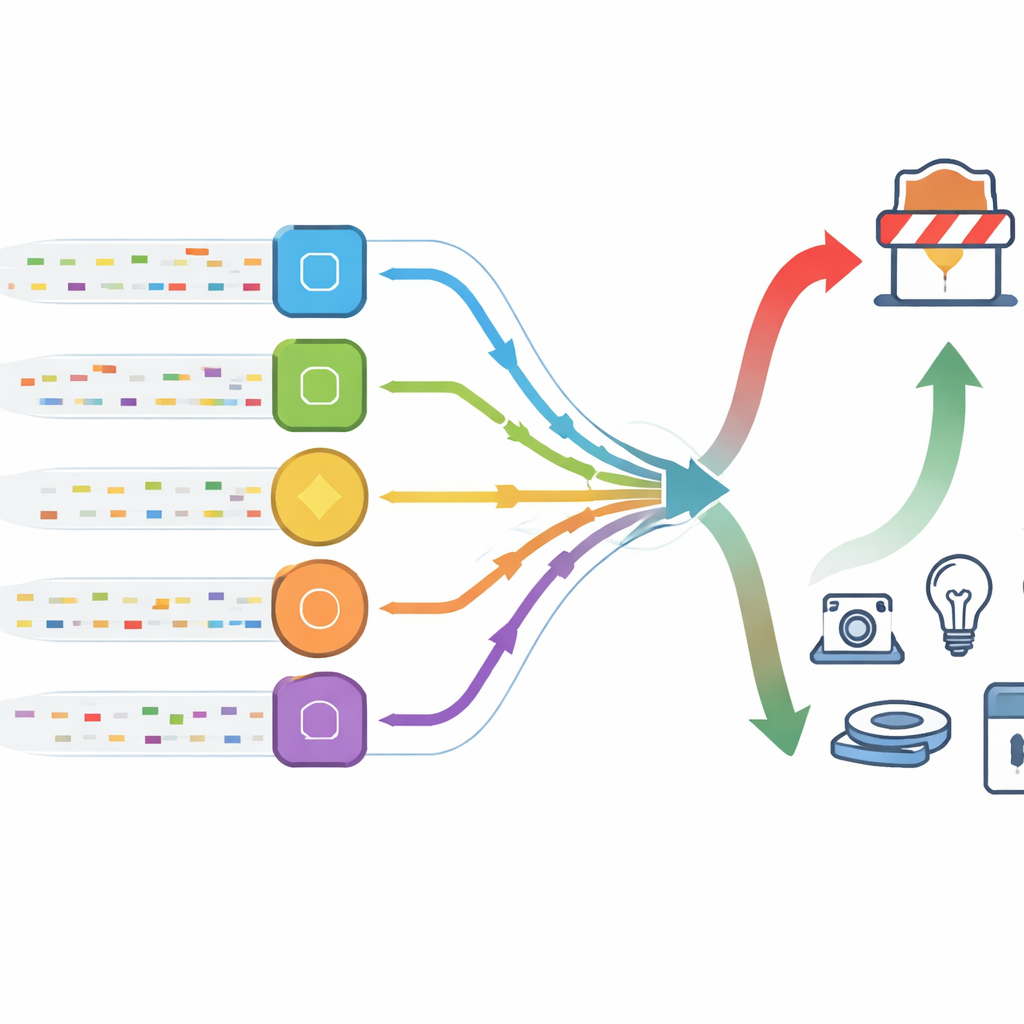

Gli autori propongono un sistema di rilevamento delle intrusioni che funziona come un piccolo comitato anziché come un unico giudice. Invece di affidarsi a un solo modello di machine learning, selezionano cinque modelli diversi ad alte prestazioni e lasciano che ciascuno voti se un flusso di traffico è normale o parte di un attacco. Se la maggioranza dice “attacco”, il sistema lo considera tale. Questa strategia di voto a maggioranza significa che anche se un modello viene ingannato, il gruppo nel suo complesso è meno propenso a sbagliare. I cinque modelli vengono scelti da un pool più ampio in base a quanto sono accurati, veloci e stabili, così il comitato finale combina diverse forze mantenendo bassi i costi di calcolo.

Pulire e bilanciare prima i dati

Per addestrare questo comitato, i ricercatori preparano prima dataset reali molto grandi che registrano sia il comportamento normale della rete sia molti tipi di traffico DDoS. Rimuovono voci corrotte, riscalano i numeri affinché le caratteristiche siano su intervalli comparabili, e poi affrontano un problema chiave: il traffico d’attacco è molto più comune del traffico sicuro in questi archivi. Per evitare un sistema di parte che si limiti a gridare «attacco» continuamente, riducono la classe eccessivamente comune e utilizzano una tecnica chiamata campionamento sintetico per generare esempi realistici della classe più rara. Selezionano inoltre solo le misure più informative tra decine di possibili feature di rete, il che riduce il rumore e accelera l’apprendimento senza sacrificare l’informazione.

Rilevamento quasi perfetto con meno falsi allarmi

Una volta addestrato, il sistema a voto viene testato su dati non visti provenienti da due collezioni di traffico di rete ben note. Su diversi tipi principali di attacchi DDoS che sfruttano diversi servizi di rete, il metodo raggiunge tassi di rilevamento tra il 99,87% e il 100%. Altrettanto importante, il numero di connessioni sicure erroneamente segnalate come attacchi è estremamente basso — inferiore a tre centesimi di punto percentuale nei test chiave. Gli autori confrontano il loro approccio a comitato con alternative popolari, inclusi modelli di deep learning che processano dati nel tempo. Mentre alcuni rivali si avvicinano in accuratezza, tendono a essere molto più lenti ed esigenti in termini di memoria, rendendoli meno adatti ai piccoli dispositivi IoT e ai gateway edge molto utilizzati.

Cosa significa per la vita connessa di tutti i giorni

Per i non specialisti, il messaggio principale è che possiamo proteggere sciami di dispositivi smart semplici usando combinazioni intelligenti di strumenti relativamente leggeri, piuttosto che fare affidamento su un unico modello enorme e complesso. Lasciando che diversi rilevatori «conversino» tra loro e votino, questo approccio raggiunge sia alta fiducia nell’individuare gli attacchi sia un tasso molto basso di falsi allarmi, rimanendo al contempo sufficientemente efficiente per l’uso reale. Man mano che case intelligenti, ospedali, fabbriche e città si riempiono di gadget connessi, tali difese basate su ensemble offrono un modo pratico per mantenere i servizi vitali disponibili anche quando gli aggressori cercano di trasformare i nostri dispositivi contro di noi.

Citazione: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Parole chiave: Sicurezza IoT, Rilevamento DDoS, Rilevamento delle intrusioni, Ensemble di apprendimento automatico, Analisi del traffico di rete