Clear Sky Science · sv

Ensemble-baserad upptäckt av distribuerade överbelastningsattacker i IoT-nätverk med majoritetsbeslutsmekanismer

Varför smarta prylar behöver starkt försvar

Från smarta dörrklockor och babyvakter till fabriksensorer och sjukhusutrustning — allt fler vardagsföremål är uppkopplade mot internet. Denna bekvämlighet kommer med en dold fara: angripare kan ta kontroll över stora mängder av dessa små enheter och använda dem tillsammans för att överväldiga onlinetjänster, i vad som kallas en distribuerad överbelastningsattack (DDoS). Denna artikel undersöker ett nytt sätt att snabbt och pålitligt upptäcka sådana attacker, även när dessa prylar har mycket begränsad datorkapacitet.

Hur angripare förvandlar prylar till en vattenflod

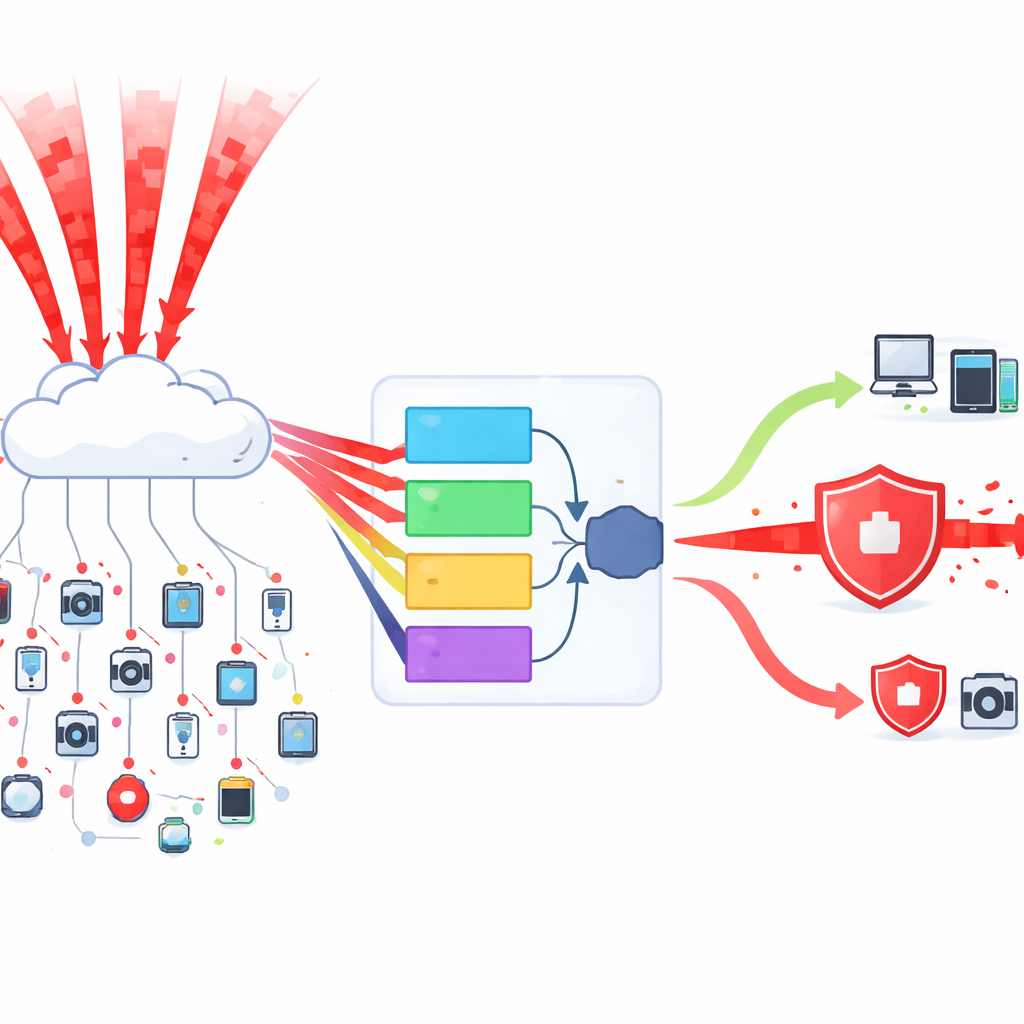

I en DDoS-attack skickar tusentals eller till och med miljontals komprometterade enheter meningslös data mot ett mål samtidigt, vilket täpper till nätverket så att riktiga användare inte kommer fram. Internet of Things-enheter är särskilt attraktiva mål eftersom de är billiga, utbredda och ofta dåligt skyddade. De använder också många olika nätverks"dialekter", vilket gör det svårt för traditionella säkerhetsverktyg att lära sig vad normal trafik ser ut som. Befintliga detektionssystem har ofta problem i denna röriga miljö, antingen genom att missa attacker eller genom att ge för många falska larm som slösar tid och resurser.

Låt flera röster avgöra tillsammans

Författarna föreslår ett intrångsdetekteringssystem som fungerar som en liten kommitté i stället för en ensam domare. Istället för att lita på en enda maskininlärningsmodell väljer de fem olika högpresterande modeller och låter varje modell rösta om huruvida en trafikpost är normal eller del av en attack. Om majoriteten säger ”attack” behandlas den som sådan. Denna majoritetsröstningsstrategi innebär att även om en modell blir lurad är det mindre sannolikt att gruppen som helhet begår ett misstag. De fem modellerna väljs från en större uppsättning baserat på hur precisa, snabba och stabila de är, så den slutliga kommittén kombinerar olika styrkor samtidigt som beräkningskostnaderna hålls låga.

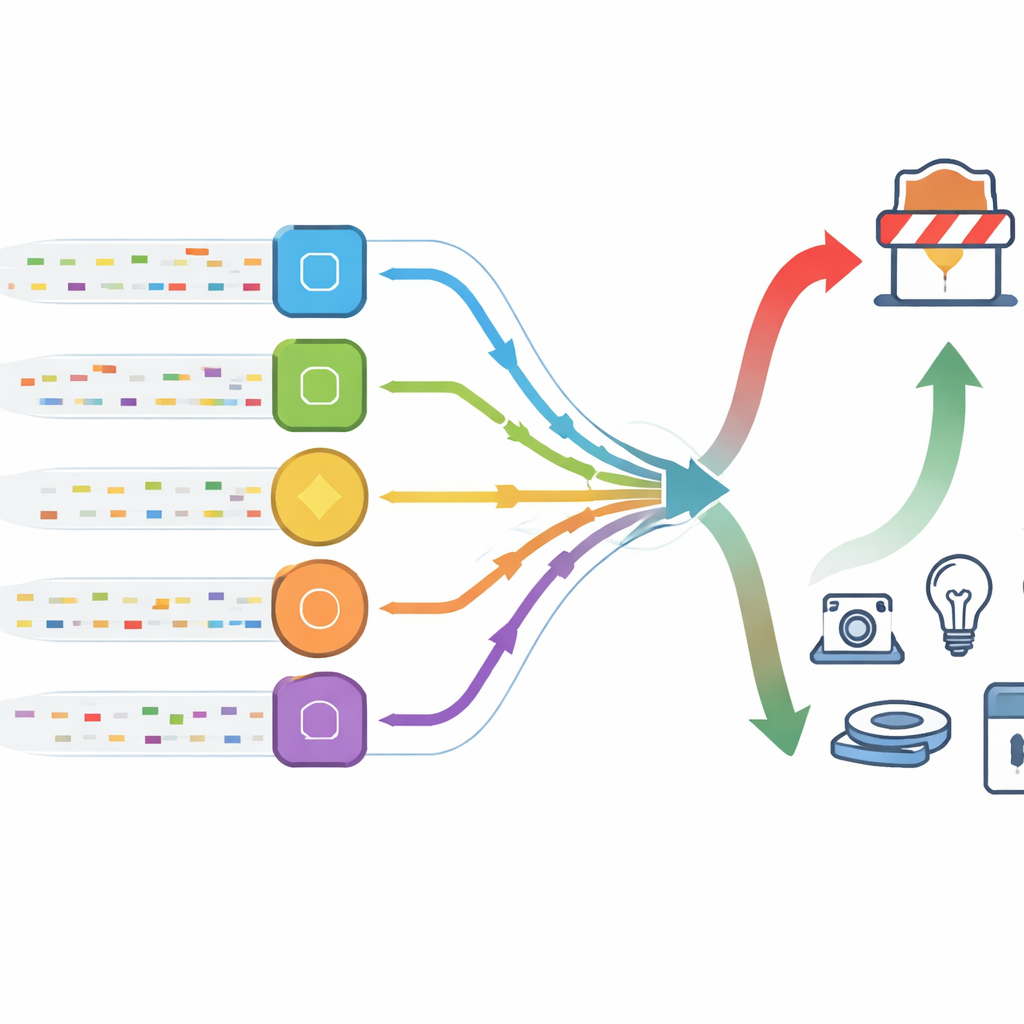

Rengöring och balansering av data först

För att träna denna kommitté förbereder forskarna först mycket stora verkliga datamängder som registrerar både normalt nätverksbeteende och många typer av DDoS-trafik. De tar bort trasiga poster, omskalear siffrorna så att funktionerna hamnar på jämförbara skalor, och tar sedan itu med ett centralt problem: attacktrafik är mycket vanligare än säker trafik i dessa register. För att undvika ett biaserat system som helt enkelt skriker ”attack” hela tiden, minskar de den överrepresenterade klassen och använder en teknik som kallas syntetisk sampling för att generera realistiska extra exempel av den mer sällsynta klassen. De väljer också endast de mest informativa mätningarna från flera dussin möjliga nätverksfunktioner, vilket minskar brus och snabbar upp lärandet utan att offra insikt.

Nästan perfekt upptäckt med färre falska larm

När systemet väl är tränat testas röstningssystemet på osedda data från två välkända samlingar av nätverkstrafik. Vid flera huvudsakliga typer av DDoS-attacker som missbrukar olika nätverkstjänster når metoden detektionsgrader mellan 99,87 % och 100 %. Lika viktigt är att antalet säkra anslutningar som misstagits för attacker är extremt lågt — under tre hundradelar av en procent i nyckeltester. Författarna jämför sin kommittémetod med populära alternativ, inklusive djupa inlärningsmodeller som bearbetar data över tid. Medan vissa konkurrenter kommer nära i noggrannhet tenderar de att köra mycket långsammare och kräva mer minne, vilket gör dem mindre lämpliga för små IoT-enheter och belastade edge-gateways.

Vad detta betyder för det uppkopplade vardagslivet

För icke-specialister är huvudbudskapet att vi kan skydda svärmar av enkla smarta enheter med hjälp av smarta kombinationer av relativt lätta verktyg, snarare än att förlita oss på en enda stor och komplex modell. Genom att låta flera olika detektorer ”prata” med varandra och rösta uppnår denna metod både hög tillförsikt i att upptäcka attacker och en mycket låg frekvens av falska larm, samtidigt som den förblir tillräckligt effektiv för verklig användning. När smarta hem, sjukhus, fabriker och städer fortsätter att fyllas med uppkopplade prylar erbjuder sådana ensemble-baserade försvar ett praktiskt sätt att hålla viktiga tjänster tillgängliga även när angripare försöker vända våra egna enheter mot oss.

Citering: Cheng, S., Feng, X. Ensemble-based detection of distributed denial-of-service attacks in IoT networks using majority decision mechanisms. Sci Rep 16, 10886 (2026). https://doi.org/10.1038/s41598-025-23638-z

Nyckelord: IoT-säkerhet, DDoS-upptäckt, intrångsdetektion, maskininlärningsensemble, nätverkstrafikanalys