Clear Sky Science · tr

Adaptif dikkat korumasıyla ağ trafiği arttırımı için jeneratif çekişmeli ağlarda yeni tri-metaheuristic kayıp fonksiyonları kullanılarak geliştirilmiş siber güvenlik tehdit tespiti

Daha akıllı siber savunma neden önemli

Her internette gezinme, çevrimiçi alışveriş veya evde bir cihaz bağlama işleminizde, milyarlarca zararsız bağlantı arasında kötü niyetli trafiği tespit etmeye çalışan güvenlik sistemleri arka planda sessiz mücadeleler verir. Saldırganlar sürekli yeni yöntemler icat ederken, savunucular gerçek saldırı örneklerinin azlığı ve giderek büyüyen yapay zeka modellerinin artan enerji maliyetleriyle mücadele ediyor. Bu makale, tamamen yeni algoritmalar icat etmek yerine kanıtlanmış fikirleri dikkatle birleştirip uyarlayarak, özel bir jeneratif modeli izinsiz giriş tespit sistemleri için gerçekçi ve çeşitli “uygulama saldırıları” üretmeye eğitmenin hem dijital savunmaları güçlendirebileceğini hem de bunları eğitmek için gereken elektriği azaltabileceğini inceliyor.

Daha gerçekçi uygulama verileri oluşturmak

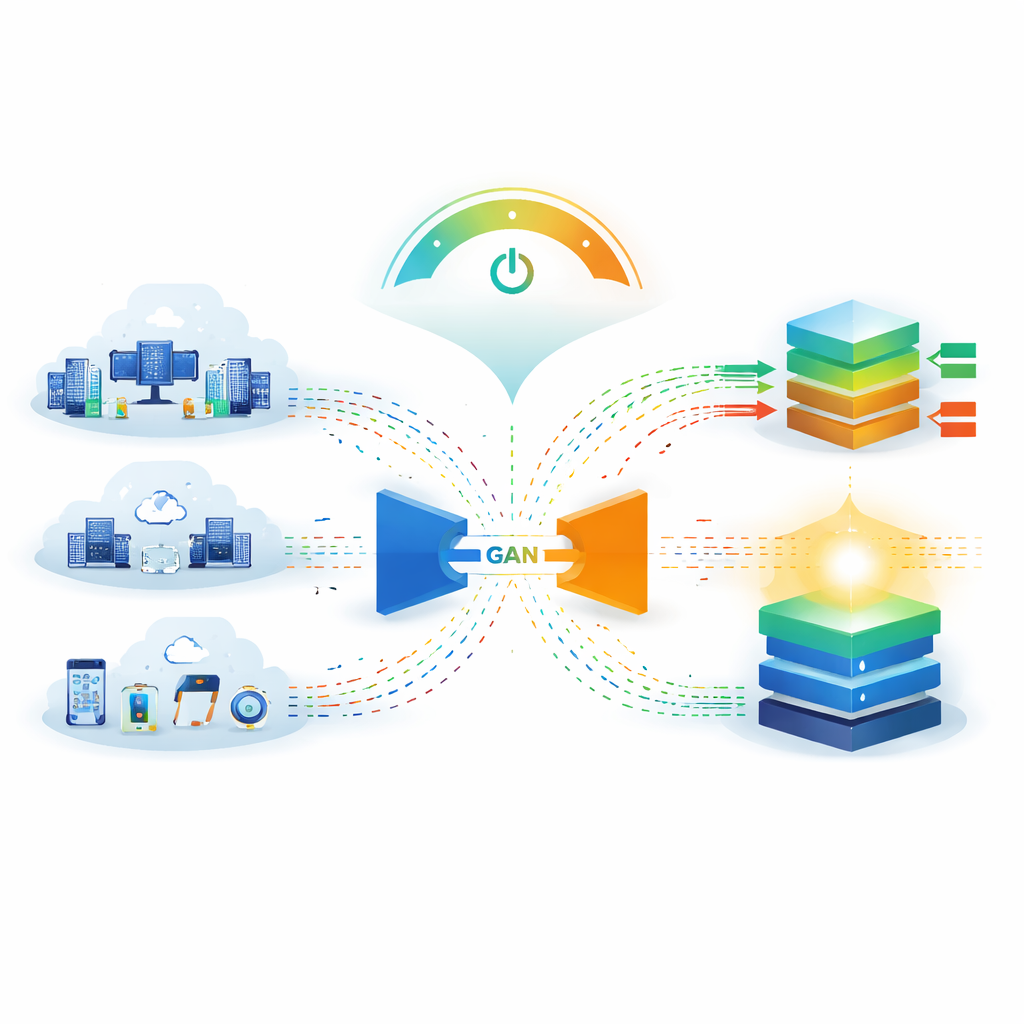

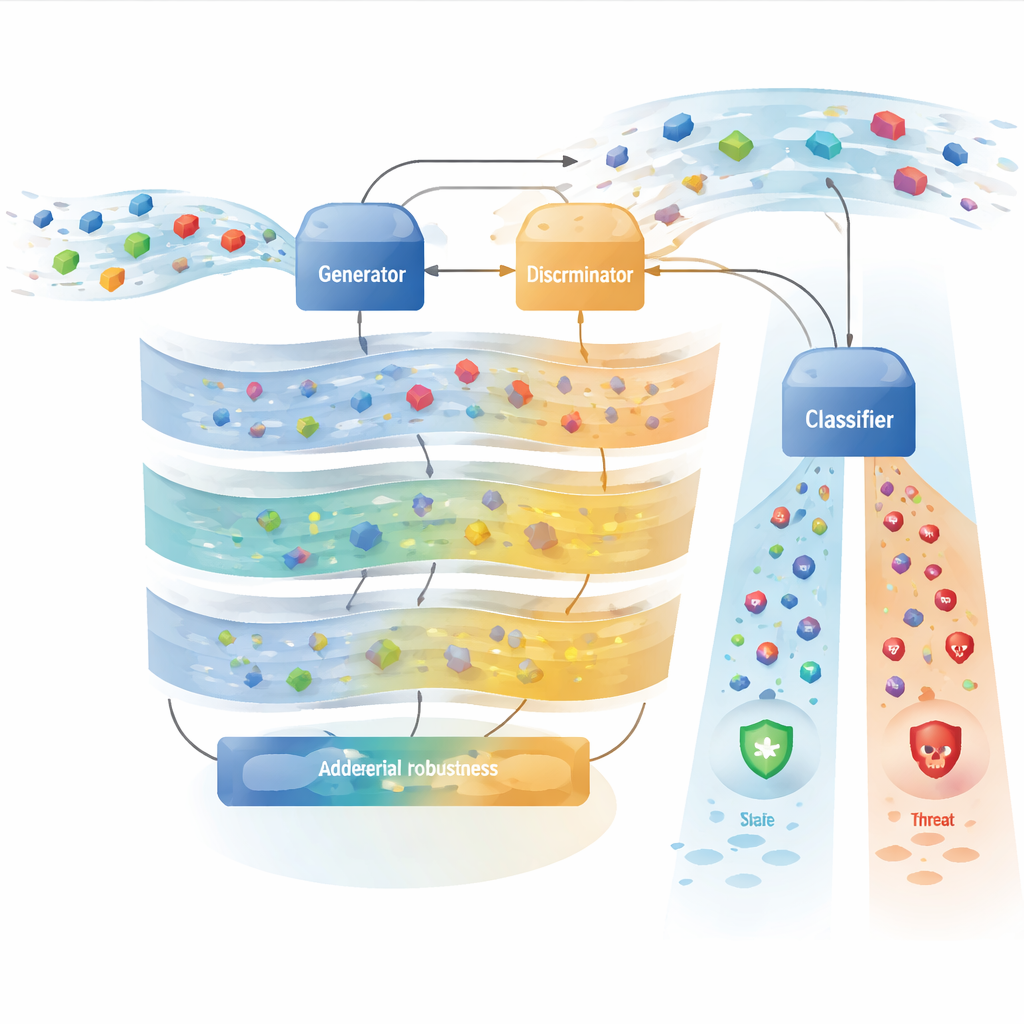

Modern siber savunmalar genellikle ağ trafiğini izleyip izinsiz giriş belirtilerini arayan derin öğrenme sistemlerine dayanır. Bu sistemler hem normal davranışların hem de saldırıların çok sayıda örneğiyle eğitildiklerinde en iyi performansı gösterir. Gerçekte, normal trafik tehlikeli trafikten çok daha fazladır ve bazı saldırı tipleri son derece nadirdir; bu yüzden modeller bunları göz ardı etme eğilimindedir. Yazarlar, gerçek saldırılara benzeyen sentetik saldırı trafiği üretmek için bir Jeneratif Çekişmeli Ağ (GAN) türü kullanır. Öğrenmeyi yönlendirmek için tek bir kayıp kuralına güvenmek yerine, jeneratörü saldırıları ayırt etmek için gerçekten önemli özellikleri korumaya, trafiğin genel istatistiklerini gerçekçi tutmaya ve çeşitli saldırı örüntülerini muhafaza etmeye teşvik eden üç bileşenli bir kayıp çerçevesi tasarlarlar. Sonuç, aşağı akıştaki izinsiz giriş tespit sistemleri için daha zengin, daha dengeli bir eğitim kümesidir.

Doğadan ödünç alınan fikirlerin matematiksel uygulanması

Çerçeve, ateşböcekleri, denizanası ve mantis karidesi adlarıyla anılan üç metaheuristic optimizasyon ailesinden esinlenmiştir. Bu algoritmaların klasik versiyonları popülasyon tabanlı ve türetilmeyendir, bu da onları modern derin öğrenmeye doğrudan uygun olmayan hale getirir. Burada yazarlar bu algoritmaları doğrudan çalıştırmaz. Bunun yerine, temel tasarım fikirlerini standart geri yayılım ile optimize edilebilecek, düzgün ve türetilbilir kayıp bileşenlerine çevirirler. “Ateşböceği” davranışından etkilenen bir grup bileşen, sentetik trafiğin önemli saldırı özellikleriyle hizalanmasını ve gerçek verinin istatistiksel dağılımına uymasını teşvik eder. “Denizanası” sürülerinden ilham alan başka bir grup, benzer saldırıların iç temsillerinin kümelenmesini ve farklı saldırıların ayrılmasını sağlar, aynı zamanda eğitim boyunca görev zorluğunu kademeli olarak artırır. Kavramsal olarak “mantis karidesi” hassasiyetiyle ilişkilendirilen üçüncü grup ise dayanıklılığa odaklanır—üretlenmiş saldırıların küçük, adversaryal müdahaleler uygulandığında bile tespit edilebilir kalmasını sağlar.

Odaklanmış dikkatle enerji tasarrufu

Doğruluğun ötesinde, yazarlar giderek daha acil bir meseleye değiniyor: büyük güvenlik modellerini eğitmek için gereken enerji. Veri merkezleri zaten küresel elektriğin %1–2’sini tüketiyor ve güvenlik izleme 7/24 çalışıyor. Bu maliyeti azaltmak için çerçeve enerji farkındalıklı bir dikkat mekanizması içerir. Her ağ akışına eşit hesaplama harcamak yerine, hafif bir puanlama modülü her örneğin ne kadar şüpheli olduğunu tahmin eder. Çok şüpheli akışlar tam, yüksek çözünürlüklü dikkat ve yüksek hassasiyetli aritmetik alır; orta derecede şüpheli akışlar orta düzey dikkat; açıkça masum trafik ise daha az dikkat başlığı, daha kısa diziler ve daha düşük sayısal hassasiyetle işlenir. Ek teknikler dikkat ağırlıklarını seyrekleştirir ve masum trafik için bağlam penceresini kısaltır. Bu tasarım seçimleri yazarların deneylerinde eğitim enerjisini yaklaşık %40 oranında azaltırken saldırı trafiğindeki tespit performansını korur.

Sistemi teste sokmak

Ekip, yaklaşımını kurumsal ağları, bulut test yataklarını ve Nesnelerin İnterneti ortamlarını kapsayan, hizmet reddi saldırılarından sinsi sızma girişimlerine kadar geniş bir yelpazedeki yedi yaygın izinsiz giriş veri setinde değerlendirir. Orijinal dengesiz veri, SMOTE gibi standart yöntemlerle arttırılmış veri ve GAN tabanlı arttırımla zenginleştirilmiş veri olmak üzere üç tür veri üzerinde birkaç derin öğrenme sınıflandırıcısı eğitirler. Yeni çerçeve ile bir transformer tabanlı izinsiz giriş dedektörü NSL-KDD kıyasında yaklaşık %98,7 doğruluk ve 0,987 F1 skoru elde ederek önceki GAN varyantlarını ve enerji odaklı temel yaklaşımları geride bırakır. Titiz yoklama çalışmalarına göre iyileşmenin yaklaşık yarısı temel sınıf dengelenmesi ve geleneksel arttırımdan gelirken, diğer yarısı ise kayıp bileşenleri ve dikkat mekanizmalarının özgün kombinasyonuna dayanmaktadır. Sistem aynı zamanda yaygın adversaryal saldırı yöntemlerine karşı geliştirilmiş dayanıklılık gösterir ve tam yeniden eğitime gerek kalmadan veri setleri arasında makul düzeyde aktarılabilirlik sunabilir.

İyi çalıştığı yerler ve hâlâ zorlandığı alanlar

Bu kazanımlara rağmen yöntem bir sihirli değnek değildir. Yazarlar bazı saldırı tiplerinin hâlâ tespit edilmesinin çok zor olduğunu açıkça belirtir—özellikle yavaş, sinsi sızma saldırılarında geri çağırma (recall) arttırma olsa bile %30’un altına düşebilir. Ayrıca gerçek dünya konuşlandırma testleri beş kuruluşta toplanan trafiğin yalnızca yaklaşık %1,8’i için doğrulanmış yer gerçeğine (ground truth) dayanır; bu da operasyonel doğruluk tahminlerinin hâlâ belirsiz olduğu anlamına gelir. Çerçeve ayrıca NVIDIA A100 gibi görece güçlü donanımlara bağımlıdır ve bu donanımlar daha küçük kuruluşlarda bulunmayabilir. Bu uyarılar, sonuçların umut verici ancak incelenen veri setleri, donanım ve doğrulama prosedürleriyle sınırlı olduğunu vurgular.

Günlük güvenlik için anlamı

Basitçe söylemek gerekirse, bu çalışma tamamen yeni yöntemler icat etmek yerine birkaç iyi bilinen derin öğrenme tekniğini dikkatle entegre etmenin—hem daha fazla saldırıyı yakalayan hem de eğitmek için daha az enerji harcayan—bir siber güvenlik sistemi ortaya çıkarabileceğini öne sürüyor. Kritik desenleri koruyan gerçekçi sentetik saldırılar üreterek, öğrenme sürecini birden fazla tamamlayıcı kayıp bileşeniyle yönlendirerek ve hesaplama gücünü tehditlerin en muhtemel olduğu yerlere dinamik olarak odaklayarak, önerilen çerçeve izinsiz giriş dedektörlerini eğitmek için daha veri-verimli ve çevresel açıdan daha bilinçli bir yol sunuyor. Kıyas veri setlerinde tespiti iyileştiriyor ve saldırganların kaçma manevralarına karşı cesaret verici bir dayanıklılık gösterirken, nadir ve ağır şekilde kamufle edilmiş saldırılardaki zayıf noktaları açıkça kabul ediyor. Kullanıcılar ve kuruluşlar için bu tür yaklaşımlar, yalnızca daha akıllı ve daha dayanıklı değil, aynı zamanda daha yeşil güvenlik araçlarına doğru ilerlememize yardımcı oluyor.

Atıf: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Anahtar kelimeler: saldırı tespiti, jeneratif çekişmeli ağlar, ağ trafiği arttırımı, adversaryal dayanıklılık, enerji verimli yapay zeka