Clear Sky Science · ru

Улучшенное обнаружение киберугроз с помощью новых три-метаэвристических функций потерь в генеративных состязательных сетях с адаптивным сохранением внимания для увеличения сетевого трафика

Почему важна более разумная киберзащита

Каждый раз, когда вы просматриваете веб, покупаете онлайн или подключаете устройство дома, на заднем плане идут невидимые сражения: системы безопасности пытаются разоблачить вредоносный трафик среди миллиардов безобидных соединений. Злоумышленники постоянно придумывают новые трюки, тогда как защитники страдают от нехватки примеров реальных атак и растущих затрат энергии из‑за всё более крупных моделей ИИ. В этой работе рассматривается способ одновременно усилить цифровую защиту и сократить энергозатраты на обучение: авторы обучают специализированную генеративную модель создавать реалистичные, разнообразные «практические атаки» для систем обнаружения вторжений — не изобретая полностью новых алгоритмов, а комбинируя и адаптируя проверенные идеи в тщательно спроектированном виде.

Создание более реалистичных учебных данных

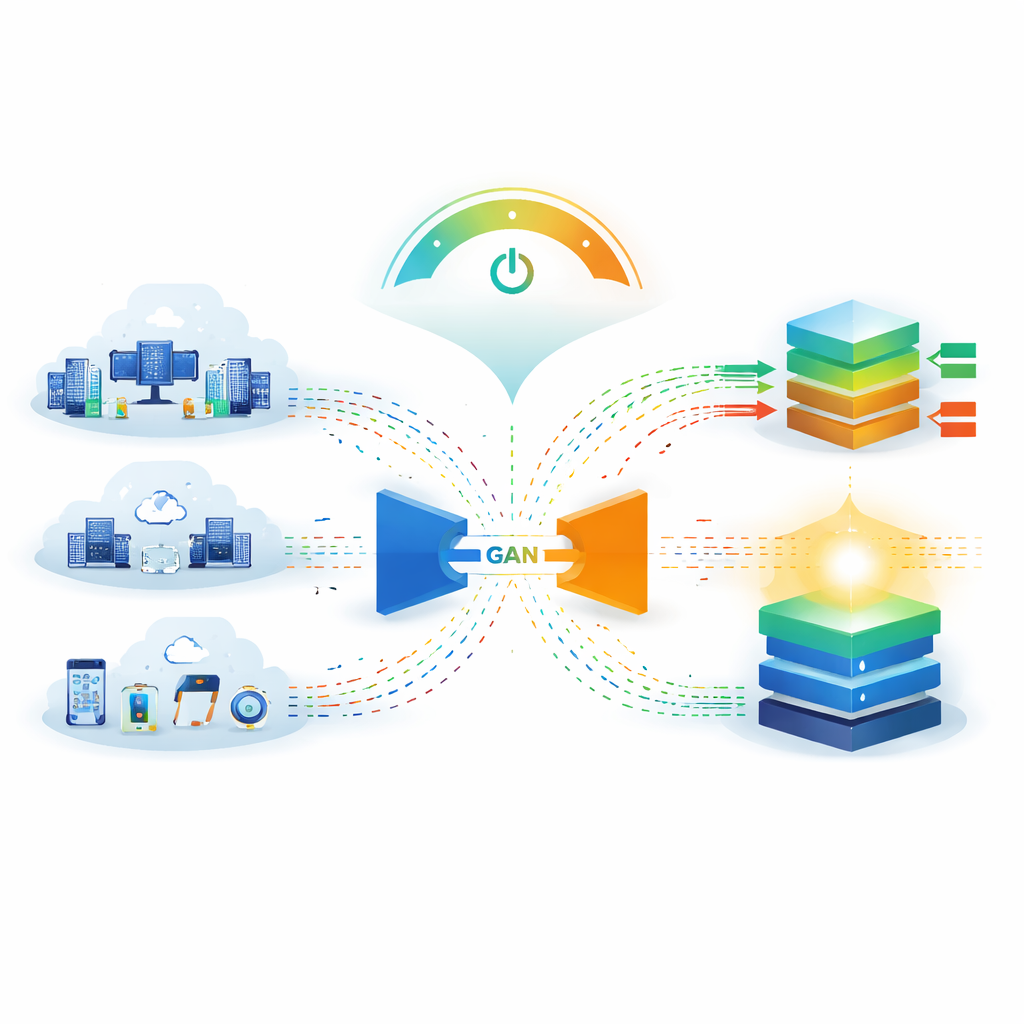

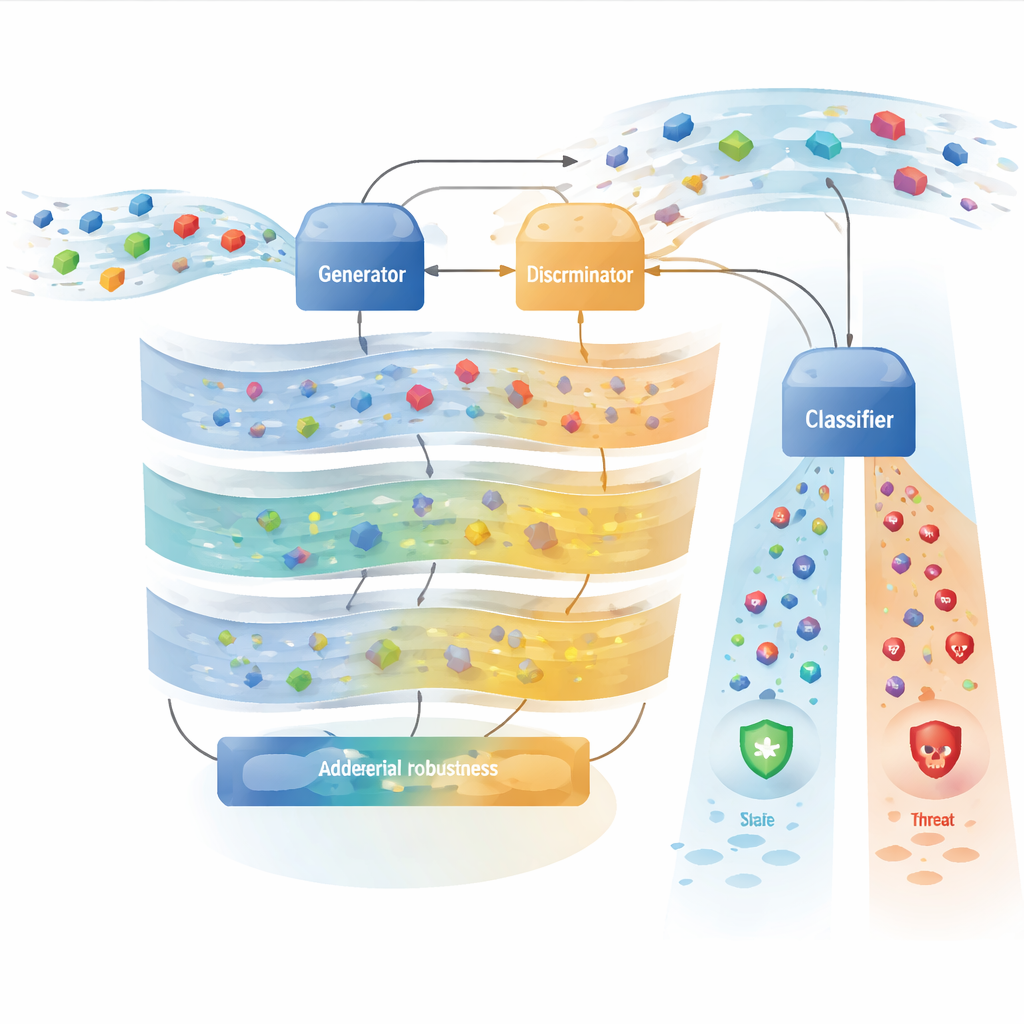

Современная киберзащита часто опирается на системы глубокого обучения, сканирующие сетевой трафик в поисках признаков вторжений. Такие системы работают лучше всего при обучении на многочисленных примерах как нормального поведения, так и атак. На практике нормального трафика гораздо больше, чем опасного, а некоторые типы атак крайне редки, поэтому модели склонны их игнорировать. Авторы используют вид генеративной модели — генеративно-состязательную сеть (GAN) — чтобы генерировать синтетический атакующий трафик, похожий по внешнему виду и поведению на реальные атаки. Вместо одной функции потерь они разрабатывают трикомпонентную структуру потерь, которая поощряет генератор сохранять действительно важные для различения атак признаки, поддерживать реалистичную общую статистику трафика и обеспечивать большое разнообразие шаблонов атак. В результате получается более богатый и сбалансированный набор данных для обучения систем обнаружения вторжений.

Заимствование идей из природы, реализованное в математике

Рамочная методика вдохновлена тремя семействами так называемых метаэвристических оптимизационных методов, названных в честь светлячков, медуз и креветок‑мантис. Классические версии этих алгоритмов основаны на популяциях и не являются дифференцируемыми, что делает их мало пригодными для современного глубокого обучения. Авторы не запускают эти алгоритмы напрямую. Вместо этого они переводят базовые конструктивные идеи в гладкие, дифференцируемые компоненты потерь, которые можно оптимизировать стандартным обратным распространением. Одна группа компонентов, вдохновлённая поведением «светлячков», побуждает синтетический трафик соответствовать важным признакам атак и совпадать со статистикой реальных данных. Другая группа, навеянная роями «медуз», подтягивает внутренние представления схожих атак к кластеризации и разъединяет разные типы атак, одновременно постепенно повышая сложность задачи в процессе обучения. Третья группа, концептуально связанная с «креветкой‑мантис», фокусируется на точности и устойчивости — гарантирует, что сгенерированные атаки остаются выявляемыми даже при малых адверсариальных искажениях.

Экономия энергии за счёт целевого внимания

Помимо точности, авторы затрагивают всё более актуальную проблему: энергию, необходимую для обучения больших моделей безопасности. Центры обработки данных уже потребляют около 1–2% мировой электроэнергии, а мониторинг безопасности ведётся круглосуточно. Чтобы снизить эти затраты, в рамочную методику встроен энерго‑осознанный механизм внимания. Вместо равного расхода вычислений на каждый сетевой поток лёгкий модуль оценки определяет, насколько подозрителен каждый пример. Очень подозрительные потоки получают полное, высокоразрешающее внимание и высокоточную арифметику; умеренно подозрительные — средний уровень внимания; явно безобидный трафик обрабатывается с меньшим числом голов внимания, более короткими последовательностями и с пониженной числовой точностью. Дополнительные приёмы разреживают веса внимания и сокращают окно контекста для безобидного трафика. В экспериментах авторов такие решения сокращают энергопотребление при обучении примерно на 40% при сохранении качества обнаружения атак.

Испытания системы

Команда оценивает подход на семи широко используемых наборах данных для обнаружения вторжений, охватывающих корпоративные сети, облачные тестбеды и среды Интернета вещей, включая всё — от DDoS‑атак до скрытой инфильтрации. Они обучают несколько классификаторов глубокого обучения на трёх типах данных: исходных несбалансированных данных, данных, расширенных стандартными методами вроде SMOTE, и данных, обогащённых с помощью их GAN‑подхода. С новой методикой трансформер‑детектор вторжений достигает около 98,7% точности и F1‑метрики 0,987 на эталонном наборе NSL‑KDD, превосходя прежние варианты GAN и энергофокусированные базовые методы. Тщательные абляционные исследования показывают, что примерно половина улучшения даётся базовой перебалансировкой классов и традиционным увеличением данных, а вторая половина — благодаря конкретному сочетанию компонентов потерь и механизмов внимания. Система также демонстрирует повышенную устойчивость при воздействии распространённых адверсариальных атак и способна в разумной степени переноситься между наборами данных без полного дообучения.

Где метод работает и где ещё испытывает трудности

Несмотря на эти достижения, метод не является панацеей. Авторы прямо отмечают, что некоторые типы атак по‑прежнему очень трудно обнаруживать — особенно медленные, скрытые попытки инфильтрации, где полнота может падать ниже 30% даже с увеличением данных. Кроме того, тесты развертывания в реальных условиях в пяти организациях опираются на верифицированную «истинную» метку лишь примерно для 1,8% собранного трафика, что оставляет оценки операционной точности неопределёнными. Рамочная методика также требует относительно мощного оборудования, например GPU NVIDIA A100, которое может быть недоступно в небольших организациях. Эти оговорки подчёркивают, что результаты обещающие, но ограничены конкретными наборами данных, оборудованием и процедурами верификации, рассмотренными в исследовании.

Что это значит для повседневной безопасности

Проще говоря, работа показывает: аккуратная интеграция нескольких хорошо известных приёмов глубокого обучения — вместо изобретения полностью новых — может дать систему кибербезопасности, которая одновременно обнаруживает больше атак и требует меньше энергии для обучения. Генерируя реалистичные синтетические атаки, сохраняющие критические шаблоны, направляя процесс обучения несколькими взаимодополняющими компонентами потерь и динамически фокусируя вычислительные ресурсы там, где угрозы наиболее вероятны, предлагаемая рамочная методика предлагает более экономичный по данным и экологически осознанный путь обучения детекторов вторжений. Она улучшает обнаружение на эталонных наборах и демонстрирует обнадеживающую устойчивость к уклоняющимся манёврам злоумышленников, при этом откровенно признавая слабые места в отношении редких, высоко замаскированных атак. Для пользователей и организаций такие подходы приближают нас к инструментам безопасности, которые не только умнее и устойчивее, но и экологичнее.

Цитирование: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Ключевые слова: обнаружение вторжений, генеративные состязательные сети, увеличение сетевого трафика, адверсариальная устойчивость, энергоэффективный ИИ