Clear Sky Science · pt

Detecção aprimorada de ameaças cibernéticas usando novas funções de perda tri-metaheurísticas em redes adversariais generativas com preservação adaptativa de atenção para aumento de tráfego de rede

Por que uma defesa cibernética mais inteligente importa

Cada vez que você navega na web, faz compras online ou conecta um dispositivo em casa, batalhas silenciosas acontecem nos bastidores enquanto os sistemas de segurança tentam detectar tráfego malicioso entre bilhões de conexões inofensivas. Os atacantes estão sempre inventando novas táticas, enquanto os defensores enfrentam a escassez de exemplos reais de ataques e os custos crescentes de energia decorrentes de modelos de IA cada vez maiores. Este artigo explora uma maneira de fortalecer as defesas digitais e reduzir a eletricidade necessária para treiná‑las, ensinando um modelo generativo especializado a criar “ataques de prática” realistas e diversos para sistemas de detecção de intrusão — sem inventar algoritmos totalmente novos, mas combinando e adaptando ideias comprovadas de forma cuidadosamente projetada.

Criando dados de prática mais realistas

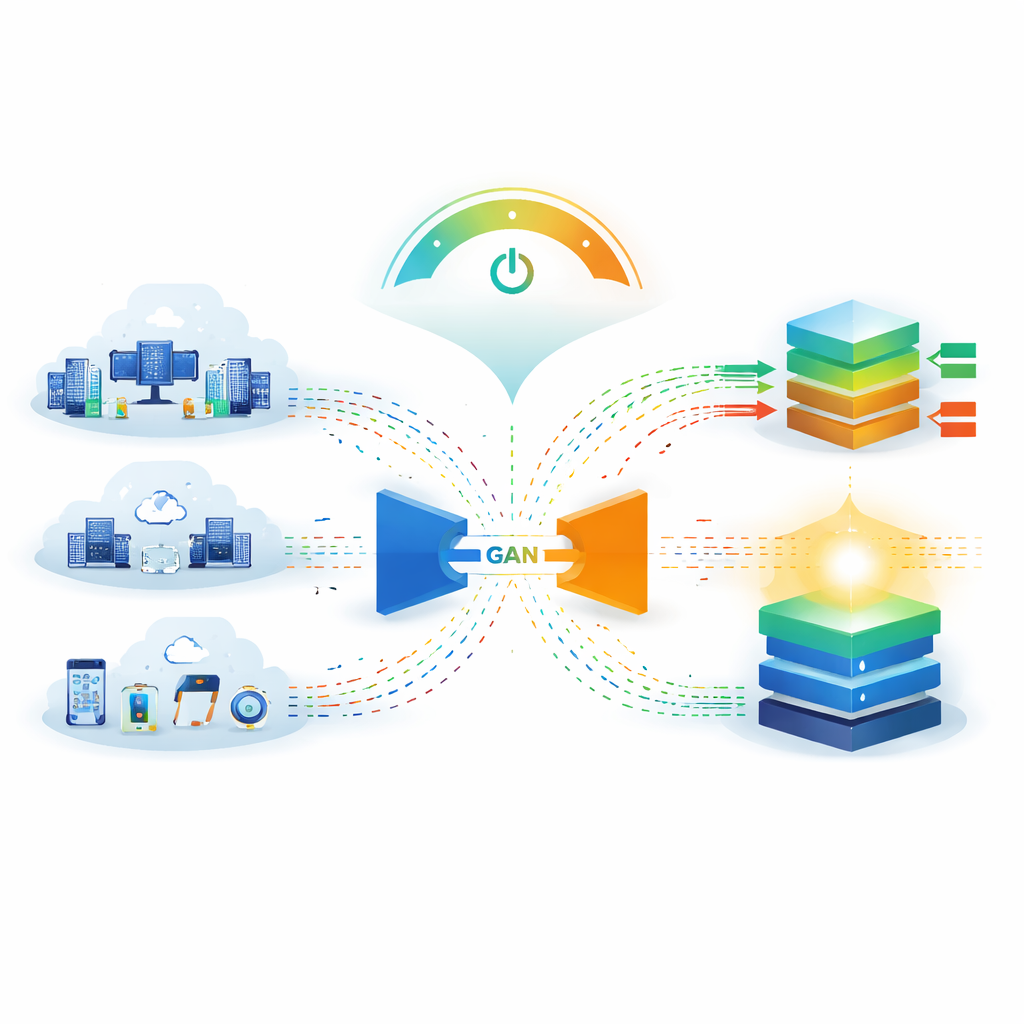

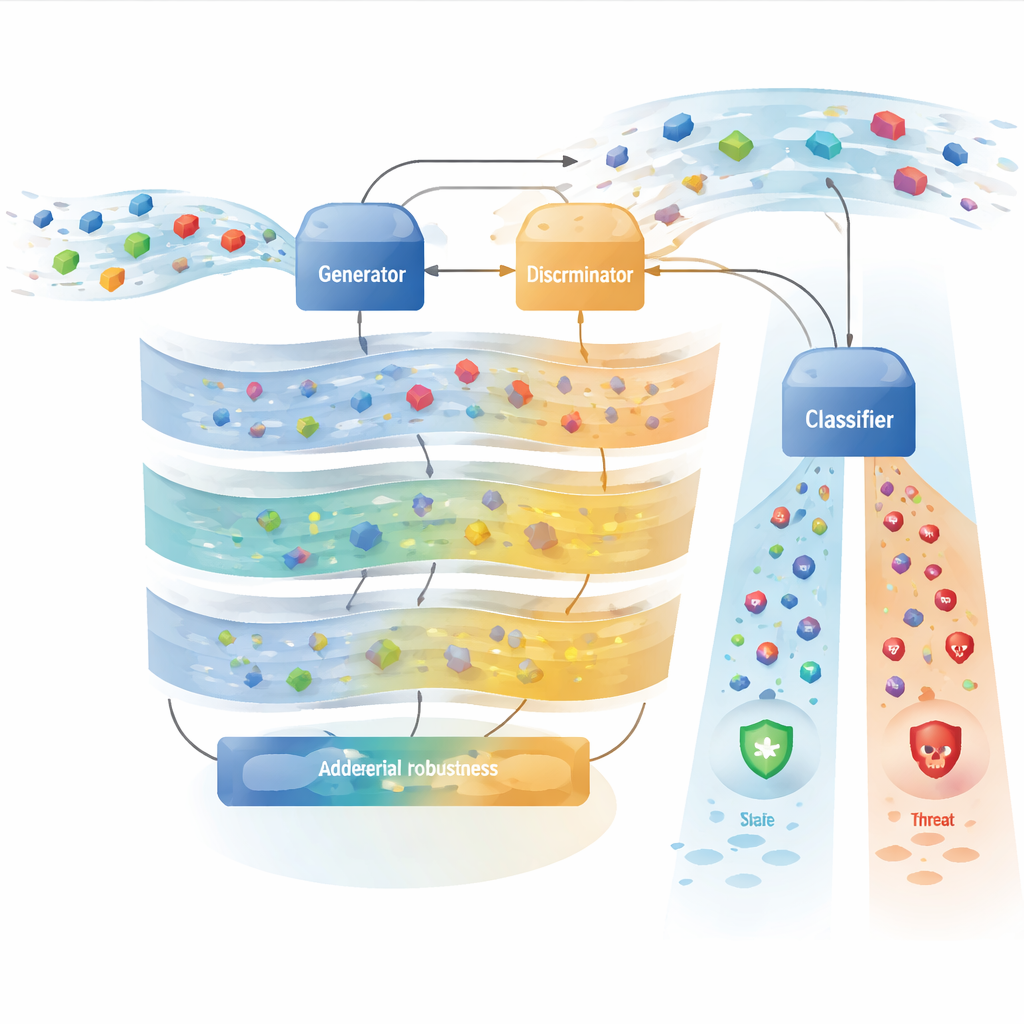

Defesas cibernéticas modernas frequentemente dependem de sistemas de aprendizado profundo que varrem o tráfego de rede em busca de sinais de intrusão. Esses sistemas têm melhor desempenho quando treinados com muitos exemplos de comportamento normal e de ataques. Na prática, o tráfego normal supera em muito o tráfego perigoso, e alguns tipos de ataque são extremamente raros, de modo que os modelos tendem a ignorá‑los. Os autores usam um tipo de modelo generativo, uma Rede Adversarial Generativa (GAN), para produzir tráfego de ataque sintético que se parece e se comporta como ataques reais. Em vez de depender de uma única regra de perda para orientar o aprendizado, eles projetam uma estrutura de perda com três componentes que incentiva o gerador a preservar atributos realmente importantes para distinguir ataques, manter as estatísticas gerais do tráfego realistas e preservar uma ampla variedade de padrões de ataque. O resultado é um conjunto de treinamento mais rico e equilibrado para os sistemas de detecção de intrusão subsequentes.

Tomando emprestado ideias da natureza, implementadas em matemática

A estrutura é inspirada por três famílias de métodos metaheurísticos batizadas em referência a vaga‑lumes, águas‑vivas e camarões mantis. Versões clássicas desses algoritmos são baseadas em população e não diferenciáveis, o que as torna pouco adequadas ao aprendizado profundo moderno. Aqui, os autores não executam esses algoritmos diretamente. Em vez disso, traduzem as ideias de design subjacentes em componentes de perda suaves e diferenciáveis que podem ser otimizados com retropropagação padrão. Um grupo de componentes, influenciado pelo comportamento dos “vaga‑lumes”, incentiva o tráfego sintético a alinhar‑se com características importantes de ataque e a corresponder à distribuição estatística dos dados reais. Outro grupo, inspirado em enxames de “águas‑vivas”, empurra representações internas de ataques semelhantes para se agruparem e ataques diferentes para se separarem, enquanto aumenta gradualmente a dificuldade da tarefa durante o treinamento. Um terceiro grupo, ligado conceitualmente à precisão do “camarão mantis”, foca na robustez — garantindo que os ataques gerados permaneçam detectáveis mesmo quando pequenas modificações adversariais são aplicadas.

Economizando energia com atenção focalizada

Além da precisão, os autores abordam uma questão cada vez mais urgente: a energia necessária para treinar grandes modelos de segurança. Centros de dados já consomem entre 1% e 2% da eletricidade global, e o monitoramento de segurança funciona 24 horas por dia. Para reduzir esse custo, a estrutura incorpora um mecanismo de atenção consciente de energia. Em vez de gastar igual processamento em cada fluxo de rede, um módulo leve de pontuação estima quão suspeita é cada amostra. Fluxos altamente suspeitos recebem atenção em alta resolução e aritmética de alta precisão; fluxos moderadamente suspeitos recebem atenção intermediária; tráfego claramente benigno é processado com menos cabeças de atenção, sequências mais curtas e precisão numérica reduzida. Técnicas adicionais tornam os pesos de atenção esparsos e encurtam a janela de contexto para tráfego benigno. Essas escolhas de projeto reduziram a energia de treinamento em cerca de 40% nos experimentos dos autores, mantendo o desempenho de detecção em tráfego de ataque.

Colocando o sistema à prova

A equipe avalia sua abordagem em sete conjuntos de dados de detecção de intrusão amplamente usados que abrangem redes corporativas, testbeds em nuvem e ambientes de Internet das Coisas, cobrindo desde ataques de negação de serviço até tentativas furtivas de infiltração. Eles treinam vários classificadores de aprendizado profundo em três tipos de dados: os dados originais desequilibrados, dados aumentados por métodos padrão como SMOTE e dados enriquecidos usando seu aumento baseado em GAN. Com a nova estrutura, um detector de intrusão baseado em transformer alcança cerca de 98,7% de acurácia e F1‑score de 0,987 no benchmark NSL‑KDD, superando variantes anteriores de GAN e linhas de base focadas em eficiência energética. Estudos de ablação cuidadosos mostram que aproximadamente metade da melhoria vem do reequilíbrio básico de classes e de aumentos tradicionais, enquanto a outra metade se deve à combinação específica de componentes de perda e mecanismos de atenção. O sistema também mostra maior resiliência quando submetido a métodos comuns de ataque adversarial e pode transferir‑se razoavelmente bem entre conjuntos de dados sem reentreinamento completo.

Onde funciona e onde ainda tem dificuldades

Apesar desses ganhos, o método não é uma solução mágica. Os autores são explícitos ao afirmar que alguns tipos de ataque permanecem muito difíceis de detectar — especialmente ataques de infiltração lentos e furtivos, onde o recall pode cair abaixo de 30% mesmo com aumento de dados. Além disso, testes de implantação no mundo real em cinco organizações contam com verdadeiros rótulos verificados para apenas cerca de 1,8% do tráfego coletado, o que torna as estimativas operacionais de precisão ainda incertas. A estrutura também depende de hardware relativamente poderoso, como GPUs NVIDIA A100, que podem não estar disponíveis em organizações menores. Essas ressalvas ressaltam que os resultados são promissores, mas limitados pelos conjuntos de dados, hardware e procedimentos de verificação estudados.

O que isso significa para a segurança do dia a dia

Em termos claros, este trabalho sugere que integrar cuidadosamente várias técnicas conhecidas de aprendizado profundo — em vez de inventar outras totalmente novas — pode resultar em um sistema de cibersegurança que detecta mais ataques e consome menos energia para treinar. Ao gerar ataques sintéticos realistas que preservam padrões críticos, guiar o aprendizado com múltiplos componentes de perda complementares e concentrar dinamicamente o poder de computação onde as ameaças são mais prováveis, a estrutura proposta oferece uma forma mais eficiente em dados e ambientalmente consciente de treinar detectores de intrusão. Ela melhora a detecção em conjuntos de referência e mostra robustez encorajadora contra manobras evasivas de atacantes, ao mesmo tempo em que reconhece abertamente pontos fracos em ataques raros e altamente disfarçados. Para usuários e organizações, abordagens como esta nos aproximam de ferramentas de segurança que são não só mais inteligentes e resilientes, mas também mais verdes.

Citação: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Palavras-chave: detecção de intrusão, redes adversariais generativas, aumento de tráfego de rede, robustez adversarial, IA energeticamente eficiente