Clear Sky Science · sv

Förbättrad cybersäkerhetsdetektering med nya tri-metaheuristiska förlustfunktioner i generativa adversariella nätverk med adaptiv bevarande av uppmärksamhet för nätverkstrafiksaugumentering

Varför smartare cyberförsvar är viktigt

Varje gång du surfar, handlar online eller kopplar upp en pryl hemma pågår tysta strider i bakgrunden när säkerhetssystem försöker upptäcka skadlig trafik bland miljarder ofarliga förbindelser. Angripare hittar ständigt nya knep, samtidigt som försvararna brottas med få exempel på verkliga attacker och stigande energikostnader från allt större AI‑modeller. Denna artikel undersöker ett sätt att både stärka digitalt försvar och minska elförbrukningen för träningen genom att lära en specialiserad generativ modell att skapa realistiska, varierade ”övningsattacker” för intrångsdetekteringssystem—utan att uppfinna helt nya algoritmer, men genom att kombinera och anpassa beprövade idéer på ett noggrant konstruerat vis.

Att skapa mer realistiska övningsdata

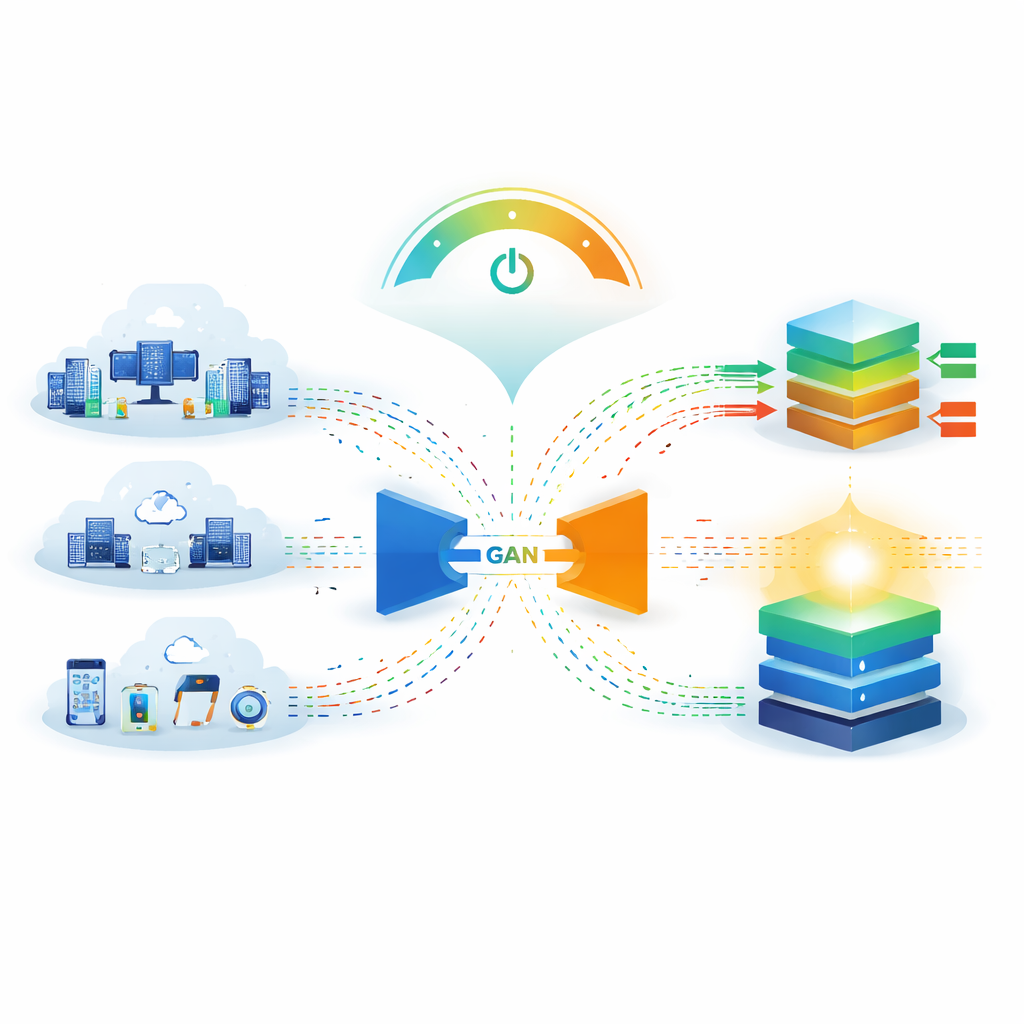

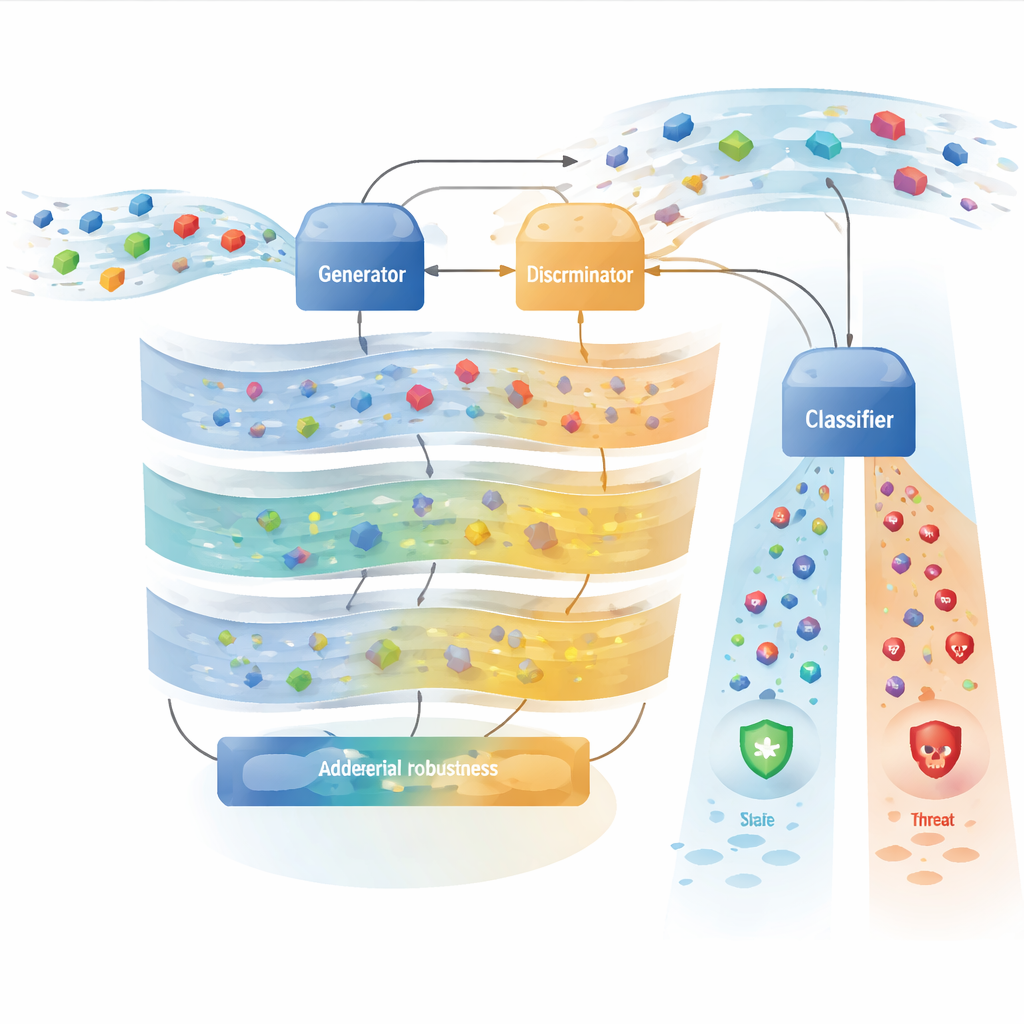

Moderna cyberförsvar förlitar sig ofta på djupinlärningssystem som skannar nätverkstrafik efter tecken på intrång. Dessa system presterar bäst när de tränas på många exempel både på normalt beteende och på attacker. I verkligheten överväger normal trafik den farliga kraftigt, och vissa attacktyper är extremt sällsynta, så modeller tenderar att förbise dem. Författarna använder en form av generativ modell, ett Generative Adversarial Network (GAN), för att producera syntetisk attacktrafik som liknar och beter sig som verkliga attacker. Istället för att förlita sig på en enda förlustregel för inlärningen utformar de ett tri‑komponenters förlustramverk som uppmuntrar generatorn att bevara funktioner som verkligen betyder något för att skilja attacker åt, behålla trafikens övergripande statistiska egenskaper och upprätthålla ett brett urval av attackmönster. Resultatet är en rikare, mer balanserad träningsmängd för efterföljande intrångsdetektorer.

Låna idéer från naturen, implementerat i matematik

Ramverket inspireras av tre familjer av så kallade metaheuristiska optimeringsmetoder namngivna efter ljusflugor, maneter och mantisräkor. Klassiska varianter av dessa algoritmer är populationsbaserade och icke‑differentiella, vilket gör dem dåligt lämpade för modern djupinlärning. Här kör författarna inte dessa algoritmer direkt. Istället översätter de de underliggande designegenskaperna till mjuka, differentiella förlustkomponenter som kan optimeras med standardbackpropagation. En grupp komponenter, influerad av ”ljusfluge”‑beteende, uppmuntrar den syntetiska trafiken att anpassa sig till viktiga attackegenskaper och matcha den statistiska fördelningen hos verkliga data. En annan grupp, inspirerad av ”manet‑svärmar”, knuffar interna representationer av liknande attacker att klustra samman och skilja ifrån olika attacker, samtidigt som uppgiftens svårighet gradvis ökas under träningen. En tredje grupp, konceptuellt kopplad till mantisräkans precision, fokuserar på robusthet—så att genererade attacker förblir upptäckbara även när små, adversariella justeringar appliceras.

Spara energi med fokuserad uppmärksamhet

Utöver noggrannhet tar författarna itu med en allt mer angelägen fråga: den energi som krävs för att träna stora säkerhetsmodeller. Datacenter står redan för 1–2 % av global elförbrukning, och säkerhetsövervakning körs dygnet runt. För att minska denna kostnad inför ramverket en energi‑medveten uppmärksamhetsmekanism. Istället för att lägga lika mycket beräkning på varje nätverksflöde uppskattar en lättviktspoängsättningsmodul hur misstänkt varje prov är. Mycket misstänkta flöden får full, högupplöst uppmärksamhet och högprecision; måttligt misstänkta flöden får medelhög uppmärksamhet; tydligt godartad trafik bearbetas med färre uppmärksamhetshuvuden, kortare sekvenser och lägre numerisk precision. Ytterligare tekniker gör uppmärksamhetsvikterna glesare och förkortar kontextfönstret för godartad trafik. Dessa designval minskar träningsenergin med cirka 40 % i författarnas experiment samtidigt som detekteringsprestandan på attacktrafik bibehålls.

Sätta systemet på prov

Teamet utvärderar sitt tillvägagångssätt på sju vida använda intrångsdetekteringsdataset som täcker företagsnätverk, molntestbäddar och Internet-of-Things‑miljöer, allt från överbelastningsattacker till smygande infiltrationsförsök. De tränar flera djupinlärningsklassificerare på tre slags data: de ursprungliga obalanserade data, data augmenterade med standardmetoder som SMOTE, och data berikade med deras GAN‑baserade augmentering. Med det nya ramverket når en transformer‑baserad intrångsdetektor cirka 98,7 % noggrannhet och ett F1‑värde på 0,987 på NSL‑KDD‑benchmarken, vilket överträffar tidigare GAN‑varianter och energifokuserade baslinjer. Noggranna ablationsstudier visar att ungefär hälften av förbättringen kommer från grundläggande klassomviktning och traditionell augmentering, medan den andra halvan beror på den specifika kombinationen av förlustkomponenter och uppmärksamhetsmekanismer. Systemet visar också förbättrad motståndskraft när det utsätts för vanliga adversariella attackmetoder och kan överföras relativt väl över dataset utan full reträning.

Var det fungerar och var det fortfarande kämpar

Trots dessa vinster är metoden inte en universallösning. Författarna är tydliga med att vissa attacktyper förblir mycket svåra att upptäcka—särskilt långsamma, smygande infiltrationsattacker, där recall kan sjunka under 30 % även med augmentering. Dessutom förlitar sig verkliga driftsättningstester över fem organisationer på verifierad mark‑sanning för endast cirka 1,8 % av den insamlade trafiken, vilket betyder att operativa noggrannhetsuppskattningar fortfarande är osäkra. Ramverket är också beroende av relativt kraftfull hårdvara, såsom NVIDIA A100‑GPU:er, som kanske inte finns tillgängliga i mindre organisationer. Dessa förbehåll understryker att resultaten är lovande men begränsade av de specifika dataset, hårdvara och verifieringsprocedurer som studerats.

Vad detta betyder för vardaglig säkerhet

Enkelt uttryckt tyder detta arbete på att en omsorgsfull integrering av flera välkända djupinlärningstekniker—istället för att uppfinna helt nya—kan ge ett cybersäkerhetssystem som både fångar fler attacker och använder mindre energi för träningen. Genom att generera realistiska syntetiska attacker som bevarar kritiska mönster, styra inlärningsprocessen med flera kompletterande förlustkomponenter och dynamiskt fokusera beräkningskraft där hoten sannolikt är störst, erbjuder det föreslagna ramverket ett mer dataeffektivt och miljömedvetet sätt att träna intrångsdetektorer. Det förbättrar detektering på benchmark‑dataset och visar uppmuntrande robusthet mot attackerande undvikandemanövrar, samtidigt som det öppet erkänner svagheter mot sällsynta, starkt förklädda attacker. För användare och organisationer för oss sådana tillvägagångssätt närmare säkerhetsverktyg som inte bara är smartare och mer motståndskraftiga, utan också grönare.

Citering: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Nyckelord: intrångsdetektering, generativa adversariella nätverk, augmentering av nätverkstrafik, adversariell robusthet, energieffektiv AI