Clear Sky Science · ja

適応的注意保存を伴うネットワークトラフィック拡張のための生成対抗ネットワークにおける新規トリ・メタヒューリスティック損失関数を用いた強化されたサイバーセキュリティ脅威検出

なぜより賢いサイバー防御が重要なのか

ウェブを閲覧したりオンラインで買い物したり家庭の機器を接続したりするたびに、何十億もの無害な接続の中から悪意あるトラフィックを見つけ出そうとするセキュリティシステムの静かな攻防が裏で展開されています。攻撃者は常に新しい手口を考案し、守る側は現実の攻撃例が少ないことと、ますます巨大化するAIモデルの学習にかかるエネルギーコストという課題に直面しています。本稿は、完全に新しいアルゴリズムを発明するのではなく、実績あるアイデアを慎重に組み合わせて適応させることで、侵入検知システム向けに現実的で多様な“演習用攻撃”を生成する専門の生成モデルを学習させ、デジタル防御を強化すると同時に学習に必要な電力を削減する手法を検討します。

より現実的な演習データの生成

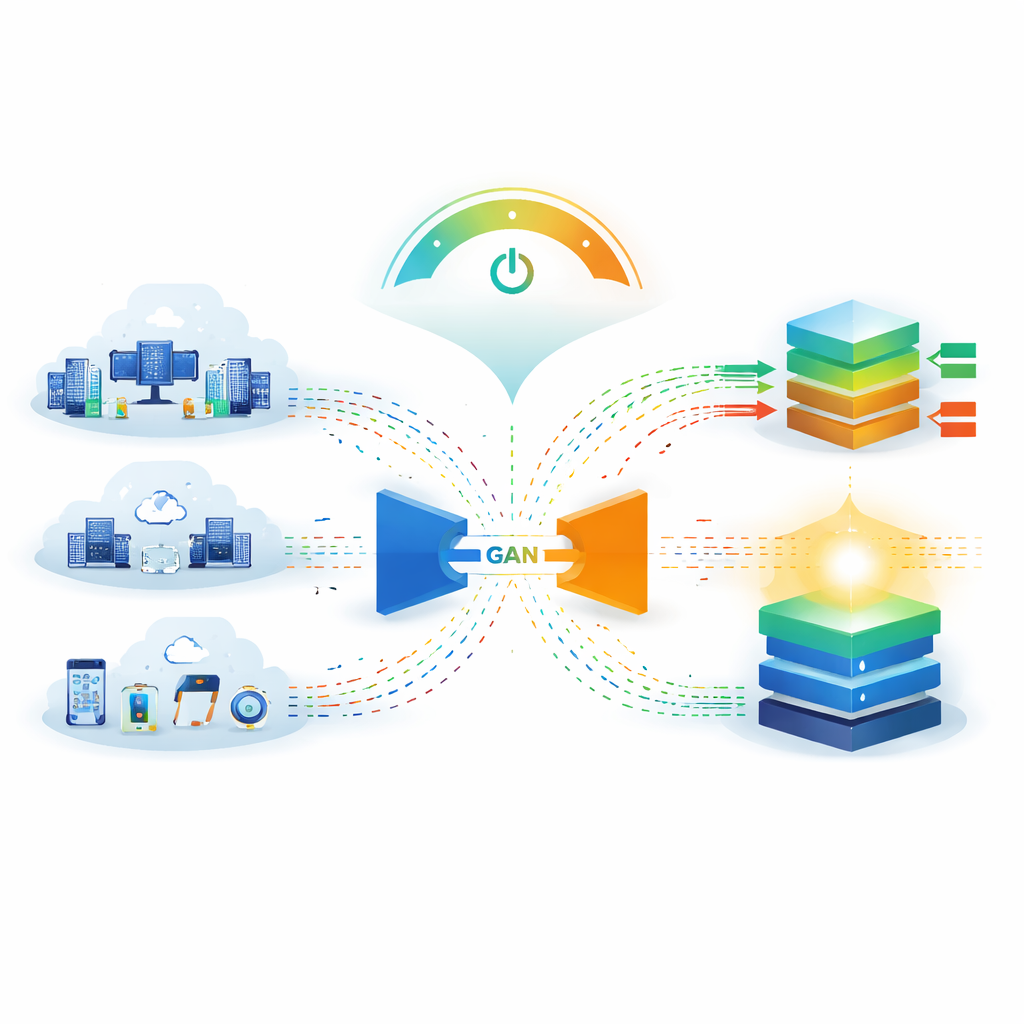

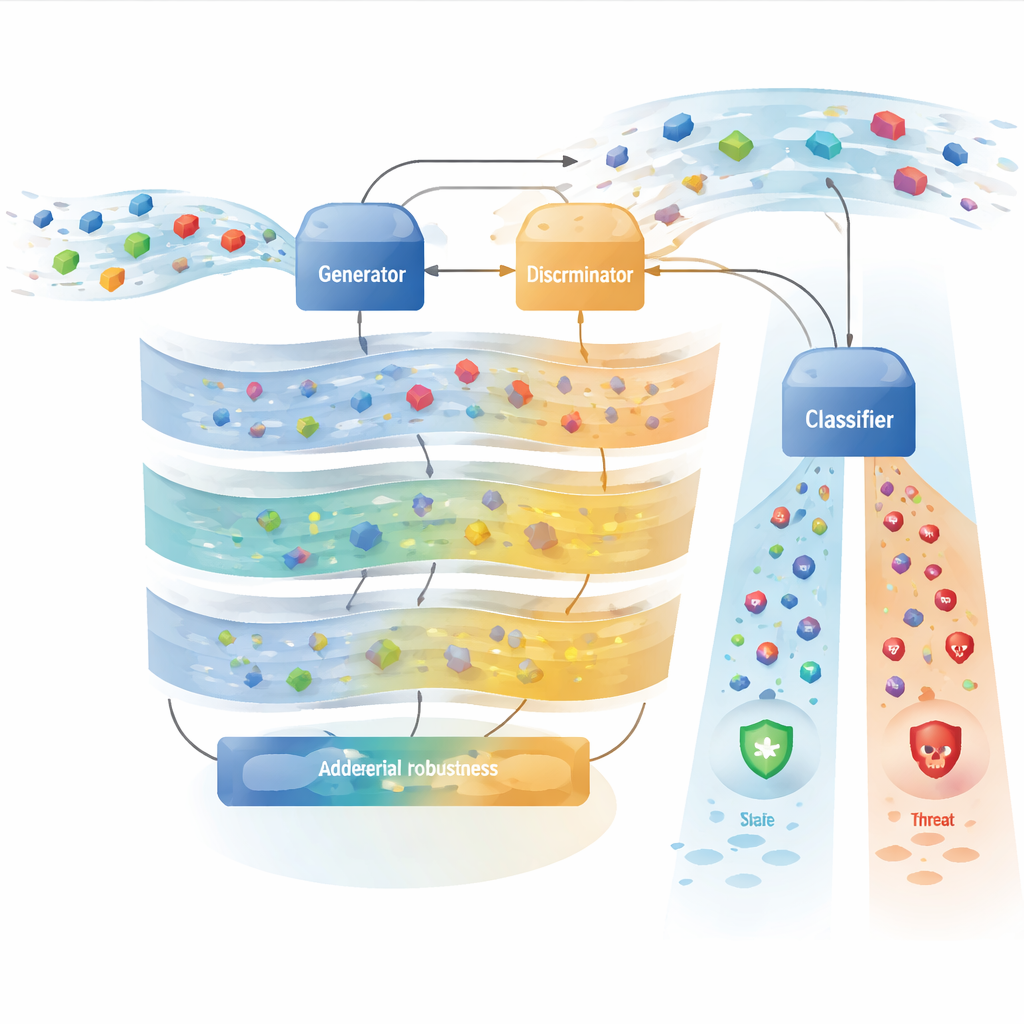

現代のサイバー防御はしばしばネットワークトラフィックをスキャンして侵入の兆候を探す深層学習システムに依存しています。これらのシステムは、正常な振る舞いと攻撃の両方の多くの例で訓練されたときに最良の性能を発揮します。しかし現実には、正常なトラフィックが危険なトラフィックをはるかに上回り、一部の攻撃タイプは極めて稀であるため、モデルはそれらを無視しがちです。著者らは生成モデルの一種である生成対抗ネットワーク(GAN)を用い、見た目や振る舞いが実際の攻撃に似た合成攻撃トラフィックを作り出します。学習を導く単一の損失ルールに頼るのではなく、生成器にとって重要な特徴を保持して攻撃を識別可能にし、トラフィックの全体的な統計を現実的に保ち、攻撃パターンの多様性を維持することを促す三要素の損失フレームワークを設計しました。その結果、下流の侵入検知システム向けにより豊富でバランスの取れた訓練セットが得られます。

自然から借りた発想を数学で実装

このフレームワークは、蛍(firefly)、クラゲ(jellyfish)、シャコ(mantis shrimp)にちなんだ三つのメタヒューリスティック最適化手法群に触発されています。これらの古典的なアルゴリズムは母集団ベースで非微分可能なことが多く、現代の深層学習には適しません。本研究では、それらのアルゴリズムを直接実行するのではなく、設計上の基礎となる発想を滑らかで微分可能な損失成分に翻訳し、標準的な逆伝播で最適化できるようにしています。ひとつの成分群は「蛍」的行動に影響され、合成トラフィックが重要な攻撃特徴に整合し実データの統計分布と一致するよう促します。別の成分群は「クラゲ」群れに触発され、類似の攻撃の内部表現をクラスター化し異なる攻撃を分離するよう促しつつ、訓練を通じて課題難度を段階的に高めます。三つ目は「シャコ」的な精密さに概念的に結びつき、小さな敵対的な改変が加えられても生成攻撃が検出可能であることを保証する頑健性に焦点を当てます。

注意の最適化でエネルギーを節約

精度に加え、著者らはますます深刻になる問題、すなわち大規模なセキュリティモデルを学習するために必要なエネルギーにも取り組みています。データセンターは既に世界の電力の1~2%を消費しており、セキュリティ監視は24時間稼働します。このコストを削減するために、フレームワークはエネルギー認識型の注意機構を組み込みます。すべてのネットワークフローに同等の計算を費やすのではなく、軽量なスコアリングモジュールが各サンプルの疑わしさを推定します。高い疑わしさのフローは高解像度の注意と高精度演算を受け、中程度の疑わしさのフローは中程度の注意、明らかに良性のトラフィックはより少ない注意ヘッド、短いシーケンス、低い数値精度で処理されます。さらに注意重みの疎化や良性トラフィックのコンテキスト窓の短縮といった手法を組み合わせます。これらの設計により、著者らの実験では攻撃トラフィックの検出性能を維持しながら学習エネルギーを約40%削減できました。

システムの実証試験

研究チームは、企業ネットワーク、クラウド試験環境、IoT環境を網羅する7つの広く使われる侵入検知データセットで手法を評価しました。評価対象はサービス拒否(DoS)攻撃から巧妙な浸入試行まで多岐にわたります。彼らは複数の深層学習分類器を、元の不均衡データ、SMOTEなどの標準的手法で拡張したデータ、および提案したGANベースの拡張で強化したデータの3種類で訓練しました。新しいフレームワークでは、トランスフォーマーベースの侵入検知器がNSL-KDDベンチマークで約98.7%の精度と0.987のF1スコアを達成し、従来のGAN変種や省エネルギー志向のベースラインを上回りました。精緻なアブレーション研究により、改善の約半分は基本的なクラスの再バランスと従来型の拡張から生じ、残りの半分は損失成分と注意機構の特定の組み合わせに起因することが示されました。さらに、一般的な敵対的攻撃手法にさらした際の耐性も改善され、完全な再学習なしにデータセット間で比較的うまく転移できることが示されました。

有効な点と依然として苦戦する点

これらの成果にもかかわらず、本手法は万能薬ではありません。著者らは明確に、一部の攻撃タイプ、特に遅く巧妙な浸入攻撃は依然として検出が非常に困難であり、拡張を行っても再現率が30%未満に落ちることがあると述べています。さらに、5つの組織で行った実運用テストでは収集トラフィックのうち検証済みのグラウンドトゥルースが約1.8%にすぎず、運用上の精度推定には依然不確実性が残ります。フレームワークはNVIDIA A100 GPUのような比較的強力なハードウェアに依存しており、小規模な組織では利用できない場合があります。これらの注意点は、結果が有望である一方で、特定のデータセット、ハードウェア、検証手順に依存していることを示しています。

日常のセキュリティにとっての意味

簡潔に言えば、本研究は完全に新しい手法を発明するのではなく、いくつかの良く知られた深層学習の工夫を慎重に統合することで、より多くの攻撃を検知しつつ学習に要するエネルギーを削減できるサイバーセキュリティシステムが得られることを示唆します。重要なパターンを保持する現実的な合成攻撃を生成し、複数の相補的な損失成分で学習を導き、計算資源を脅威が起こりやすい箇所に動的に集中させることで、提案フレームワークは侵入検知器をよりデータ効率的かつ環境に配慮して学習させる手段を提供します。ベンチマークデータセットでの検出性能を改善し、回避行動に対する頑健性も示しつつ、希少で高度に偽装された攻撃には弱点が残ることを率直に認めています。利用者や組織にとって、この種のアプローチはより賢く、より回復力があり、かつより環境負荷の小さいセキュリティツールに近づける一歩となるでしょう。

引用: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

キーワード: 侵入検知, 生成対抗ネットワーク, ネットワークトラフィック拡張, 敵対的頑健性, 省エネルギー型AI