Clear Sky Science · nl

Verbeterde detectie van cybersecuritydreigingen met nieuwe tri-metaheuristische verliesfuncties in generative adversarial networks en adaptieve aandachtbehoud voor netwerkverkeersaugmentatie

Waarom slimmer cyberverweer ertoe doet

Elke keer dat u op het web surft, online winkelt of een apparaat thuis aansluit, vinden op de achtergrond stille gevechten plaats terwijl beveiligingssystemen proberen kwaadaardig verkeer te detecteren tussen miljarden onschuldige verbindingen. Aanvallers blijven voortdurend nieuwe trucs uitvinden, terwijl verdedigers worstelen met schaars beschikbare voorbeelden van echte aanvallen en stijgende energiekosten door steeds grotere AI-modellen. Dit artikel onderzoekt een manier om zowel digitale verdediging te versterken als het elektriciteitsverbruik voor training te verlagen door een gespecialiseerd generatief model te leren realistische, diverse "oefenaanvallen" te creëren voor indringingsdetectiesystemen—niet door volledig nieuwe algoritmen te bedenken, maar door bewezen ideeën te combineren en aan te passen in een zorgvuldig ontworpen opzet.

Realistischere oefengegevens maken

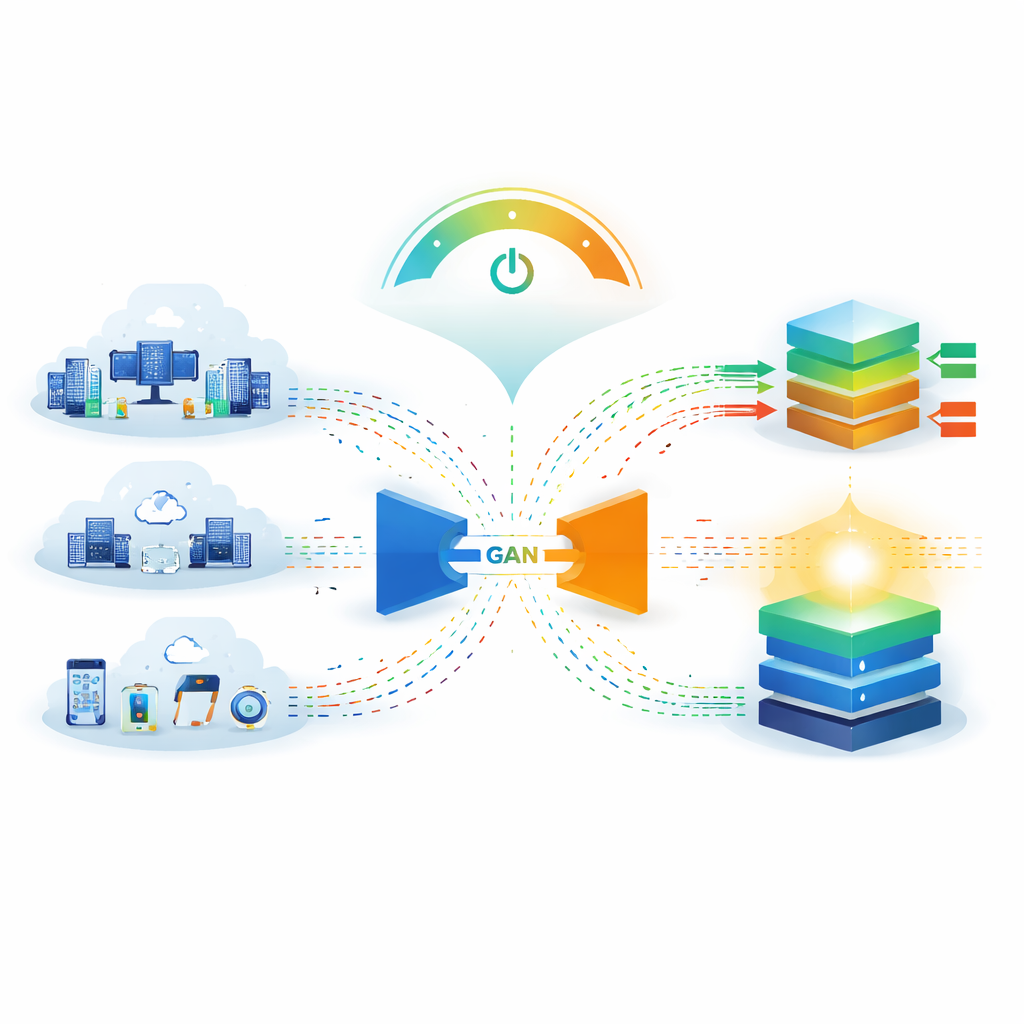

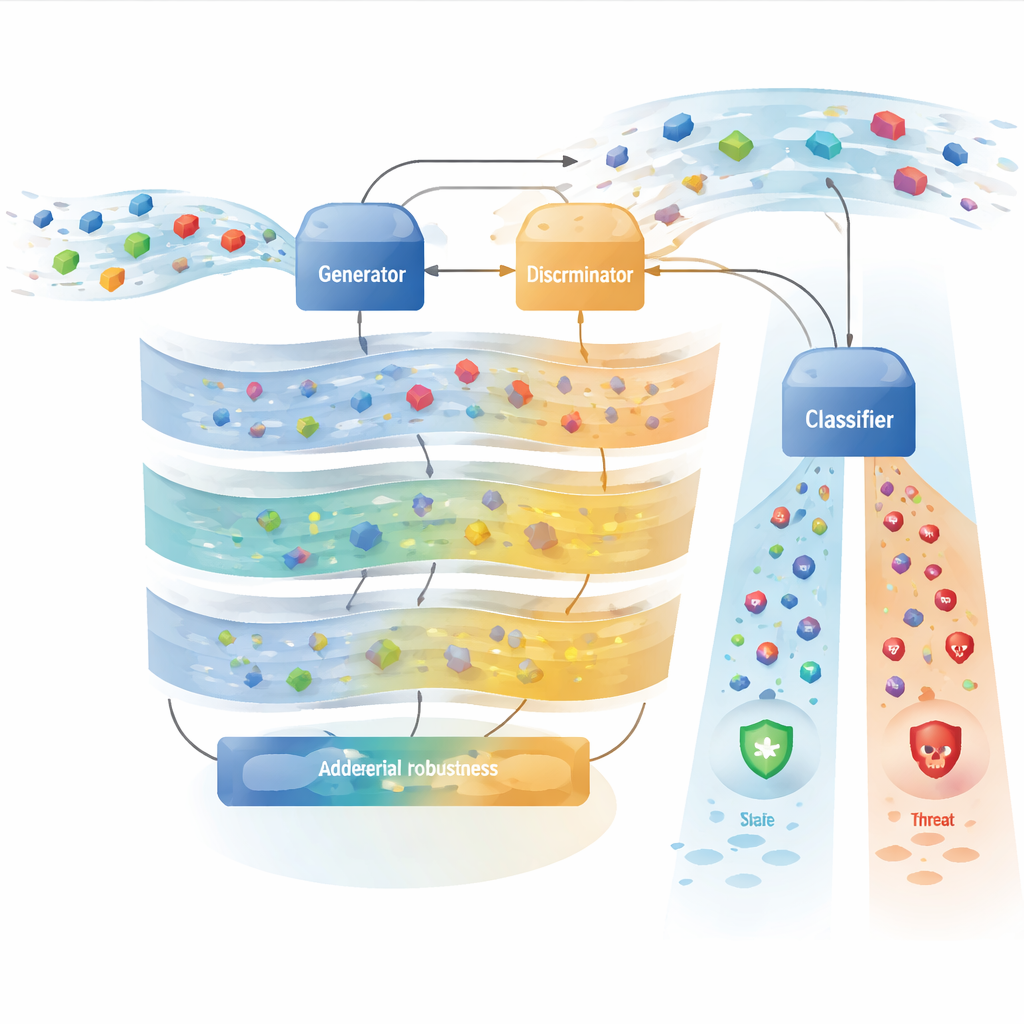

Moderne cyberverdediging steunt vaak op deep-learning systemen die netwerkverkeer scannen op tekenen van inbraak. Deze systemen presteren het beste wanneer ze getraind zijn op veel voorbeelden van zowel normaal gedrag als aanvallen. In de praktijk is normaal verkeer veel talrijker dan gevaarlijk verkeer, en sommige aanvalstypen zijn extreem zeldzaam, waardoor modellen deze vaak negeren. De auteurs gebruiken een type generatief model, een Generative Adversarial Network (GAN), om synthetisch aanvalverkeer te produceren dat eruitziet en zich gedraagt als echte aanvallen. In plaats van te vertrouwen op één enkele verliesregel om het leren te sturen, ontwerpen ze een tri-component verliesframework dat de generator aanspoort kenmerken te behouden die echt belangrijk zijn om aanvallen te onderscheiden, de algemene statistieken van het verkeer realistisch te houden en een grote verscheidenheid aan aanvalspatronen te behouden. Het resultaat is een rijkere, meer gebalanceerde trainingsset voor downstream indringingsdetectiesystemen.

Ideeën uit de natuur lenen, in wiskunde uitgevoerd

Het framework is geïnspireerd door drie families van zogenoemde metaheuristische optimalisatiemethoden die zijn vernoemd naar vuurvliegjes, kwalensferen en mantisgarnaal. Klassieke versies van deze algoritmen zijn populatiegebaseerd en niet-differentieerbaar, wat ze ongeschikt maakt voor moderne deep learning. Hier voeren de auteurs die algoritmen niet rechtstreeks uit. In plaats daarvan vertalen ze de onderliggende ontwerpideeën naar vloeiende, differentieerbare verliescomponenten die met standaard backpropagation geoptimaliseerd kunnen worden. Eén groep componenten, beïnvloed door "vuurvlieg"-gedrag, moedigt het synthetische verkeer aan om uit te lijnen met belangrijke aanvalkenmerken en de statistische verdeling van echte data te matchen. Een andere groep, geïnspireerd door "kwal"-zwermen, duwt interne representaties van vergelijkbare aanvallen bij elkaar te clusteren en verschillende aanvallen te scheiden, terwijl de taakmoeilijkheid geleidelijk toeneemt tijdens training. Een derde groep, conceptueel verbonden met de precisie van de "mantisgarnaal", richt zich op robuustheid—zodat gegenereerde aanvallen detecteerbaar blijven, zelfs wanneer kleine, adversariële aanpassingen worden toegepast.

Energie besparen met gerichte aandacht

Naast nauwkeurigheid pakken de auteurs een steeds dringender probleem aan: de energie die nodig is om grote beveiligingsmodellen te trainen. Datacenters verbruiken al 1–2% van de wereldwijde elektriciteit, en bewaking van beveiliging draait continu. Om deze kosten te verlagen, bevat het framework een energiebewust aandachtmechanisme. In plaats van gelijke rekencapaciteit aan elke netwerkstroom te besteden, schat een lichtgewicht scoremodule in hoe verdacht elk monster is. Zeer verdachte stromen krijgen volledige, hoogresolutie aandacht en rekenprecisie; licht verdacht verkeer krijgt gemiddelde aandacht; duidelijk onschadelijk verkeer wordt verwerkt met minder aandachtshoofden, kortere sequenties en lagere numerieke precisie. Aanvullende technieken verzwakken aandachtgewichten en verkorten het contextvenster voor onschadelijk verkeer. Deze ontwerpkeuzes verlagen de trainingsenergie met ongeveer 40% in de experimenten van de auteurs, terwijl de detectieprestaties op aanvalverkeer behouden blijven.

Het systeem op de proef stellen

Het team evalueert hun aanpak op zeven veelgebruikte datasets voor indringingsdetectie die ondernemingsnetwerken, cloud-testbeds en Internet-of-Things-omgevingen bestrijken, met voorbeelden van alles van denial-of-service-aanvallen tot heimelijke infiltratiepogingen. Ze trainen meerdere deep-learning classifiers op drie soorten data: de oorspronkelijke ongelijke data, data uitgebreid met standaardmethoden zoals SMOTE, en data verrijkt met hun GAN-gebaseerde augmentatie. Met het nieuwe framework bereikt een transformer-gebaseerde indringingsdetector ongeveer 98,7% nauwkeurigheid en een F1-score van 0,987 op de NSL-KDD benchmark, waarmee hij eerdere GAN-varianten en energiegerichte baselines overtreft. Zorgvuldige ablaties laten zien dat ruwweg de helft van de verbetering voortkomt uit basis klasse-herbalancering en traditionele augmentatie, terwijl de andere helft te danken is aan de specifieke combinatie van verliescomponenten en aandachtmechanismen. Het systeem toont ook verbeterde weerbaarheid wanneer het wordt blootgesteld aan gangbare adversariële aanvalmethoden en kan redelijk goed over datasets heen worden overgedragen zonder volledige hertraining.

Waar het werkt en waar het nog moeite heeft

Ondanks deze winstpunten is de methode geen wondermiddel. De auteurs geven duidelijk aan dat sommige aanvalstypen nog steeds erg moeilijk te detecteren zijn—vooral langzame, heimelijke infiltratieaanvallen, waarbij de recall zelfs met augmentatie onder de 30% kan dalen. Bovendien vertrouwen real-world implementatietests binnen vijf organisaties slechts op geverifieerde ground truth voor ongeveer 1,8% van het verzamelde verkeer, wat betekent dat operationele nauwkeurigheidsschattingen nog onzeker zijn. Het framework is ook afhankelijk van relatief krachtige hardware, zoals NVIDIA A100 GPU's, die mogelijk niet beschikbaar zijn in kleinere organisaties. Deze kanttekeningen onderstrepen dat de resultaten veelbelovend maar begrensd zijn door de specifieke datasets, hardware en verificatieprocedures die zijn bestudeerd.

Wat dit betekent voor alledaagse beveiliging

In eenvoudige bewoordingen suggereert dit werk dat het zorgvuldig integreren van meerdere bekende deep-learning trucs—in plaats van volledig nieuwe te bedenken—kan leiden tot een cybersecuritysysteem dat zowel meer aanvallen opvangt als minder energie nodig heeft om te trainen. Door realistische synthetische aanvallen te genereren die cruciale patronen behouden, het leerproces te sturen met meerdere complementaire verliescomponenten en de rekenkracht dynamisch te richten waar de dreiging het grootst is, biedt het voorgestelde framework een datakostenefficiëntere en milieubewustere manier om indringingsdetectoren te trainen. Het verbetert detectie op benchmarkdatasets en toont bemoedigende robuustheid tegen ontwijkingsmanoeuvres van aanvallers, terwijl het openlijk zwakke plekken erkent bij zeldzame, sterk vermomde aanvallen. Voor gebruikers en organisaties brengt een aanpak als deze ons dichter bij beveiligingshulpmiddelen die niet alleen slimmer en veerkrachtiger zijn, maar ook groener.

Bronvermelding: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Trefwoorden: indringingsdetectie, generative adversarial networks, augmentatie van netwerkverkeer, adversariële robuustheid, energiezuinige AI