Clear Sky Science · he

גילוי איומי סייבר משופר בעזרת פונקציות אובדן טרי-מטאהיוריסטיות חדשות ברשתות יוצרות יריבות עם שימור תשומת לב אדפטיבי להרחבת תעבורת רשת

מדוע הגנה סייבר חכמה יותר חשובה

בכל פעם שאתם גולשים ברשת, קונים באינטרנט או מחברים מכשיר בבית, קרבות שקטים מתנהלים ברקע כאשר מערכות אבטחה מנסות לזהות תעבורה זדונית בין מיליארדי חיבורים חסרי מזיק. תוקפים ממציאים כל הזמן טריקים חדשים, בעוד המגנים מסתפקים בדוגמאות מועטות של מתקפות אמיתיות וצריך להתמודד עם עלייה בצריכת האנרגיה של מודלי בינה גדולים יותר. עבודה זו חוקרת דרך גם לחזק את ההגנה הדיגיטלית וגם לצמצם את החשמל הדרוש לאימון—על ידי לימוד מודל יוצר מיוחד לייצר "מתקפי תרגול" מציאותיים ומגוונים עבור מערכות גילוי חדירות—לא על ידי המצאת אלגוריתמים חדשים לגמרי, אלא על ידי שילוב והתאמה של רעיונות מוכחים בצורה מהונדסת בקפידה.

יצירת נתוני תרגול מציאותיים יותר

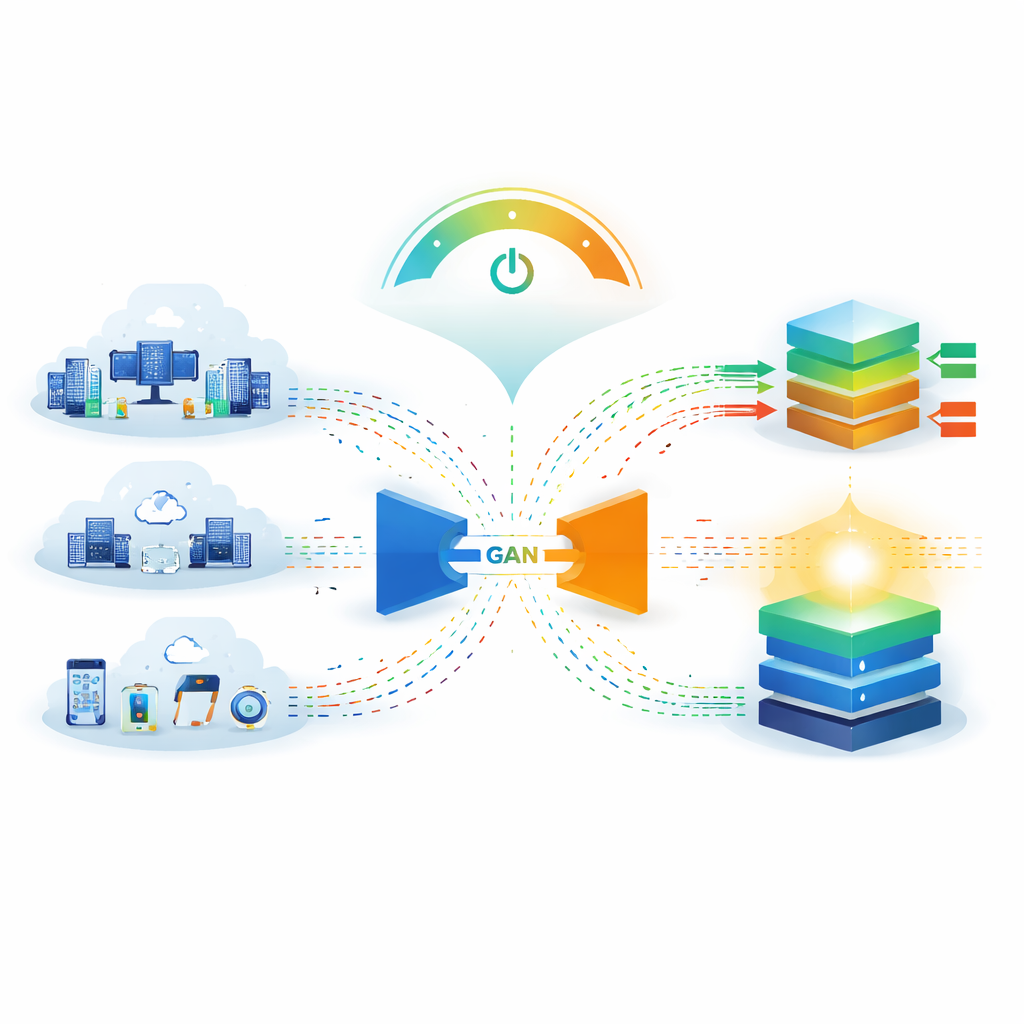

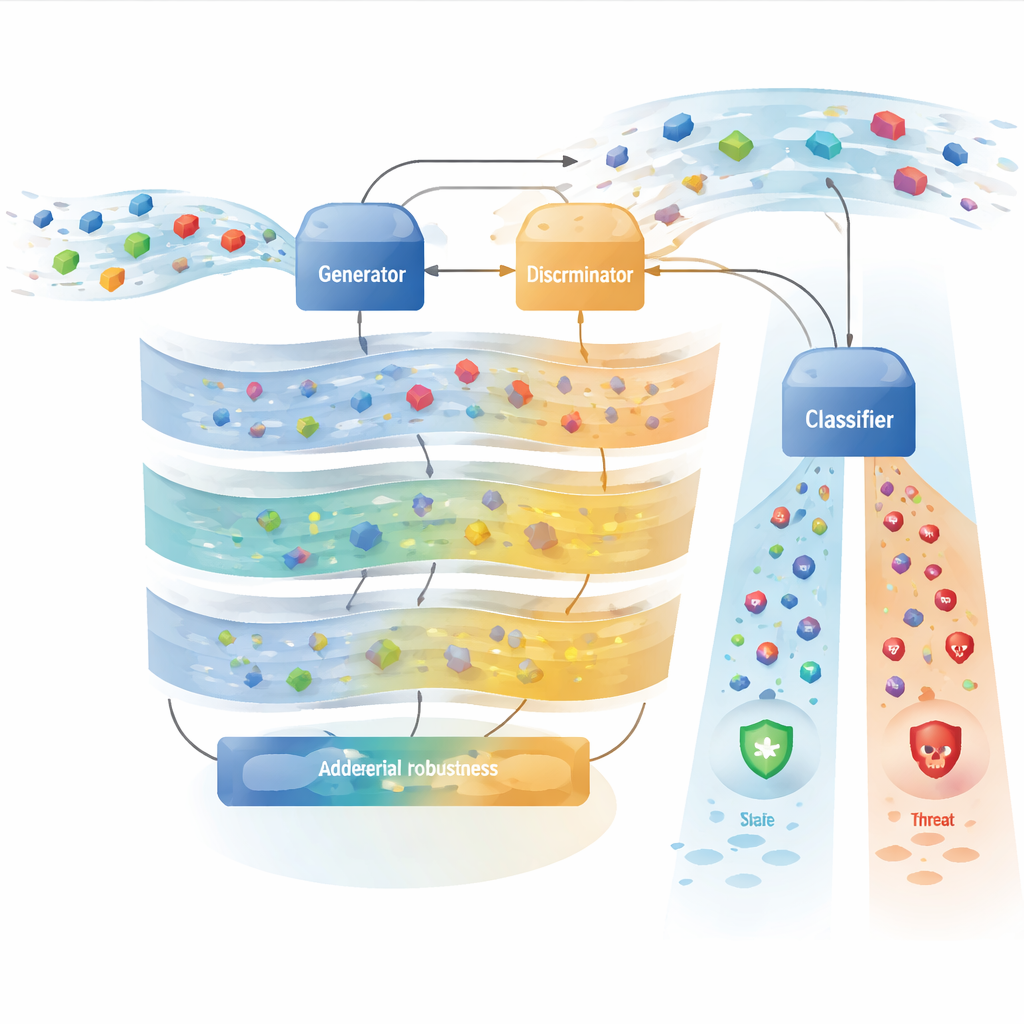

הגנות סייבר מודרניות רבות מסתמכות על מערכות למידה עמוקה הסורקות תעבורת רשת למציאת סימנים לחדירה. מערכות אלה עובדות בצורה מיטבית כאשר מאומנות על מספר רב של דוגמאות הן של התנהגות רגילה והן של מתקפות. במציאות, תעבורה רגילה עולה בהרבה על תעבורה מסוכנת, וחלק מסוגי המתקפות נדירים מאוד, כך שהמודלים נוטים להתעלם מהם. המחברים משתמשים בסוג של מודל יוצר, רשת יוצרות יריבות (GAN), כדי לייצר תעבורת מתקפה סינתטית שנראית ומתנהגת כמו מתקפות אמיתיות. במקום להסתמך על כלל אובדן יחיד להנחיית הלמידה, הם מעצבים מסגרת אובדן בעלת שלושה מרכיבים שמעודדת את המחולל לשמר תכונות החשובות להבחנה של מתקפות, לשמור על הסטטיסטיקה הכללית של התעבורה ריאליסטית, ולשמר מגוון רחב של דפוסי מתקפה. התוצאה היא מערך אימון עשיר ומאוזן יותר למערכות גילוי חדירות המשכיות.

הלוואת רעיונות מהטבע, מיושמת במתמטיקה

המסגרת בהשראתה שואבת משלוש משפחות של שיטות אופטימיזציה המוכרות כמטאהיוריסטיות הנקראות על שם זיקיות-אש, מדוזות וחסילונים שלטת (mantis shrimp). גרסאות קלאסיות של האלגוריתמים הללו מבוססות על אוכלוסיות ואינן ניתנות להפרדה גזירה בקלות, מה שהופך אותן לפחות מתאימות ללמידה עמוקה מודרנית. כאן, המחברים אינם מריצים את האלגוריתמים הללו ישירות. במקום זאת הם מתרגמים את רעיונות התכנון הבסיסיים לרכיבי אובדן חלקים וגזירים שניתן לאופטימיזציה בעזרת בחזרה אחורית סטנדרטית. קבוצה אחת של רכיבים, מושפעת מ"התנהגות הזיקיות-אש", מעודדת את התעבורה הסינתטית להתיישר עם תכונות מתקפה חשובות ולהתאים את התפלגות הסטטיסטיקה של הנתונים האמיתיים. קבוצה שנייה, בהשראת עדרי "מדוזות", מגרה ייצוגים פנימיים של מתקפות דומות להתקבץ יחד ומתקפות שונות להפריד, תוך העלאת דרגת הקושי בהדרגה במהלך האימון. קבוצה שלישית, המקושרת קונספטואלית ל"חסילון שלטת" ודוגלת בדיוק גבוה, מתמקדת בחוסן—בהבטחה שהמתקפות המיוצרות יישארו ניתן לגילוי גם כאשר מבוצעות עליהן טוויסטים קטנים ועוינים.

חיסכון באנרגיה באמצעות תשומת לב ממוקדת

מעבר לדיוק, המחברים מטפלים בסוגיה הולכת וגדלה: האנרגיה הנדרשת לאימון מודלים גדולים בתחום האבטחה. מרכזי נתונים כבר צורכים 1–2% מהחשמל העולמי, ומערכות ניטור אבטחה פועלות מסביב לשעון. כדי לצמצם עלות זו, המסגרת כוללת מנגנון תשומת לב המודע לאנרגיה. במקום להקצות חישוב שווה לכל זרימת רשת, מודול שקלול קל משקל מעריך עד כמה כל דוגמה חשודה. זרימות חשודות מאוד זוכות לתשומת לב מלאה ברזולוציה גבוהה ואריתמטיקה בדיוק גבוה; זרימות מעט חשודות זוכות לתשומת לב בינונית; תעבורה שנראית תמימה עוברת עיבוד עם פחות ראשים של תשומת לב, רצפים קצרים יותר ודיוק נומרי נמוך יותר. טכניקות נוספות מדללות משקלי תשומת הלב ומקצרות את חלון ההקשר עבור תעבורה תמימה. בחירות עיצוב אלה מקטינות את צריכת האנרגיה לאימון בכ־40% בניסויים של המחברים תוך שמירה על ביצועי הגילוי כלפי תעבורת מתקפה.

בדיקה מעשית של המערכת

הצוות מעריך את הגישה שלהם על שבעת מערכי הנתונים הנפוצים לגילוי חדירות המשקפים רשתות ארגוניות, סביבות בדיקה בענן וסביבות אינטרנט של הדברים, ומכסים הכל מהצפות מניעת שירות ועד ניסיונות חדירה מתחמקים. הם מאמנים מספר מסווגי למידה עמוקה על שלושה סוגי נתונים: הנתונים המקוריים הבלתי מאוזנים, נתונים שהורחבו בשיטות סטנדרטיות כמו SMOTE, ונתונים שעושרו באמצעות ההרחבה מבוססת ה‑GAN שלהם. עם המסגרת החדשה, גלאי חדירות מבוסס טרנספורמר מגיע לכ־98.7% דיוק ול‑F1 של 0.987 במדד NSL‑KDD, תוך הישגיות על גבי וריאנטים קודמים של GAN וקווי בסיס ממוקדי אנרגיה. מחקרי חיתוך זהירות מראים שכמעט מחצית מהשיפור נובעת מאיזון מחדש בסיסי של מחלקות והרחבות מסורתיות, בעוד המחצית השנייה נובעת מהשילוב הספציפי של רכיבי האובדן ומנגנוני התשומת לב. המערכת מראה גם שיפור בחוסן כאשר נבחנת מול שיטות מתקפת עוינות נפוצות, וניתנת להעברה באופן סביר בין מערכי נתונים ללא אימון מלא מחדש.

היכן זה עובד והיכן עדיין מתקשה

למרות ההתקדמות, השיטה איננה תרופת פלא. המחברים מציינים בכנות כי חלק מסוגי המתקפות נותרו קשים מאוד לזיהוי—במיוחד מתקפות חדירה איטיות ועמומות, שבהן ה‑recall יכול לרדת מתחת ל־30% גם עם הרחבה. בנוסף, ניסויי פריסה בעולם האמיתי בחמישה ארגונים מסתמכים על אמת לבדיקה וזו מאומתת רק לכ־1.8% מהתעבורה הנאספת, מה שמצביע שהערכות הדיוק התפעוליות עדיין לא ודאיות. המסגרת גם תלויה בחומרה יחסית חזקה, כגון מעבדי גרפיקה NVIDIA A100, שאולי אינם נגישים בארגונים קטנים יותר. הסתייגויות אלה מדגישות שהתוצאות מבטיחות אך מוגבלות למערכי הנתונים, החומרה ונהלי האימות שנחקרו.

מה זה אומר לאבטחה היומיומית

במילים פשוטות, עבודה זו מציעה כי שילוב זהיר של כמה טריקים מוכרים בלמידה עמוקה—במקום המצאת טריקים חדשים לחלוטין—יכול להניב מערכת סייבר שדורסת יותר מתקפות ובו זמנית צורכת פחות אנרגיה לאימון. על ידי ייצור מתקפות סינתטיות מציאותיות המשמרות דפוסים קריטיים, הנחיית תהליך הלמידה עם מרכיבי אובדן משלימים מרובים, ומיקוד דינמי של כוח חישובי היכן שהסיכוי לאיום גבוה ביותר, המסגרת המוצעת מציעה דרך חסכונית יותר בנתונים ובסביבה לאימון גלאי חדירות. היא משפרת גילוי במערכי בדיקה תקניים ומראה עמידות מעודדת בפני תרגילי הטעיה של תוקפים, תוך הכרה בגלוי בנקודות תורפה במתקפות נדירות ומוסוות מאוד. עבור משתמשים וארגונים, גישות כאלה מקרבות אותנו לכלים לאבטחה שהם לא רק חכמים ועמידים יותר, אלא גם ירוקים יותר.

ציטוט: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

מילות מפתח: גילוי חדירות, רשתות יוצרות יריבות, הרחבת תעבורת רשת, חוסן מפני מתקפות עוינות, בינה מלאכותית חסכונית אנרגטית