Clear Sky Science · es

Detección mejorada de amenazas cibernéticas usando nuevas funciones de pérdida tri-metaheurísticas en redes generativas antagónicas con preservación de atención adaptable para la ampliación del tráfico de red

Por qué importa una defensa cibernética más inteligente

Cada vez que navegas por la web, compras en línea o conectas un dispositivo en casa, se libran batallas silenciosas en segundo plano mientras los sistemas de seguridad intentan detectar tráfico malicioso entre miles de millones de conexiones inocuas. Los atacantes no dejan de idear nuevas artimañas, mientras los defensores lidian con ejemplos reales de ataques escasos y con el aumento del coste energético de modelos de IA cada vez mayores. Este artículo explora una vía para reforzar las defensas digitales y reducir la electricidad necesaria para entrenarlas enseñando a un modelo generativo especializado a crear "ataques de práctica" realistas y diversos para sistemas de detección de intrusiones—sin inventar algoritmos totalmente nuevos, sino combinando y adaptando ideas probadas de forma cuidadosamente diseñada.

Generar datos de práctica más realistas

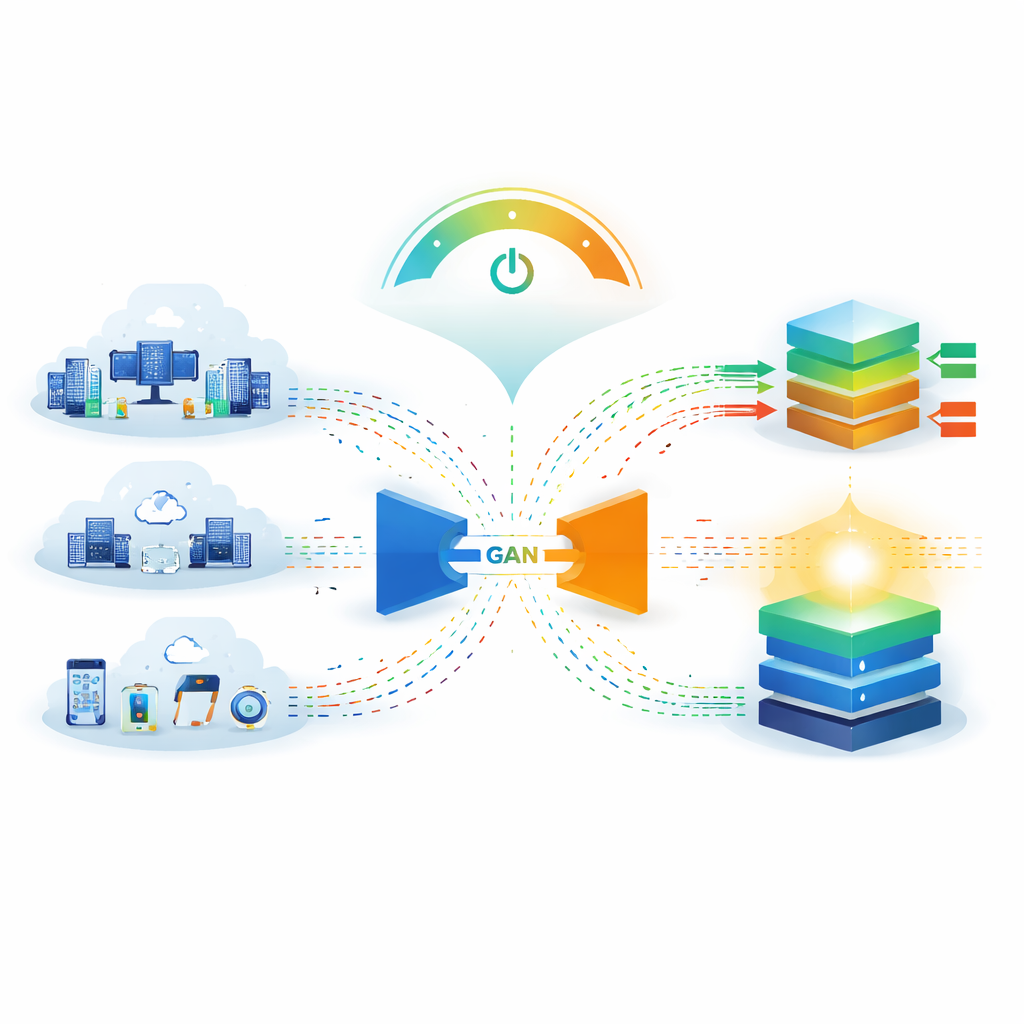

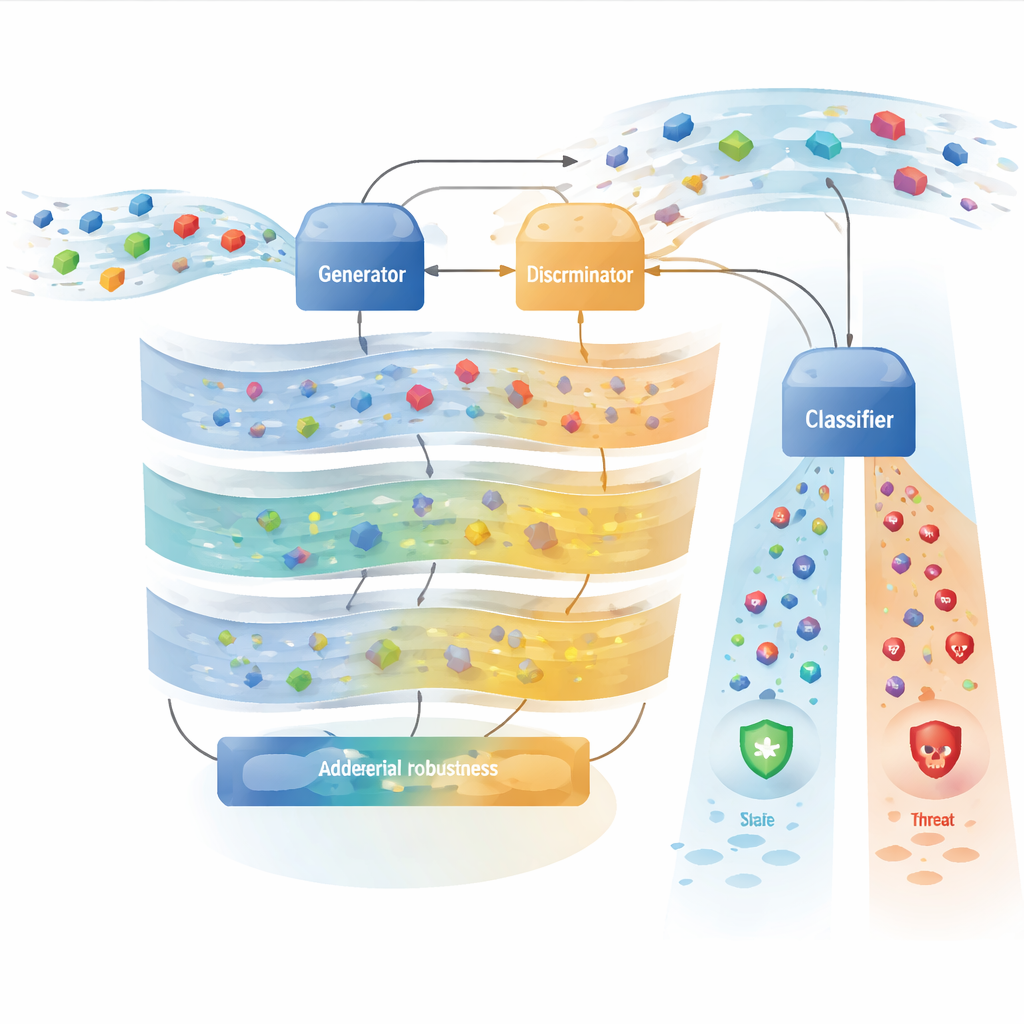

Las defensas cibernéticas modernas suelen apoyarse en sistemas de aprendizaje profundo que escanean el tráfico de red en busca de señales de intrusión. Estos sistemas rinden mejor cuando se entrenan con numerosos ejemplos tanto de comportamientos normales como de ataques. En la práctica, el tráfico normal supera con creces al peligroso, y algunos tipos de ataque son extremadamente raros, por lo que los modelos tienden a ignorarlos. Los autores emplean un tipo de modelo generativo, una Red Generativa Antagónica (GAN), para producir tráfico sintético de ataque que se parezca y se comporte como ataques reales. En lugar de depender de una sola regla de pérdida para guiar el aprendizaje, diseñan un marco de pérdida de tres componentes que anima al generador a preservar las características que realmente importan para distinguir ataques, mantener las estadísticas globales del tráfico realistas y conservar una amplia variedad de patrones de ataque. El resultado es un conjunto de entrenamiento más rico y equilibrado para los sistemas de detección de intrusiones posteriores.

Tomando ideas de la naturaleza, implementadas en matemáticas

El marco se inspira en tres familias de métodos metaheurísticos denominadas por luciérnagas, medusas y camarones mantis. Las versiones clásicas de estos algoritmos son basadas en población y no diferenciables, lo que las hace poco adecuadas para el aprendizaje profundo moderno. Aquí, los autores no ejecutan esos algoritmos directamente. En su lugar, traducen las ideas de diseño subyacentes en componentes de pérdida suaves y diferenciables que pueden optimizarse con retropropagación estándar. Un grupo de componentes, influenciado por el comportamiento de las "luciérnagas", fomenta que el tráfico sintético se alinee con características de ataque importantes y coincida con la distribución estadística de los datos reales. Otro grupo, inspirado en los bancos de "medusas", empuja a que las representaciones internas de ataques similares se agrupen y las de ataques distintos se separen, mientras se incrementa gradualmente la dificultad de la tarea durante el entrenamiento. Un tercer grupo, vinculado conceptualmente a la precisión del "camarón mantis", se centra en la robustez: asegurar que los ataques generados sigan siendo detectables incluso cuando se aplican pequeños ajustes adversariales.

Ahorro de energía con atención focalizada

Más allá de la precisión, los autores afrontan un problema cada vez más apremiante: la energía necesaria para entrenar modelos de seguridad grandes. Los centros de datos ya consumen entre el 1 y el 2% de la electricidad mundial, y la monitorización de seguridad funciona las 24 horas. Para reducir ese coste, el marco incorpora un mecanismo de atención consciente de la energía. En lugar de gastar la misma computación en cada flujo de red, un módulo de puntuación ligero estima qué muestras son más sospechosas. Los flujos muy sospechosos reciben atención completa, alta resolución y aritmética de alta precisión; los flujos moderadamente sospechosos obtienen atención media; el tráfico claramente benigno se procesa con menos cabezas de atención, secuencias más cortas y menor precisión numérica. Técnicas adicionales hacen más dispersos los pesos de atención y acortan la ventana de contexto para el tráfico benigno. Estas decisiones de diseño reducen la energía de entrenamiento en aproximadamente un 40% en los experimentos de los autores, manteniendo el rendimiento de detección sobre el tráfico de ataque.

Poniendo el sistema a prueba

El equipo evalúa su enfoque en siete conjuntos de datos de detección de intrusiones muy usados que abarcan redes empresariales, bancos de pruebas en la nube y entornos de Internet de las Cosas, cubriendo desde inundaciones de denegación de servicio hasta intentos sigilosos de infiltración. Entrenan varios clasificadores de aprendizaje profundo con tres tipos de datos: los datos originales desequilibrados, datos aumentados con métodos estándar como SMOTE y datos enriquecidos usando su ampliación basada en GAN. Con el nuevo marco, un detector de intrusiones basado en transformadores alcanza cerca del 98,7% de precisión y una puntuación F1 de 0,987 en el benchmark NSL-KDD, superando a variantes anteriores de GAN y a líneas base centradas en la eficiencia energética. Estudios de ablación cuidadosos muestran que aproximadamente la mitad de la mejora proviene del reequilibrio básico de clases y la ampliación tradicional, mientras que la otra mitad se debe a la combinación específica de componentes de pérdida y mecanismos de atención. El sistema también muestra mayor resistencia cuando se somete a métodos adversariales comunes y puede transferirse razonablemente bien entre conjuntos de datos sin un reentrenamiento completo.

Dónde funciona y dónde aún tiene dificultades

A pesar de estas ganancias, el método no es una panacea. Los autores son explícitos en que algunos tipos de ataque siguen siendo muy difíciles de detectar, especialmente los ataques de infiltración lentos y sigilosos, donde la exhaustividad puede caer por debajo del 30% incluso con ampliación. Además, las pruebas de despliegue en el mundo real en cinco organizaciones se basan en verdad de terreno verificada para solo alrededor del 1,8% del tráfico recopilado, lo que significa que las estimaciones operativas de precisión siguen siendo inciertas. El marco también depende de hardware relativamente potente, como GPUs NVIDIA A100, que pueden no estar disponibles en organizaciones más pequeñas. Estas salvedades subrayan que los resultados son prometedores pero limitados por los conjuntos de datos específicos, el hardware y los procedimientos de verificación estudiados.

Qué significa esto para la seguridad cotidiana

En términos sencillos, este trabajo sugiere que integrar cuidadosamente varios trucos conocidos del aprendizaje profundo—en lugar de inventar otros totalmente nuevos—puede dar lugar a un sistema de ciberseguridad que tanto detecta más ataques como consume menos energía en su entrenamiento. Generando ataques sintéticos realistas que preservan patrones críticos, guiando el proceso de aprendizaje con múltiples componentes de pérdida complementarios y focalizando dinámicamente la potencia de cálculo donde es más probable que haya amenazas, el marco propuesto ofrece una forma más eficiente en datos y más respetuosa con el medio ambiente de entrenar detectores de intrusiones. Mejora la detección en conjuntos de referencia y muestra una robustez alentadora frente a maniobras evasivas de los atacantes, a la vez que reconoce abiertamente los puntos débiles en ataques raros y muy disfrazados. Para usuarios y organizaciones, enfoques como este nos acercan a herramientas de seguridad que no solo son más inteligentes y resilientes, sino también más verdes.

Cita: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Palabras clave: detección de intrusiones, redes generativas antagónicas, ampliación de tráfico de red, robustez adversarial, IA energéticamente eficiente