Clear Sky Science · ar

تعزيز كشف تهديدات الأمن السيبراني باستخدام دوال فقدان ثلاثية الميتا-الهيوريستيكية جديدة في شبكات العداء التوليدية مع حفظ انتباه تكيفي لتوسيع مرور الشبكة

لماذا تهم الدفاعات الإلكترونية الأذكى

في كل مرة تتصفح فيها الويب أو تتسوق عبر الإنترنت أو توصل جهازًا في منزلك، تدور معارك صامتة في الخلفية بينما تحاول أنظمة الأمان اكتشاف حركة خبيثة وسط مليارات الاتصالات غير الضارة. المهاجمون يبتكرون باستمرار حيلًا جديدة، بينما يكافح المدافعون مع ندرة أمثلة الهجمات الحقيقية وتزايد تكلفة الطاقة الناتجة عن نماذج الذكاء الاصطناعي الأكبر حجمًا. تستكشف هذه الورقة طريقة لتعزيز الدفاعات الرقمية وتقليل الكهرباء المطلوبة لتدريبها عبر تعليم نموذج توليدي متخصص لإنتاج «هجمات تدريبية» واقعية ومتنوعة لأنظمة كشف التسلل—ليس عن طريق اختراع خوارزميات جديدة تمامًا، بل بدمج وتكييف أفكار مثبتة بشكل مُهندَس بعناية.

إنتاج بيانات تدريب أكثر واقعية

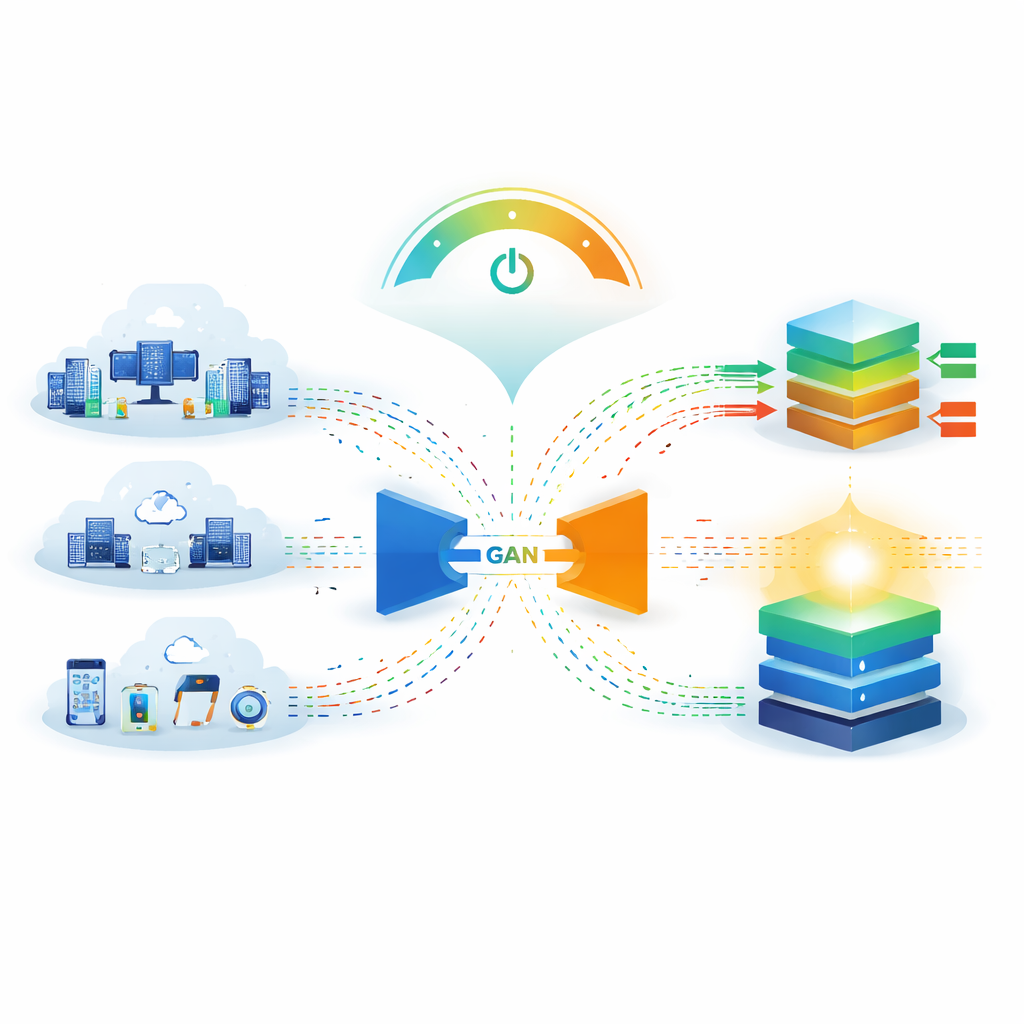

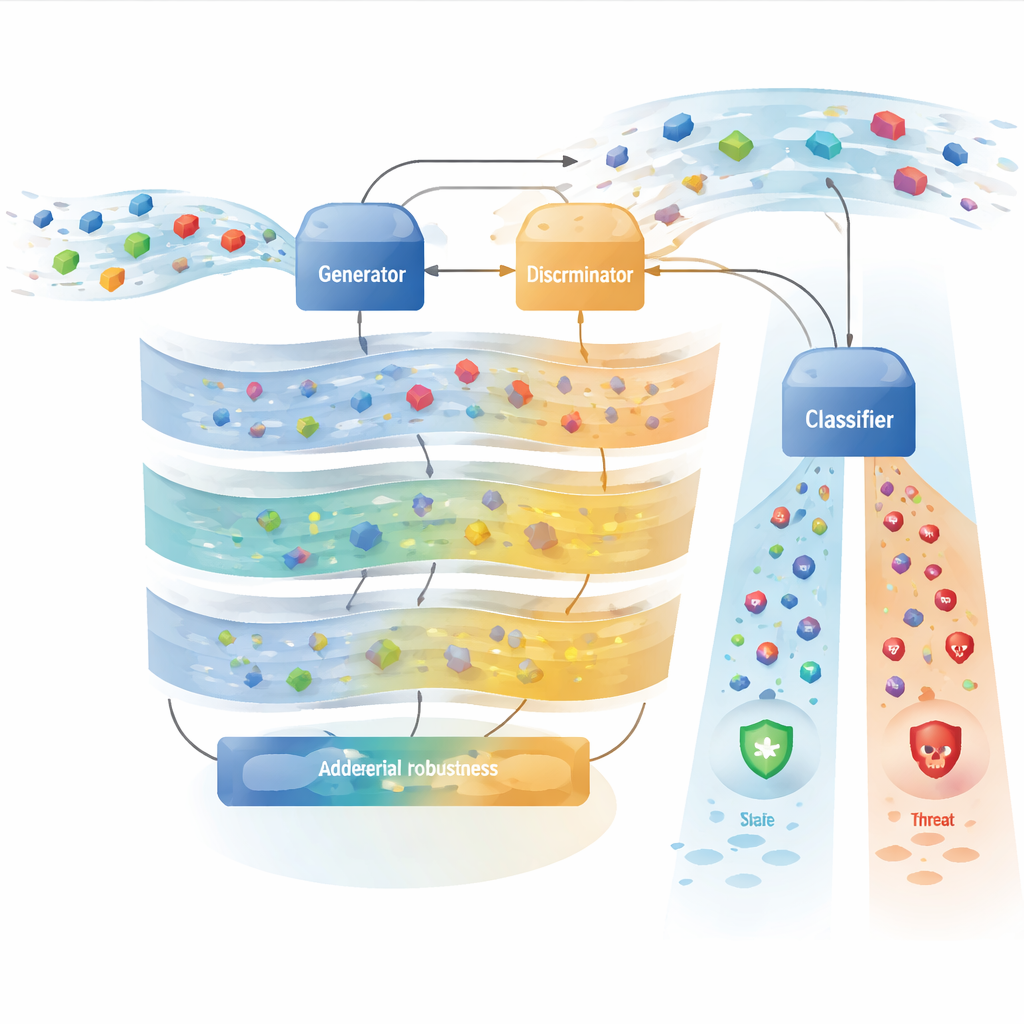

تعتمد دفاعات الأمن الحديثة غالبًا على أنظمة التعلم العميق التي تفحص حركة الشبكة بحثًا عن علامات التسلل. تعمل هذه الأنظمة بأفضل شكل عندما تُدرَّب على العديد من أمثلة السلوك الطبيعي والهجمات على حدٍ سواء. في الواقع، تفوق حركة المرور العادية بكثير حركة المرور الخطرة، وبعض أنواع الهجمات نادرة للغاية، لذلك تميل النماذج إلى تجاهلها. يستخدم المؤلفون نوعًا من النماذج التوليدية، وهي شبكة عدائية توليدية (GAN)، لإنتاج حركة هجوم اصطناعية تبدو وتتصرف مثل الهجمات الحقيقية. بدلاً من الاعتماد على قاعدة فقدان واحدة لتوجيه التعلم، صمموا إطار عمل مكوّن من ثلاثة عناصر فقدان يشجع المُولد على الحفاظ على السمات المهمة فعلاً للتمييز بين الهجمات، والحفاظ على الإحصاءات العامة لحركة المرور واقعية، والحفاظ على تنوع واسع لأنماط الهجوم. النتيجة مجموعة تدريب أغنى وأكثر توازنًا لأنظمة كشف التسلل اللاحقة.

اقتباس أفكار من الطبيعة، وتنفيذها رياضيًا

يستلهم الإطار من ثلاث عائلات من طرق التحسين الميتا-هيوريستية المسماة على اسم اليراعات، وقناديل البحر، وروبيان المانتيس. النسخ الكلاسيكية من هذه الخوارزميات قائمة على التعداد وغير قابلة للاشتقاق، مما يجعلها غير مناسبة للتعلم العميق الحديث. هنا، لا يشغّل المؤلفون تلك الخوارزميات مباشرة. بدلًا من ذلك، يترجمون أفكار التصميم الأساسية إلى مكونات فقدان ملساء وقابلة للاشتقاق يمكن تحسينها عبر الانتشار العكسي القياسي. مجموعة من المكونات، المتأثرة بسلوك «اليراعة»، تشجع الحركة الاصطناعية على الاصطفاف مع السمات الهجومية المهمة ومطابقة التوزيع الإحصائي للبيانات الحقيقية. مجموعة أخرى، مستوحاة من أسراب «قناديل البحر»، تدفع تمثيلات داخلية لهجمات متشابهة لتتجمع معًا والتمييز بين الهجمات المختلفة، مع زيادة تدريجية لصعوبة المهام أثناء التدريب. المجموعة الثالثة، المرتبطة مفهوميًا بدقة «روبيان المانتيس»، تركز على الصلابة—ضمان بقاء الهجمات المولدة قابلة للكشف حتى عند تطبيق تعديلات عدائية صغيرة.

توفير الطاقة بالتركيز على الانتباه

بخلاف الدقة، يتناول المؤلفون قضية متزايدة الأهمية: الطاقة المطلوبة لتدريب النماذج الأمنية الكبيرة. تستهلك مراكز البيانات بالفعل 1–2% من كهرباء العالم، وتشغيل مراقبة الأمن يعمل على مدار الساعة. لتقليل هذه التكلفة، يدمج الإطار آلية انتباه مدركة للطاقة. بدلًا من إنفاق نفس الحساب على كل تدفق شبكي، يقدّر وحدة تسجيل خفيفة الوزن مدى اشتباه كل عينة. تحصل التدفقات عالية الاشتباه على انتباه كامل عالي الدقة وحسابات بأعلى دقة عددية؛ التدفقات معتدلة الاشتباه تحصل على انتباه متوسط؛ وحركة المرور الواضح أنها حميدة تُعالَج بعدد أقل من رؤوس الانتباه، بتسلسل أقصر، ودقة عددية أقل. تقنيات إضافية تُنقّح أوزان الانتباه وتقصر نافذة السياق لحركة المرور الحميدة. تقليصات التصميم هذه تقلل طاقة التدريب بنحو 40% في تجارب المؤلفين مع الحفاظ على أداء الكشف عن حركة الهجوم.

اختبار النظام

يقيّم الفريق منهجهم على سبع مجموعات بيانات شائعة الاستخدام لكشف التسلل تغطي شبكات الشركات، وبيئات اختبار سحابية، وبيئات إنترنت الأشياء، وتشمل كل شيء من فيضات رفض الخدمة إلى محاولات تسلل متخفية. يدربون عدة مصنفات تعلم عميق على ثلاثة أنواع من البيانات: البيانات الأصلية غير المتوازنة، والبيانات المعززة بطرق تقليدية مثل SMOTE، والبيانات المحسّنة باستخدام التوسيع المبني على GAN الخاص بهم. مع الإطار الجديد، يصل كاشف التسلل المعتمد على المحول إلى دقة تقارب 98.7% ودرجة F1 تساوي 0.987 على معيار NSL-KDD، متفوقًا على متغيرات GAN السابقة وقواعد الأساس المرتكزة على كفاءة الطاقة. تُظهر دراسات إزاحة مدروسة أن نحو نصف التحسن يأتي من إعادة توازن الفئات الأساسية والتوسيع التقليدي، بينما النصف الآخر يرجع إلى التركيبة الخاصة لمكونات الفقدان وآليات الانتباه. كما يظهر النظام مرونة محسنة عندما يتعرض لطرق هجوم عدائية شائعة، ويمكنه الانتقال بشكل معقول عبر مجموعات بيانات مختلفة دون إعادة تدريب كاملة.

أين ينجح وأين لا يزال يعاني

رغم هذه المكاسب، الأسلوب ليس حلًا سحريًا. يوضح المؤلفون أن بعض أنواع الهجمات لا تزال صعبة جدًا للاكتشاف—خاصة هجمات التسلل البطيئة والمتخفية، حيث قد ينخفض الاسترجاع إلى أقل من 30% حتى مع التوسيع. علاوة على ذلك، اختبارات النشر في العالم الحقيقي عبر خمس مؤسسات تعتمد على حقيقة أرضية مؤكدة لحوالي 1.8% فقط من حركة المرور المجمعة، ما يجعل تقديرات الدقة التشغيلية لا تزال غير مؤكدة. كما يعتمد الإطار على عتاد قوي نسبيًا، مثل وحدات NVIDIA A100، والتي قد لا تتوفر في المؤسسات الأصغر. هذه التحفظات تؤكد أن النتائج واعدة لكنها مقيدة بمجالات البيانات والعتاد وإجراءات التحقق المدروسة.

ماذا يعني هذا للأمن اليومي

بعبارات بسيطة، تشير هذه الدراسة إلى أن دمج عدد من حيل التعلم العميق المعروفة بعناية—بدلًا من اختراع حيل جديدة كليًا—يمكن أن يؤدي إلى نظام أمن سيبراني يكتشف المزيد من الهجمات ويستخدم طاقة أقل أثناء التدريب. من خلال توليد هجمات اصطناعية واقعية تحافظ على الأنماط الحرجة، وتوجيه عملية التعلم بمكونات فقدان متممة متعددة، وتركيز قدرة الحوسبة ديناميكيًا حيث تكون التهديدات أكثر احتمالًا، يقدم الإطار المقترح طريقة أكثر كفاءة في استخدام البيانات وأكثر وعيًا بيئيًا لتدريب كاشفات التسلل. يحسن الكشف على مجموعات البيانات المعيارية ويظهر صلابة مشجعة ضد مناورة المهاجمين المتخفية، مع اعتراف صريح بنقاط الضعف في الهجمات النادرة والمتنكرة بشدة. للمستخدمين والمؤسسات، تقربنا مثل هذه الأساليب من أدوات أمنية أكثر ذكاءً ومتانة وأخضر بيئيًا.

الاستشهاد: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

الكلمات المفتاحية: كشف التسلل, شبكات العداء التوليدية, توسيع مرور الشبكة, الصلابة ضد الهجمات العدائية, الذكاء الاصطناعي موفّر الطاقة