Clear Sky Science · it

Rilevamento delle minacce informatiche potenziato usando nuove funzioni di perdita tri-metaeuristiche in reti generative avversarie con conservazione adattiva dell’attenzione per l’aumento del traffico di rete

Perché la difesa informatica più intelligente è importante

Ogni volta che navighi sul web, fai acquisti online o connetti un dispositivo a casa, si svolgono in sottofondo battaglie silenziose mentre i sistemi di sicurezza cercano di individuare traffico dannoso tra miliardi di connessioni innocue. Gli attaccanti inventano continuamente nuove strategie, mentre i difensori si confrontano con pochi esempi di attacchi reali e con i costi energetici crescenti legati a modelli di IA sempre più grandi. Questo articolo esplora un modo per rafforzare le difese digitali e ridurre l’elettricità necessaria per addestrarle insegnando a un modello generativo specializzato a creare «attacchi di pratica» realistici e diversificati per i sistemi di rilevamento delle intrusioni—non inventando algoritmi completamente nuovi, ma combinando e adattando idee consolidate in modo attentamente ingegnerizzato.

Creare dati di pratica più realistici

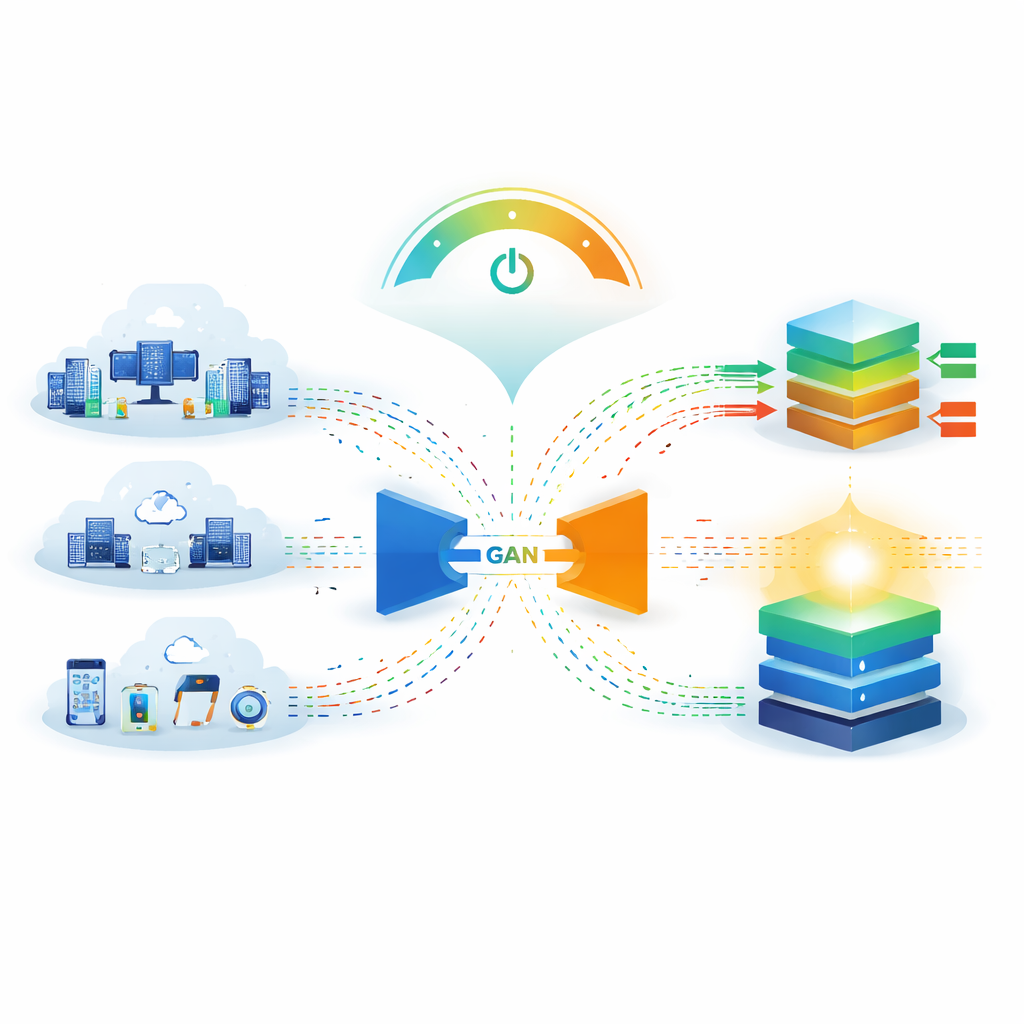

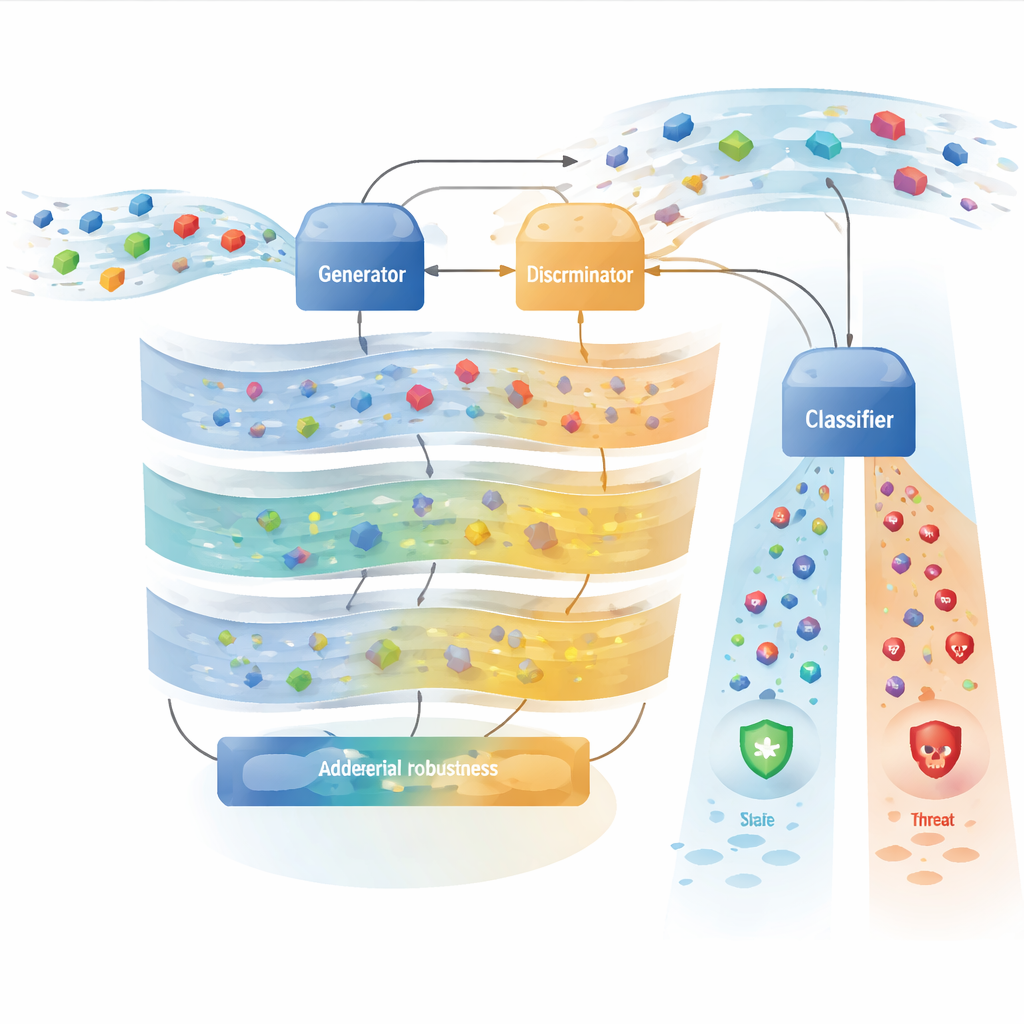

Le difese moderne spesso si basano su sistemi di deep learning che analizzano il traffico di rete alla ricerca di segni di intrusione. Questi sistemi rendono meglio quando sono addestrati su molti esempi sia di comportamento normale sia di attacchi. Nella realtà, il traffico normale supera di gran lunga quello pericoloso e alcuni tipi di attacco sono estremamente rari, perciò i modelli tendono a ignorarli. Gli autori utilizzano una forma di modello generativo, una Generative Adversarial Network (GAN), per produrre traffico di attacco sintetico che assomiglia e si comporta come attacchi reali. Invece di fare affidamento su un’unica regola di perdita per guidare l’apprendimento, progettano un framework a tre componenti di perdita che incoraggia il generatore a preservare le caratteristiche veramente importanti per distinguere gli attacchi, mantenere statistiche globali del traffico realistiche e conservare un’ampia varietà di pattern di attacco. Il risultato è un set di addestramento più ricco e più bilanciato per i sistemi di rilevamento a valle.

Prendere idee dalla natura, implementate in matematica

Il framework è ispirato a tre famiglie di metodi di ottimizzazione cosiddetti metaeuristici, denominate in riferimento a lucciole, meduse e gamberetti mantide. Le versioni classiche di questi algoritmi sono basate su popolazioni e non differenziabili, il che le rende poco adatte al deep learning moderno. Qui gli autori non eseguono direttamente quegli algoritmi. Traduiscono invece le idee di progettazione sottostanti in componenti di perdita continue e differenziabili che possono essere ottimizzate con il backpropagation standard. Un gruppo di componenti, influenzato dal comportamento delle «lucciole», incoraggia il traffico sintetico ad allinearsi con le caratteristiche di attacco importanti e a corrispondere alla distribuzione statistica dei dati reali. Un altro gruppo, ispirato agli sciami di «meduse», spinge le rappresentazioni interne di attacchi simili a raggrupparsi e quelle di attacchi diversi a separarsi, aumentando gradualmente la difficoltà del compito durante l’addestramento. Un terzo gruppo, concettualmente collegato alla precisione del «gamberetto mantide», si concentra sulla robustezza—assicurando che gli attacchi generati rimangano rilevabili anche quando vengono applicate piccole modifiche avversarie.

Risparmiare energia con attenzione mirata

Oltre alla accuratezza, gli autori affrontano un problema sempre più urgente: l’energia necessaria per addestrare grandi modelli di sicurezza. I data center consumano già l’1–2% dell’elettricità globale e il monitoraggio della sicurezza funziona 24 ore su 24. Per ridurre questo costo, il framework incorpora un meccanismo di attenzione consapevole dell’energia. Piuttosto che spendere la stessa quantità di calcolo su ogni flusso di rete, un modulo di scoring leggero stima quanto ogni campione sia sospetto. I flussi altamente sospetti ricevono attenzione completa ad alta risoluzione e aritmetica ad alta precisione; i flussi moderatamente sospetti ottengono attenzione media; il traffico chiaramente benigno viene processato con meno teste di attenzione, sequenze più corte e precisione numerica inferiore. Tecniche aggiuntive rendono sparse le ponderazioni dell’attenzione e accorciano la finestra di contesto per il traffico benigno. Queste scelte di progettazione riducono l’energia di addestramento di circa il 40% negli esperimenti degli autori, mantenendo al contempo le prestazioni di rilevamento sul traffico d’attacco.

Mettere il sistema alla prova

Il team valuta il proprio approccio su sette dataset di rilevamento delle intrusioni ampiamente usati che coprono reti aziendali, testbed cloud e ambienti Internet-of-Things, includendo tutto, dagli attacchi di tipo denial-of-service fino a tentativi di infiltrazione furtivi. Addestrano diversi classificatori di deep learning su tre tipi di dati: i dati originali sbilanciati, i dati aumentati con metodi standard come SMOTE e i dati arricchiti tramite la loro aumentazione basata su GAN. Con il nuovo framework, un rilevatore di intrusioni basato su transformer raggiunge circa il 98,7% di accuratezza e un F1-score di 0,987 sul benchmark NSL-KDD, superando varianti GAN precedenti e baseline focalizzate sull’energia. Studi di ablazione accurati mostrano che circa metà del miglioramento deriva dal semplice riequilibrio delle classi e dalle tecniche di aumento tradizionali, mentre l’altra metà è dovuta alla specifica combinazione di componenti di perdita e meccanismi di attenzione. Il sistema mostra inoltre una resilienza migliorata quando è sottoposto a metodi di attacco avversario comuni e può trasferirsi ragionevolmente bene tra dataset senza un ritraining completo.

Dove funziona e dove ancora fatica

Nonostante questi progressi, il metodo non è una bacchetta magica. Gli autori sono chiari nel dire che alcuni tipi di attacco restano molto difficili da rilevare—soprattutto infiltrazioni lente e furtive, per le quali il recall può scendere sotto il 30% anche con l’aumento. Inoltre, i test di deployment nel mondo reale in cinque organizzazioni si basano su verità di terra verificate per solo circa l’1,8% del traffico raccolto, il che rende le stime operative di accuratezza ancora incerte. Il framework dipende anche da hardware relativamente potente, come GPU NVIDIA A100, che potrebbero non essere disponibili nelle organizzazioni più piccole. Queste avvertenze sottolineano che i risultati sono promettenti ma limitati dai dataset, dall’hardware e dalle procedure di verifica studiati.

Cosa significa per la sicurezza di tutti i giorni

In termini semplici, questo lavoro suggerisce che integrare con cura diverse tecniche note di deep learning—piuttosto che inventarne di completamente nuove—può produrre un sistema di cybersicurezza che cattura più attacchi e usa meno energia per essere addestrato. Generando attacchi sintetici realistici che preservano pattern critici, guidando il processo di apprendimento con molteplici componenti di perdita complementari e concentrando dinamicamente la potenza di calcolo dove le minacce sono più probabili, il framework proposto offre un modo più efficiente in termini di dati e più attento all’ambiente per addestrare rilevatori di intrusioni. Migliora il rilevamento sui dataset di riferimento e mostra una robustezza incoraggiante contro manovre evasive degli attaccanti, pur riconoscendo apertamente i punti deboli in attacchi rari e molto camuffati. Per utenti e organizzazioni, approcci di questo tipo ci avvicinano a strumenti di sicurezza non solo più intelligenti e resilienti, ma anche più ecologici.

Citazione: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Parole chiave: rilevamento delle intrusioni, reti generative avversarie, aumento del traffico di rete, robustezza avversaria, IA a basso consumo energetico