Clear Sky Science · fr

Détection renforcée des menaces cybersécuritaires grâce à de nouvelles fonctions de perte tri‑métahéuristiques dans des réseaux antagonistes génératifs avec préservation adaptative de l’attention pour l’augmentation du trafic réseau

Pourquoi une défense cybernétique plus intelligente compte

Chaque fois que vous surfez, achetez en ligne ou connectez un appareil chez vous, des batailles silencieuses se déroulent en arrière‑plan pendant que les systèmes de sécurité tentent de repérer le trafic malveillant parmi des milliards de connexions inoffensives. Les attaquants inventent sans cesse de nouvelles ruses, tandis que les défenseurs doivent composer avec le manque d’exemples d’attaques réelles et la montée de la consommation d’énergie des modèles d’IA de plus en plus volumineux. Cet article explore une manière à la fois de renforcer les défenses numériques et de réduire l’électricité nécessaire pour les entraîner : apprendre à un modèle génératif spécialisé à produire des « attaques d’entraînement » réalistes et diversifiées pour les systèmes de détection d’intrusion — non pas en créant de nouveaux algorithmes ex nihilo, mais en combinant et adaptant des idées éprouvées de façon soigneusement ingénierée.

Produire des données d’entraînement plus réalistes

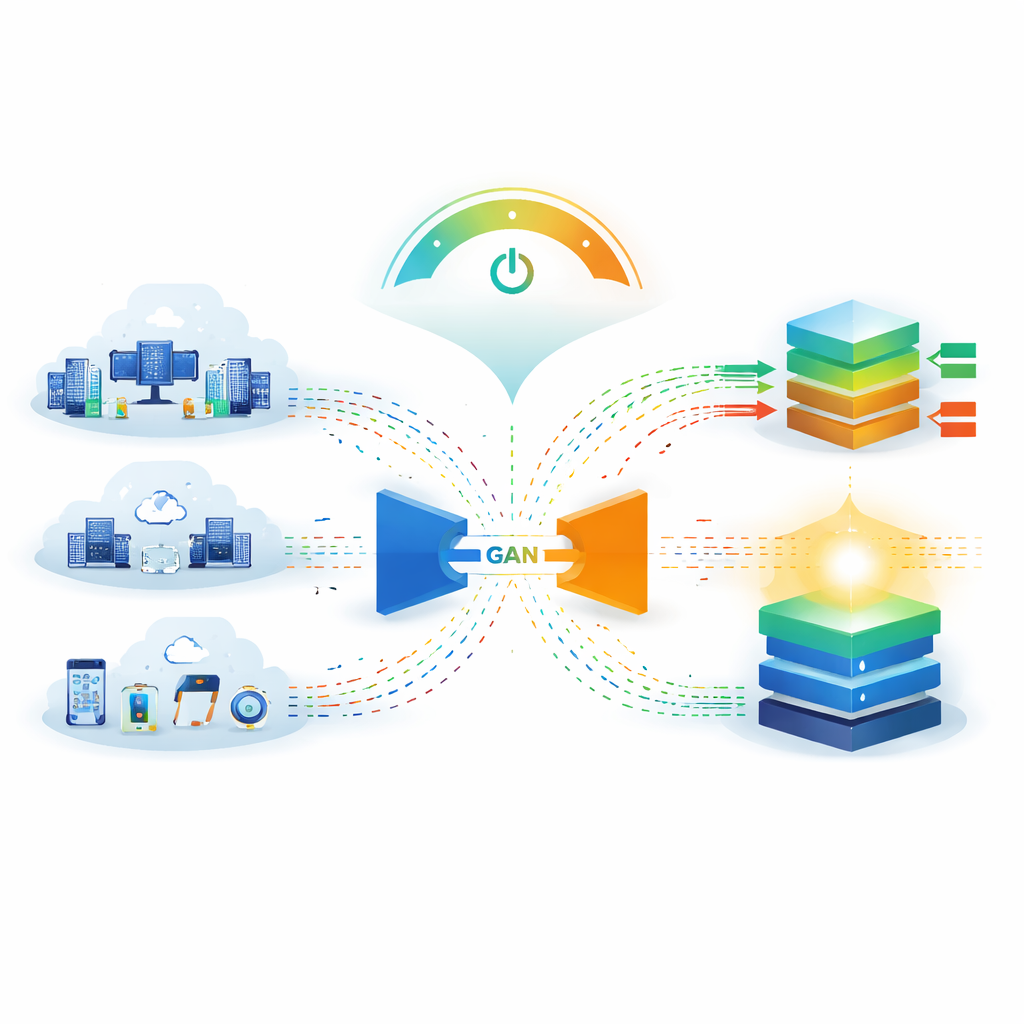

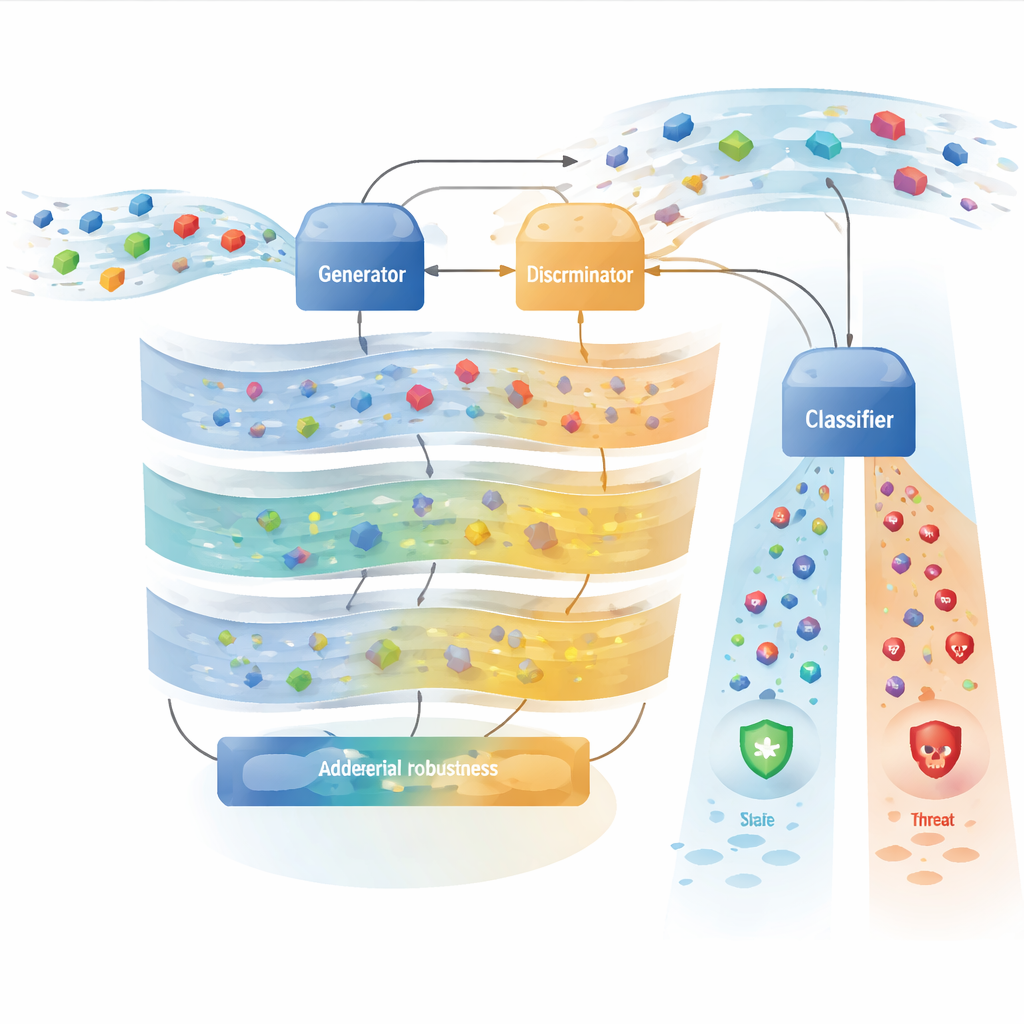

Les défenses cybermodernes reposent souvent sur des systèmes d’apprentissage profond qui scrutent le trafic réseau à la recherche de signes d’intrusion. Ces systèmes donnent le meilleur d’eux‑mêmes lorsqu’ils sont entraînés sur de nombreux exemples de comportements normaux et d’attaques. En réalité, le trafic normal est bien plus abondant que le trafic dangereux, et certains types d’attaque sont extrêmement rares, si bien que les modèles ont tendance à les ignorer. Les auteurs utilisent un type de modèle génératif, un Generative Adversarial Network (GAN), pour produire du trafic d’attaque synthétique qui ressemble et se comporte comme des attaques réelles. Plutôt que de s’appuyer sur une unique règle de perte pour guider l’apprentissage, ils conçoivent un cadre de pertes à trois composantes qui encourage le générateur à préserver les caractéristiques réellement importantes pour distinguer les attaques, à conserver des statistiques globales du trafic réalistes et à maintenir une grande diversité de modes d’attaque. Le résultat est un jeu d’entraînement plus riche et mieux équilibré pour les systèmes de détection en aval.

Emprunter à la nature, mis en œuvre en mathématiques

Le cadre s’inspire de trois familles de méthodes d’optimisation métaheuristiques dites « »nommées d’après« » les lucioles, les méduses et les crevettes mante. Les versions classiques de ces algorithmes sont basées sur des populations et non différentiables, ce qui les rend peu adaptées à l’apprentissage profond moderne. Ici, les auteurs n’exécutent pas directement ces algorithmes. Ils traduisent plutôt les idées de conception sous‑jacentes en composantes de perte lisses et différentiables qui peuvent être optimisées par rétropropagation standard. Un groupe de composantes, influencé par le comportement des « lucioles », encourage le trafic synthétique à s’aligner sur les caractéristiques d’attaque importantes et à correspondre à la distribution statistique des données réelles. Un autre groupe, inspiré des essaims de « méduses », incite les représentations internes d’attaques similaires à se regrouper et les attaques différentes à se séparer, tout en augmentant progressivement la difficulté des tâches au cours de l’entraînement. Un troisième groupe, conceptuellement lié à la précision des « crevettes mante », se concentre sur la robustesse — en veillant à ce que les attaques générées restent détectables même lorsque de petites modifications adverses leur sont appliquées.

Économiser l’énergie grâce à une attention ciblée

Au‑delà de la précision, les auteurs s’attaquent à une question de plus en plus pressante : l’énergie nécessaire pour entraîner de grands modèles de sécurité. Les centres de données consomment déjà 1 à 2 % de l’électricité mondiale, et la surveillance de sécurité fonctionne en continu. Pour réduire ce coût, le cadre intègre un mécanisme d’attention conscient de l’énergie. Plutôt que de dépenser la même puissance de calcul sur chaque flux réseau, un module de notation léger estime le degré de suspicion de chaque échantillon. Les flux très suspects reçoivent une attention complète, à haute résolution et en précision arithmétique élevée ; les flux modérément suspects reçoivent une attention moyenne ; le trafic manifestement bénin est traité avec moins de têtes d’attention, des séquences plus courtes et une précision numérique réduite. Des techniques supplémentaires éparsifient les poids d’attention et raccourcissent la fenêtre de contexte pour le trafic bénin. Ces choix de conception réduisent la consommation d’énergie à l’entraînement d’environ 40 % dans les expériences des auteurs tout en maintenant les performances de détection sur le trafic d’attaque.

Évaluer le système

L’équipe évalue son approche sur sept jeux de données de détection d’intrusion largement utilisés, couvrant des réseaux d’entreprise, des bancs d’essai cloud et des environnements Internet des objets, et allant des inondations par déni de service aux tentatives d’infiltration furtives. Ils entraînent plusieurs classifieurs d’apprentissage profond sur trois types de données : les données d’origine déséquilibrées, les données augmentées par des méthodes classiques comme SMOTE, et les données enrichies à l’aide de leur augmentation basée sur GAN. Avec le nouveau cadre, un détecteur d’intrusion basé sur un transformeur atteint environ 98,7 % de précision et un F1 de 0,987 sur la référence NSL‑KDD, surpassant les variantes GAN antérieures et les approches axées sur l’énergie. Des études d’ablation soignées montrent qu’environ la moitié de l’amélioration provient du rééquilibrage de classes de base et des augmentations traditionnelles, tandis que l’autre moitié tient à la combinaison spécifique des composantes de perte et des mécanismes d’attention. Le système montre aussi une résilience améliorée face à des méthodes d’attaque adversaire courantes, et peut se transférer de manière raisonnable entre jeux de données sans réentraînement complet.

Où ça marche et où ça peine encore

Malgré ces gains, la méthode n’est pas une solution miracle. Les auteurs précisent que certains types d’attaque restent très difficiles à détecter — en particulier les attaques d’infiltration lentes et furtives, pour lesquelles le rappel peut tomber sous les 30 % même avec augmentation. De plus, les tests de déploiement en conditions réelles dans cinq organisations ne reposent que sur une vérité terrain vérifiée pour environ 1,8 % du trafic collecté, ce qui rend les estimations opérationnelles de précision encore incertaines. Le cadre dépend aussi de matériel relativement puissant, comme des GPU NVIDIA A100, qui peuvent ne pas être disponibles dans les structures plus petites. Ces mises en garde soulignent que les résultats sont prometteurs mais limités par les jeux de données, le matériel et les procédures de vérification étudiés.

Ce que cela signifie pour la sécurité au quotidien

En termes simples, ce travail suggère que l’intégration soignée de plusieurs astuces bien connues de l’apprentissage profond — plutôt que l’invention de nouvelles — peut aboutir à un système de cybersécurité qui détecte plus d’attaques tout en consommant moins d’énergie à l’entraînement. En générant des attaques synthétiques réalistes qui préservent des motifs critiques, en guidant l’apprentissage par des composantes de perte complémentaires et en concentrant dynamiquement la puissance de calcul là où les menaces sont les plus probables, le cadre proposé offre un moyen plus efficients en données et plus écologique d’entraîner des détecteurs d’intrusion. Il améliore la détection sur des jeux de référence et montre une robustesse encourageante face aux manœuvres d’évasion des attaquants, tout en reconnaissant ouvertement ses faiblesses sur des attaques rares et fortement déguisées. Pour les utilisateurs et les organisations, des approches de ce type nous rapprochent d’outils de sécurité non seulement plus intelligents et résilients, mais aussi plus verts.

Citation: Khalil, H.M., Elrefaiy, A., Elbaz, M. et al. Enhanced cybersecurity threat detection using novel tri-metaheuristic loss functions in generative adversarial networks with adaptive attention preservation for network traffic augmentation. Sci Rep 16, 12074 (2026). https://doi.org/10.1038/s41598-026-46375-3

Mots-clés: détection d’intrusion, réseaux antagonistes génératifs, augmentation du trafic réseau, robustesse aux attaques adverses, IA économe en énergie