Clear Sky Science · zh

使用卷积神经网络与集成特征工程进行物联网网络恶意软件检测

为何更智能的恶意软件检测至关重要

从婴儿监护器和智能门锁到工业传感器,日常用品如今都连入互联网,悄悄地发送和接收数据。这种便利伴随着隐性代价:网络犯罪分子可以将这些设备变成间谍工具或大规模在线攻击的构件。传统的防病毒工具并非为这个快速变化的世界设计。本文探讨了一种将数据清理、巧妙的数据表示与深度学习相结合的方法,如何以显著的准确率捕捉这些连接设备中的恶意活动。

连接设备中的隐性威胁

恶意软件是旨在造成损害的软件:监视用户、窃取信息,或控制计算机和设备。在物联网(IoT)网络中,此类恶意软件可以在摄像头、路由器和智能电表等设备之间的流量中悄然传播。攻击者不断改变策略,使用伪装手段隐藏其代码并模仿正常行为。较早的防护方法通常依赖已知“签名”或简单规则,这类方法难以跟上不断变化的模式。为了保护现代网络,防御方需要能够从海量流量中学习微妙线索并随攻击者演进而自适应的工具。

将混乱流量转化为有意义的信号

作者以一个大型、现实的网络连接集合 UNSW-NB15 为起点,该数据集包含日常流量与若干类型的攻击。原始网络数据往往很混乱:存在缺失项、重复记录、不一致的编码以及尺度差异很大的数值。团队首先通过删除损坏和重复记录、修正异常值,并将诸如连接状态或服务类型之类的文本类条目转换为数值形式来清洗数据。随后对数值进行归一化,使得诸如数据包计数和持续时间等特征落入统一范围,便于学习算法进行比较。

用特征工程赋予意义

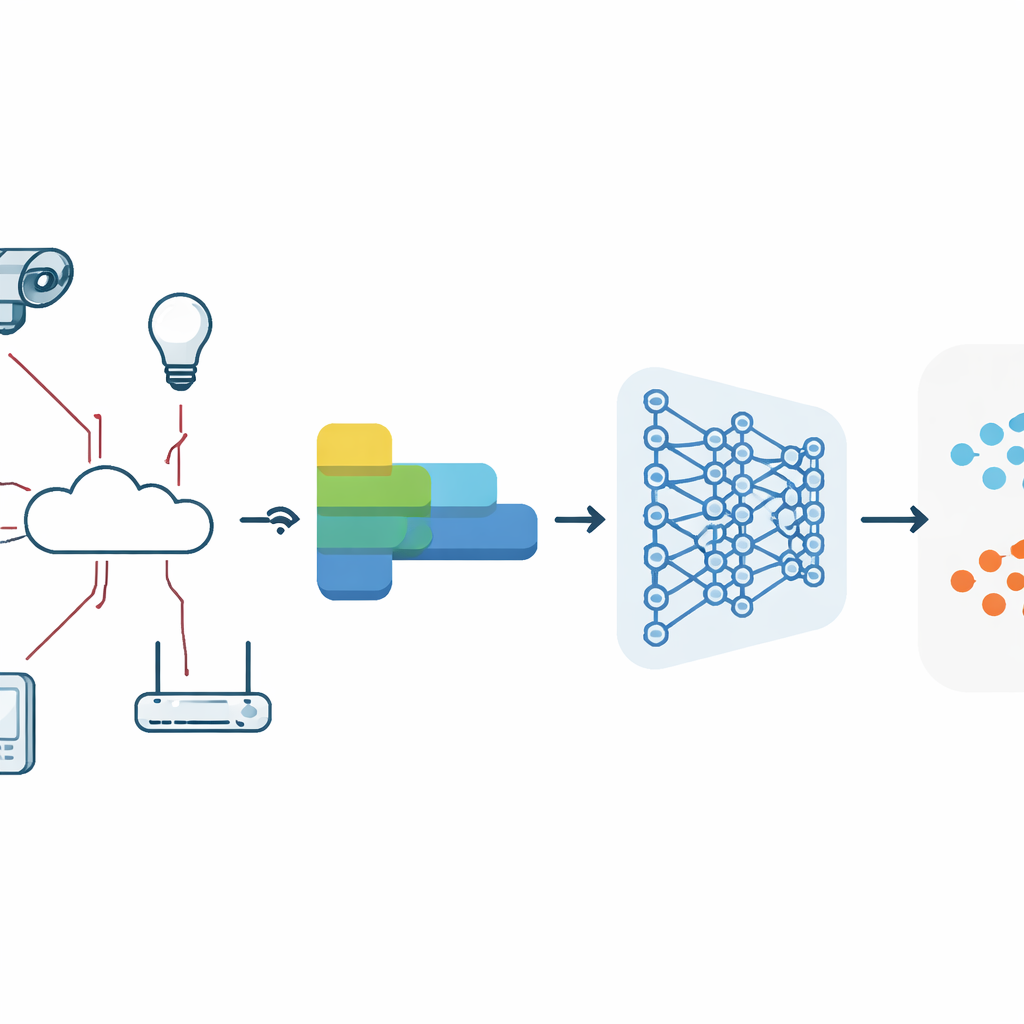

这项工作的一个关键新意是对结构化网络流量施加的丰富“特征工程”流水线。作者并非将原始字段直接输入神经网络,而是使用多种借鉴自文本分析的互补技术对其重塑。词袋(Bag of Words)和 TF-IDF 将类别字段转换为计数和按重要性加权的分数,有助于突出稀有但有意义的模式。Word2Vec 将相似值映射到数值空间中相邻的点,捕捉单纯计数无法体现的关系。主成分分析(PCA)随后将这些高维表示压缩为更小的一组信息性方向,而递归特征消除和相关性分析则移除冗余或无益的输入。其结果是对每次连接的紧凑且信息密集的视图,非常适合深度学习使用。

观察流量流向的深度网络

在这些工程化的数据之上,研究人员设计并比较了五种一维卷积神经网络(CNN)模型。CNN 通常以图像识别著称,但在此处它们在流量特征序列上滑动小型滤波器,以检测与攻击相关的重复模式。该研究探索了多种称为 M-block 的架构变体,它们在深度、滤波器数量、批归一化与 dropout(有助于稳定训练并防止过拟合)的使用,以及输入重塑方式方面各不相同。模型使用标准优化技术训练,通过严格的交叉验证进行评估,并在训练期间未见过的数据子集上进行独立测试。

结果告诉我们的是什么

模型的演进显示出更聪明的预处理和架构设计如何稳步提高性能。早期的 CNN 版本已能检测到大多数攻击,但会错误地标记许多安全连接。随着作者加入更强的特征工程并优化 CNN 结构,错误率显著下降。两个最先进的模型结合了多种类文本编码(词袋、TF-IDF、Word2Vec)、降维(PCA)和经过调优的 CNN,在测试数据上达到了完美的分数:100% 的准确率以及将恶意流量与良性流量完全分离的能力。尽管如此,最终模型仍然紧凑且运行迅速,仅需小于兆字节级别的内存,并能在标准 CPU 上每秒处理数千次连接——这一点对资源有限的网关和边缘设备尤为重要。

对日常安全的意义

简而言之,该研究表明,通过使用丰富且经过精心准备的特征教会深度学习系统“阅读”网络流量,可以显著提升物联网网络中隐藏攻击的检测能力。作者通过将原始数据转化为有意义的模式并让 CNN 学会区分正常与有害行为,构建了既准确又高效的检测器。尽管真实世界的条件永远比任何单一数据集更为多样化,但这项工作指向了可行且具自适应性的防御方向,有助于让我们互联的家庭、企业和城市在面对不断演进的网络威胁时更安全。

引用: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

关键词: 物联网恶意软件检测, 网络流量分析, 深度学习安全, 卷积神经网络, 入侵检测