Clear Sky Science · nl

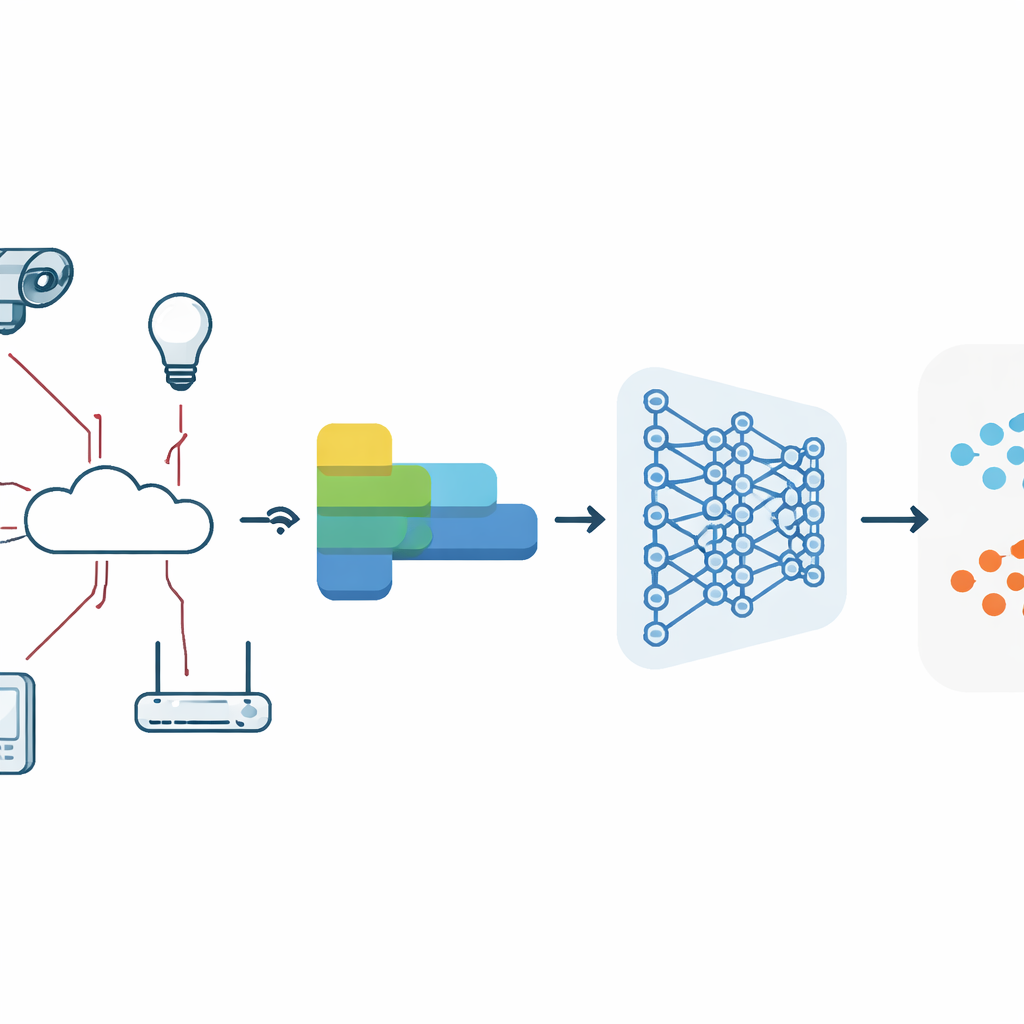

Malwaredetectie in IoT-netwerken met CNN's en geïntegreerde feature-engineering

Waarom slimere malwaredetectie ertoe doet

Alledaagse voorwerpen — van babyfoons en slimme deursloten tot industriële sensoren — staan nu op internet en zenden en ontvangen ongemerkt data. Dit gemak kent een verborgen prijs: cybercriminelen kunnen die apparaten gebruiken om te spioneren of als bouwstenen voor grootschalige online-aanvallen. Traditionele antivirusmiddelen zijn niet ontworpen voor deze snel veranderende wereld. Dit artikel onderzoekt hoe een nieuwe combinatie van datacleaning, doordachte gegevensrepresentatie en deep learning kwaadaardige activiteiten op deze verbonden apparaten met opmerkelijke nauwkeurigheid kan detecteren.

Verborgen dreigingen in verbonden apparaten

Malware is software die is gemaakt om schade te berokkenen: gebruikers bespioneren, informatie stelen of computers en apparaten kapen. In Internet of Things (IoT)-netwerken kan zulke malware zich stilletjes via het verkeer tussen apparaten zoals camera’s, routers en slimme meters verspreiden. Aanvallers veranderen voortdurend hun tactieken en gebruiken trucs om hun code te verbergen en normaal gedrag na te bootsen. Oudere beschermingsmethoden zijn vaak afhankelijk van bekende “handtekeningen” of eenvoudige regels, die moeite hebben om gelijke tred te houden met deze verschuivende patronen. Om moderne netwerken te beschermen, hebben verdedigende partijen tools nodig die subtiele aanwijzingen uit enorme verkeersstromen kunnen leren en zich kunnen aanpassen naarmate aanvallers evolueren.

Rommelig verkeer omzetten in betekenisvolle signalen

De auteurs starten vanuit een grote, realistische verzameling netwerkverbindingen genaamd UNSW-NB15, die zowel alledaags verkeer als meerdere aanvalstypes bevat. Ruwe netwerkdata is rommelig: het bevat ontbrekende velden, dubbele records, inconsistente codes en getallen op zeer verschillende schalen. Het team maakt deze data eerst schoon door kapotte en herhaalde records te verwijderen, vreemde waarden te corrigeren en tekstachtige velden — zoals verbindingsstatus of servicetype — om te zetten naar numerieke vorm. Vervolgens normaliseren ze numerieke waarden zodat kenmerken zoals pakketaantallen en duur binnen een gemeenschappelijk bereik vallen, waardoor ze gemakkelijker door een leeralgoritme vergeleken kunnen worden.

Betekenis toevoegen met feature-engineering

Een belangrijke vernieuwing van dit werk is de rijke pipeline voor feature-engineering toegepast op gestructureerd netwerkverkeer. In plaats van ruwe velden rechtstreeks in een neuraal netwerk te stoppen, herschikken de auteurs ze met behulp van meerdere complementaire technieken uit tekstanalyse. Bag of Words en TF-IDF zetten categorische velden om in tellingen en belang-gewogen scores, wat helpt om zeldzame maar veelzeggende patronen te benadrukken. Word2Vec plaatst vergelijkbare waarden dicht bij elkaar in een numerieke ruimte en legt relaties vast die eenvoudige tellingen missen. Principal Component Analysis (PCA) comprimeert deze hoog-dimensionale representaties vervolgens tot een kleinere set informatieve richtingen, terwijl recursive feature elimination en correlatieanalyse redundante of onbruikbare inputs verwijderen. Het resultaat is een compacte, informatie-rijke weergave van elke verbinding die goed geschikt is voor deep learning.

Diepe netwerken die verkeersstromen observeren

Bovenop deze geavanceerde data ontwerpen en vergelijken de onderzoekers vijf eendimensionale convolutionele neurale netwerk (CNN)-modellen. CNN’s zijn vaak bekend van beeldherkenning, maar hier schuiven ze kleine filters over reeksen van verkeerskenmerken om terugkerende patronen te detecteren die met aanvallen samenhangen. De studie onderzoekt meerdere architecturale varianten, aangeduid als M-blocks, die verschillen in diepte, aantal filters, het gebruik van batchnormalisatie en dropout (die helpen training te stabiliseren en overfitting te voorkomen) en hoe de input wordt hervormd. De modellen worden getraind met standaard optimalisatietechnieken, geëvalueerd via zorgvuldige cross-validatie en getest op een onafhankelijke deelverzameling van de dataset die tijdens training onzichtbaar blijft.

Wat de resultaten ons vertellen

De opeenvolging van modellen toont hoe slimmer voorbewerken en architectuurontwerp de prestaties gestaag verbeteren. Vroege CNN-versies detecteren al de meeste aanvallen maar markeren ten onrechte vele veilige verbindingen. Naarmate de auteurs sterkere feature-engineering toevoegen en de CNN-structuur verfijnen, dalen de foutpercentages scherp. De twee meest geavanceerde modellen, die meerdere tekstachtige encoderingen combineren (Bag of Words, TF-IDF, Word2Vec), dimensionale reductie (PCA) en een afgestelde CNN, behalen perfecte scores op de testdata: 100% nauwkeurigheid en een vlekkeloze scheiding tussen kwaadaardig en goedaardig verkeer. Desondanks blijft het eindmodel compact en snel, en vereist het slechts een fractie van een megabyte geheugen en verwerkt het duizenden verbindingen per seconde op een standaard-CPU — belangrijk voor gateways en edge-apparaten met beperkte middelen.

Wat dit betekent voor alledaagse beveiliging

In eenvoudige termen toont de studie aan dat het trainen van een deep learning-systeem om netwerkverkeer te "lezen" met rijke, zorgvuldig voorbereide features de detectie van verborgen aanvallen in IoT-netwerken aanzienlijk kan verbeteren. Door ruwe data om te zetten in betekenisvolle patronen en CNN’s het verschil tussen normaal en schadelijk gedrag te laten leren, bouwen de auteurs detectoren die zowel nauwkeurig als efficiënt zijn. Hoewel reële omstandigheden altijd gevarieerder zullen zijn dan een enkele dataset, wijst dit werk op praktische, adaptieve verdedigingsmethoden die kunnen helpen onze verbonden huizen, bedrijven en steden veiliger te houden tegen evoluerende cyberbedreigingen.

Bronvermelding: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Trefwoorden: IoT malwaredetectie, netwerkverkeersanalyse, deep learning beveiliging, convolutionele neurale netwerken, indringingsdetectie