Clear Sky Science · es

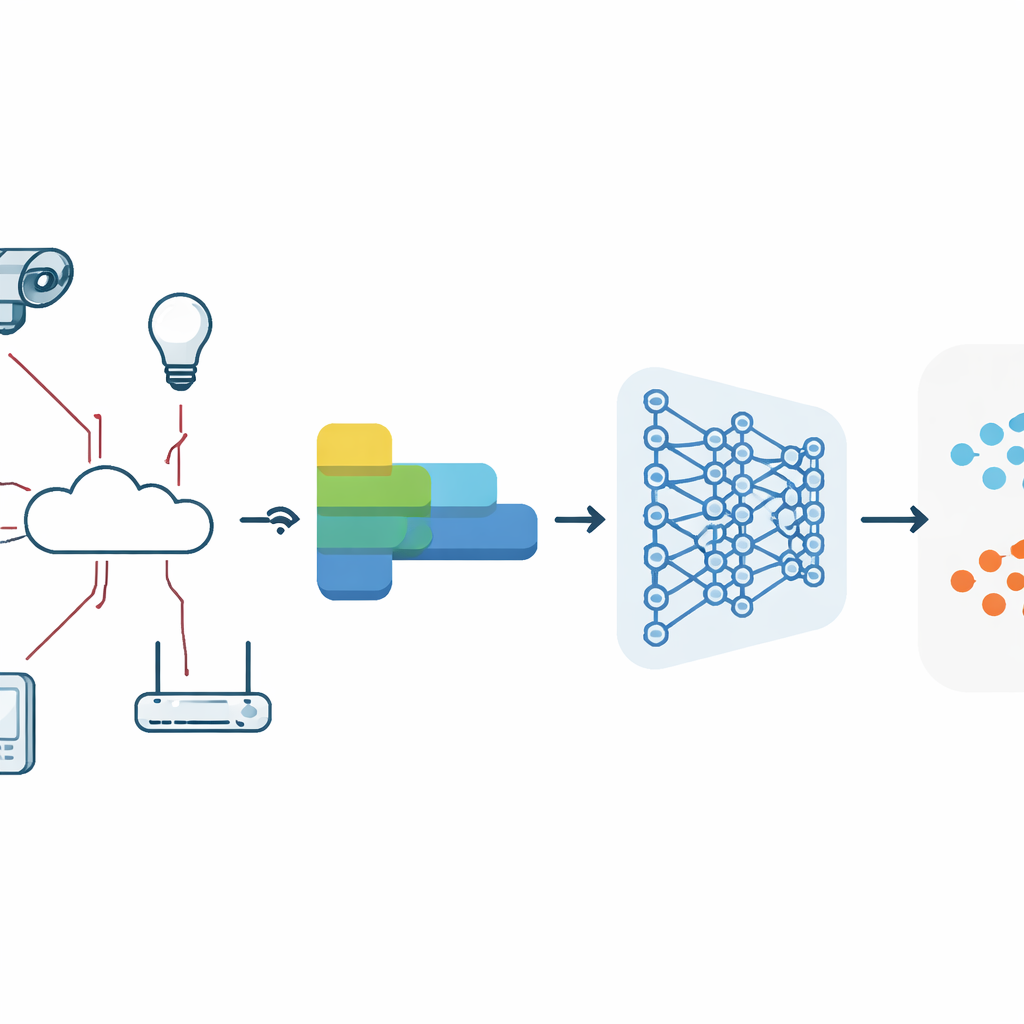

Detección de malware en redes IoT con CNN y ingeniería de características integrada

Por qué importa una detección de malware más inteligente

Objetos cotidianos —desde monitores de bebé y cerraduras inteligentes hasta sensores industriales— ahora están conectados a Internet, enviando y recibiendo datos de forma continua. Esta comodidad tiene un coste oculto: los ciberdelincuentes pueden convertir esos dispositivos en herramientas de espionaje o en piezas para ataques masivos en línea. Las soluciones tradicionales de antivirus no fueron diseñadas para este mundo que cambia rápidamente. Este artículo explora cómo una nueva combinación de limpieza de datos, representación inteligente y aprendizaje profundo puede detectar actividad maliciosa en estos dispositivos conectados con una precisión notable.

Amenazas ocultas en los dispositivos conectados

El malware es software creado para causar daño: espiar a los usuarios, robar información o secuestrar ordenadores y dispositivos. En las redes del Internet de las Cosas (IoT), ese malware puede moverse silenciosamente a través del tráfico entre aparatos como cámaras, routers y contadores inteligentes. Los atacantes cambian constantemente sus tácticas, empleando trucos para ocultar su código e imitar comportamientos normales. Los métodos de protección más antiguos suelen depender de “firmas” conocidas o reglas simples, que tienen dificultades para seguir el ritmo de estos patrones cambiantes. Para proteger las redes modernas, los defensores necesitan herramientas que puedan aprender pistas sutiles de flujos masivos de tráfico y adaptarse conforme evolucionan los atacantes.

Convertir tráfico desordenado en señales significativas

Los autores parten de una colección grande y realista de conexiones de red llamada UNSW-NB15, que incluye tanto tráfico cotidiano como varios tipos de ataques. Los datos de red en bruto son desordenados: contienen entradas faltantes, registros duplicados, códigos inconsistentes y números en escalas muy distintas. El equipo primero limpia estos datos eliminando registros rotos y repetidos, corrigiendo valores extraños y convirtiendo entradas de tipo texto —como el estado de la conexión o el tipo de servicio— en forma numérica. Después normalizan los valores numéricos para que características como el recuento de paquetes y las duraciones caigan en un rango común, lo que facilita la comparación por parte de un algoritmo de aprendizaje.

Añadir significado mediante ingeniería de características

Una novedad clave de este trabajo es su rico proceso de “ingeniería de características” aplicado al tráfico de red estructurado. En lugar de alimentar campos en bruto directamente a una red neuronal, los autores los transforman usando varias técnicas complementarias tomadas del análisis de texto. Bag of Words y TF-IDF convierten campos categóricos en recuentos y puntuaciones ponderadas por importancia, lo que ayuda a resaltar patrones raros pero reveladores. Word2Vec sitúa valores similares en puntos cercanos de un espacio numérico, capturando relaciones que los recuentos simples no detectan. El Análisis de Componentes Principales (PCA) comprime luego estas representaciones de alta dimensión en un conjunto menor de direcciones informativas, mientras que la eliminación recursiva de características y el análisis de correlación eliminan entradas redundantes o poco útiles. El resultado es una vista compacta y rica en información de cada conexión, bien adaptada al aprendizaje profundo.

Redes profundas que vigilan los flujos de tráfico

Sobre estos datos transformados, los investigadores diseñan y comparan cinco modelos de redes neuronales convolucionales (CNN) unidimensionales. Las CNN son conocidas por el reconocimiento de imágenes, pero aquí hacen deslizar pequeños filtros sobre secuencias de características de tráfico para detectar patrones recurrentes vinculados a ataques. El estudio explora múltiples variantes arquitectónicas, llamadas M-blocks, que difieren en profundidad, número de filtros, uso de normalización por lotes y dropout (que ayudan a estabilizar el entrenamiento y prevenir el sobreajuste), y en cómo se remodela la entrada. Los modelos se entrenan con técnicas de optimización estándar, se evalúan mediante una validación cruzada cuidadosa y se prueban en una porción independiente del conjunto de datos que permanece oculta durante el entrenamiento.

Qué nos dicen los resultados

La progresión de modelos muestra cómo un preprocesado más inteligente y el diseño arquitectónico mejoran constantemente el rendimiento. Las primeras versiones de la CNN ya detectan la mayoría de los ataques pero marcan erróneamente muchas conexiones seguras. A medida que los autores añaden una ingeniería de características más potente y refinan la estructura de la CNN, las tasas de error caen drásticamente. Los dos modelos más avanzados, que combinan múltiples codificaciones tipo texto (Bag of Words, TF-IDF, Word2Vec), reducción de dimensionalidad (PCA) y una CNN ajustada, alcanzan puntuaciones perfectas en los datos de prueba: 100 % de exactitud y una capacidad impecable para separar tráfico malicioso de benigno. A pesar de esto, el modelo final sigue siendo compacto y rápido, requiriendo solo una fracción de megabyte de memoria y procesando miles de conexiones por segundo en una CPU estándar —algo importante para gateways y dispositivos edge con recursos limitados.

Qué implica esto para la seguridad cotidiana

En términos simples, el estudio muestra que enseñar a un sistema de aprendizaje profundo a “leer” el tráfico de red usando características ricas y cuidadosamente preparadas puede mejorar dramáticamente la detección de ataques ocultos en redes IoT. Transformando datos en bruto en patrones significativos y permitiendo que las CNN aprendan la diferencia entre comportamiento normal y dañino, los autores construyen detectores que son a la vez precisos y eficientes. Si bien las condiciones del mundo real siempre serán más variadas que cualquier conjunto de datos individual, este trabajo apunta a defensas prácticas y adaptativas que pueden ayudar a mantener más seguras nuestras casas, empresas y ciudades conectadas frente a las amenazas cibernéticas en evolución.

Cita: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Palabras clave: Detección de malware en IoT, análisis de tráfico de red, seguridad con aprendizaje profundo, redes neuronales convolucionales, detección de intrusiones