Clear Sky Science · de

Malware-Erkennung in IoT-Netzwerken mit CNNs und integrierter Merkmalsaufbereitung

Warum intelligente Malware-Erkennung wichtig ist

Alltägliche Gegenstände – von Babyphones und smarten Schlössern bis hin zu industriellen Sensoren – sind mittlerweile mit dem Internet verbunden und senden sowie empfangen unauffällig Daten. Dieser Komfort hat einen versteckten Preis: Cyberkriminelle können diese Geräte als Spionagewerkzeuge missbrauchen oder als Bausteine für groß angelegte Online-Angriffe verwenden. Traditionelle Antivirenprogramme sind nicht für diese sich schnell wandelnde Welt ausgelegt. Dieses Papier untersucht, wie eine neue Kombination aus Datenbereinigung, cleverer Datenrepräsentation und Tiefenlernen bösartige Aktivitäten in diesen vernetzten Geräten mit bemerkenswerter Genauigkeit erkennen kann.

Verborgene Bedrohungen in vernetzten Geräten

Malware ist Software, die Schaden anrichten soll: Anwender ausspionieren, Informationen stehlen oder Computer und Geräte kapern. In Internet-of-Things-(IoT-)Netzen kann solche Malware leise über den Verkehr zwischen Geräten wie Kameras, Routern und smarten Zählern wandern. Angreifer ändern ständig ihre Taktiken und nutzen Tricks, um ihren Code zu verbergen und normales Verhalten zu imitieren. Ältere Schutzmethoden basieren häufig auf bekannten „Signaturen“ oder einfachen Regeln, die mit diesen sich wandelnden Mustern nur schwer Schritt halten. Um moderne Netzwerke zu schützen, benötigen Verteidiger Werkzeuge, die subtile Hinweise aus riesigen Verkehrsströmen lernen und sich an die Entwicklung der Angreifer anpassen können.

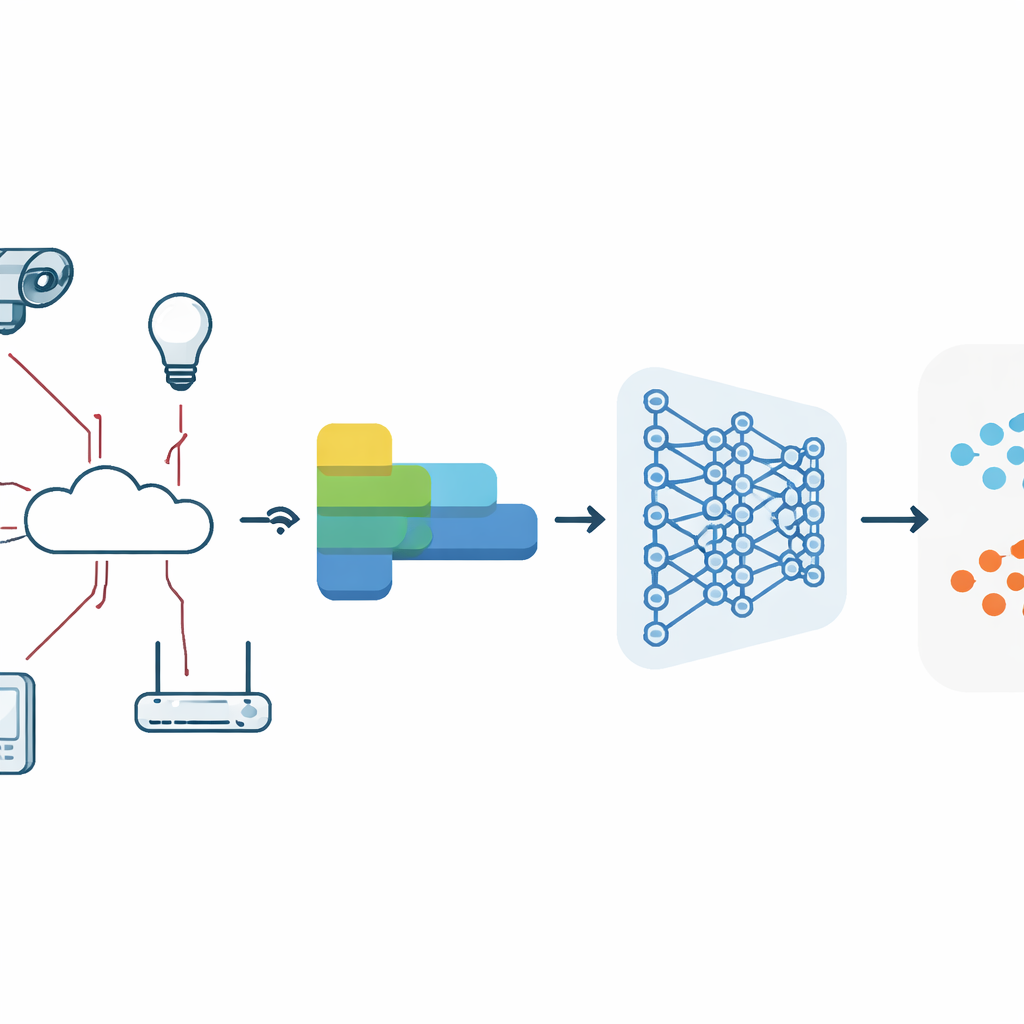

Vom unordentlichen Verkehr zu aussagekräftigen Signalen

Die Autoren starten mit einer großen, realistischen Sammlung von Netzwerkverbindungen namens UNSW-NB15, die sowohl alltäglichen Verkehr als auch mehrere Arten von Angriffen enthält. Rohe Netzwerkdaten sind unordentlich: Sie enthalten fehlende Einträge, doppelte Datensätze, inkonsistente Codes und Zahlen in sehr unterschiedlichen Skalen. Das Team bereinigt diese Daten zunächst, indem es fehlerhafte und wiederholte Einträge entfernt, ungewöhnliche Werte korrigiert und textähnliche Einträge – wie Verbindungszustand oder Diensttyp – in numerische Form überführt. Anschließend normalisieren sie numerische Werte, sodass Merkmale wie Paketanzahlen und Dauern in einem gemeinsamen Bereich liegen und einem Lernalgorithmus leichter vergleichbar werden.

Bedeutung hinzufügen durch Merkmalsaufbereitung

Eine zentrale Neuheit dieser Arbeit ist die umfassende „Feature Engineering“-Pipeline, die auf strukturierte Netzwerkdaten angewendet wird. Anstatt rohe Felder direkt in ein neuronales Netz zu geben, formen die Autoren sie mit mehreren ergänzenden Techniken um, die aus der Textanalyse stammen. Bag-of-Words und TF-IDF verwandeln kategoriale Felder in Häufigkeiten und nach Wichtigkeit gewichtete Werte, wodurch seltene, aber aussagekräftige Muster hervorgehoben werden. Word2Vec ordnet ähnliche Werte nahe zueinander liegenden Punkten in einem numerischen Raum zu und erfasst Beziehungen, die einfache Zählungen übersehen. Principal Component Analysis (PCA) komprimiert diese hochdimensionalen Darstellungen dann in eine kleinere Menge informativer Richtungen, während rekursive Merkmalselimination und Korrelationsanalyse redundante oder wenig hilfreiche Eingaben entfernen. Das Ergebnis ist eine kompakte, informationsreiche Sicht auf jede Verbindung, die gut für das Tiefenlernen geeignet ist.

Tiefe Netze, die Verkehrsflüsse beobachten

Auf dieser aufbereiteten Datenbasis entwerfen und vergleichen die Forschenden fünf eindimensionale Faltungsnetzmodelle (CNN). CNNs sind vor allem für Bilderkennung bekannt, doch hier schieben sie kleine Filter über Sequenzen von Verkehrsmerkmalen, um wiederkehrende Muster zu erkennen, die mit Angriffen verbunden sind. Die Studie untersucht mehrere architektonische Varianten, sogenannte M-Blöcke, die sich in Tiefe, Filteranzahl, Einsatz von Batch-Normalisierung und Dropout (die das Training stabilisieren und Überanpassung verhindern) sowie in der Art der Eingabeumschichtung unterscheiden. Die Modelle werden mit standardmäßigen Optimierungstechniken trainiert, durch sorgfältige Kreuzvalidierung bewertet und an einem unabhängigen Teil des Datensatzes getestet, der während des Trainings nicht gesehen wurde.

Was die Ergebnisse zeigen

Die Modellentwicklung zeigt, wie intelligenteres Preprocessing und Architekturdesign die Leistung schrittweise verbessern. Frühe CNN-Versionen erkennen bereits die meisten Angriffe, markieren jedoch fälschlich viele sichere Verbindungen. Mit stärkerer Merkmalsaufbereitung und Verfeinerung der CNN-Struktur sinken die Fehlerquoten deutlich. Die zwei fortgeschrittensten Modelle, die mehrere textähnliche Kodierungen (Bag of Words, TF-IDF, Word2Vec), Dimensionsreduktion (PCA) und ein abgestimmtes CNN kombinieren, erreichen auf den Testdaten perfekte Werte: 100 % Genauigkeit und eine fehlerfreie Trennung von bösartigem und benignem Verkehr. Dennoch bleibt das finale Modell kompakt und schnell, benötigt nur einen Bruchteil eines Megabytes Speicher und verarbeitet tausende Verbindungen pro Sekunde auf einer Standard-CPU – wichtig für Gateways und Edge-Geräte mit begrenzten Ressourcen.

Was das für die tägliche Sicherheit bedeutet

Einfach gesagt zeigt die Studie, dass das Lehren eines Tiefenlernsystems, Netzwerkverkehr mit reichhaltigen, sorgfältig aufbereiteten Merkmalen «zu lesen», die Erkennung versteckter Angriffe in IoT-Netzwerken deutlich verbessern kann. Indem rohe Daten in aussagekräftige Muster transformiert und CNNs das Unterscheiden von normalem und schädlichem Verhalten überlassen wird, bauen die Autoren Detektoren, die sowohl genau als auch effizient sind. Auch wenn reale Bedingungen stets vielfältiger sein werden als jeder einzelne Datensatz, weist diese Arbeit auf praktische, adaptive Abwehrmaßnahmen hin, die dazu beitragen können, unsere vernetzten Häuser, Unternehmen und Städte vor sich entwickelnden Cyber-Bedrohungen besser zu schützen.

Zitation: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Schlüsselwörter: IoT-Malware-Erkennung, Netzwerkverkehrsanalyse, Tiefenlern-Sicherheit, Faltungsneuronale Netze, Einbruchserkennung