Clear Sky Science · it

Rilevamento del malware nelle reti IoT con CNN e ingegneria delle caratteristiche integrata

Perché un rilevamento del malware più intelligente è importante

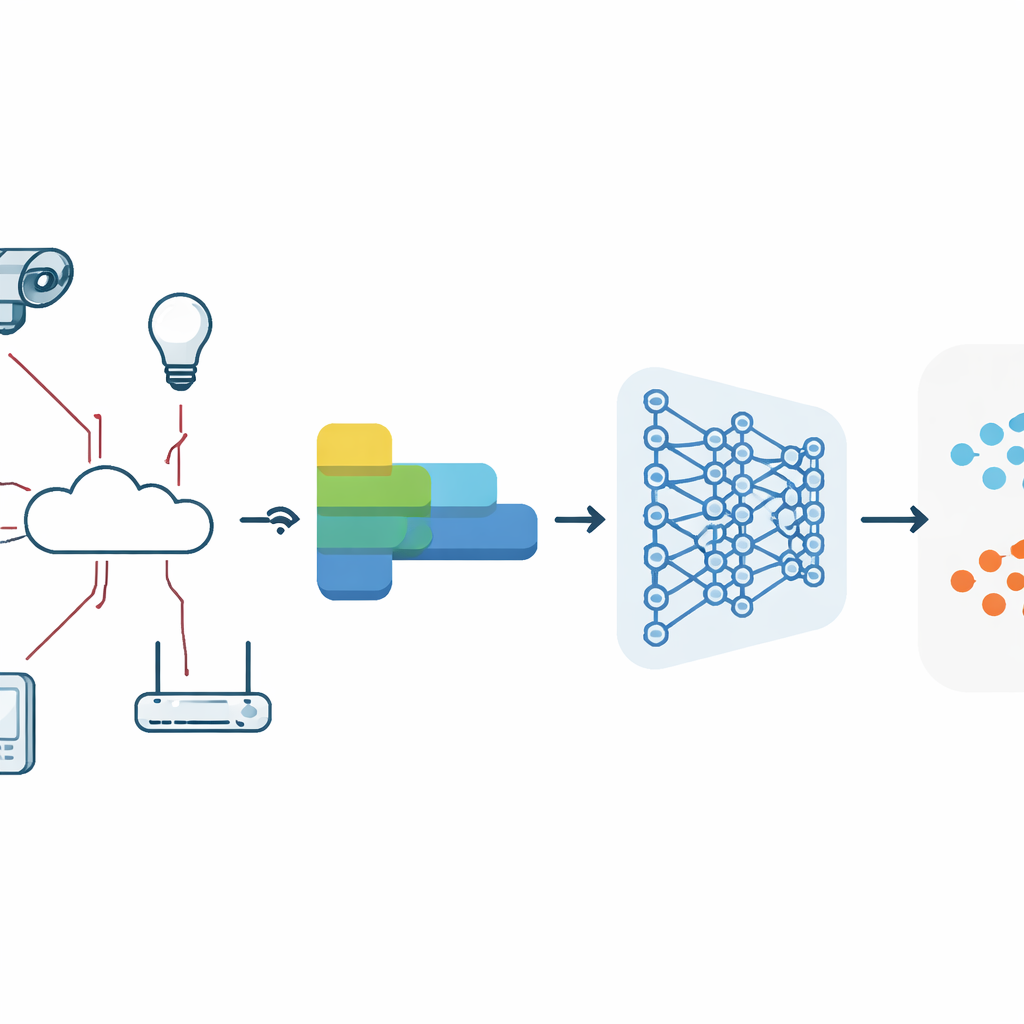

Oggetti di uso quotidiano — dai baby monitor e serrature intelligenti ai sensori industriali — sono ora connessi a Internet, inviando e ricevendo dati in modo continuo. Questa comodità ha un costo nascosto: i criminali informatici possono trasformare quei dispositivi in strumenti di spionaggio o in componenti per attacchi online di grande portata. Gli antivirus tradizionali non sono stati pensati per questo mondo in rapida evoluzione. Questo articolo esplora come una nuova combinazione di pulizia dei dati, rappresentazioni intelligenti e deep learning possa individuare attività dannose su questi dispositivi con un’accuratezza notevole.

Minacce nascoste nei dispositivi connessi

Il malware è software progettato per arrecare danno: spiare gli utenti, rubare informazioni o sequestrare computer e dispositivi. Nelle reti Internet of Things (IoT), questo tipo di malware può muoversi silenziosamente attraverso il traffico tra dispositivi come telecamere, router e contatori intelligenti. Gli aggressori cambiano continuamente tattiche, impiegando stratagemmi per nascondere il loro codice e imitare comportamenti normali. I metodi di protezione più datati si basano spesso su “firme” note o regole semplici, che faticano a tenere il passo con questi schemi in evoluzione. Per proteggere le reti moderne, i difensori hanno bisogno di strumenti che possano apprendere indizi sottili da vasti flussi di traffico e adattarsi man mano che gli attaccanti evolvono.

Trasformare il traffico confuso in segnali significativi

Gli autori partono da una raccolta ampia e realistica di connessioni di rete chiamata UNSW-NB15, che include sia traffico quotidiano sia diversi tipi di attacco. I dati di rete grezzi sono disordinati: contengono voci mancanti, record duplicati, codifiche inconsistenti e numeri su scale molto diverse. Il team prima pulisce questi dati rimuovendo record danneggiati e ripetuti, correggendo valori anomali e convertendo voci testuali — come lo stato della connessione o il tipo di servizio — in forma numerica. Successivamente normalizzano i valori numerici in modo che caratteristiche come il numero di pacchetti e le durate rientrino in un intervallo comune, rendendole più facili da confrontare per un algoritmo di apprendimento.

Aggiungere significato con l’ingegneria delle caratteristiche

Una novità chiave di questo lavoro è la ricca pipeline di “feature engineering” applicata al traffico di rete strutturato. Invece di fornire campi grezzi direttamente a una rete neurale, gli autori li rimodellano usando diverse tecniche complementari mutuati dall’analisi del testo. Bag of Words e TF-IDF convertono campi categorici in conteggi e punteggi ponderati per importanza, aiutando a evidenziare pattern rari ma significativi. Word2Vec mappa valori simili in punti vicini in uno spazio numerico, catturando relazioni che semplici conteggi non colgono. L’Analisi delle Componenti Principali (PCA) comprime poi queste rappresentazioni ad alta dimensionalità in un insieme più piccolo di direzioni informative, mentre l’eliminazione ricorsiva delle caratteristiche e l’analisi delle correlazioni rimuovono input ridondanti o poco utili. Il risultato è una vista compatta e ricca di informazioni di ogni connessione, particolarmente adatta al deep learning.

Reti profonde che osservano i flussi di traffico

Sopra questi dati ingegnerizzati, i ricercatori progettano e confrontano cinque modelli di reti neurali convoluzionali unidimensionali (CNN). Le CNN sono comunemente note per il riconoscimento delle immagini, ma qui scivolano piccoli filtri su sequenze di caratteristiche di traffico per rilevare pattern ricorrenti legati agli attacchi. Lo studio esplora più varianti architetturali, chiamate M-blocks, che differiscono per profondità, numero di filtri, uso di batch normalization e dropout (che aiutano a stabilizzare l’addestramento e prevenire l’overfitting) e per come l’input viene rimodellato. I modelli sono addestrati con tecniche di ottimizzazione standard, valutati tramite una validazione incrociata accurata e testati su una porzione indipendente del dataset che resta non vista durante l’addestramento.

Cosa ci dicono i risultati

La progressione dei modelli mostra come una pre-elaborazione più intelligente e un design architetturale affinato migliorino costantemente le prestazioni. Le prime versioni di CNN rilevano già la maggior parte degli attacchi ma segnalano erroneamente molte connessioni innocue. Con l’aggiunta di feature engineering più robusto e la raffinazione della struttura CNN, i tassi di errore calano drasticamente. I due modelli più avanzati, che combinano più codifiche di tipo testuale (Bag of Words, TF-IDF, Word2Vec), riduzione di dimensionalità (PCA) e una CNN ottimizzata, raggiungono punteggi perfetti sui dati di test: 100% di accuratezza e una capacità impeccabile di separare il traffico maligno da quello benigno. Nonostante ciò, il modello finale resta compatto e veloce, richiedendo solo una frazione di megabyte di memoria e processando migliaia di connessioni al secondo su una CPU standard — un aspetto importante per gateway e dispositivi edge con risorse limitate.

Cosa significa per la sicurezza di tutti i giorni

In termini semplici, lo studio mostra che insegnare a un sistema di deep learning a “leggere” il traffico di rete usando caratteristiche ricche e accuratamente preparate può migliorare drasticamente il rilevamento di attacchi nascosti nelle reti IoT. Trasformando i dati grezzi in pattern significativi e lasciando che le CNN imparino la differenza tra comportamento normale e dannoso, gli autori costruiscono rilevatori sia accurati sia efficienti. Sebbene le condizioni reali saranno sempre più variegate rispetto a un singolo dataset, questo lavoro indica difese pratiche e adattative che possono contribuire a rendere più sicure le nostre case, aziende e città connesse contro le minacce informatiche in evoluzione.

Citazione: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Parole chiave: rilevamento malware IoT, analisi del traffico di rete, sicurezza deep learning, reti neurali convoluzionali, rilevamento intrusioni