Clear Sky Science · ru

Обнаружение вредоносного ПО в сетях IoT с помощью CNN и интегрированной инженерии признаков

Почему важна более умная защита от вредоносного ПО

Ежедневные устройства — от детских камер и умных замков до промышленных датчиков — теперь подключены к интернету и постоянно отправляют и получают данные. Эта удобство имеет скрытую цену: киберпреступники могут превратить такие устройства в инструменты шпионажа или в звенья для масштабных онлайн-атак. Традиционные антивирусы не были созданы для такого быстро меняющегося мира. В этой статье рассматривается, как новая комбинация очистки данных, продуманного представления признаков и глубокого обучения может с высокой точностью выявлять вредоносную активность в подключённых устройствах.

Скрытые угрозы в подключённых гаджетах

Вредоносное ПО — это программы, созданные для нанесения вреда: слежки за пользователями, кражи данных или захвата управления компьютерами и устройствами. В сетях Интернета вещей такое ПО может незаметно распространяться по трафику между камерами, роутерами и счётчиками. Атакующие постоянно меняют тактики, применяют приёмы сокрытия кода и имитации нормального поведения. Старые методы защиты часто опираются на известные «сигнатуры» или простые правила, которые не успевают за этими изменениями. Для защиты современных сетей нужны инструменты, способные извлекать тонкие признаки из огромных потоков трафика и адаптироваться по мере эволюции атак.

Преобразование неупорядоченного трафика в значимые сигналы

Авторы начинают с большой, реалистичной коллекции сетевых соединений UNSW-NB15, в которую входят как обычные запросы, так и несколько типов атак. Сырые сетевые данные шумны: в них бывают пропуски, дублированные записи, неконсистентные коды и числовые значения в разных шкалах. Сначала команда очищает эти данные — удаляет повреждённые и повторяющиеся записи, исправляет странные значения и переводит текстовые поля (например, состояние соединения или тип сервиса) в числовую форму. Затем числовые признаки нормализуют, чтобы такие параметры, как количество пакетов и длительности, находились в общем диапазоне и становились сопоставимыми для алгоритма обучения.

Добавление смысла с помощью инженерии признаков

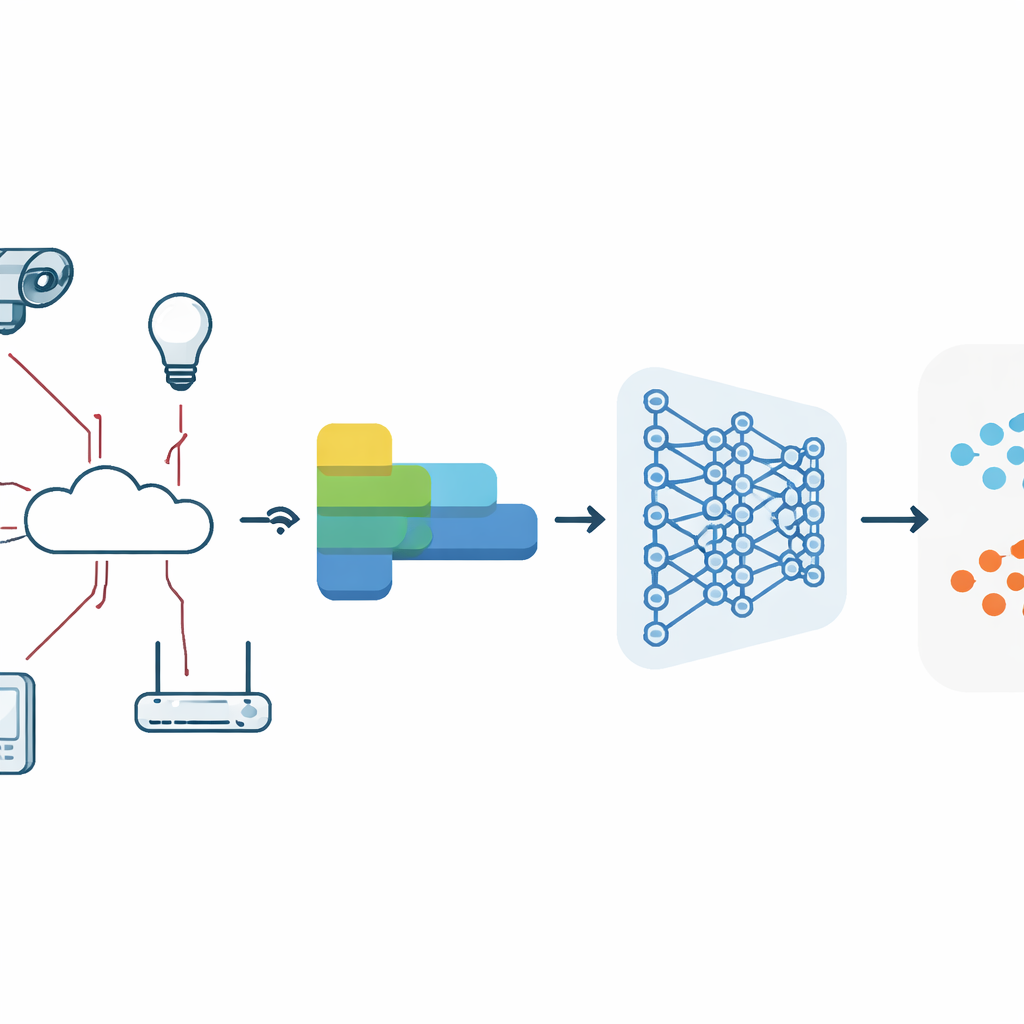

Ключевая новизна работы — богатый конвейер «инженерии признаков», применённый к структурированному сетевому трафику. Вместо передачи сырых полей напрямую в нейросеть авторы преобразуют их с помощью нескольких дополняющих друг друга методов, заимствованных из анализа текста. Bag of Words и TF-IDF конвертируют категориальные поля в счётчики и веса важности, помогая выделить редкие, но информативные паттерны. Word2Vec отображает схожие значения в близкие точки числового пространства, захватывая связи, которые простые счётчики упускают. Затем метод главных компонент (PCA) сжимает эти высокоразмерные представления в меньший набор информативных направлений, а рекурсивное исключение признаков и корреляционный анализ убирают избыточные или бесполезные входы. В результате получается компактное, насыщенное информацией представление каждого соединения, хорошо подходящее для глубокого обучения.

Глубокие сети, наблюдающие за потоками трафика

Наложив на эти признаки свои решения, исследователи разрабатывают и сравнивают пять одномерных сверточных нейронных сетей (CNN). CNN обычно известны по задачам распознавания изображений, но здесь они скользят небольшими фильтрами по последовательностям признаков трафика, чтобы обнаруживать повторяющиеся шаблоны, связанные с атаками. В исследовании рассматриваются несколько архитектурных вариантов, называемых M-блоками, которые отличаются глубиной, числом фильтров, использованием пакетной нормализации и dropout (помогающих стабилизировать обучение и предотвратить переобучение), а также формой представления входа. Модели обучаются стандартными методами оптимизации, оцениваются посредством тщательной кросс-валидации и тестируются на независимой части датасета, не использованной в обучении.

Что показывают результаты

Последовательность моделей демонстрирует, как более разумная предобработка и дизайн архитектуры последовательно повышают качество. Ранние версии CNN уже обнаруживают большинство атак, но ошибочно помечают многие безопасные соединения. По мере добавления более сильной инженерии признаков и доработки структуры CNN ошибки резко сокращаются. Две наиболее продвинутые модели, комбинирующие несколько текстоподобных кодировок (Bag of Words, TF-IDF, Word2Vec), понижающие размерность (PCA) и настроенную CNN, достигают идеальных результатов на тестовой выборке: 100% точности и безупречной способности разделять вредоносный и доброкачественный трафик. При этом финальная модель остаётся компактной и быстрой, требуя лишь доли мегабайта памяти и обрабатывая тысячи соединений в секунду на обычном CPU — что важно для шлюзов и периферийных устройств с ограниченными ресурсами.

Что это означает для повседневной безопасности

Проще говоря, исследование показывает, что обучение системы глубокого обучения «читать» сетевой трафик с помощью богатых, тщательно подготовленных признаков может существенно повысить обнаружение скрытых атак в сетях IoT. Преобразуя сырые данные в значимые паттерны и позволяя CNN различать нормальное и вредоносное поведение, авторы создают детекторы, которые одновременно точны и эффективны. Хотя реальные условия всегда будут более разнообразны, чем любой отдельный датасет, работа указывает путь к практическим, адаптивным мерам защиты, которые помогут сделать наши дома, предприятия и города более защищёнными от эволюционирующих киберугроз.

Цитирование: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Ключевые слова: обнаружение вредоносного ПО в IoT, анализ сетевого трафика, безопасность и глубокое обучение, сверточные нейронные сети, обнаружение вторжений