Clear Sky Science · pt

Detecção de malware em redes IoT com CNNs e engenharia de features integrada

Por que uma detecção de malware mais inteligente importa

Objetos do dia a dia — de monitores para bebês e fechaduras inteligentes a sensores industriais — agora estão conectados à internet, enviando e recebendo dados continuamente. Essa conveniência tem um custo oculto: cibercriminosos podem transformar esses dispositivos em ferramentas de espionagem ou em blocos de construção para ataques em larga escala. Ferramentas antivírus tradicionais não foram projetadas para este mundo em rápida mudança. Este artigo explora como uma nova combinação de limpeza de dados, representação inteligente e deep learning pode identificar atividades maliciosas nesses dispositivos conectados com notável precisão.

Ameaças ocultas em aparelhos conectados

Malware é software criado para causar dano: espionar usuários, roubar informações ou sequestrar computadores e dispositivos. Em redes da Internet das Coisas (IoT), tal malware pode mover‑se silenciosamente pelo tráfego entre dispositivos como câmeras, roteadores e medidores inteligentes. Atacantes mudam constantemente suas táticas, usando artifícios para ocultar seu código e imitar comportamentos normais. Métodos de proteção antigos frequentemente dependem de “assinaturas” conhecidas ou regras simples, que têm dificuldade em acompanhar esses padrões em evolução. Para proteger redes modernas, os defensores precisam de ferramentas capazes de aprender pistas sutis a partir de vastos fluxos de tráfego e adaptar‑se conforme os atacantes evoluem.

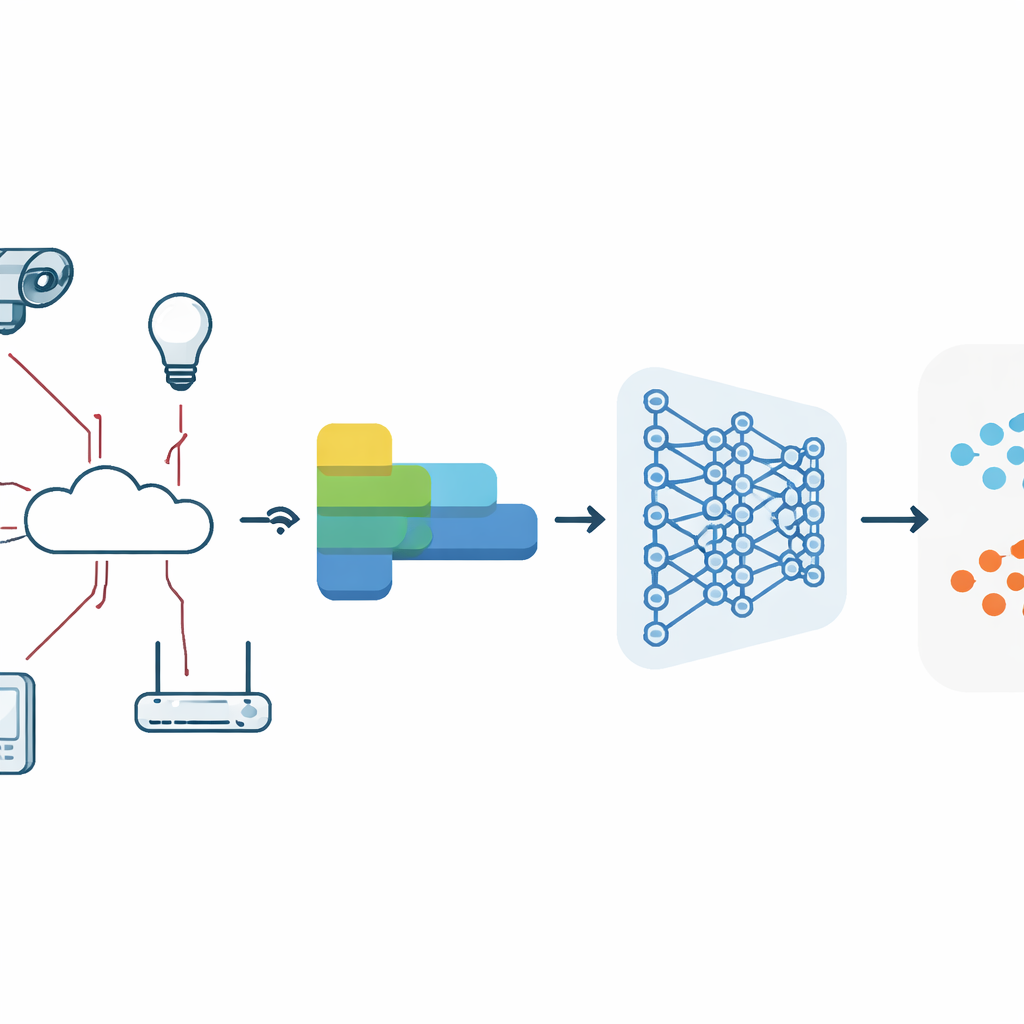

Transformando tráfego desordenado em sinais significativos

Os autores partem de uma grande e realista coleção de conexões de rede chamada UNSW‑NB15, que inclui tanto tráfego cotidiano quanto vários tipos de ataque. Dados de rede brutos são desordenados: contêm entradas faltantes, registros duplicados, códigos inconsistentes e números em escalas muito distintas. A equipe primeiro limpa esses dados removendo registros quebrados e repetidos, corrigindo valores estranhos e convertendo entradas textuais — como estado de conexão ou tipo de serviço — em forma numérica. Em seguida, normalizam os valores numéricos para que características como contagem de pacotes e durações fiquem em uma faixa comum, facilitando a comparação pelo algoritmo de aprendizagem.

Adicionando significado com engenharia de features

Uma novidade importante deste trabalho é seu pipeline rico de engenharia de features aplicado ao tráfego de rede estruturado. Em vez de alimentar campos brutos diretamente a uma rede neural, os autores os reformatam usando várias técnicas complementares emprestadas da análise de texto. Bag of Words e TF‑IDF convertem campos categóricos em contagens e pontuações ponderadas pela importância, ajudando a destacar padrões raros, mas informativos. Word2Vec mapeia valores semelhantes para pontos próximos em um espaço numérico, capturando relações que simples contagens não capturam. A Análise de Componentes Principais (PCA) então comprime essas representações de alta dimensionalidade em um conjunto menor de direções informativas, enquanto eliminação recursiva de features e análise de correlação removem entradas redundantes ou pouco úteis. O resultado é uma visão compacta e rica em informação de cada conexão, bem adequada para deep learning.

Redes profundas que observam fluxos de tráfego

Sobre esses dados engenheirados, os pesquisadores projetam e comparam cinco modelos de redes neurais convolucionais unidimensionais (CNN). CNNs são comumente conhecidas por reconhecimento de imagens, mas aqui deslizam pequenos filtros sobre sequências de features de tráfego para detectar padrões recorrentes associados a ataques. O estudo explora múltiplas variantes arquiteturais, chamadas de M‑blocks, que diferem em profundidade, número de filtros, uso de normalização em batch e dropout (que ajudam a estabilizar o treinamento e prevenir overfitting), e na forma como a entrada é reformatada. Os modelos são treinados com técnicas padrão de otimização, avaliados por meio de validação cruzada cuidadosa e testados em uma porção independente do conjunto de dados que permanece oculta durante o treinamento.

O que os resultados nos dizem

A progressão dos modelos mostra como pré‑processamento mais sofisticado e design arquitetural melhoram consistentemente o desempenho. Versões iniciais da CNN já detectam a maioria dos ataques, mas marcam erroneamente muitas conexões seguras. À medida que os autores adicionam uma engenharia de features mais robusta e refinam a estrutura da CNN, as taxas de erro caem drasticamente. Os dois modelos mais avançados, que combinam múltiplas codificações do tipo texto (Bag of Words, TF‑IDF, Word2Vec), redução de dimensionalidade (PCA) e uma CNN ajustada, alcançam pontuações perfeitas nos dados de teste: 100% de acurácia e uma capacidade impecável de separar tráfego malicioso do benigno. Apesar disso, o modelo final permanece compacto e rápido, exigindo apenas uma fração de megabyte de memória e processando milhares de conexões por segundo em uma CPU padrão — importante para gateways e dispositivos de borda com recursos limitados.

O que isso significa para a segurança do dia a dia

Em termos simples, o estudo mostra que ensinar um sistema de deep learning a “ler” o tráfego de rede usando features ricas e cuidadosamente preparadas pode melhorar drasticamente a detecção de ataques ocultos em redes IoT. Ao transformar dados brutos em padrões significativos e permitir que as CNNs aprendam a diferença entre comportamento normal e nocivo, os autores constroem detectores que são ao mesmo tempo precisos e eficientes. Embora as condições do mundo real sempre sejam mais variadas do que qualquer conjunto de dados isolado, este trabalho aponta para defesas práticas e adaptativas que podem ajudar a manter nossos lares, empresas e cidades conectados mais seguros contra ameaças cibernéticas em evolução.

Citação: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Palavras-chave: detecção de malware em IoT, análise de tráfego de rede, segurança em deep learning, redes neurais convolucionais, sistema de detecção de intrusões