Clear Sky Science · pl

Wykrywanie złośliwego oprogramowania w sieciach IoT za pomocą CNN i zintegrowanej inżynierii cech

Dlaczego inteligentniejsze wykrywanie złośliwego oprogramowania ma znaczenie

Przedmioty codziennego użytku — od monitorów dla niemowląt i inteligentnych zamków po czujniki przemysłowe — są dziś podłączone do internetu, cicho wysyłając i odbierając dane. Ta wygoda ma ukryty koszt: cyberprzestępcy mogą przekształcić te urządzenia w narzędzia szpiegowskie lub elementy składowe masowych ataków online. Tradycyjne narzędzia antywirusowe nie zostały zaprojektowane na tak szybko zmieniający się świat. Niniejszy artykuł bada, jak nowe połączenie oczyszczania danych, sprytnego ich przedstawienia i głębokiego uczenia może wykrywać złośliwą aktywność w tych połączonych urządzeniach z niezwykłą dokładnością.

Ukryte zagrożenia w podłączonych urządzeniach

Złośliwe oprogramowanie to programy stworzone, by wyrządzać szkody: szpiegować użytkowników, kraść informacje lub przejmować kontrolę nad komputerami i urządzeniami. W sieciach Internetu Rzeczy (IoT) takie malware może cicho rozprzestrzeniać się w ruchu między urządzeniami, takimi jak kamery, routery czy inteligentne liczniki. Atakujący nieustannie zmieniają taktykę, stosując sztuczki maskujące kod i naśladujące normalne zachowanie. Starsze metody ochrony często opierają się na znanych „sygnaturach” lub prostych regułach, które nie nadążają za tymi zmieniającymi się wzorcami. Aby chronić nowoczesne sieci, obrońcy potrzebują narzędzi, które potrafią wyłapywać subtelne wskazówki z ogromnych strumieni ruchu i dostosowywać się wraz z ewolucją ataków.

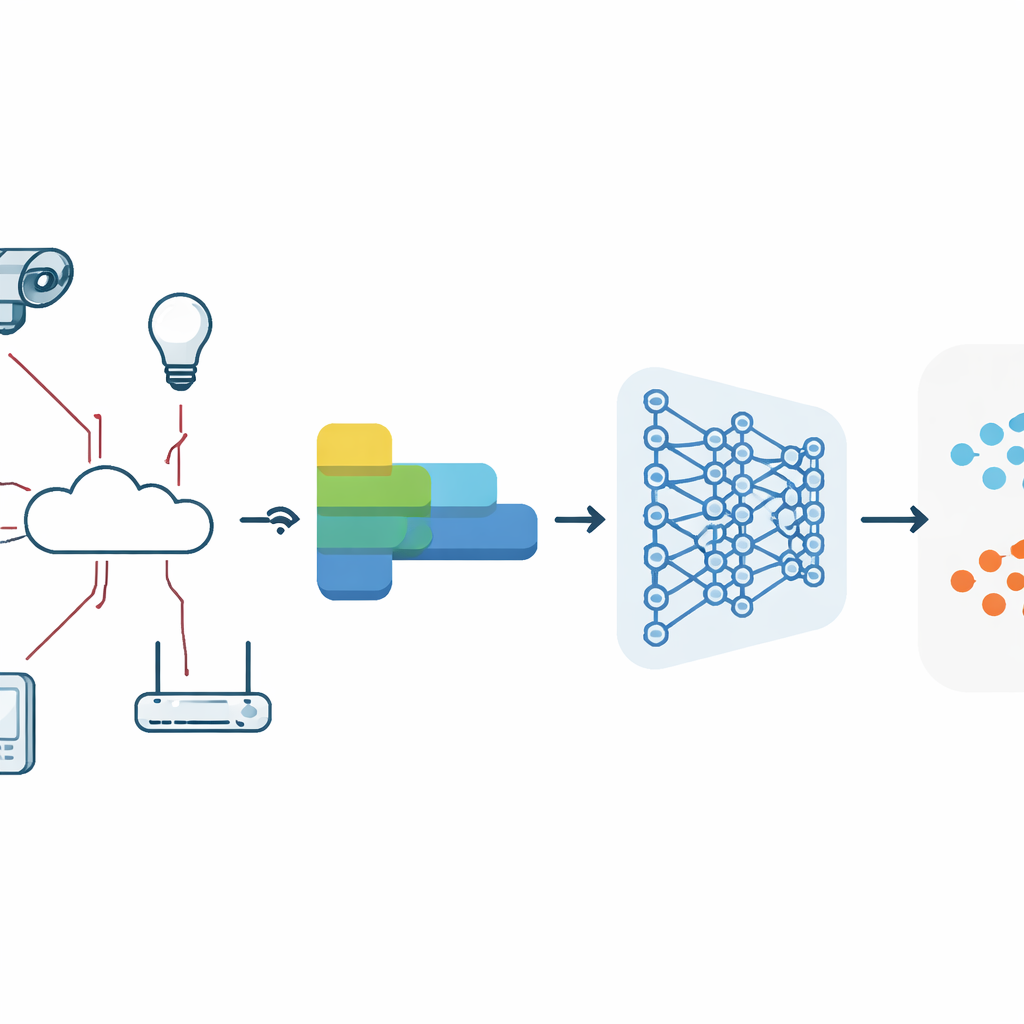

Przekształcanie chaotycznego ruchu w istotne sygnały

Autorzy zaczynają od dużego, realistycznego zbioru połączeń sieciowych o nazwie UNSW-NB15, który obejmuje zarówno codzienny ruch, jak i kilka typów ataków. Surowe dane sieciowe są chaotyczne: zawierają brakujące wpisy, zduplikowane rekordy, niespójne kody oraz liczby o bardzo różnych skalach. Zespół najpierw oczyszcza te dane, usuwając uszkodzone i powtórzone rekordy, korygując dziwne wartości i przekształcając wpisy przypominające tekst — takie jak stan połączenia czy typ usługi — na postać numeryczną. Następnie normalizują wartości liczbowe, tak aby cechy takie jak liczba pakietów i czasy trwania mieściły się w wspólnym zakresie, co ułatwia ich porównywanie przez algorytm uczący się.

Dodawanie znaczenia przez inżynierię cech

Kluczową nowością tej pracy jest rozbudowany proces „inżynierii cech” zastosowany do strukturalnego ruchu sieciowego. Zamiast podawać surowe pola bezpośrednio do sieci neuronowej, autorzy przekształcają je za pomocą kilku komplementarnych technik zapożyczonych z analizy tekstu. Bag of Words i TF‑IDF konwertują pola kategoryczne na zliczenia i wagi istotności, co pomaga uwypuklić rzadkie, lecz wymowne wzorce. Word2Vec odwzorowuje podobne wartości na sąsiednie punkty w przestrzeni numerycznej, chwytając relacje, których proste zliczenia nie ujmują. Analiza głównych składowych (PCA) następnie kompresuje te wysokowymiarowe reprezentacje do mniejszego zestawu informacyjnych kierunków, podczas gdy rekurencyjne eliminowanie cech i analiza korelacji usuwają redundantne lub nieprzydatne wejścia. Efektem jest kompaktowy, bogaty informacyjnie obraz każdego połączenia, dobrze dopasowany do uczenia głębokiego.

Głębokie sieci monitorujące przepływy ruchu

Na bazie tych przetworzonych danych badacze projektują i porównują pięć jednowymiarowych modeli splotowych sieci neuronowych (CNN). CNN są powszechnie znane z rozpoznawania obrazów, ale tutaj przesuwają małe filtry po sekwencjach cech ruchu, by wykrywać powtarzające się wzorce powiązane z atakami. Badanie eksploruje kilka wariantów architektury, nazwanych M‑blokami, które różnią się głębokością, liczbą filtrów, zastosowaniem normalizacji partii i dropout (co stabilizuje uczenie i zapobiega nadmiernemu dopasowaniu) oraz sposobem kształtowania wejścia. Modele są trenowane przy użyciu standardowych technik optymalizacji, oceniane poprzez staranną walidację krzyżową i testowane na niezależnej części zbioru danych, która pozostaje niewidoczna podczas treningu.

Co mówią wyniki

Postęp wersji modeli pokazuje, jak inteligentniejsze przetwarzanie wstępne i projektowanie architektury systematycznie poprawiają wydajność. Wczesne wersje CNN już wykrywają większość ataków, lecz błędnie oznaczają wiele bezpiecznych połączeń. W miarę dodawania silniejszej inżynierii cech i dopracowywania struktury CNN wskaźniki błędów gwałtownie spadają. Dwa najbardziej zaawansowane modele, łączące wiele tekstopodobnych kodowań (Bag of Words, TF‑IDF, Word2Vec), redukcję wymiarowości (PCA) oraz dostrojone CNN, osiągają idealne wyniki na danych testowych: 100% dokładności i bezbłędną zdolność do rozdzielenia ruchu złośliwego od łagodnego. Mimo tego model końcowy pozostaje kompaktowy i szybki, wymagając jedynie ułamka megabajta pamięci i przetwarzając tysiące połączeń na sekundę na standardowym procesorze — co jest istotne dla bramek i urządzeń brzegowych o ograniczonych zasobach.

Co to oznacza dla codziennego bezpieczeństwa

Mówiąc prosto, badanie pokazuje, że nauczanie systemu głębokiego uczenia „czytania” ruchu sieciowego przy użyciu bogatych, starannie przygotowanych cech może diametralnie poprawić wykrywanie ukrytych ataków w sieciach IoT. Poprzez przekształcenie surowych danych w znaczące wzorce i umożliwienie CNN nauki różnicy między zachowaniem normalnym a szkodliwym, autorzy budują detektory zarówno dokładne, jak i wydajne. Choć warunki rzeczywiste zawsze będą bardziej zróżnicowane niż pojedynczy zbiór danych, praca ta wskazuje praktyczne, adaptacyjne metody obrony, które mogą pomóc chronić nasze połączone domy, firmy i miasta przed ewoluującymi zagrożeniami cybernetycznymi.

Cytowanie: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Słowa kluczowe: wykrywanie złośliwego oprogramowania w IoT, analiza ruchu sieciowego, bezpieczeństwo głębokiego uczenia, splotowe sieci neuronowe, wykrywanie włamań