Clear Sky Science · fr

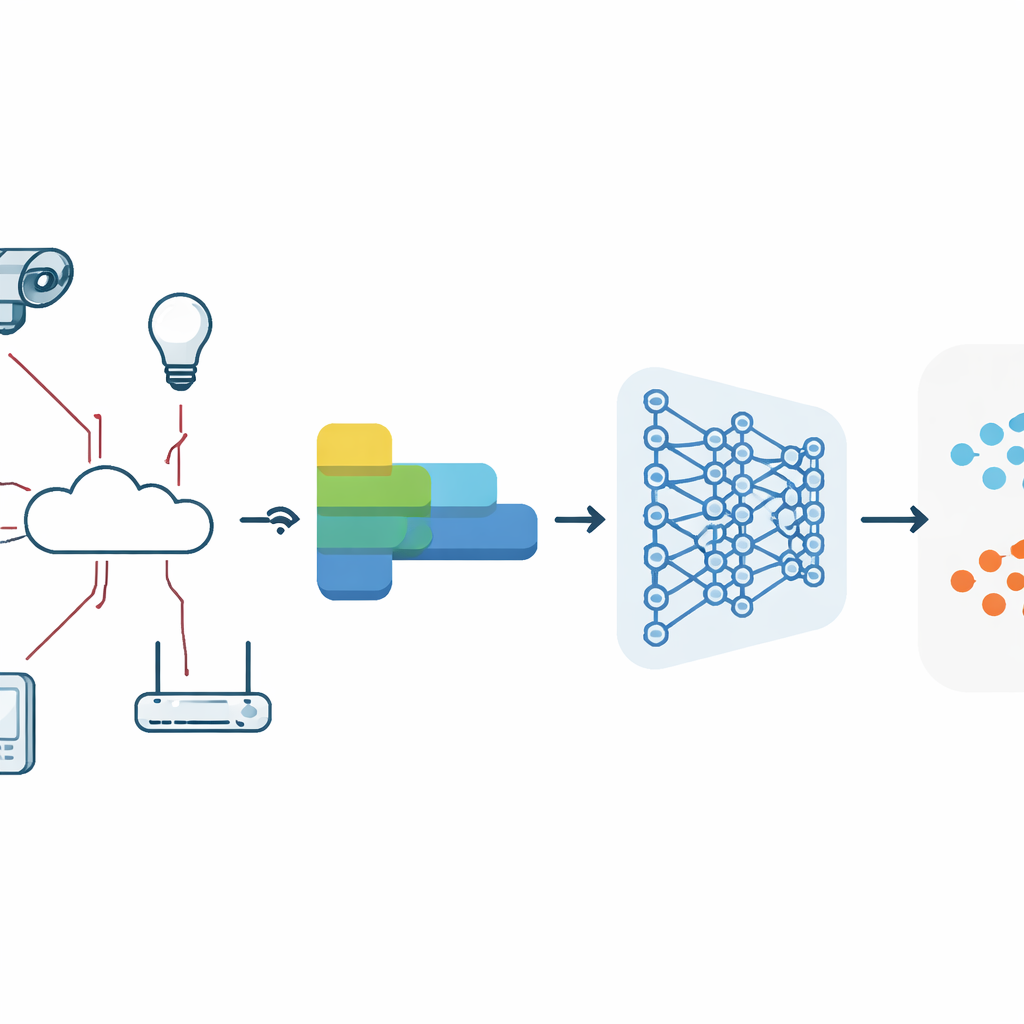

Détection de logiciels malveillants dans les réseaux IoT avec des CNN et une ingénierie de caractéristiques intégrée

Pourquoi une détection de malwares plus intelligente est importante

Des objets du quotidien — des moniteurs pour bébé et serrures connectées aux capteurs industriels — sont désormais reliés à Internet et envoient et reçoivent des données en continu. Cette commodité a un coût caché : les cybercriminels peuvent transformer ces appareils en outils d’espionnage ou en éléments d’attaques massives en ligne. Les outils antivirus traditionnels n’ont pas été conçus pour ce monde en rapide évolution. Cet article explore comment une nouvelle combinaison de nettoyage des données, de représentations intelligentes et d’apprentissage profond peut détecter des activités malveillantes sur ces dispositifs connectés avec une précision remarquable.

Menaces cachées dans les objets connectés

Un malware est un logiciel conçu pour nuire : espionner les utilisateurs, voler des informations ou détourner des ordinateurs et appareils. Dans les réseaux Internet des objets (IoT), ces malwares peuvent se propager discrètement via le trafic entre des appareils tels que caméras, routeurs et compteurs intelligents. Les attaquants modifient constamment leurs tactiques, utilisant des stratagèmes pour dissimuler leur code et imiter un comportement normal. Les méthodes de protection anciennes reposent souvent sur des « signatures » connues ou des règles simples, qui peinent à suivre ces schémas changeants. Pour protéger les réseaux modernes, les défenseurs ont besoin d’outils capables d’apprendre des indices subtils à partir de vastes flux de trafic et de s’adapter à l’évolution des attaques.

Transformer un trafic désordonné en signaux significatifs

Les auteurs partent d’un vaste ensemble réaliste de connexions réseau, appelé UNSW-NB15, qui contient à la fois du trafic courant et plusieurs types d’attaques. Les données réseau brutes sont désordonnées : elles comportent des entrées manquantes, des enregistrements dupliqués, des codes incohérents et des valeurs numériques à des échelles très différentes. L’équipe commence par nettoyer ces données en supprimant les enregistrements cassés et répétitifs, en corrigeant les valeurs aberrantes et en convertissant les entrées textuelles — comme l’état de la connexion ou le type de service — en forme numérique. Ils normalisent ensuite les valeurs numériques afin que des caractéristiques comme le nombre de paquets et les durées soient ramenées à une même plage, ce qui facilite leur comparaison par un algorithme d’apprentissage.

Ajouter du sens grâce à l’ingénierie des caractéristiques

Une nouveauté clé de ce travail est son riche pipeline d’« ingénierie des caractéristiques » appliqué au trafic réseau structuré. Plutôt que d’alimenter directement des champs bruts à un réseau neuronal, les auteurs les remodelent en utilisant plusieurs techniques complémentaires empruntées à l’analyse de texte. Bag of Words et TF-IDF convertissent des champs catégoriels en comptages et en scores pondérés par l’importance, mettant en évidence des schémas rares mais parlants. Word2Vec place des valeurs similaires à proximité dans un espace numérique, capturant des relations que de simples comptages n’attrapent pas. L’analyse en composantes principales (PCA) compresse ensuite ces représentations de haute dimension en un plus petit ensemble de directions informatives, tandis que l’élimination récursive de caractéristiques et l’analyse de corrélation suppriment les entrées redondantes ou peu utiles. Le résultat est une vue compacte et riche en information de chaque connexion, bien adaptée à l’apprentissage profond.

Réseaux profonds qui observent les flux de trafic

Sur la base de ces données ingénierées, les chercheurs conçoivent et comparent cinq modèles de réseaux de neurones convolutionnels (CNN) unidimensionnels. Les CNN sont généralement connus pour la reconnaissance d’images, mais ici ils font glisser de petits filtres sur des séquences de caractéristiques de trafic pour détecter des motifs récurrents liés aux attaques. L’étude explore plusieurs variantes architecturales, appelées M-blocks, qui diffèrent par la profondeur, le nombre de filtres, l’utilisation de la normalisation par lot et du dropout (qui stabilisent l’entraînement et préviennent le surapprentissage), et la manière dont l’entrée est remodelée. Les modèles sont entraînés avec des techniques d’optimisation standard, évalués par une validation croisée rigoureuse et testés sur une portion indépendante du jeu de données qui reste inconnue pendant l’apprentissage.

Que nous apprennent les résultats

L’évolution des modèles montre comment un prétraitement plus intelligent et une conception architecturale progressent de manière régulière pour améliorer les performances. Les premières versions de CNN détectent déjà la plupart des attaques mais signalent à tort de nombreuses connexions sûres. À mesure que les auteurs ajoutent une ingénierie des caractéristiques plus poussée et affinent la structure du CNN, les taux d’erreur chutent fortement. Les deux modèles les plus avancés, qui combinent plusieurs encodages de type texte (Bag of Words, TF-IDF, Word2Vec), une réduction de dimensionnalité (PCA) et un CNN optimisé, atteignent des scores parfaits sur les données de test : 100 % de précision et une capacité irréprochable à séparer le trafic malveillant du trafic bénin. Malgré cela, le modèle final reste compact et rapide, nécessitant seulement une fraction de mégaoctet de mémoire et traitant des milliers de connexions par seconde sur un processeur standard — un point important pour les passerelles et les dispositifs de périphérie aux ressources limitées.

Ce que cela signifie pour la sécurité quotidienne

En termes simples, l’étude montre qu’apprendre à un système d’apprentissage profond à « lire » le trafic réseau à l’aide de caractéristiques riches et soigneusement préparées peut améliorer considérablement la détection d’attaques cachées dans les réseaux IoT. En transformant les données brutes en motifs signifiants et en laissant les CNN apprendre la différence entre comportements normaux et nuisibles, les auteurs construisent des détecteurs à la fois précis et efficaces. Si les conditions du monde réel resteront toujours plus variées que n’importe quel jeu de données unique, ce travail indique des pistes pour des défenses pratiques et adaptatives susceptibles d’aider à protéger nos maisons, entreprises et villes connectées contre l’évolution des menaces cybernétiques.

Citation: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Mots-clés: Détection de malwares IoT, analyse du trafic réseau, sécurité par apprentissage profond, réseaux de neurones convolutionnels, détection d'intrusion