Clear Sky Science · sv

Malwaredetektion i IoT‑nätverk med CNN:er och integrerad feature‑engineering

Varför smartare malwaredetektion spelar roll

Vardagsföremål — från babymonitorer och smarta lås till industrisensorer — är numera uppkopplade och skickar och tar emot data. Denna bekvämlighet har en dold kostnad: cyberkriminella kan förvandla enheterna till spionverktyg eller byggstenar för omfattande attacker online. Traditionella antivirusverktyg är inte utformade för denna snabbt föränderliga värld. Denna artikel undersöker hur en ny kombination av datarensning, genomtänkt datarepresentation och djuplärande kan upptäcka skadlig aktivitet i dessa uppkopplade enheter med anmärkningsvärd noggrannhet.

Gömda hot i uppkopplade prylar

Malware är programvara skapad för att skada: spionera på användare, stjäla information eller kapa datorer och enheter. I Internet of Things‑nätverk kan sådan malware tyst förflytta sig i trafiken mellan enheter som kameror, routrar och smarta elmätare. Angripare förändrar ständigt sina metoder och använder knep för att dölja sin kod och imitera normalt beteende. Äldre skyddsmetoder bygger ofta på kända ”signaturer” eller enkla regler, som har svårt att hinna med dessa förskjutna mönster. För att skydda moderna nät behöver försvar verktyg som kan lära sig subtila ledtrådar ur stora trafikströmmar och anpassa sig när angriparna utvecklas.

Att göra rörig trafik till meningsfulla signaler

Författarna utgår från en stor, realistisk samling nätverksanslutningar kallad UNSW‑NB15, som innehåller både vardaglig trafik och flera typer av attacker. Rå nätverksdata är rörig: den innehåller saknade värden, dubbla poster, inkonsekventa koder och tal på mycket olika skalor. Gruppen börjar med att rensa denna data genom att ta bort trasiga och upprepade poster, rätta udda värden och omvandla textlika fält — som anslutningsstatus eller servicetyp — till numerisk form. Därefter normaliseras numeriska värden så att funktioner som paketantal och varaktigheter hamnar i ett gemensamt intervall, vilket gör dem lättare för en inlärningsalgoritm att jämföra.

Lägga mening till med feature‑engineering

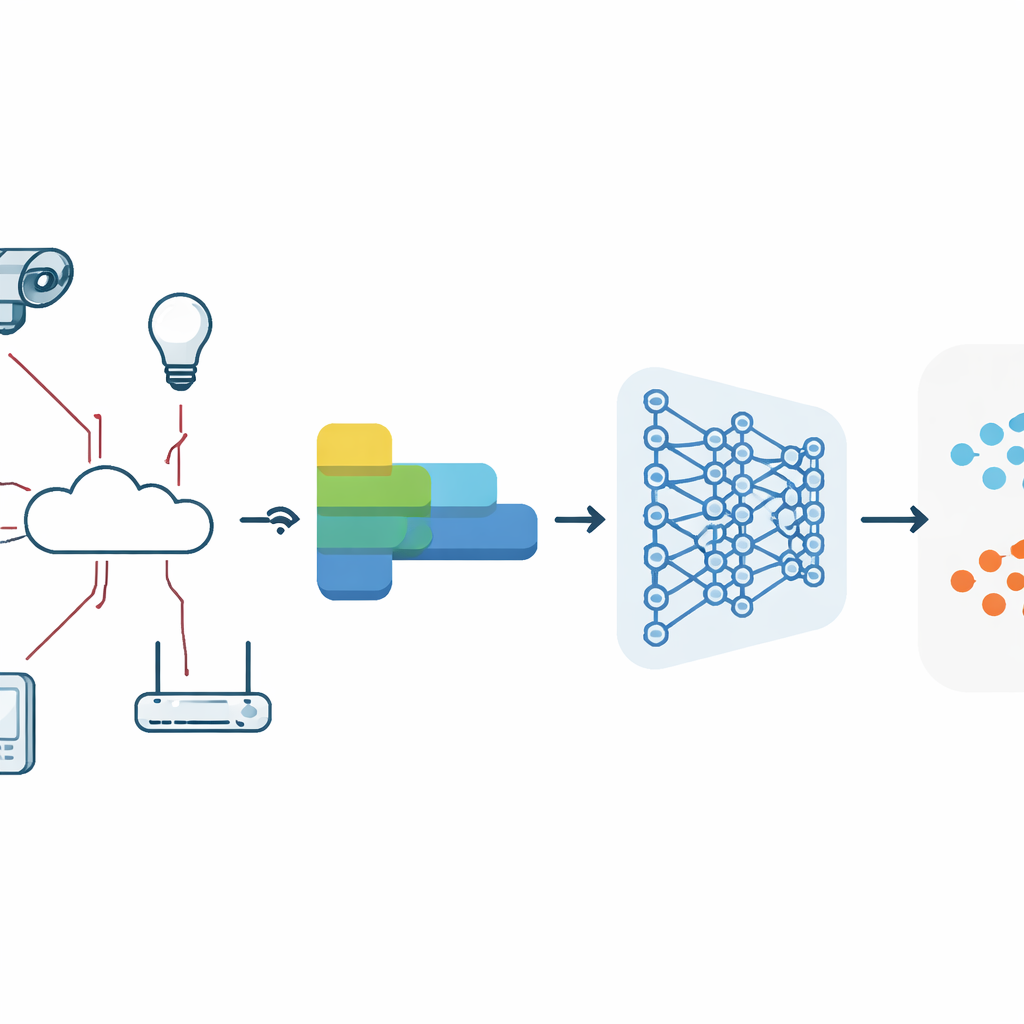

En viktig nyhet i detta arbete är en rik feature‑engineering‑pipeline tillämpad på strukturerad nätverkstrafik. Istället för att mata råa fält direkt till ett neuralt nätverk omformar författarna dem med flera kompletterande tekniker hämtade från textanalys. Bag of Words och TF‑IDF omvandlar kategoriska fält till räkningar och viktade viktighetsmått, vilket hjälper till att framhäva sällsynta men talande mönster. Word2Vec kartlägger liknande värden till närliggande punkter i ett numeriskt rum och fångar relationer som enkla räkningar missar. Principal Component Analysis (PCA) komprimerar sedan dessa högdimensionella representationer till ett mindre antal informativa riktningar, medan rekursiv funktionselimineringsmetod och korrelationsanalys tar bort redundanta eller ohelpfulla indata. Resultatet är en kompakt, informationsrik vy av varje anslutning som lämpar sig väl för djuplärande.

Djupa nätverk som bevakar trafikflöden

På toppen av denna engineered data designar och jämför forskarna fem endimensionella konvolutionsneuronätverksmodeller (CNN). CNN:er är vanligtvis kända för bildigenkänning, men här glider de små filter över sekvenser av trafikfunktioner för att upptäcka återkommande mönster kopplade till attacker. Studien utforskar flera arkitektoniska varianter, kallade M‑block, som skiljer sig i djup, antal filter, användning av batchnormalisering och dropout (som hjälper till att stabilisera träning och förhindra överanpassning) och hur indata omformas. Modellerna tränas med standardoptimeringstekniker, utvärderas genom noggrann korsvalidering och testas på en oberoende del av datasetet som hålls undan under träningen.

Vad resultaten visar

Modellernas utveckling visar hur smartare förbearbetning och arkitekturdesign stadigt förbättrar prestanda. Tidiga CNN‑versioner upptäcker redan de flesta attacker men flaggar felaktigt många säkra anslutningar. När författarna lägger till kraftfullare feature‑engineering och förfinar CNN‑strukturen minskar felen dramatiskt. De två mest avancerade modellerna, som kombinerar flera textlika kodningar (Bag of Words, TF‑IDF, Word2Vec), dimensionsreduktion (PCA) och en finjusterad CNN, når perfekta resultat på testdatan: 100 % noggrannhet och en fläckfri förmåga att skilja skadlig från benign trafik. Trots detta förblir den slutliga modellen kompakt och snabb, kräver endast en bråkdel av en megabyte minne och kan bearbeta tusentals anslutningar per sekund på en vanlig CPU — viktigt för gateways och edge‑enheter med begränsade resurser.

Vad detta betyder för vardagssäkerhet

Enkelt uttryckt visar studien att genom att lära ett djuplärandesystem att ”läsa” nätverkstrafik med rika, omsorgsfullt förberedda funktioner kan man avsevärt förbättra upptäckten av dolda attacker i IoT‑nätverk. Genom att omvandla rådata till meningsfulla mönster och låta CNN:er lära sig skillnaden mellan normalt och skadligt beteende bygger författarna detektorer som både är precisa och effektiva. Även om verkliga förhållanden alltid kommer att vara mer varierade än något enskilt dataset pekar detta arbete mot praktiska, adaptiva försvar som kan göra våra uppkopplade hem, företag och städer säkrare mot utvecklande cyberhot.

Citering: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Nyckelord: IoT‑malwaredetektion, nätverkstrafikanalys, djuplärande säkerhet, konvolutionsneuronätverk, intrångsdetektion