Clear Sky Science · ar

كشف البرمجيات الخبيثة في شبكات إنترنت الأشياء باستخدام الشبكات العصبية الالتفافية وهندسة الميزات المتكاملة

لماذا يعد اكتشاف البرمجيات الخبيثة بشكل أذكى أمراً مهماً

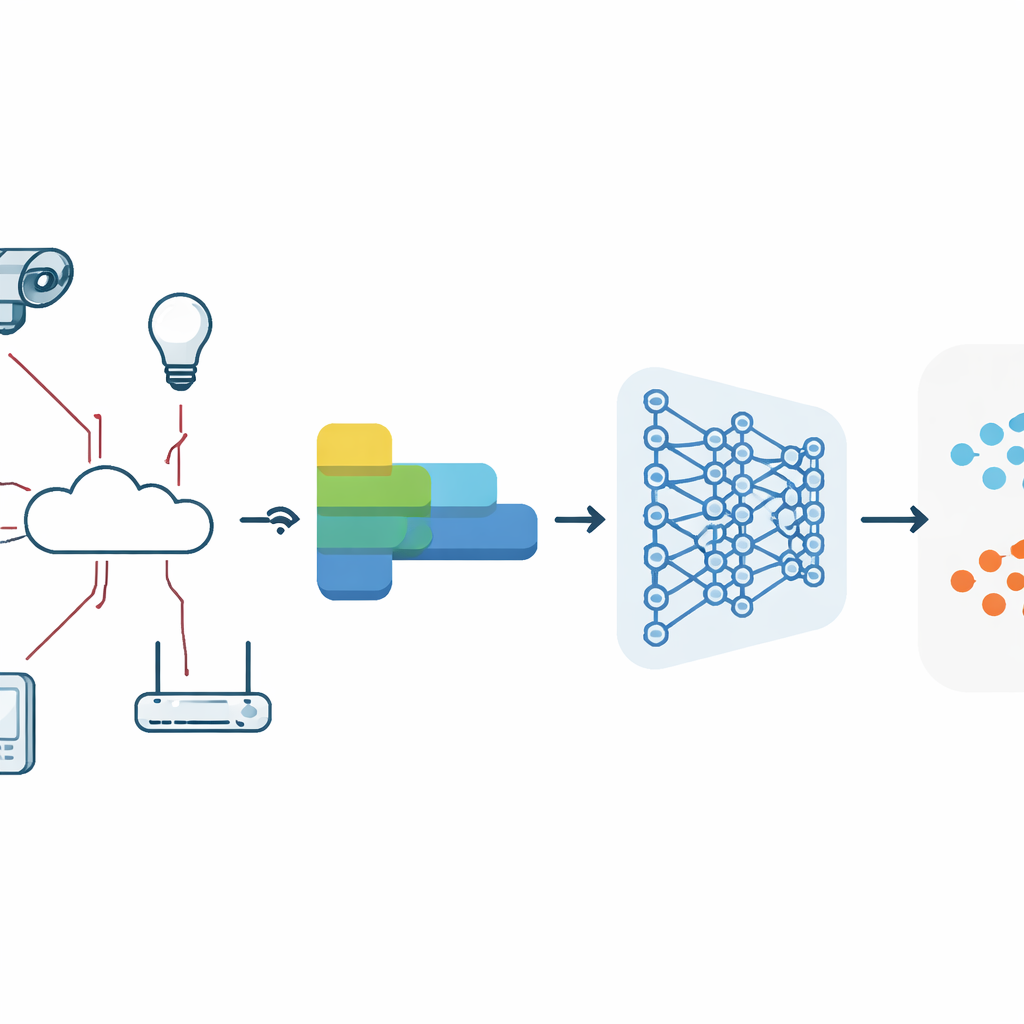

الأشياء اليومية — من أجهزة مراقبة الأطفال والأقفال الذكية إلى المستشعرات الصناعية — أصبحت الآن متصلة بالإنترنت، ترسل وتستقبل بيانات بهدوء. هذه الراحة تأتي بتكلفة خفية: يمكن للمجرمين الإلكترونيين تحويل تلك الأجهزة إلى أدوات تجسس أو لبنات لبناء هجمات واسعة على الإنترنت. أدوات مكافحة الفيروسات التقليدية لم تُصمم لعالم يتغير بهذه السرعة. تستكشف هذه الورقة كيف يمكن لمزيج جديد من تنظيف البيانات، وتمثيل البيانات الذكي، والتعلم العميق أن يكشف النشاط الخبيث في هذه الأجهزة المتصلة بدقة ملحوظة.

التهديدات الخفية في الأجهزة المتصلة

البرمجيات الخبيثة هي برامج صُممت لإلحاق الضرر: التجسس على المستخدمين، سرقة المعلومات، أو اختطاف الحواسب والأجهزة. في شبكات إنترنت الأشياء، يمكن لمثل هذه البرمجيات أن تنتقل بهدوء عبر حركة المرور بين أجهزة مثل الكاميرات والراوترات والعدادات الذكية. يغير المهاجمون تكتيكاتهم باستمرار، مستخدمين حيلاً لإخفاء شيفراتهم وتقليد السلوك الطبيعي. غالباً ما تعتمد طرق الحماية القديمة على "تواقيع" معروفة أو قواعد بسيطة، والتي تكافح لمواكبة أنماط التغيير هذه. لحماية الشبكات الحديثة، يحتاج الحراس إلى أدوات قادرة على تعلم الدلائل الدقيقة من تدفقات ضخمة من الحركة والتكيف مع تطور المهاجمين.

تحويل الحركة الفوضوية إلى إشارات ذات معنى

يبدأ المؤلفون من مجموعة كبيرة وواقعية من اتصالات الشبكة تُسمى UNSW-NB15، والتي تتضمن كل من حركة المرور اليومية وعدة أنواع من الهجمات. بيانات الشبكة الخام فوضوية: تحتوي على مدخلات مفقودة، سجلات مكررة، شفرات غير متسقة، وأرقام بمقاييس مختلفة جداً. يقوم الفريق أولاً بتنظيف هذه البيانات بإزالة السجلات المعطوبة والمتكررة، تصحيح القيم الشاذة، وتحويل الإدخالات الشبيهة بالنص — مثل حالة الاتصال أو نوع الخدمة — إلى شكل رقمي. ثم يطبعون القيم العددية بحيث تقع ميزات مثل عدد الحزم والفترات الزمنية في نطاق مشترك، مما يسهل على خوارزمية التعلم مقارنتها.

إضافة معنى عبر هندسة الميزات

إحدى الجوانب الجديدة في هذا العمل هي خط أنابيب هندسة الميزات الغني المطبق على حركة المرور الشبكية المهيكلة. بدلاً من تغذية الحقول الخام مباشرة إلى شبكة عصبية، يعيد المؤلفون تشكيلها باستخدام عدة تقنيات مكملة مستعارة من تحليل النصوص. محفظة الكلمات (Bag of Words) وTF-IDF تحول الحقول الفئوية إلى أعداد ونقاط وزن مميزة تبرز الأنماط النادرة لكن الدالة. يقوم Word2Vec برسم القيم المتشابهة إلى نقاط متقاربة في فضاء رقمي، ملتقطاً علاقات تفوتها العدادات البسيطة. ثم يقوم تحليل المركبات الرئيسية (PCA) بضغط هذه التمثيلات عالية الأبعاد إلى مجموعة أصغر من الاتجاهات المعلومة، بينما تزيل أساليب الإقصاء المتكررة للميزات وتحليل الارتباط المدخلات الزائدة أو غير المفيدة. النتيجة هي عرض مكثف وغني بالمعلومات لكل اتصال يناسب التعلم العميق.

شبكات عميقة تراقب تدفقات الحركة

بُنيت فوق هذه البيانات المهندسة نماذج بحثية وخمسة نماذج لشبكة عصبية التفافية أحادية البعد تمت مقارنتها. تُعرف الشبكات الالتفافية عادةً بالتعرف على الصور، لكنها هنا تمرر مرشحات صغيرة فوق تسلسلات ميزات الحركة لاكتشاف الأنماط المتكررة المرتبطة بالهجمات. تستكشف الدراسة عدة متغيرات معمارية، تُسمى كتل M، تختلف في العمق، عدد المرشحات، استخدام تطبيع الدُفعات وإسقاط الاتصال (الذي يساعد على استقرار التدريب ومنع الإفراط في التخصيص)، وطريقة إعادة تشكيل المدخلات. تُدرَّب النماذج بتقنيات تحسين معيارية، تُقيَّم عبر تقاطع التحقق بعناية، وتُختبر على جزء مستقل من مجموعة البيانات لم يُرَ أثناء التدريب.

ماذا تخبرنا النتائج

تُظهر تطورات النماذج كيف أن المعالجة المسبقة الأذكى وتصميم البنية يحسنان الأداء تدريجياً. إصدارات CNN المبكرة تكتشف معظم الهجمات لكنها تُشير خطأً إلى العديد من الاتصالات الآمنة. مع إضافة هندسة ميزات أقوى وصقل بنية الـCNN، تنخفض معدلات الخطأ بشكل حاد. النموذجان الأكثر تقدماً، اللذان يجمعان بين ترميزات شبيهة بالنص (محفظة الكلمات، TF-IDF، Word2Vec)، تخفيض الأبعاد (PCA)، وCNN مضبوط، يحققان درجات مثالية على بيانات الاختبار: دقة 100% وقدرة مطلقة على فصل الحركة الخبيثة عن السليمة. بالرغم من ذلك، يظل النموذج النهائي مضغوطاً وسريعاً، يتطلب جزءاً بسيطاً من الذاكرة (جزء من ميغابايت) ويعالج آلاف الاتصالات في الثانية على وحدة معالجة عادية — وهو أمر مهم للبوابات والأجهزة الطرفية ذات الموارد المحدودة.

ماذا يعني هذا لأمننا اليومي

بعبارة بسيطة، تُظهر الدراسة أن تعليم نظام تعلم عميق "لقراءة" حركة الشبكة باستخدام ميزات غنية ومعدة بعناية يمكن أن يحسن بشكل كبير اكتشاف الهجمات الخفية في شبكات إنترنت الأشياء. عبر تحويل البيانات الخام إلى أنماط ذات معنى وترك الشبكات الالتفافية تتعلَّم الفرق بين السلوك الطبيعي والضار، يبني المؤلفون كاشفات دقيقة وفعالة. وبينما تظل ظروف العالم الحقيقي أكثر تنوعاً من أي مجموعة بيانات واحدة، يشير هذا العمل إلى دفاعات عملية وقابلة للتكيف يمكن أن تساعد في إبقاء منازلنا، وشركاتنا، ومدننا المتصلة أكثر أماناً أمام التهديدات الإلكترونية المتطورة.

الاستشهاد: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

الكلمات المفتاحية: كشف برمجيات إنترنت الأشياء الخبيثة, تحليل حركة الشبكة, أمن التعلم العميق, الشبكات العصبية الالتفافية, كشف التسلل