Clear Sky Science · tr

CNN’ler ve entegre özellik mühendisliği ile IoT ağlarında kötü amaçlı yazılım tespiti

Neden daha akıllı kötü amaçlı yazılım tespiti önemli

Bebek monitörlerinden akıllı kilitlere ve endüstriyel sensörlere kadar her gün kullandığımız nesneler artık internete bağlı; sessizce veri gönderip alıyorlar. Bu kolaylığın gizli bir maliyeti var: siber suçlular bu cihazları casusluk aracı veya büyük ölçekli çevrimiçi saldırıların yapı taşları hâline getirebilir. Geleneksel antivirüs araçları bu hızlı değişen dünya için tasarlanmamıştı. Bu makale, veri temizleme, akıllı veri temsili ve derin öğrenmenin bir araya getirilmesiyle bu bağlantılı cihazlardaki kötü amaçlı etkinliği dikkat çekici bir doğrulukla yakalamanın yollarını incelemektedir.

Bağlı cihazlardaki gizli tehditler

Kötü amaçlı yazılım, kullanıcıları gözetlemek, bilgileri çalmak veya bilgisayarları ve cihazları ele geçirmek gibi zararlı amaçlara hizmet eden yazılımdır. Nesnelerin İnterneti (IoT) ağlarında böyle yazılımlar, kameralar, yönlendiriciler ve akıllı sayaçlar gibi cihazlar arasındaki trafik içinde sessizce hareket edebilir. Saldırganlar sürekli taktiklerini değiştirir, kodlarını gizlemek ve normal davranışı taklit etmek için hileler kullanır. Eski koruma yöntemleri genellikle bilinen “imzalar”a veya basit kurallara dayandığından bu değişen desenlere ayak uydurmakta zorlanır. Modern ağları korumak için savunucuların, büyük trafik akışlarından ince ipuçlarını öğrenebilen ve saldırganlar geliştikçe uyum sağlayabilen araçlara ihtiyacı vardır.

Dağınık trafiği anlamlı sinyallere dönüştürmek

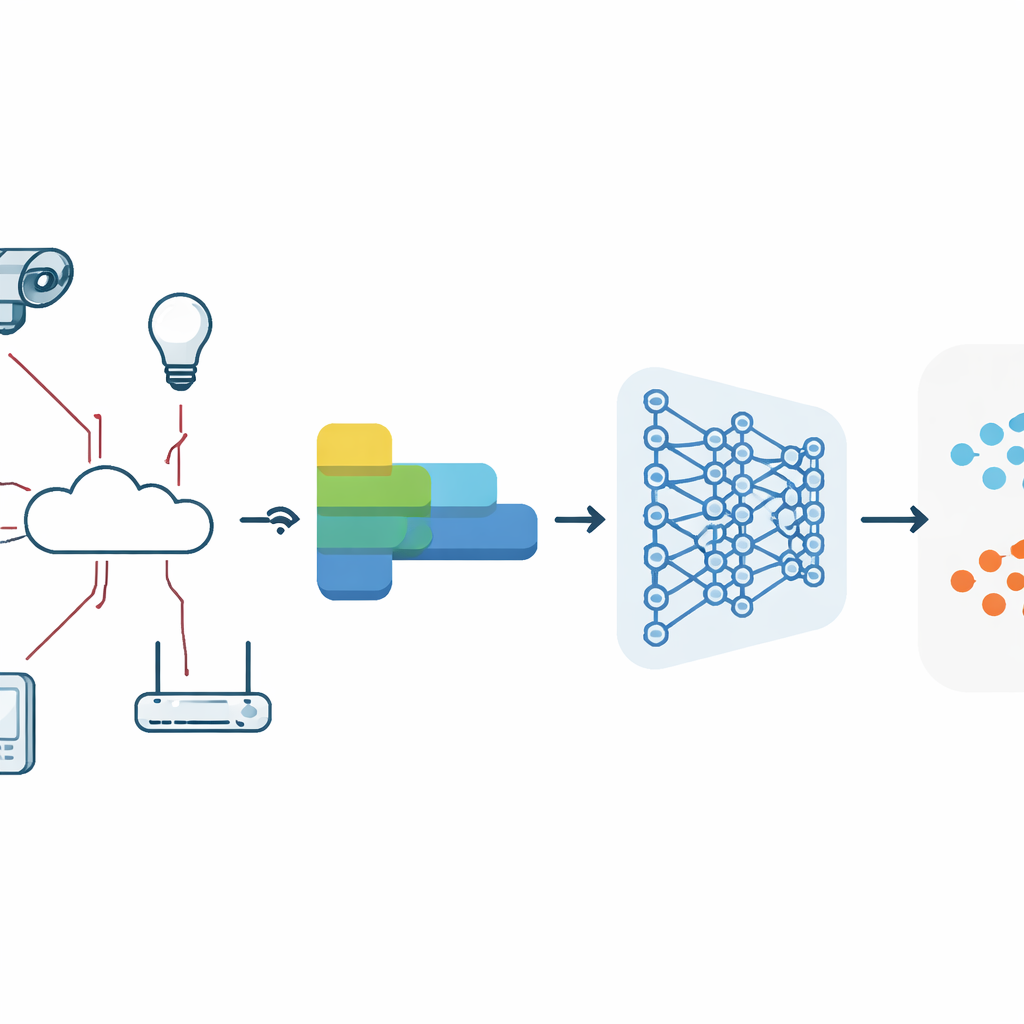

Yazarlar, hem günlük trafiği hem de çeşitli saldırı türlerini içeren UNSW-NB15 adlı büyük ve gerçekçi bir ağ bağlantısı koleksiyonuyla başlıyor. Ham ağ verisi düzensizdir: eksik girdiler, yinelenen kayıtlar, tutarsız kodlar ve çok farklı ölçeklerde sayılar içerir. Ekip önce bozuk ve tekrar eden kayıtları kaldırarak, garip değerleri düzelterek ve bağlantı durumu veya servis türü gibi metin benzeri girişleri sayısal forma çevirerek veriyi temizliyor. Ardından, paket sayıları ve süreler gibi özelliklerin öğrenme algoritmasının karşılaştırmasını kolaylaştıracak ortak bir aralığa girmesi için sayısal değerleri normalleştiriyorlar.

Özellik mühendisliği ile anlam katmak

Bu çalışmanın kilit yeniliği, yapılandırılmış ağ trafiğine uygulanan zengin “özellik mühendisliği” hattıdır. Ham alanları doğrudan sinir ağına vermek yerine yazarlar, metin analizinden ödünç alınmış birkaç tamamlayıcı teknik kullanarak bu alanları yeniden şekillendiriyor. Bag of Words ve TF-IDF kategorik alanları sayılara ve önem ağırlıklı skorlara çevirerek nadir ama belirleyici desenleri öne çıkarıyor. Word2Vec benzer değerleri sayısal uzayda komşu noktalara eşleyerek basit sayımların kaçırdığı ilişkileri yakalıyor. Ana Bileşen Analizi (PCA) bu yüksek boyutlu temsilleri daha küçük ama bilgi açısından zengin yönlere sıkıştırırken, yinelemeli özellik eleme ve korelasyon analizi gereksiz veya yardımcı olmayan girdileri kaldırıyor. Sonuç, derin öğrenmeye iyi uygun, her bağlantının kompakt ve bilgi açısından yoğun bir görünümüdür.

Trafiği izleyen derin ağlar

Bu mühendislik yapılmış verinin üzerine araştırmacılar beş farklı bir boyutlu evrişimsel sinir ağı (CNN) modeli tasarlıyor ve karşılaştırıyor. CNN’ler genellikle görüntü tanıma ile bilinir, ancak burada küçük filtreler trafik özellikleri dizileri üzerinde kaydırılarak saldırılarla ilişkili tekrarlayan desenleri tespit ediyor. Çalışma, derinlik, filtre sayısı, eğitim sırasında kararlılığı artıran ve fazla uyumu önleyen batch normalization ve dropout kullanımı ile girişin nasıl yeniden şekillendirildiği açısından farklılık gösteren M-blokları olarak adlandırılan birden çok mimari varyantı inceliyor. Modeller standart optimizasyon teknikleriyle eğitiliyor, dikkatli çapraz doğrulama ile değerlendiriliyor ve eğitim sırasında görülmemiş veri kümesinin bağımsız bir bölümünde test ediliyor.

Sonuçlar bize ne söylüyor

Modellerin ilerlemesi, daha akıllı ön işleme ve mimari tasarımın performansı nasıl istikrarlı biçimde iyileştirdiğini gösteriyor. Erken CNN sürümleri çoğu saldırıyı zaten tespit ediyor ancak birçok güvenli bağlantıyı yanlış pozitif olarak işaretliyor. Yazarlar daha güçlü özellik mühendisliği ekledikçe ve CNN yapısını rafine ettikçe hata oranları keskin biçimde düşüyor. Birden fazla metin-benzeri kodlamayı (Bag of Words, TF-IDF, Word2Vec), boyut indirgeme (PCA) ve ayarlanmış bir CNN’i birleştiren en gelişmiş iki model, test verisinde kusursuz sonuçlara ulaşıyor: %100 doğruluk ve kötü amaçlı ile iyi niyetli trafiği ayırmada hatasız performans. Buna rağmen, nihai model kompakt ve hızlı kalmayı sürdürüyor; yalnızca birkaç yüz kilobayt hafıza gerektiriyor ve standart bir CPU üzerinde saniyede binlerce bağlantıyı işleyebiliyor — sınırlı kaynaklı ağ geçitleri ve uç cihazlar için önemli.

Günlük güvenlik için anlamı

Basitçe söylemek gerekirse, çalışma derin öğrenme sistemine zengin, dikkatle hazırlanmış özelliklerle ağ trafiğini “okumayı” öğretmenin IoT ağlarındaki gizli saldırıların tespitini önemli ölçüde iyileştirebileceğini gösteriyor. Ham veriyi anlamlı desenlere dönüştürüp CNN’lerin normal ile zararlı davranış arasındaki farkı öğrenmesine izin vererek yazarlar hem doğru hem de verimli dedektörler oluşturuyor. Gerçek dünya koşulları her zaman tek bir veri setinden daha değişken olacak olsa da, bu çalışma bağlı evlerimizi, işletmelerimizi ve şehirlerimizi gelişen siber tehditlere karşı daha güvenli tutmaya yardımcı olabilecek pratik, uyum sağlayan savunmalara işaret ediyor.

Atıf: Abd-Ellah, M.K., Alsayed, N.A., Elkomy, O.M. et al. Malware detection in IoT networks with CNNs and integrated feature engineering. Sci Rep 16, 12886 (2026). https://doi.org/10.1038/s41598-026-47389-7

Anahtar kelimeler: IoT kötü amaçlı yazılım tespiti, ağ trafiği analizi, derin öğrenme güvenliği, evrişimsel sinir ağları, izinsiz giriş tespiti